#PHP- 属性类型 - 共有 & 私有 & 保护

1 、对象变量属性:

public( 公共的 ): 在本类内部、外部类、子类都可以访问

protect( 受保护的 ): 只有本类或子类或父类中可以访问

private( 私人的 ): 只有本类内部可以使用

2 、序列化数据显示:

public 属性序列化的时候格式是正常成员名

private 属性序列化的时候格式是 %00 类名 %00 成员名

protect 属性序列化的时候格式是 %00*%00 成员名

<?php

header("Content-type: text/html; charset=utf-8");

//public private protected 说明

class test{

public name="xiaodi";

private age="31";

protected sex="man";

}

a=new test();

a=serialize(a);

print_r($a);

?>

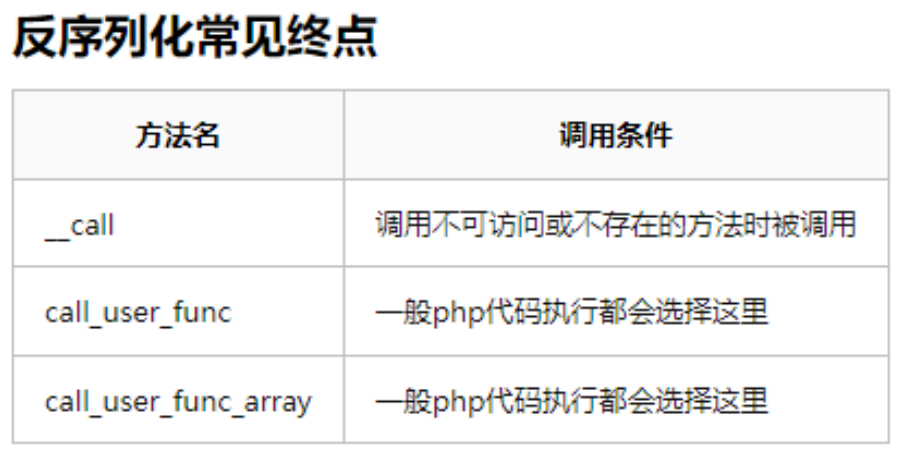

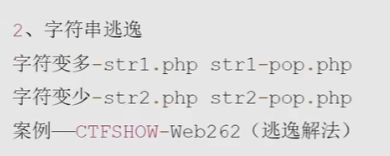

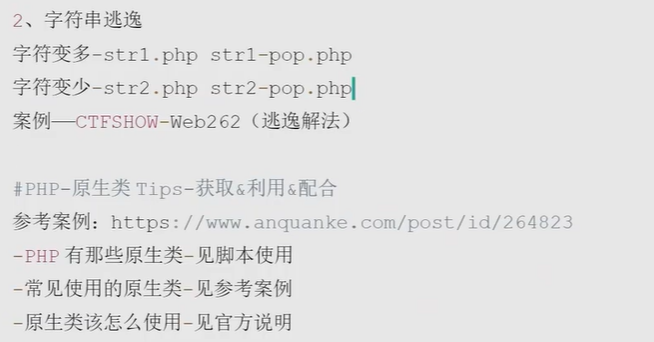

#PHP- 绕过漏洞 -CVE& 字符串逃逸

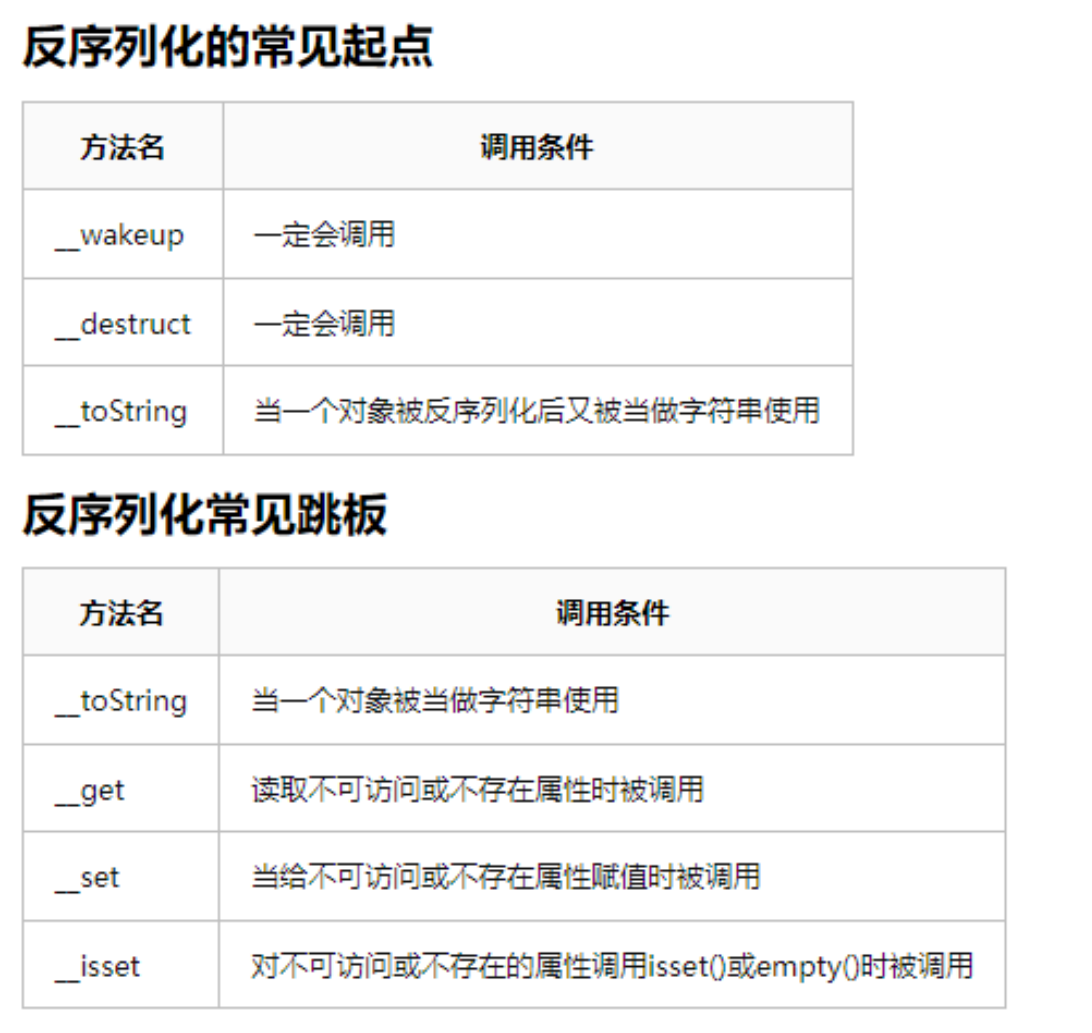

1 、 CVE-2016-7124 ( __wakeup 绕过)

漏洞编号: CVE-2016-7124

影响版本: PHP 5<5.6.25; PHP 7<7.0.10

漏洞危害:如存在 __wakeup 方法,调用 unserilize() 方法前则先调用 __wakeup 方

法,但序列化字符串中表示对象属性个数的值大于真实属性个数时会跳过 __wakeup 执行

Demo :见 CVE.PHP 与版本切换演示

案例:

极客大挑战 2019PHP

1 、下载源码分析,触发 flag 条件

2 、分析会触发调用 __wakeup 强制 username 值

3 、利用语言漏洞绕过 CVE-2016-7124

4 、构造 payload 后 修改满足漏洞条件触发

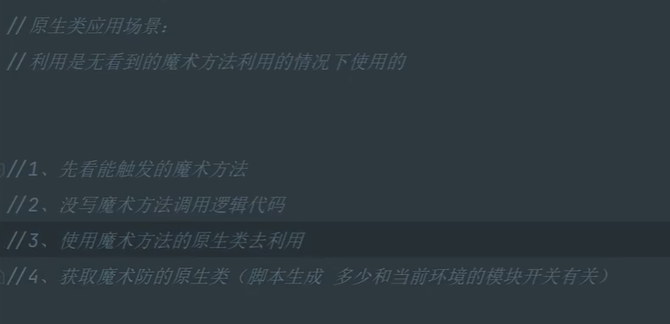

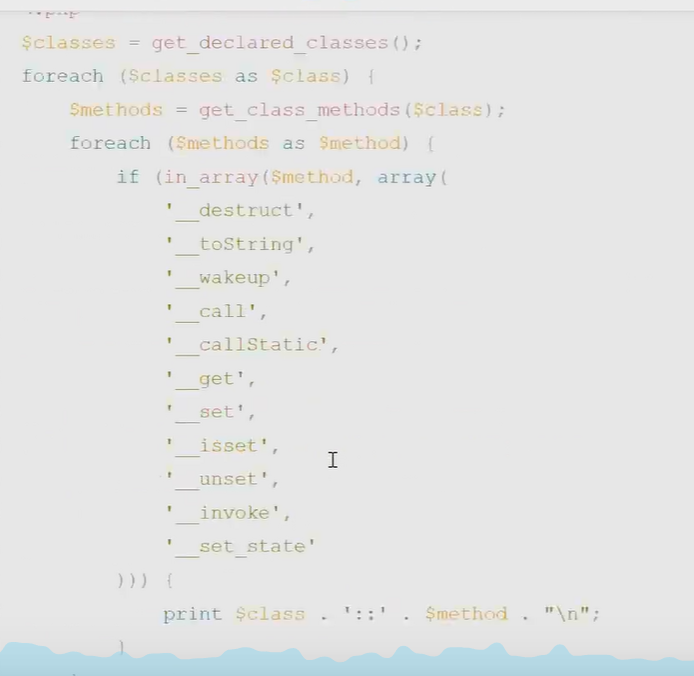

此图为原生类脚本

此图为原生类脚本

PHP 反序列化&原生类 TIPS&字符串逃逸&CVE 绕过漏洞&属性类型特征

我最厉害。,。2025-04-28 15:45

相关推荐

threelab2 小时前

Three.js 物理模拟着色器 | 三维可视化 / AI 提示词武器大师722 小时前

lv_binding_js 代码解读不知名的老吴2 小时前

线程的生命周期之线程“插队“kaikaile19953 小时前

数字全息图处理系统(C# 实现)秋94 小时前

Go语言(Golang)开发工程师全景解析:岗位职责·语言优势与使用场景·各城市薪资·发展前景·高考志愿填报(2026版)huangdong_5 小时前

1688商品图片采集技术解析:登录态处理与SKU图自动分类chase_my_dream5 小时前

C++ + SLAM 高频面试问题整理Cloud_Shy6185 小时前

解读《Effective Python 3rd Edition》:从练气到老魔(第五章 Item 30 - 32)天佑木枫6 小时前

15天Python入门系列 · 序ha_lydms6 小时前

AnalyticDB分区、分布键性能优化