🔥「炎码工坊」技术弹药已装填!

点击关注 → 解锁工业级干货【工具实测|项目避坑|源码燃烧指南】

一、基础概念:HTTP协议的核心要素

HTTP(HyperText Transfer Protocol)是云原生应用中客户端与服务器通信的基础协议,其设计直接影响系统安全性。以下是关键概念:

1.1 协议特性

- 无连接:每次请求独立,服务器不保存会话状态。

- 无状态:需通过Cookie/Session或Token传递上下文信息。

- 明文传输:HTTP/1.x和HTTP/2默认不加密,易受中间人攻击(MITM)。

1.2 工作模型

- 请求-响应模式:客户端发送请求(GET/POST等),服务器返回响应(状态码+数据)。

- URL结构 :

http://<域名>:<端口>/<路径>?<查询参数>,例如https://example.com/api/users?id=1。

1.3 状态码分类

| 类型 | 示例 | 含义 |

|---|---|---|

| 2xx | 200 OK | 请求成功 |

| 3xx | 301 Moved Permanently | 重定向 |

| 4xx | 404 Not Found | 客户端错误 |

| 5xx | 500 Internal Server Error | 服务端错误 |

二、技术实现:HTTP协议的底层逻辑

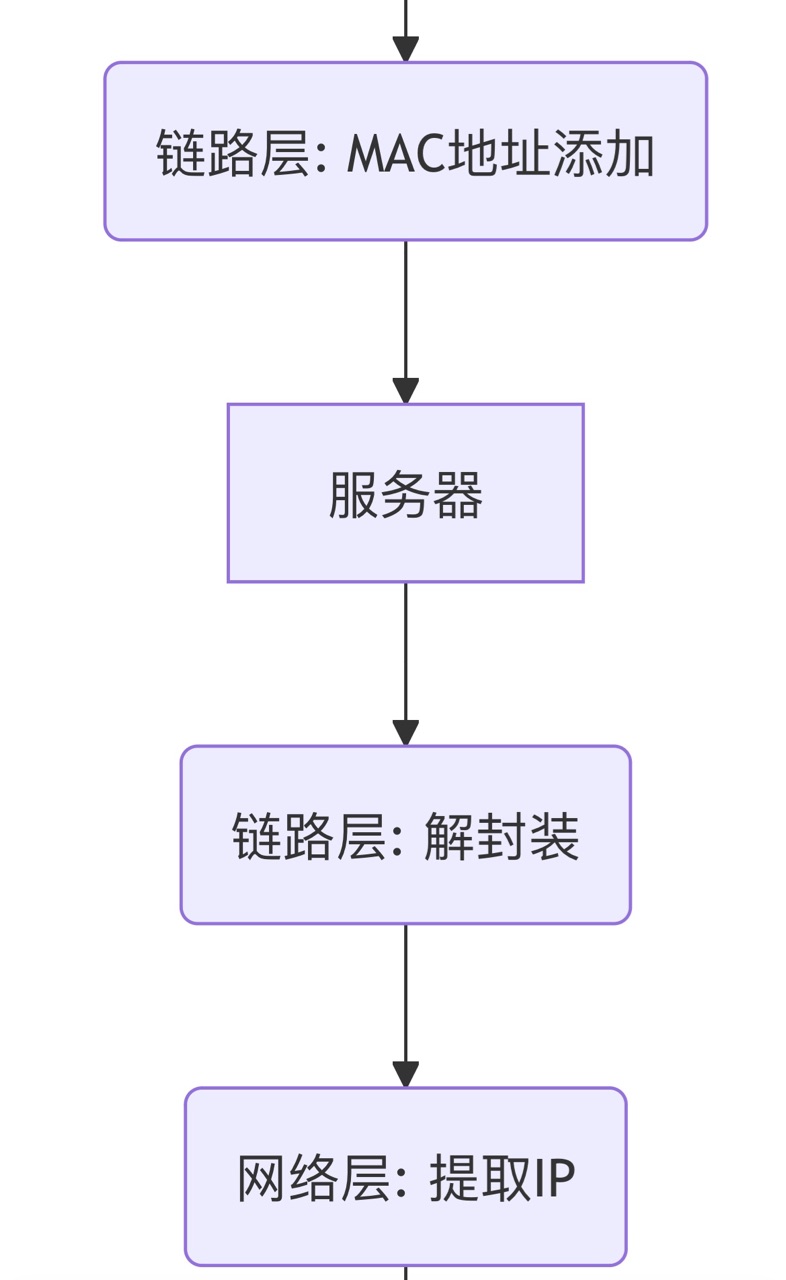

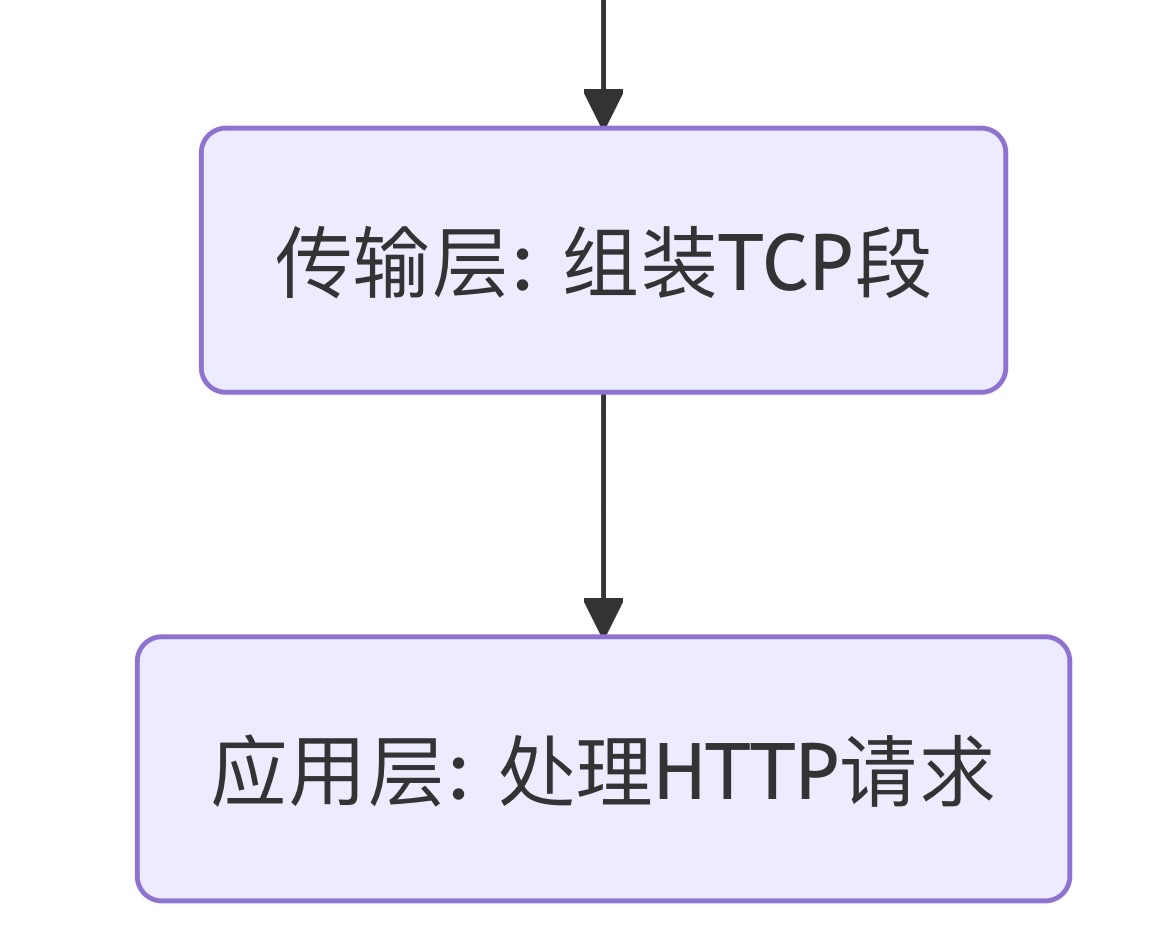

HTTP协议的实现依赖TCP/IP分层架构,其核心流程如下:

2.1 通信传输流

2.2 请求/响应报文结构

-

请求报文 :

GET /index.html HTTP/1.1 Host: example.com User-Agent: Mozilla/5.0 -

响应报文 :

HTTP/1.1 200 OK Content-Type: text/html <html>...</html>

三、常见风险:HTTP协议的脆弱性

3.1 明文传输风险

- 中间人攻击:攻击者监听网络流量,窃取敏感数据(如密码、API密钥)。

3.2 协议滥用

- CSRF(跨站请求伪造):诱导用户点击恶意链接,执行非授权操作(如转账)。

- XSS(跨站脚本):注入恶意脚本,窃取Cookie或劫持会话。

3.3 配置缺陷

- 信息泄露:服务器返回详细错误信息(如堆栈日志),暴露技术细节。

- 危险方法开放 :允许

PUT/DELETE方法,导致资源被非法修改。

四、解决方案:构建安全的HTTP通信

4.1 加密传输:HTTPS协议

-

SSL/TLS层加密:通过数字证书验证服务器身份,对数据进行对称加密。

-

HTTPS握手流程 :

4.2 安全加固

- HTTP安全头部 :

Strict-Transport-Security (HSTS):强制HTTPS访问。Content-Security-Policy (CSP):防止XSS攻击。

- 输入验证:过滤特殊字符,防止注入攻击。

五、工具示例:HTTP安全测试利器

5.1 漏洞检测

-

Burp Suite :拦截请求,测试CSRF/XSS漏洞。

# 示例:测试CSRF curl -X POST https://target.com/transfer -d "amount=1000&to=hacker" -

Nikto :扫描服务器信息泄露:

nikto -h http://example.com

5.2 抓包分析

- Wireshark:观察HTTP明文传输与HTTPS加密差异。

六、最佳实践:云原生环境的安全策略

6.1 强制HTTPS

- 重定向配置:将HTTP请求301跳转到HTTPS。

- 证书管理:使用Let's Encrypt免费证书,定期轮换。

6.2 最小化暴露面

- 禁用危险方法 :关闭

PUT/DELETE等非必要方法。 - 隐藏版本信息 :移除

Server: Apache/2.4等响应头。

6.3 自动化防护

- Web应用防火墙(WAF):部署AWS WAF或Cloudflare,过滤恶意流量。

- 持续监控:集成Prometheus+Grafana,实时告警异常请求。

专有名词说明表

| 缩写/全称 | 解释 |

|---|---|

| HTTPS | HyperText Transfer Protocol Secure,基于SSL/TLS加密的HTTP协议。 |

| CSRF | Cross-Site Request Forgery,跨站请求伪造攻击。 |

| XSS | Cross-Site Scripting,跨站脚本攻击。 |

| CSP | Content Security Policy,内容安全策略,防止资源注入。 |

| HSTS | HTTP Strict Transport Security,强制HTTPS访问的头部策略。 |

| MITM | Man-in-the-Middle Attack,中间人攻击,窃取或篡改通信数据。 |

| WAF | Web Application Firewall,Web应用防火墙,过滤恶意流量。 |

通过以上结构化知识框架,初学者可快速掌握HTTP协议在云原生安全中的核心逻辑与防护方法。

🚧 您已阅读完全文99%!缺少1%的关键操作:

加入「炎码燃料仓」

🚀 获得:

√ 开源工具红黑榜 √ 项目落地避坑指南

√ 每周BUG修复进度+1%彩蛋

(温馨提示:本工坊不打灰工,只烧脑洞🔥)