一、法治重构:新《网络安全法》下的合规底线

2026 年最为核心的变化,是网络安全从"行业自律"转变为"法治刚性约束"。新修订的《网络安全法》不仅加大了处罚力度,更明确了"安全与发展并重"的底层逻辑,需重点关注以下 4 点:

1. 处罚力度"升级":从"警告"到"天价罚款"

过去"罚酒三杯"式的处罚已成为历史。新法构建了 1 万 - 1000 万元的梯度罚款体系,对于造成特别严重后果的违法行为,最高可处以千万元罚款,并且普遍适用"双罚制"------不仅处罚企业,还对直接负责人最高处以 100 万元罚款。例如,某企业因数据泄露致使百万用户信息外泄,可能面临数百万元罚款,负责人也需承担责任。

2. 监管范围"扩容":覆盖全链路与新场景

新增"关闭应用程序"处罚,APP、小程序等不再是监管盲区;

首次将"网络关键设备准入"纳入监管,销售未经安全认证的设备将直接受罚,从源头堵住供应链漏洞;

明确与《个人信息保护法》《数据安全法》协同,避免"多头执法",合规难度有所提升。

3. AI 安全"入法":创新与合规要"两手硬"

新法专门新增 AI 安全条款,明确两大方向:

(1)支持 AI 技术研发:国家鼓励算法、训练数据、算力基础设施建设;

(2)强化安全监管:要求 AI 产品遵守伦理规范,加强风险监测。

简而言之,2026 年开展 AI 业务,不能仅追求技术突破,必须将"安全设计"融入研发全流程------比如生成式 AI 要防范虚假信息传播,AI 模型要定期进行漏洞检测。

4. 柔性监管"落地":主动合规有奖励

新法首次引入"从轻、减轻处罚"条款,单位若主动发现漏洞、及时整改,或配合监管部门调查,可依法减免处罚。这意味着"被动挨罚"不如"主动合规",建立常态化自查机制将成为企业的标配。

二、技术变革:AI 与零信任重构建防护体系

传统"防火墙 + 杀毒软件"的被动防御早已失效。2026年,"AI赋能防御"与"零信任架构"将成为安全的"两大支柱",关键聚焦于以下两个方向:

1. AI安全:从"辅助工具"迈向"核心引擎"

AI不再是"锦上添花"的技术,而是攻防双方的"必争之地",呈现出两大趋势:

防御端 :AI驱动的"主动防御"广泛普及。例如,基于深度学习的APT攻击识别、AI护网值守,可全天在线监控与分析识别;自动化响应系统可将威胁处置时间从小时级大幅压缩至分钟级。

攻击端:AI使攻击更"精准高效"。黑客利用AI生成恶意代码、批量扫描漏洞,甚至借助生成式AI制作钓鱼邮件,欺骗性更强。因此,不仅要"运用AI进行防御",还要防范"AI本身的风险",比如训练数据污染、算法漏洞导致的安全事件。

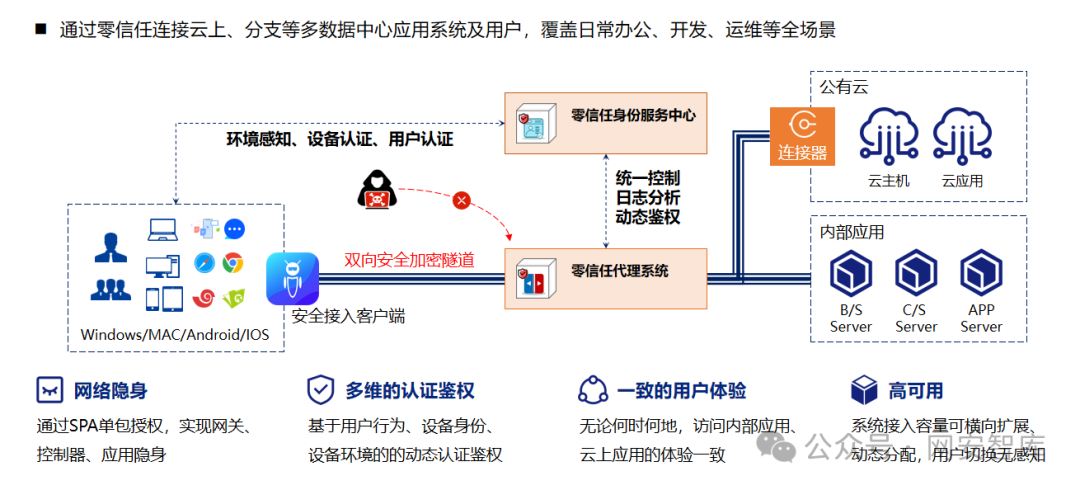

- 零信任架构:打破"边界迷信",实现安全无处不在

随着远程办公、IoT设备的普及,"内网安全、外网危险"的边界已不复存在。

零信任的核心是"永不信任,始终验证",落地关键在于以下3个核心要点:

以身份为核心:不再单纯依靠IP地址判断信任,而是验证"人 + 设备 + 权限"。例如,员工用个人手机在咖啡厅登录工作系统,需通过密码 + 人脸认证 + 设备安全检查三重验证。

遵循最小权限原则:"按需授权,用完即收"。财务人员无法访问研发数据,第三方合作方只能调用特定API,避免权限滥用。

实施全链路防护:将安全嵌入"数据 - 应用 - 终端"的每一个环节。例如,核心数据自动加密,即使设备被盗,数据也无法破解;终端检测系统实时监控异常行为,发现恶意程序立即阻断。

三、场景聚焦:三大核心领域安全重点

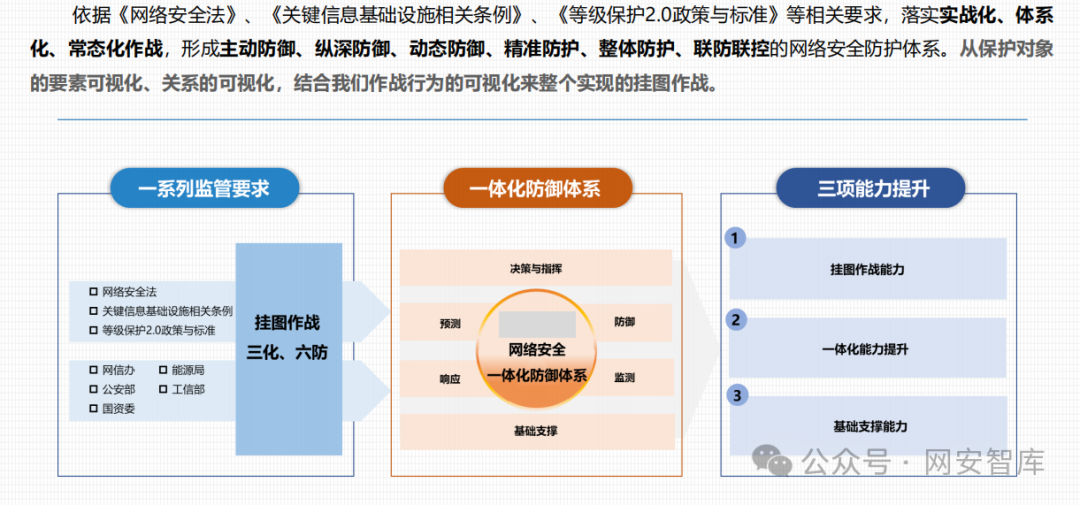

不同行业面临的风险各异,但2026年,关键信息基础设施、数据安全、供应链安全将成为所有单位的"共同重点":

1. 关键信息基础设施:"极限保底"成为底线

关键基础设施(电力、通信、金融、交通等)是国家的"数字底座",2026年防护要求从"常态防御"升级为"极限保底",即使面临极端攻击,也要保障核心业务不中断。单位需做好以下3件事:

(1)开展"极限风险评估":模拟最严重的攻击场景(如核心系统瘫瘫痪、数据被篡改),制定应急预案。

(2)建立协同防御机制:与行业内其他企业、监管部门共享威胁情报,避免"单点突破"引发连锁反应。

(3)落实"等保2.0"高阶要求:核心系统需达到三级以上防护标准,定期开展安全测评。

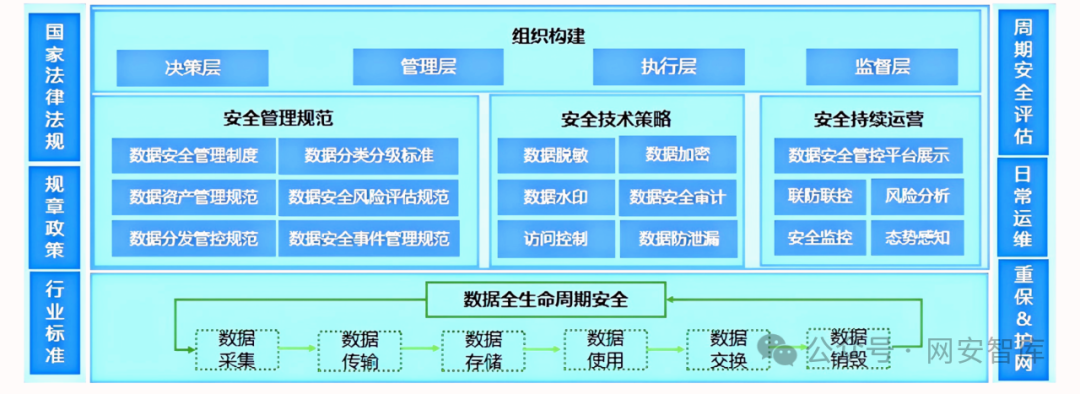

- 数据安全:全生命周期防护

数据是数字时代的"核心资产",新法强化了数据全流程保护,单位需重点关注:

数据分类分级:先将数据分为"公开、内部、机密、核心",核心数据(如客户隐私、商业机密)单独加密存储。

数据出境合规:向境外传输数据需通过安全评估,避免违规出境引发处罚。

防范数据泄露:建立数据访问审计机制,一旦发现异常下载、批量导出等行为,立即告警处置。

- 供应链安全:从"单点防护"到"全链可控"

新法将监管链条延伸至"事前准入",供应链安全不再只是大企业的事,中小企业也需重视:

供应商准入审查:选择网络安全资质齐全、合规记录良好的合作伙伴,避免采购"带病设备"。

定期安全检测:对供应商提供的软件、设备进行常态化漏洞扫描,发现问题及时整改。

应急备份:关键设备和软件需有替代方案,避免单一供应商"断供"或出现安全问题影响业务。

四、小结**:2026,安全是发展的"前提"而非"成本"**

多年的行业经验告诉我们,网络安全从来不是"投入越多越好",而是"精准投入,直击要害"。2026年,单位需把握"合规底线不突破、技术防线跟得上、核心场景重点防"三大原则:

一、先落实合规基础(如数据加密、权限管控),优先部署性价比高的安全工具(入侵防御、漏洞扫描等)。

二、加快零信任架构落地,构建AI驱动的主动防御体系,参与行业协同防御。

三、安全不是技术部门的"独角戏",而是全员参与的"必修课",从管理层到基层员工,都需树立"安全第一"的意识。

参考文献: