上个月,我们在处理一个客户网站时,遇到一个非常典型但又极具迷惑性的安全问题。

客户反馈:WordPress 网站页面刚打开时一切正常,但几秒后就被强制跳转到一个陌生的垃圾站域名。

这种"延迟跳转"的情况,意味着这不是普通的页面篡改,而是隐藏式前端加载攻击。

这篇文章,我把完整排查过程、攻击原理、修复步骤和后续维护建议整理出来, 希望能帮到正在被类似问题困扰的站长。

一、问题现象:页面正常,但几秒后跳转

网站前端内容正常,源码未发现明显恶意 iframe,访问 4-5 秒后跳转到垃圾广告/游戏站,这种情况通常有三种可能:

1.主题文件被植入 JS

2.插件被篡改

3.数据库被注入恶意代码

很快我们就排除了前两种可能。

二、真正的藏匿点:WordPress 数据库

进一步分析页面源码时,我们发现页面中加载了一个看似正常的 Google Tag Manager (GTM) 脚本:

https://www.googletagmanager.com/gtm.js?id=GTM-PL2J2GLH

但问题是这个 GTM ID 并不是站长的,并且该容器被用于 200+ 感染网站(PublicWWW 数据),这意味着攻击者利用了 GTM 作为"远程控制载体"。

三、恶意代码藏在哪里?

攻击代码没有出现在任何主题或插件文件里,而是注入到了 wp_options 表

option_name = ihaf_insert_body

这个字段通常来自 Insert Headers and Footers / WPCode 插件

攻击者很可能通过被盗管理员账号登录 wp-admin,在后台插入恶意 GTM 代码或直接写入数据库。

这样即使删除插件,跳转仍可能存在。

四、攻击工作原理

第一步:加载攻击者控制的 GTM 容器

hxxps://www.googletagmanager.com/gtm.js?id=GTM-PL2J2GLH

因为是 Google 官方域名,很多安全扫描工具不会拦截,CDN 信誉高,难以第一时间识别。

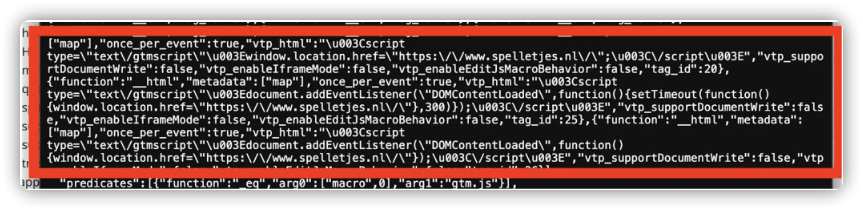

第二步:容器中执行跳转脚本

攻击者在 GTM 后台配置:

window.location.href="......"

这段代码经过 Unicode 转义后加载执行。

最终效果就是页面可以正常加载,JS在几秒后执行,强制跳转,可谓是非常隐蔽了。

五、为什么这种攻击越来越多?

这类攻击有几个特点:

1.不修改文件系统

2.利用合法服务(Google)

3.远程控制 payload

4.可随时更换跳转目标

这比传统的 iframe 注入更高级。

我们在 Hostease 服务器上处理类似案例时发现:

80% 的 WordPress 入侵问题,都与后台账户泄露或弱密码有关。

六、完整修复步骤(实战经验)

下面是我们实际处理流程,大家可以参考:

删除恶意 GTM 容器

登录 GTM 后台检查是否存在未知容器和异常标签,如发现异常立即删除。

数据库排查

执行 SQL 搜索:

SELECT * FROM wp_options WHERE option_value LIKE '%GTM%';

SELECT * FROM wp_posts WHERE post_content LIKE '%GTM%';

删除包含恶意 ID 的记录。

检查管理员账号

SELECT * FROM wp_users;

删除可疑账号。

更换所有密码

包括wp-admin、数据库、SSH和面板密码。

更新所有组件

包括WordPress 核心文件、插件和主题。

全站安全扫描

建议使用:

服务器侧安全扫描

WAF 防护

文件完整性校验

七、后续维护建议(非常重要)

很多站长修复后就不再管,这是大忌。

我们通常建议客户:

1.开启 wp-admin 二次验证(2FA)

2.禁用 XML-RPC(如非必要)

3.设置 Web 应用防火墙

4.限制后台登录 IP

5.定期数据库备份

6.监控异常流量

在服务器层面:

1.关闭不必要端口

2.配置 Fail2Ban

3.定期查看访问日志

如果是做外贸站或 SEO 站,跳转问题会直接影响Google 收录、关键词排名和广告转化率,严重时会被浏览器标记为危险网站。

八、我们的一点经验总结

这次事件再次证明真正危险的不是"黑客技术",而是我们对安全的忽视。

攻击者并没有写高深代码,只是利用了后台弱密码和合法服务,以及站长不常检查数据库的习惯。

如果服务器环境本身缺乏安全防护,问题会反复出现。

九、为什么服务器安全环境也很关键?

我们在实际运维中发现,很多低价 VPS 没有基础安全策略和实时防护机制,也没有限制暴力破解。

对于长期做业务的网站来说,服务器环境安全比你想象的更重要。

十、给站长的三个建议

如果你现在管理 WordPress 网站,我建议你立刻:

1.搜索数据库是否存在未知 GTM ID

2.检查是否有异常管理员账号

3.开启后台 2FA

不要等跳转发生后再处理。

结语

这类基于 Google Tag Manager 的远程跳转攻击正在变多,而且越来越隐蔽。

如果你的网站出现异常跳转、收录突然异常、访客投诉广告页面等问题,可以从数据库入手排查。

如果你不确定如何处理,建议尽快做一次全面安全检查,避免 SEO 和品牌损失扩大。