摘要

在汽车上安装的各种通信功能中,预计未来应用最广泛的是车对车(V2V)通信和车对基础设施(V2I)通信,它们被应用于所谓的智能交通系统(ITS)中。本期将阐述保护V2X通信的安全技术。

V2X通信相当于人类听觉

本期,我们想重点关注 V2X(车辆到 X)通信的安全性,例如车辆到车辆 (V2V) 通信和车辆到基础设施 (V2I) 通信。

汽车的 V2X 通信相当于人类的五种感官之一------听觉,它使车辆能够听到其他车辆和基础设施发送的信息,从而提供驾驶员看不到的周围环境信息。

图1、V2V通信技术引入示意图

例如,如果前方两三辆车处有一辆车(驾驶员无法直接看到)踩了刹车,系统会自动通过车对车(V2V)通信向其他车辆发送信息。收到信息的其他车辆驾驶员如果能做出适当反应,即使无法直接看到踩刹车的车辆,也能提前做好刹车准备。

此外,该基础设施可以检测十字路口行人过马路的情况,并通过 V2I 通信向试图在十字路口右转或左转的车辆发送消息,告知它们有行人正在过马路。

V2X通信在自动驾驶技术的实际应用中变得越来越重要。

凭借高度发达的自动驾驶技术,车辆甚至可以根据接收到的 V2X 信息(例如前方车辆刹车或行人过马路的警告)自动刹车。

V2X通信安全的重要性显而易见。如果攻击者伪造信息的行为变得司空见惯,驾驶员可能会开始不信任V2X通信的内容,并忽略警告,从而因未能注意到合法的警告信息而导致事故发生。

在自动驾驶领域,利用V2X通信的网络攻击风险更大。由于车辆的驾驶决策基于V2X通信,攻击者若想制造故障,利用V2X通信伪造信息将极为有效。自动刹车和自动泊车等功能会影响车辆的制动和转向操作。如果攻击者发送的伪造信息影响了上述制动和转向操作,则可能引发事故,严重危及目标车辆乘员的安全。

因此,对于影响车辆安全的外部信息(例如 V2X 通信)而言,安全性至关重要。

另一个令人担忧的问题是,从驾驶员的角度来看,V2X 通信可能带来的隐私问题:如果包含个人信息的消息从车辆发送到外界,或者车辆很容易被追踪,这可能会给驾驶员带来严重的隐私问题。

基于PRESERVE研究成果的研发进展

关于V2X通信的安全性,一项名为"PRESERVE(构建安全的V2X通信系统)"的欧盟研究项目引起了国际关注。该项目旨在研究车载无线通信(即V2X通信)的安全解决方案,并确定有效的方法。

PRESERVE 对 V2X 通信的安全性进行了基础研究,并考虑了实施、测试和部署,预计 PRESERVE 的研究成果将在市场上得到应用。

PRESERVE 的业务活动包括用于消息处理的安全软件栈、具有安全硬件实现的 ASIC(包括加密加速器和安全密钥存储)以及公钥基础设施 (PKI) 的安全后端。

目前,PRESERVE 正在美国和欧洲进行 PoC 测试,以验证其安全解决方案的可扩展性和可行性。

PRESERVE 研究成果也为多项国际标准的制定做出了贡献,包括 IEEE 1609.2 和 ETSI TS(欧洲电信标准协会技术规范)103 097。

IEEE 1609.2"车载环境无线接入(WAVE)- 应用和管理消息的安全服务"标准定义了一种安全消息格式,用于保护V2X通信中使用的WAVE管理和应用消息。虽然美国的V2X通信符合IEEE 1609.2标准,但欧洲符合ETSI TS 103 097标准,该标准描述了智能交通系统(ITS)通信中使用的安全报头格式和证书格式。

使用两种类型的证书

确保V2X通信系统安全有两个要求:

· 请确保消息是从合法设备发送的。

· 确保信息在发送方和接收方之间未被篡改

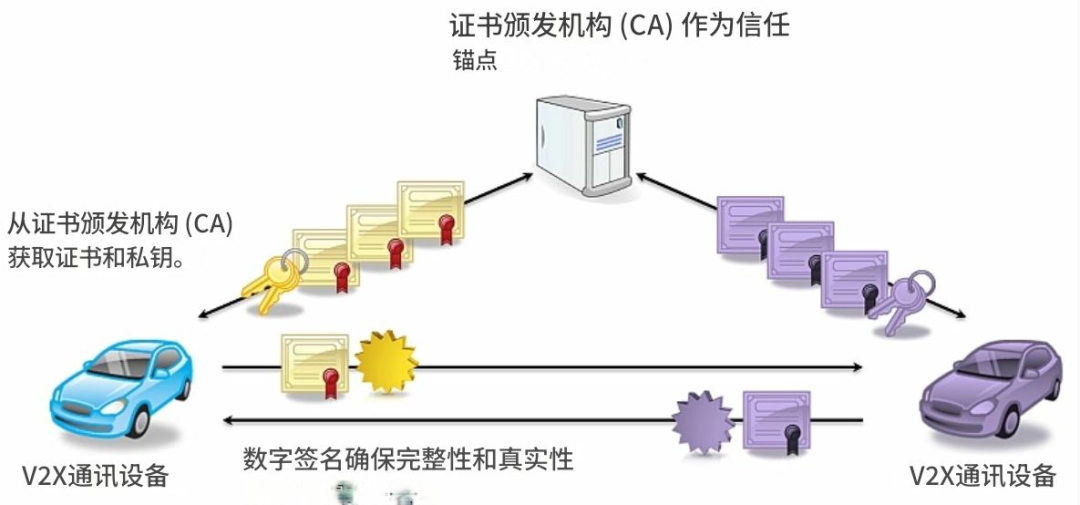

通过应用 PKI 解决方案并使用受信任的证书颁发机构 (CA) 作为基本信任锚,执行 V2X 通信的每个设备都可以安全地从 CA 接收证书和私钥。

例如,考虑两个V2X通信设备之间的交互,例如一辆车向另一辆车发送消息。发送方V2X通信设备对消息进行数字签名以确保其完整性和真实性,证书颁发机构(CA)随消息一起提供相应的证书。接收方V2X通信设备验证CA是否颁发了收到的证书,并使用证书中包含的公钥来验证收到的消息的真实性。

图2、V2X通信的安全性

该方法满足上述两个要求。但是,如果V2X通信设备长期使用同一私钥进行电子签名,则可能被追踪,从而导致隐私泄露或网络攻击。为避免这种情况,一种可行的方法是使用两种类型的证书:长期证书和匿名证书。

颁发新的匿名证书的机制

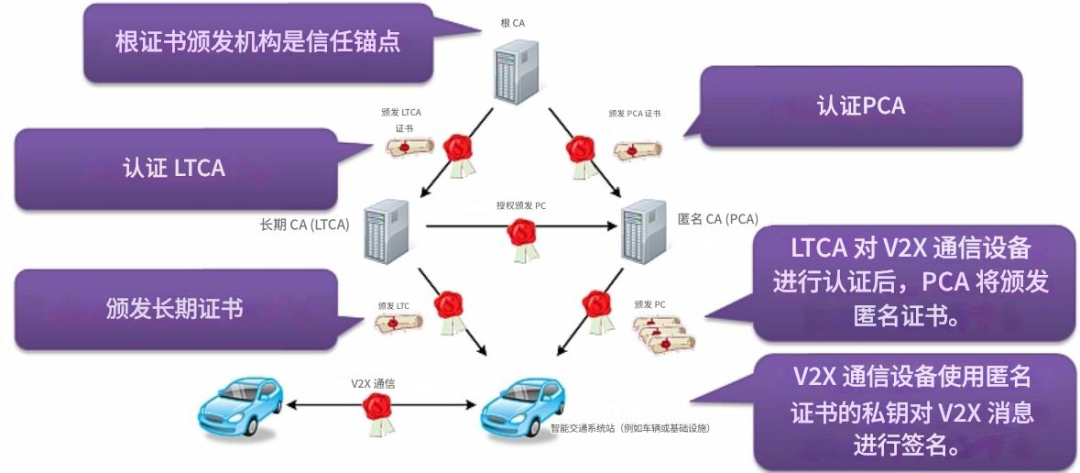

使用两种类型的证书意味着您需要两个 CA:一个长期 CA (LTCA) 用于长期证书,一个匿名 CA (PCA) 用于匿名证书。

长期证书是V2X通信设备长期使用的身份标识(长期ID)。LTCA通常只会为每个V2X通信设备颁发一次长期证书,直至该设备报废为止。

在长期认证机构 (LTCA) 对 V2X 通信设备进行认证并颁发长期证书后,隐私认证机构 (PCA) 会向该 V2X 通信设备颁发多个匿名证书。这些匿名证书随后用于 V2X 通信设备之间的正常通信。单个 V2X 通信设备拥有多个匿名证书,使其能够定期更换证书。因此,追踪与特定 V2X 通信设备相关的通信变得困难,从而保护了隐私。

图3、使用匿名证书保护隐私

由于同一个匿名证书不能连续使用,经过一段时间的使用后,V2X 通信设备可以请求 PCA 颁发新的匿名证书。

V2X 通信设备向 PCA 请求新的匿名证书时,会使用长期证书和 LTCA 的公钥进行加密,因此 PCA 无法解密此请求的加密部分,也就无法获知与此请求关联的长期 ID。

PCA随后将此请求转发给LTCA,LTCA使用其私钥解密请求的加密部分并验证长期证书。LTCA接着验证发出请求的V2X通信设备是否能够颁发新的匿名证书。

然而,由于PCA不向LTCA提供伪匿名证书信息,LTCA无法获知与该长期证书关联的当前伪匿名证书。LTCA随后决定是否批准新的伪匿名证书请求,并将决定返回给PCA。如果LTCA批准该请求,PCA将向发送该请求的V2X通信设备颁发新的伪匿名证书。

当然,LTCA 并不知道哪个 V2X 通信设备获得了匿名证书。因此,长期证书和匿名证书之间的关系无法仅由任一 CA 单独确定,这意味着 V2X 通信设备的隐私可以得到保护。

图4、颁发新的匿名证书的流程

考虑到巨大的通信负载,基于硬件的系统是必要的。

使用此机制保护 V2X 通信有几个要求。例如,需要大量的匿名证书。目前,正在考虑每周使用 20-40 个匿名证书(定期轮换使用 20-40 个匿名证书,以减少追踪特定 V2X 通信设备的时间)。

因此,每年所需的匿名证书数量可能达到 1000 到 2000 个。这些证书必须存储在 V2X 通信设备中。为了保护相应的私钥,需要一个基于硬件安全机制的专用密钥库(用于存储密钥和证书的数据库文件)。

此外,V2X通信安全对性能要求极高,尤其是在安全相关的通信方面。目前的要求是每秒处理大约200到400条消息(假设配备V2X通信设备的车辆与周围20到40辆车之间每秒发送10条消息)。当然,实际要求可能因汽车制造商而异。

V2X 通信设备中的签名验证过程会给系统带来很大的负载,因此如果仅通过软件处理(例如在 PC 上)来处理,则耗时过长,会导致通信延迟,并形成瓶颈,从而影响 V2X 通信设备的功能。为了避免这种情况,需要使用专门的基于硬件的加密加速器。

这意味着 V2X 通信设备硬件必须具备基于硬件的加密加速器以及安全的密钥存储。