物联网(IoT)设备数量激增,随之而来的网络安全威胁也日益严峻。入侵检测系统(IDS)作为守护物联网安全的关键技术,需要实时分析海量网络流量数据,及时发现潜在攻击。然而,实际场景中类别不平衡问题普遍存在------正常流量样本远远多于攻击样本,导致深度学习模型偏向多数类,少数攻击类的检测率严重下降。

现有的解决方法如重采样、代价敏感学习或生成对抗网络(GAN)各有局限:重采样易过拟合,GAN存在模式崩溃风险,难以生成高质量的少数类样本。针对这一挑战,提出了一种名为DIFT 的新型物联网入侵检测模型,结合了扩散模型(Diffusion Model) 和Transformer ,在平衡数据集的同时充分提取流量特征,显著提升了对少数攻击类的检测性能。该成果发表于Journal of Network and Systems Management(2025)。

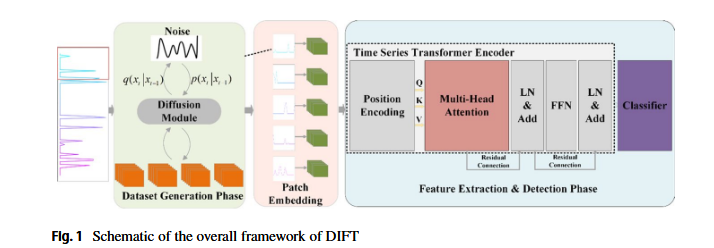

DIFT的核心思想:生成+增强+提取

DIFT的整体框架分为三个阶段:

1. 扩散模型生成少数类样本,构建平衡数据集

扩散模型近年来在图像生成领域大放异彩,其通过前向加噪和反向去噪的马尔可夫过程学习数据分布,能生成高质量且多样化的样本。DIFT利用扩散模型学习少数攻击类流量的内在结构,生成逼真的合成样本,从而平衡各类别数量。相比GAN,扩散模型避免了模式崩溃,生成的数据更贴合真实分布。

2. Patching方法增强局部特征表示

物联网流量是一维时序数据。DIFT采用滑动窗口将原始序列分割成多个子序列片段(Patches),每个片段覆盖一个局部时间窗口。这种方法不仅保留了局部特征,还通过重叠窗口捕捉了片段间的关联,同时缩短了输入序列长度(从L降为N),降低了后续Transformer的计算复杂度。

3. Transformer提取局部与全局特征

处理后的Patch序列输入到时间序列Transformer中,利用多头自注意力机制动态提取局部细节和全局依赖。Transformer能自动为不同特征分配重要性权重,有效聚焦关键攻击模式,尤其擅长捕捉长距离时序相关性(如DDoS攻击的流量突发模式)。

实验亮点:在标准数据集上全面超越

研究团队在TON_IoT 和DS2OS两个公开物联网入侵检测数据集上进行了严格验证。这两个数据集均存在严重的类别不平衡问题(例如DS2OS中恶意控制类仅占总样本的0.25%)。

DS2OS数据集结果

-

DIFT总体准确率达到99.43%,远超LSTM(97.19%)、FT-Transformer(97.74%)等方法。

-

对于最难检测的"恶意控制"类,DIFT的召回率达到65.75%(原始仅60.49%),F1分数79.48%。

-

与使用GAN或VAE进行数据平衡的版本相比,DIFT在精确率、召回率、F1分数上均有0.2%~0.6%的提升。

TON_IoT数据集结果

-

DIFT准确率99.02% ,召回率98.98% ,F1分数98.99%。

-

对于样本极少的MITM(中间人攻击)类(仅占0.23%),召回率高达75.77%,ROC_AUC达0.9982,证明其对极端不平衡的鲁棒性。

-

相比GAN平衡的版本,DIFT四项指标提升0.16%~0.52%。

消融实验:每个模块都不可或缺

-

仅用特征提取模块(无生成和Patching)准确率98.64%。

-

加入扩散模型生成后提升至99.28%。

-

加入Patching后(无生成)提升至98.86%。

-

三者全开达到最优99.43%,验证了各组件的有效性。

模型复杂度:兼顾性能与效率

DIFT的参数数量为4.71M,批推理时间337ms。与LSTM(2.62M但性能低)和ResNet-50(参数量大)相比,DIFT在准确率和复杂度之间取得了最佳平衡。Patching的引入显著减少了Transformer的token数量,降低了计算开销。

总结与展望

DIFT通过**"扩散模型生成 + Patching增强 + Transformer提取"**的双重特征增强机制,有效解决了物联网入侵检测中的类别不平衡问题,为少数类攻击的精准识别提供了新范式。未来,研究团队计划进一步优化生成阶段的效率,并探索边缘-云协同检测、流式学习等方向,以应对更复杂的多阶段攻击场景。

这项研究不仅提升了物联网安全防护能力,也为生成式模型与时序分析在网络安全领域的融合开辟了新思路。如果你对DIFT的技术细节感兴趣,欢迎阅读原论文或留言讨论!