【前言】

- SQL 注入一直是数据库安全领域最为顽固的威胁之一。即便开发团队严格遵循预编译、参数化查询与输入校验等规范,遗留代码、第三方组件漏洞或人为疏忽,仍可能留下安全隐患。

- 金仓数据库(KingbaseES)V009R002C014 内置的 SQL 防火墙,提供了一套数据库原生的主动防御方案。它无需依赖应用层代码改造,直接从数据库内核层识别并拦截恶意 SQL,帮助安全团队从 "被动补漏" 转变为 "主动防御、规则前置"。

一、SQL注入原理

SQL注入攻击,本质是攻击者将恶意SQL代码伪装成正常业务输入,诱使数据库执行非预期操作,从而实现越权访问、数据泄露甚至数据破坏。

举个典型场景:在用户登录场景中,若攻击者输入用户名 ' OR '1'='1,后端拼接后生成的SQL可能变为:

sql

SELECT * FROM users WHERE username='' OR '1'='1' AND password='xxx'该条件恒成立,从而直接绕过身份认证,获取全部用户数据。

另一种高危注入方式是利用分号拼接恶意语句,例如输入:

sql

1; DROP TABLE users;--拼接后SQL变为:

sql

SELECT * FROM users WHERE id='1; DROP TABLE users;--'可能导致数据表被直接删除,造成不可逆损失。

传统防护方案中,参数化查询(预编译)通过绑定变量能有效避免大部分注入风险。但在实际项目里,一旦存在遗留动态SQL、第三方组件未加固、开发疏漏等情况,应用层防护就会出现缺口。

而SQL防火墙从数据库端进行全局检测,不依赖开发者编码规范,可有效弥补应用层防护的不足与遗漏。

二、SQL防火墙原理概述

SQL防火墙的核心目标,是在不影响正常业务SQL执行 的前提下,阻止数据库执行非法、恶意SQL语句。其工作机制是通过学习并构建合法SQL白名单,仅放行白名单内的SQL语句,从而从源头拦截SQL注入、非法篡改等恶意操作。

当攻击者利用注入漏洞构造恶意SQL试图执行越权或破坏操作时,SQL防火墙可精准识别并阻断非白名单内的非法请求,实现数据库层面的主动安全防护。

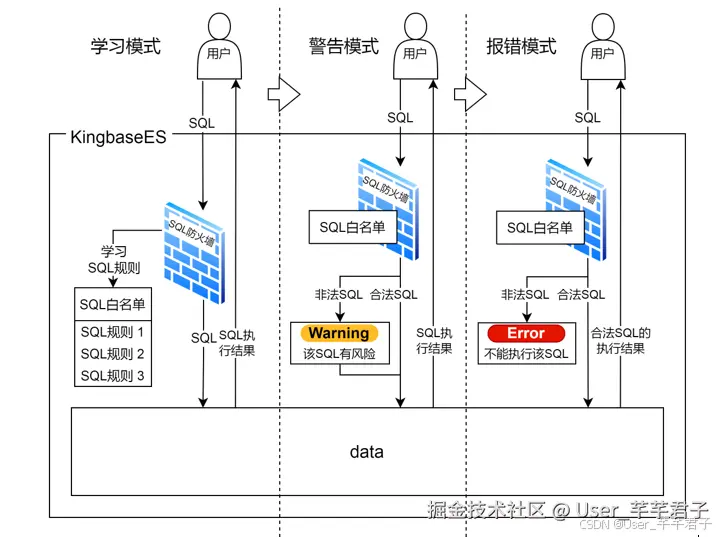

金仓数据库SQL防火墙提供学习、警告、报错三种运行模式,支持灵活切换与配置:

学习模式 : 防火墙根据管理员配置,自动学习业务正常执行的SQL语句,生成并收录至白名单规则库。

警告模式 : 实时监控所有连接待执行的SQL,若语句不在白名单内,允许SQL正常执行,但会触发告警并记录日志。该模式常用于灰度验证白名单完整性,方便管理员根据业务运行情况调整规则。

报错模式 : 实时检测并拦截非白名单内的SQL语句,直接阻止执行,并向应用返回错误信息,同时写入审计日志,实现严格的非法SQL拦截效果。

三、核心优势

1. 拦截准确率高达 99.99%

金仓数据库SQL防火墙会对所有数据库连接执行的SQL语句进行全量、不可绕过的安全检测,仅放行白名单内的合法SQL。对于不在白名单内的非法SQL,将根据配置模式触发告警或直接拦截报错,从根源阻断SQL注入等恶意操作。

该防火墙基于Kingbase内核的SQL解析结果计算语句特征值,DML类SQL中的常量不参与特征值计算,对业务读写的具体数值不敏感,可有效降低正常业务的误报率。

为验证防护能力,我们基于100万条合法SQL + 900万条非法SQL 进行多轮实测,最终拦截准确率稳定达到99.99%,防护效果可靠。

| 分类 | 指标名称 | 数量 | |

|---|---|---|---|

| 测试样本总量 | 非法 SQL 总数 | 900 万 | |

| 测试样本总量 | 合法 SQL 总数 | 100 万 | |

| 检测结果 | 被检出的非法 SQL 数 | 900 万 | |

| 检测结果 | 被拦截的合法 SQL 数 | 0 | |

| 检测结果 | 未被检出的非法 SQL 数 | 0 |

2. 性能稳定

金仓数据库SQL防火墙作为KingbaseES 原生集成的内置插件,具备"零侵入、低损耗、高兼容"的核心特性。部署过程中,开发与运维人员无需进行复杂的额外配置或代码改造,既不会破坏现有数据库生态体系,也不存在第三方组件的兼容性隐患。

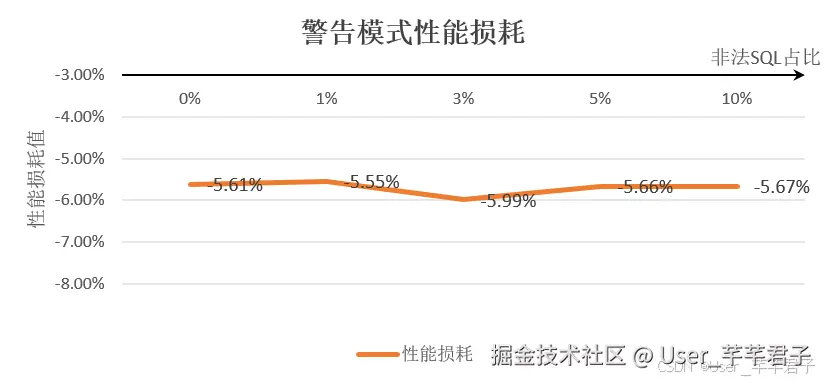

为精准量化性能影响,我们搭建了100个会话并发、单次执行500条不同SQL 的压测场景,对数据库吞吐量(QPS)进行多轮连续性测试。实测结果显示,开启SQL防火墙后的整体性能损耗控制在6%以下,对核心业务的运行效率几乎无感知冲击。

进一步分析性能损耗来源,主要源于防火墙对SQL语句的特征值计算与白名单匹配过程。针对SQL重复查询场景,通过引入轻量级缓存机制即可进一步优化匹配效率,能够在保证防护强度的同时,将性能影响控制在业务可接受的极低区间。

警告模式性能表现:

| 非法 SQL 占比 | 性能损耗 |

|---|---|

| 0% | -5.61% |

| 1% | -5.55% |

| 3% | -5.99% |

| 5% | -5.66% |

| 10% | -5.67% |

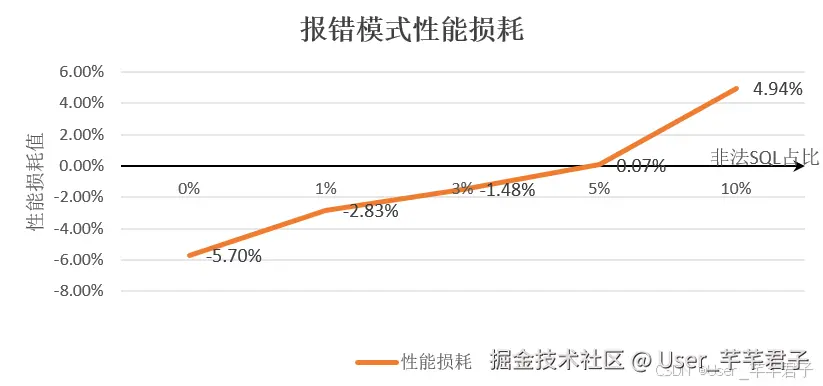

报错模式:(发现后会阻止SQL执行) 非法SQL会在执行之前被拦截并报错,但仍算入吞吐量,所以非法SQL占比越高测得的吞吐量越大属于正常现象。

报错模式:(发现后会阻止SQL执行) 非法SQL会在执行之前被拦截并报错,但仍算入吞吐量,所以非法SQL占比越高测得的吞吐量越大属于正常现象。

| 非法 SQL 占比 | 0% | 1% | 3% | 5% | 10% |

|---|---|---|---|---|---|

| 性能损耗 | -5.700% | -2.833% | -1.48% | 0.07% | 4.94% |

3. 极简两步配置,灵活可控

管理员仅需两步即可完成部署:指定待学习的用户范围 ,随后在学习模式 下由SQL防火墙自动生成合法SQL规则库,无需手动编写复杂规则,从根源避免人为疏漏导致的白名单覆盖不全、误报/漏报风险。同时支持用户级粒度防护,可针对不同业务账号灵活定制策略,适配复杂多租户场景。

金仓SQL防火墙将专业防护能力封装为"学习、警告、报错"三种模式,实现从被动补漏 到主动防御的范式转变:通过自动化学习构建规则基线,再基于规则完成全量校验与精准拦截,真正做到风险前置、防患未然。它让数据库具备了"识别合法请求、阻断恶意操作"的智能判断能力,为核心数据构建起可靠的内生防护屏障。

目前,金仓数据库KingbaseES已深度服务于党政、交通、能源等高安全要求行业,凭借稳定可靠的防护能力赢得广泛信任。未来,金仓将持续践行"预警先行,筑牢防线"的安全理念,以SQL防火墙为核心抓手,为企业打造更安全、更可控的数据运行环境,为每一条访问数据库的SQL严格把关,守护企业核心资产不受侵犯。