一、引言:网络架构的变革时代

在云计算、大数据、人工智能等技术蓬勃发展的今天,网络作为数字化基础设施的核心,正经历着前所未有的深刻变革。传统的网络架构,诞生于上世纪 90 年代,以专有硬件设备为核心,曾经支撑了互联网的快速发展。然而,随着 5G、物联网、边缘计算等新技术的兴起,传统架构的局限性日益凸显 ------ 僵化、昂贵、难以扩展、厂商锁定严重。

**NFV(Network Function Virtualization,网络功能虚拟化)** 正是在这样的背景下应运而生。2012 年 10 月,在全球 13 家顶级电信运营商(包括 AT&T、中国移动、德国电信、NTT 等)的联合推动下,NFV 的概念被正式提出,并由欧洲电信标准协会(ETSI)成立专门工作组进行标准化。

NFV 的核心理念简洁而深刻:将网络功能从专有硬件中解耦,以软件形式运行在通用服务器上。这一理念看似简单,却引发了网络产业的一场革命。

技术洞察:NFV 与 SDN(软件定义网络)常常被相提并论,但两者有本质区别。SDN 侧重于控制平面与数据平面的分离,实现网络的集中控制;而 NFV 侧重于网络功能的虚拟化,实现功能的软件化部署。两者可以互补结合,共同构建更灵活的网络架构。

二、网络架构的演进历程

2.1 传统网络架构的困境

在深入理解 NFV 之前,我们必须先了解传统网络架构面临的根本性挑战。传统网络采用 "垂直集成" 的模式,每个网络功能都绑定在专有的硬件设备上。

2.1.1 "硬件盒子" 时代

想象一个典型的电信运营商机房,你会看到一排排整齐排列的 "盒子"------ 路由器、防火墙、负载均衡器、深度包检测设备(DPI)、宽带远程接入服务器(BRAS)、媒体网关等。每个 "盒子" 都是一家设备厂商的专有产品,硬件和软件紧密绑定。

这种架构的主要问题包括:

1. 昂贵的硬件投资(CapEx 高企)

- 专有硬件设备价格昂贵,动辄数十万甚至上百万元

- 不同功能需要不同设备,设备种类繁多,投资巨大

- 硬件按峰值容量采购,实际利用率往往低于 30%

- 设备折旧周期长(通常 5-7 年),技术更新困难

2. 漫长的部署周期

- 新业务上线需要经历:需求分析 → 设备选型 → 采购招标 → 厂商交付 → 安装调试 → 割接上线

- 整个周期往往长达 6-18 个月

- 错过市场窗口,商机流失严重

3. 扩展困难,响应迟缓

- 容量扩容需要采购新硬件,周期长

- 无法快速响应突发流量(如双 11、春晚红包等场景)

- 缩容意味着硬件闲置,资源浪费

4. 厂商锁定严重

- 专有硬件导致运营商难以在不同供应商之间切换

- 升级和维护依赖原厂商,成本居高不下

- 创新受限于厂商的产品路线图

5. 运维复杂度高

- 不同厂商设备管理界面各异,运维人员需要掌握多种系统

- 设备故障需要厂商工程师现场处理,恢复时间长

- 缺乏统一的自动化运维能力

2.1.2 传统架构的典型案例

以一个典型的企业 VPN 服务部署为例:

| 步骤 | 传统架构方式 | 耗时 |

|---|---|---|

| 需求评估 | 确定 VPN 网关规格和数量 | 1-2 周 |

| 设备选型 | 对比各厂商产品,技术评估 | 2-4 周 |

| 采购招标 | 发标、评标、定标、签合同 | 4-8 周 |

| 设备交付 | 厂商生产、运输、到货 | 4-8 周 |

| 安装调试 | 机架安装、线缆连接、配置 | 1-2 周 |

| 业务上线 | 测试、割接、正式上线 | 1-2 周 |

| 总计 | 13-26 周 |

这意味着,一个新业务从提出需求到正式上线,最快也需要 3 个月以上,慢则半年。在瞬息万变的互联网时代,这样的响应速度显然难以接受。

2.2 NFV:破局者应运而生

2.2.1 NFV 的诞生背景

2012 年 10 月,在 SDN 和 OpenFlow World Congress 大会上,全球 13 家顶级电信运营商联合发布了《Network Functions Virtualization - Introductory White Paper》,正式提出了 NFV 的概念。这些运营商包括:

- AT&T(美国)

- 中国移动(中国)

- 德国电信(德国)

- Orange(法国)

- Telefonica(西班牙)

- Verizon(美国)

- BT(英国)

- NTT(日本)

他们的共同痛点是:网络流量的增长远超收入增长,传统架构不可持续。NFV 被寄予厚望,作为降低成本、提升敏捷性的关键路径。

2.2.2 NFV 的核心定义

根据 ETSI 的定义,NFV 是一种网络架构概念,通过使用通用目的的硬件平台(如 x86 服务器)和虚拟化技术,将网络功能从专有硬件设备中解耦,以软件的形式实现。

核心要素解析:

| 要素 | 含义 |

|---|---|

| 通用硬件 | 标准化的 x86 服务器、交换机、存储设备,不绑定特定厂商 |

| 虚拟化技术 | Hypervisor、容器等,实现资源的逻辑隔离和共享 |

| 软件实现 | 网络功能以软件形式部署,与硬件解耦 |

| 解耦 | 功能与硬件分离,软件与平台解耦 |

2.2.3 NFV 带来的根本性变革

NFV 改变了网络功能的交付方式:

传统模式:专有硬件 + 专有软件 = 网络功能

NFV模式:通用硬件 + 虚拟化平台 + VNF软件 = 网络功能变革的意义:

- 硬件标准化:使用通用服务器,享受摩尔定律带来的性能提升

- 软件定义:网络功能由软件实现,可以快速迭代

- 弹性扩展:资源按需分配,动态伸缩

- 开放生态:打破厂商锁定,促进竞争和创新

三、深入理解 NFV 架构

3.1 ETSI NFV 参考架构详解

ETSI(欧洲电信标准协会)ISG NFV 工作组制定的 NFV 参考架构,是全球公认的标准框架。该架构清晰地定义了 NFV 系统的各个组成部分及其相互关系。

3.1.1 架构的三大核心域

一、NFV 基础设施层(NFVI - NFV Infrastructure)

NFVI 是整个 NFV 架构的物理基础,提供虚拟化资源池,包括:

| 资源类型 | 具体内容 | 说明 |

|---|---|---|

| 计算资源 | x86/ARM 服务器、CPU、内存 | 运行 VNF 的计算能力 |

| 存储资源 | 本地存储、分布式存储(SAN/NAS)、对象存储 | VNF 的数据持久化 |

| 网络资源 | 物理交换机、路由器、网卡 | VNF 之间的网络连接 |

| 虚拟化层 | Hypervisor(KVM/VMware/Xen)、容器引擎 | 资源抽象和隔离 |

NFVI 的关键特性:

┌─────────────────────────────────────────────────────┐

│ VNF实例运行层 │

├─────────────────────────────────────────────────────┤

│ 虚拟化层 (Hypervisor / Container Engine) │

├───────────────┬───────────────┬─────────────────────┤

│ 计算资源池 │ 存储资源池 │ 网络资源池 │

│ (vCPU/vMEM) │ (vDisk) │ (vNIC/vSwitch) │

├───────────────┴───────────────┴─────────────────────┤

│ 物理硬件层 (服务器/存储/网络设备) │

└─────────────────────────────────────────────────────┘二、虚拟网络功能层(VNF - Virtual Network Function)

VNF 是网络功能的软件实现,对应传统网络中的各种 "盒子" 设备:

| 传统设备 | VNF 实现 | 功能描述 |

|---|---|---|

| 防火墙 | vFW | 安全策略、访问控制、入侵检测 |

| 路由器 | vRouter | 路由转发、BGP/OSPF 协议处理 |

| 负载均衡器 | vLB | 流量分发、健康检查、会话保持 |

| 宽带接入服务器 | vBRAS | 用户接入、认证、计费 |

| 核心网网元 | vEPC | MME、SGW、PGW、HSS 等 |

| CDN 节点 | vCDN | 内容缓存、就近分发 |

VNF 的组成部分:

┌────────────────────────────────────┐

│ VNF实例 │

├────────────────────────────────────┤

│ ┌──────────┐ ┌──────────┐ │

│ │ VNFC-1 │ │ VNFC-2 │ ... │

│ │(虚拟防火墙)│ │(虚拟路由器)│ │

│ └──────────┘ └──────────┘ │

├────────────────────────────────────┤

│ VNFC之间的内部连接 │

│ (虚拟链路 / vSwitch) │

├────────────────────────────────────┤

│ 对外接口 (虚拟网卡 vNIC) │

└────────────────────────────────────┘**VNFC(VNF Component)** 是 VNF 的内部组件,一个复杂的 VNF 可能由多个 VNFC 组成,如 vEPC 就包含 MME、SGW、PGW 等多个 VNFC。

三、管理与编排层(MANO - Management and Orchestration)

MANO 是 NFV 架构的 "大脑",负责整个 NFV 系统的生命周期管理和资源编排。它包含三个主要组件:

┌─────────────────────────────────────────────────────┐

│ MANO架构 │

├──────────────────┬──────────────────┬───────────────┤

│ NFVO │ VNFM │ VNFM │

│ (NFV编排器) │ (VNF管理器) │ (VNF管理器) │

│ │ │ │

│ - 资源编排 │ - VNF生命周期 │ - 多厂商支持 │

│ - 服务编排 │ - 弹性伸缩 │ │

│ - 策略管理 │ - 故障自愈 │ │

├──────────────────┴──────────────────┴───────────────┤

│ NFVI管理 │

│ (VIM - 虚拟基础设施管理器) │

│ │

│ - 资源分配与回收 │

│ - 虚拟机/容器管理 │

│ - 网络配置 │

└─────────────────────────────────────────────────────┘各组件职责详解:

| 组件 | 全称 | 核心职责 |

|---|---|---|

| NFVO | NFV Orchestrator | 网络服务的编排、全局资源管理、策略执行 |

| VNFM | VNF Manager | VNF 的生命周期管理(部署、扩缩容、终止) |

| VIM | Virtual Infrastructure Manager | 虚拟资源的管理(创建 VM、分配网络、挂载存储) |

主流 MANO 实现:

- OpenStack + Tacker:开源社区主流方案

- ONAP:AT&T 主导的开源平台

- OpenMANO:ETSI 官方参考实现

- Wind River Titanium:商业 NFV 平台

3.1.2 接口与标准化

ETSI 定义了一系列标准接口,确保不同厂商组件之间的互操作性:

| 接口 | 连接组件 | 功能 |

|---|---|---|

| Os-Ma-nfvo | OSS/BSS ↔ NFVO | 运营支撑系统与编排器交互 |

| Ve-Vnfm-vnf | VNFM ↔ VNF | VNF 管理器与 VNF 实例交互 |

| Vnfm-Vnf | VNFM ↔ VNF | 生命周期管理操作 |

| Nfvo-Vnfm | NFVO ↔ VNFM | 编排器与管理器协同 |

| Nfvi-Vnfm | VIM ↔ VNFM | 基础设施资源管理 |

| Or-Vnfm | NFVO ↔ VNFM | 资源请求与分配 |

3.2 架构分层设计哲学

ETSI 架构采用了清晰的分层设计,每一层都有明确的职责边界:

分层架构的优势:

┌────────────────────────────────────────┐

│ 应用层 (VNF) │

│ 业务逻辑、网络功能实现 │

│ 不关心底层硬件和资源管理 │

├────────────────────────────────────────┤

│ 管理层 (MANO) │

│ 编排、管理、监控 │

│ 不关心具体业务逻辑 │

├────────────────────────────────────────┤

│ 虚拟化层 │

│ 资源抽象、隔离、共享 │

│ 不关心上层应用语义 │

├────────────────────────────────────────┤

│ 物理层 (NFVI Hardware) │

│ 计算、存储、网络硬件 │

│ 不关心虚拟化细节 │

└────────────────────────────────────────┘核心设计原则:

-

关注点分离(Separation of Concerns)

- 每层专注自己的核心职责

- 降低系统复杂度,提高可维护性

-

接口标准化(Standardized Interfaces)

- 层与层之间通过标准接口通信

- 支持多厂商互联互通

-

模块化设计(Modular Design)

- 组件可独立升级、替换

- 故障隔离,提高系统可靠性

-

弹性扩展(Elastic Scaling)

- 每层可独立扩展

- 支持水平扩展和垂直扩展

四、NFV 的八大核心优势

NFV 之所以能够获得全球运营商的广泛认可,源于其带来的巨大价值。以下深入解析 NFV 的八大核心优势:

4.1 硬件灵活性

传统困境:

- 专有硬件功能固化,无法重新定义

- 不同厂商设备接口不兼容,管理复杂

- 硬件升级意味着设备淘汰

NFV 解决方案:

- 使用标准化的 x86/ARM 服务器

- 硬件资源池化,按需分配给不同 VNF

- 硬件升级不影响业务软件

实际案例:

某运营商在部署 vEPC 时,采用标准 x86 服务器替代了专用的 EPC 设备。当需要升级硬件时,只需迁移 VNF 实例到新服务器,无需重新采购专有设备,硬件利用率从 30% 提升到 70%。

4.2 更快速的生命周期

传统困境:

- 新业务上线周期:6-18 个月

- 软件升级需要厂商现场支持

- 回滚困难,风险高

NFV 解决方案:

- VNF 软件快速部署,分钟级上线

- 软件版本统一管理,一键升级

- 快速回滚,支持蓝绿部署

对比数据:

| 操作 | 传统架构 | NFV 架构 | 效率提升 |

|---|---|---|---|

| 新业务部署 | 6-18 个月 | 1-7 天 | 10-50 倍 |

| 容量扩容 | 采购硬件(4-8 周) | 弹性伸缩(分钟级) | 100 倍 + |

| 软件升级 | 厂商现场(1-2 天) | 远程自动化(小时) | 10 倍 |

| 故障恢复 | 硬件更换(4-8 小时) | 实例迁移(分钟) | 10 倍 |

4.3 可扩展性和弹性

弹性伸缩的三种模式:

┌─────────────────────────────────────────────┐

│ 弹性伸缩策略 │

├─────────────────────────────────────────────┤

│ 1. 手动伸缩 │

│ - 运维人员手动调整 │

│ - 适用于可预知的定期业务变化 │

├─────────────────────────────────────────────┤

│ 2. 定时伸缩 │

│ - 根据时间策略自动调整 │

│ - 适用于规律性的业务高峰 │

├─────────────────────────────────────────────┤

│ 3. 自动伸缩 │

│ - 基于监控指标自动触发 │

│ - 适用于突发流量、不可预测的业务变化 │

│ - 指标:CPU、内存、网络流量、连接数 │

└─────────────────────────────────────────────┘实际案例:双 11 场景

某电商运营商的负载均衡 VNF 配置:

- 日常状态:3 个 vLB 实例

- 双 11 期间:自动扩展至 50 个实例

- 活动结束后:自动收缩回 5 个实例

- 资源利用率:从日常 30% → 高峰 90% → 节省成本 40%

4.4 可利用现有工具

云原生生态红利:

NFV 天然契合云原生技术栈,可以直接复用成熟的开源工具:

| 工具类别 | 代表工具 | NFV 应用场景 |

|---|---|---|

| 容器编排 | Kubernetes, Docker Swarm | VNF 容器化部署管理 |

| 配置管理 | Ansible, Chef, Puppet | VNF 自动化配置 |

| 监控告警 | Prometheus, Grafana | VNF 性能监控 |

| 日志管理 | ELK Stack | 日志收集分析 |

| 服务网格 | Istio, Linkerd | VNF 服务治理 |

| CI/CD | Jenkins, GitLab CI | VNF 持续交付 |

优势:

- 无需从零开发,降低研发成本

- 社区活跃,问题快速解决

- 技术人才市场丰富

4.5 快速部署和厂商独立性

传统架构的厂商锁定:

运营商 → 选择厂商A的防火墙 → 后续升级/扩容只能选择A → 价格谈判被动NFV 的开放生态:

运营商 → 部署VNF-A防火墙 → 需要时切换到VNF-B防火墙 → 多厂商竞价,成本优化标准化的力量:

- ETSI NFV 标准确保 VNF 可移植

- OpenStack 等开源平台打破技术壁垒

- TOSCA 模板实现 VNF 部署标准化

4.6 新方案的验证

DevOps 理念在 NFV 中的应用:

┌──────────────────────────────────────────────────┐

│ NFV DevOps流水线 │

├──────────────────────────────────────────────────┤

│ 开发 → 测试 → 预发布 → 生产环境 │

│ ↓ ↓ ↓ ↓ │

│ 容器 容器 容器 容器 │

│ ↓ ↓ ↓ ↓ │

│ 快速迭代 自动测试 灰度发布 蓝绿部署 │

└──────────────────────────────────────────────────┘快速验证的优势:

- 新功能快速上线试错

- A/B 测试验证效果

- 失败快速回滚,风险可控

4.7 无定形的服务提供

传统服务的固化形态:

企业需要VPN服务 → 运营商提供标准化VPN套餐 → 企业被动接受NFV 的灵活编排:

企业需要网络服务 → 运营商按需组合VNF → 个性化定制服务

↓

┌──────┼──────┐

↓ ↓ ↓

vFW vLB vRouter ...

└──────┼──────┘

↓

网络切片服务链4.8 运维效率和敏捷性

传统运维 vs NFV 运维:

| 维度 | 传统运维 | NFV 运维 |

|---|---|---|

| 监控方式 | 各设备独立监控 | 统一监控平台 |

| 故障定位 | 人工逐层排查 | 智能拓扑分析 |

| 故障恢复 | 硬件更换(小时级) | 实例迁移(分钟级) |

| 变更管理 | 人工操作,风险高 | 自动化编排,可追溯 |

| 容量规划 | 基于经验预估 | 基于数据驱动 |

五、NFV 的市场驱动力

NFV 技术的蓬勃发展,背后有着强劲的市场驱动力。理解这些驱动力,有助于把握 NFV 的未来发展方向。

5.1 向云迁移:数字化转型的大势所趋

企业上云趋势:

根据 Gartner 的预测,到 2025 年,超过 85% 的企业将采用 "云优先" 原则。这一趋势为 NFV 带来巨大机遇:

┌─────────────────────────────────────────┐

│ 企业云化路径 │

├─────────────────────────────────────────┤

│ 第一阶段:基础设施云化 │

│ - 传统IDC → 云服务器 │

│ - 专有网络 → VPC │

├─────────────────────────────────────────┤

│ 第二阶段:应用云化 │

│ - 单体应用 → 微服务 │

│ - 传统中间件 → 云原生服务 │

├─────────────────────────────────────────┤

│ 第三阶段:网络功能云化 │

│ - 专有网络设备 → VNF │

│ - NFV成为必然选择 │

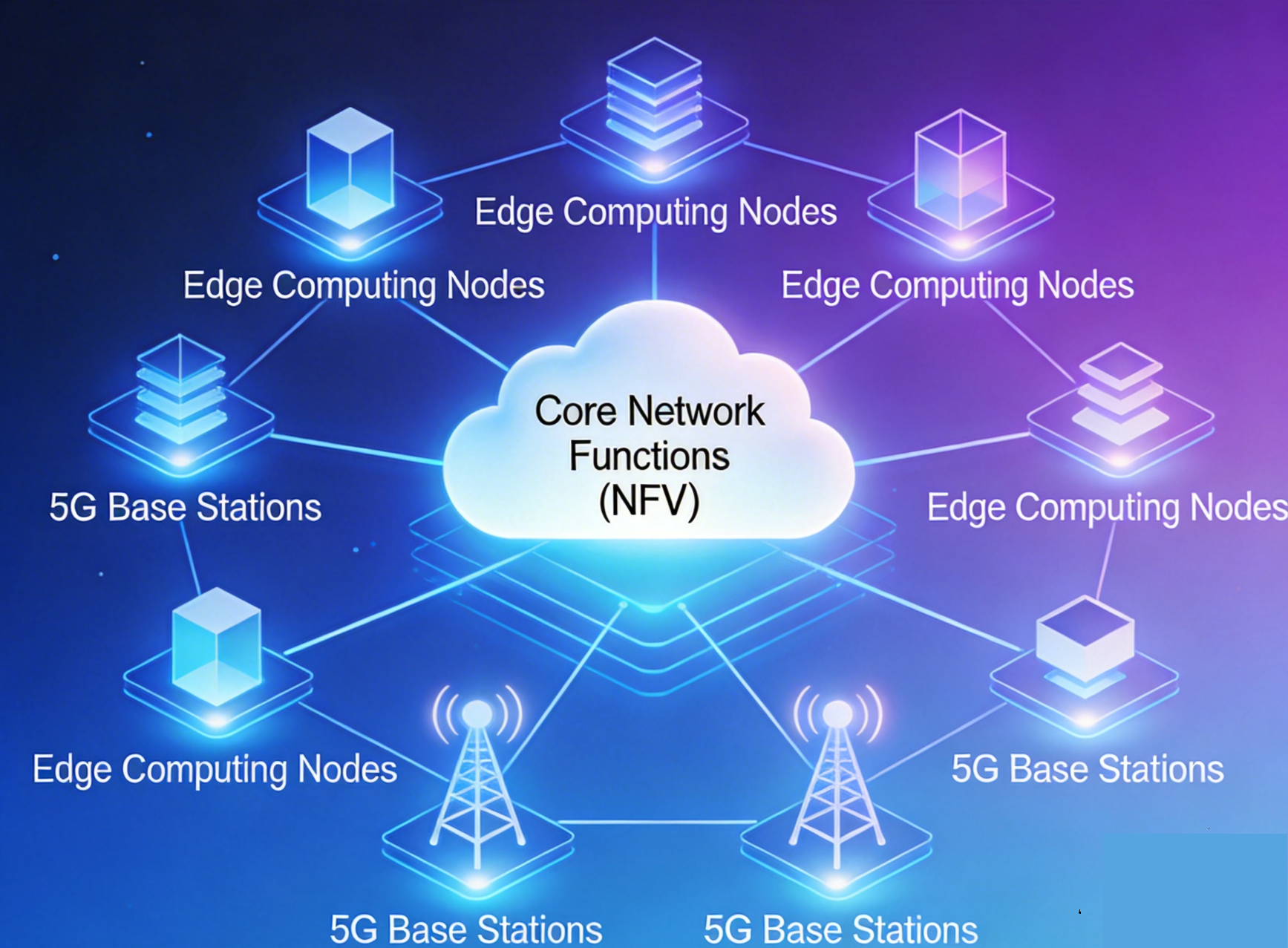

└─────────────────────────────────────────┘5.2 新的业务服务:5G 与物联网

5G 对网络的挑战:

5G 时代,网络需求呈现爆发式增长和多样化特征:

| 5G 场景 | 关键需求 | NFV 的角色 |

|---|---|---|

| eMBB(增强移动宽带) | 超大带宽、高速率 | 灵活扩展带宽 |

| URLLC(超可靠低时延) | 毫秒级时延、99.999% 可靠性 | 边缘部署、快速响应 |

| mMTC(海量物联网) | 百万级连接、低功耗 | 海量连接处理能力 |

网络切片的核心支撑:

5G网络切片架构:

┌─────────────────────────────────────────────┐

│ 切片管理系统 │

├─────────────────────────────────────────────┤

│ 切片1 切片2 切片3 切片4 │

│ eMBB URLLC mMTC 企业VPN │

│ (视频) (自动驾驶) (智能家居) (专网) │

├─────────────────────────────────────────────┤

│ NFV基础设施 (共享) │

│ 计算池 + 存储池 + 网络池 │

└─────────────────────────────────────────────┘NFV 是实现网络切片的关键技术,使运营商能够在同一物理基础设施上创建多个虚拟网络,为不同业务提供差异化服务。

5.3 节省资本费用(CapEx)

硬件成本对比:

以部署 100Gbps 防火墙能力为例:

| 项目 | 专有硬件防火墙 | 虚拟防火墙 (vFW) |

|---|---|---|

| 硬件成本 | 100-300 万元 | 30-50 万元(x86 服务器) |

| 软件成本 | 包含在硬件中 | 10-30 万元(VNF 软件) |

| 总成本 | 100-300 万元 | 40-80 万元 |

| 节省比例 | - | 60-75% |

资源利用率提升:

传统专有设备的资源利用率通常只有 20-40%,而 NFV 通过资源池化和弹性伸缩,可以将利用率提升到 60-80%。

5.4 节省运维费用(OpEx)

运维效率对比:

| 运维任务 | 传统架构 | NFV 架构 | 效率提升 |

|---|---|---|---|

| 设备巡检 | 逐台设备人工巡检 | 自动化巡检,智能分析 | 10 倍 + |

| 故障处理 | 现场工程师处理 | 远程自动化恢复 | 5 倍 + |

| 容量扩容 | 采购硬件、安装调试 | 弹性伸缩,自动扩展 | 20 倍 + |

| 软件升级 | 厂商现场升级 | 远程批量升级 | 10 倍 + |

TCO(总体拥有成本)分析:

某运营商的 5 年 TCO 对比(以 100 节点防火墙为例):

| 成本项 | 传统架构 | NFV 架构 | 节省 |

|---|---|---|---|

| 硬件采购 | 2000 万 | 800 万 | 60% |

| 软件许可 | 包含 | 400 万 | - |

| 运维人力 | 500 万 / 年 × 5 = 2500 万 | 200 万 / 年 × 5 = 1000 万 | 60% |

| 能耗 | 300 万 / 年 × 5 = 1500 万 | 150 万 / 年 × 5 = 750 万 | 50% |

| 总成本 | 6000 万 | 2950 万 | 51% |

5.5 降低进入门槛

传统电信设备市场格局:

- 主要玩家:华为、诺基亚、爱立信、中兴

- 进入门槛:数十亿研发投入、多年技术积累

- 市场格局稳定,新进入者难以突破

NFV 改变游戏规则:

- 标准化接口降低技术门槛

- 软件化使创业公司有机会

- 开源社区提供技术支撑

- 云服务模式改变交付方式

新进入者案例:

多家创新企业基于 NFV 技术,成功进入电信设备市场:

- Affirmed Networks:专注于 vEPC,被微软收购

- Metaswitch:云原生网络软件,被微软收购

- Cumulus Networks:开放网络操作系统,被 NVIDIA 收购

六、虚拟化技术:NFV 的技术基石

要深入理解 NFV,必须掌握其底层的虚拟化技术支撑。虚拟化技术是 NFV 得以实现的基础,没有成熟的虚拟化技术,NFV 只能是空中楼阁。

6.1 虚拟化技术的演进史

虚拟化技术的发展历程跨越了半个多世纪:

1960s 1990s 2000s 2010s 2020s

│ │ │ │ │

▼ ▼ ▼ ▼ ▼

┌──────┐ ┌──────┐ ┌──────┐ ┌──────┐ ┌──────┐

│IBM VM│ ──────→ │VMware│ ──────→ │KVM │ ──────→ │Docker│ ──────→ │云原生│

│大型机 │ │Workstation│ │开源 │ │容器 │ │K8s │

└──────┘ └──────┘ └──────┘ └──────┘ └──────┘

主机 PC时代 服务器 应用容器 容器编排

虚拟化 虚拟化 虚拟化 时代 时代关键里程碑:

| 年代 | 技术 | 意义 |

|---|---|---|

| 1967 | IBM CP-40/CMS | 首次实现完整的虚拟化 |

| 1999 | VMware | x86 虚拟化突破,推动 PC 虚拟化普及 |

| 2005 | Intel VT-x/AMD-V | 硬件辅助虚拟化,性能大幅提升 |

| 2007 | KVM | 开源虚拟化成为主流 |

| 2013 | Docker | 容器技术爆发,应用交付方式革命 |

| 2014 | Kubernetes | 容器编排成为云原生标准 |

6.1.1 虚拟化的核心目标

虚拟化技术的三大核心目标:

1. 资源抽象

- 将物理资源抽象为逻辑资源

- 隐藏底层硬件的复杂性

- 提供统一的资源接口

2. 资源隔离

- 多个虚拟机 / 容器在同一主机上安全运行

- 故障隔离,一个实例崩溃不影响其他

- 性能隔离,避免资源抢占

3. 资源共享

- 提高硬件利用率

- 降低总拥有成本

- 支持弹性伸缩

6.2 虚拟机技术深度剖析

虚拟机是传统虚拟化技术的核心,也是当前 NFV 部署的主流方式。

6.2.1 虚拟机的核心组件

Hypervisor(虚拟机监视器)

Hypervisor 是虚拟化技术的核心软件,负责创建和管理虚拟机。

Type 1(裸金属型):

┌────────┐ ┌────────┐ ┌────────┐

│ VM1 │ │ VM2 │ │ VM3 │

└────────┘ └────────┘ └────────┘

┌──────────────────────────────┐

│ Hypervisor (ESXi/KVM) │

└──────────────────────────────┘

┌──────────────────────────────┐

│ 物理服务器硬件 │

└──────────────────────────────┘优势:性能最优、安全性高

代表:VMware ESXi、KVM、Hyper-V、Xen

Type 2(托管型):

┌────────┐ ┌────────┐ ┌────────┐

│ VM1 │ │ VM2 │ │ VM3 │

└────────┘ └────────┘ └────────┘

┌──────────────────────────────┐

│ Hypervisor │

│ (VMware Workstation) │

├──────────────────────────────┤

│ 宿主操作系统 │

│ (Windows/Linux) │

└──────────────────────────────┘

┌──────────────────────────────┐

│ 物理服务器硬件 │

└──────────────────────────────┘优势:部署简单、适合测试开发

代表:VMware Workstation、VirtualBox、Parallels

6.2.2 虚拟机的资源分配机制

vCPU(虚拟 CPU)

物理CPU调度机制:

┌─────────────────────────────────────┐

│ 物理CPU核心 │

│ ┌─────┐ ┌─────┐ ┌─────┐ ┌─────┐ │

│ │vCPU1│ │vCPU2│ │vCPU3│ │vCPU4│ │

│ │VM1 │ │VM1 │ │VM2 │ │VM3 │ │

│ └─────┘ └─────┘ └─────┘ └─────┘ │

│ │

│ 时间片轮转调度 │

└─────────────────────────────────────┘资源分配策略:

- 独占模式:vCPU 独占物理核心,性能最优但利用率低

- 共享模式:多个 vCPU 共享物理核心,通过时间片调度

- CPU 亲和性:绑定 vCPU 到特定物理核心,减少迁移开销

vMemory(虚拟内存)

内存虚拟化的核心机制:

┌─────────────────────────────────────┐

│ 虚拟机内存视图 │

│ Guest Physical Address │

│ (虚拟机认为的物理内存地址) │

└─────────────────────────────────────┘

↓ 页表映射

┌─────────────────────────────────────┐

│ 宿主机内存视图 │

│ Host Physical Address │

│ (实际的物理内存地址) │

└─────────────────────────────────────┘内存优化技术:

- 内存超分配:分配给虚拟机的内存总和可超过物理内存

- 内存共享:相同内存页去重(KSM)

- 内存气球:动态回收虚拟机空闲内存

- 内存交换:将内存页交换到磁盘

6.2.3 虚拟机的网络通信

虚拟机网络是 NFV 的关键组件:

┌─────────────────────────────────────────────────┐

│ 物理服务器 │

│ ┌─────────┐ ┌─────────┐ ┌─────────┐ │

│ │ VM1 │ │ VM2 │ │ VM3 │ │

│ │ ┌───┐ │ │ ┌───┐ │ │ ┌───┐ │ │

│ │ │vNIC│ │ │ │vNIC│ │ │ │vNIC│ │ │

│ │ └───┘ │ │ └───┘ │ │ └───┘ │ │

│ └────┬────┘ └────┬────┘ └────┬────┘ │

│ │ │ │ │

│ └────────────┼────────────┘ │

│ │ │

│ ┌─────┴─────┐ │

│ │ vSwitch │ │

│ │(虚拟交换机) │ │

│ └─────┬─────┘ │

│ │ │

│ ┌─────┴─────┐ │

│ │ 物理网卡 │ │

│ └─────┬─────┘ │

└────────────────────┼────────────────────────────┘

│

┌──────┴──────┐

│ 物理网络 │

└─────────────┘主流虚拟交换机:

- Open vSwitch (OVS):开源标准,功能最全

- Linux Bridge:简单稳定,性能良好

- VMware vSwitch:商业方案,与 ESXi 深度集成

网络性能优化:

- SR-IOV:硬件虚拟化,绕过 Hypervisor

- DPDK:用户态网络栈,降低中断开销

- vHost-net:高效 virtio 后端实现

6.2.4 主流 Hypervisor 对比

| 特性 | KVM | VMware ESXi | Xen | Hyper-V |

|---|---|---|---|---|

| 类型 | Type 1 | Type 1 | Type 1 | Type 1 |

| 开源 | 是 | 否 | 是 | 否 |

| Linux 内核 | 模块化 | 独立内核 | 独立内核 | Windows 内核 |

| 性能 | 优秀 | 优秀 | 优秀 | 良好 |

| 管理工具 | libvirt/virsh | vCenter | XenCenter | SCVMM |

| NFV 适用性 | ★★★★★ | ★★★★ | ★★★ | ★★★ |

KVM 成为 NFV 主流选择的原因:

- 开源免费,无许可证成本

- 深度集成 Linux,生态完善

- 性能优异,接近原生

- 社区活跃,持续演进

6.3 容器技术与 Docker 革命

容器是虚拟化领域的新趋势,正在深刻改变 NFV 的部署方式。

6.3.1 容器与虚拟机的本质区别

架构对比:

虚拟机架构: 容器架构:

┌─────────────────────────────────┐ ┌─────────────────────────────────┐

│ App A │ App B │ App C │ │ App A │ App B │ App C │

├────────┼────────┼────────────────┤ ├────────┼────────┼────────────────┤

│ Libs │ Libs │ Libs │ │ Libs │ Libs │ Libs │

├────────┼────────┼────────────────┤ ├────────┴────────┴────────────────┤

│ Guest │ Guest │ Guest │ │ Container Engine │

│ OS │ OS │ OS │ │ (Docker) │

├────────┴────────┴────────────────┤ ├──────────────────────────────────┤

│ Hypervisor │ │ Host OS (Linux) │

├─────────────────────────────────┤ ├──────────────────────────────────┤

│ Host OS │ │ Host OS (Linux) │

├─────────────────────────────────┤ ├──────────────────────────────────┤

│ 物理服务器 │ │ 物理服务器 │

└─────────────────────────────────┘ └──────────────────────────────────┘

启动时间:分钟级 启动时间:秒级

资源占用:GB级 资源占用:MB级

镜像大小:GB级 镜像大小:MB级

隔离级别:硬件级 隔离级别:进程级

性能损耗:5-15% 性能损耗:<5%6.3.2 容器的核心技术

1. Linux Namespaces(命名空间)

命名空间实现了资源的隔离:

| Namespace | 隔离内容 |

|---|---|

| PID | 进程 ID |

| NET | 网络设备、协议栈、端口 |

| IPC | 信号量、消息队列 |

| MNT | 文件系统挂载点 |

| UTS | 主机名、域名 |

| USER | 用户和用户组 |

| CGROUP | Cgroup 根目录 |

2. Cgroups(控制组)

Cgroups 实现了资源的限制和监控:

┌─────────────────────────────────────┐

│ Cgroup子系统 │

├─────────────────────────────────────┤

│ cpu - CPU时间分配 │

│ cpuacct - CPU使用统计 │

│ cpuset - CPU核心绑定 │

│ memory - 内存限制 │

│ blkio - 块设备IO限制 │

│ devices - 设备访问控制 │

│ freezer - 进程冻结/恢复 │

│ net_cls - 网络分类标记 │

└─────────────────────────────────────┘3. UnionFS(联合文件系统)

UnionFS 实现了镜像的分层存储:

┌─────────────────────────────────────┐

│ 容器可写层 │

│ (Container Layer) │

├─────────────────────────────────────┤

│ 应用层 │

│ (Application) │

├─────────────────────────────────────┤

│ 依赖库层 │

│ (Dependencies) │

├─────────────────────────────────────┤

│ 基础系统层 │

│ (Base OS) │

└─────────────────────────────────────┘优势:

- 镜像分层共享,存储效率高

- 快速创建和启动

- 镜像分发高效

6.3.3 Docker:容器技术的标准制定者

Docker 是目前最流行的容器平台,定义了容器生态的事实标准。

Docker 核心概念:

┌─────────────────────────────────────────────────────┐

│ Docker架构 │

├─────────────────────────────────────────────────────┤

│ ┌─────────────┐ ┌─────────────┐ ┌─────────────┐ │

│ │ 客户端 │ │ CLI │ │ API │ │

│ │ (docker) │ │ (命令行) │ │ (RESTful) │ │

│ └──────┬──────┘ └──────┬──────┘ └──────┬──────┘ │

│ │ │ │ │

│ └────────────────┼────────────────┘ │

│ │ │

│ ┌──────┴──────┐ │

│ │ Docker │ │

│ │ Daemon │ │

│ │ (守护进程) │ │

│ └──────┬──────┘ │

│ │ │

│ ┌────────────────┼────────────────┐ │

│ │ │ │ │

│ ┌──────┴──────┐ ┌──────┴──────┐ ┌──────┴──────┐ │

│ │ Images │ │ Containers │ │ Networks │ │

│ │ (镜像) │ │ (容器) │ │ (网络) │ │

│ └─────────────┘ └─────────────┘ └─────────────┘ │

├─────────────────────────────────────────────────────┤

│ Registry │

│ (镜像仓库:Docker Hub) │

└─────────────────────────────────────────────────────┘Docker 在 NFV 中的应用:

# 构建VNF容器镜像

docker build -t vnf-firewall:v1.0 .

# 运行VNF容器实例

docker run -d \

--name vfw-01 \

--cpus=4 \

--memory=8G \

--network=host \

-v /etc/vfw:/config \

vnf-firewall:v1.0

# 弹性扩展

docker-compose up --scale vfw=106.3.4 容器 vs 虚拟机:NFV 如何选择?

对比分析

| 维度 | 虚拟机 | 容器 | 推荐 |

|---|---|---|---|

| 隔离性 | 硬件级,强隔离 | 进程级,轻量隔离 | 安全敏感场景用 VM |

| 性能 | 5-15% 损耗 | <5% 损耗 | 高性能场景用容器 |

| 启动速度 | 分钟级 | 秒级 | 快速弹性场景用容器 |

| 资源效率 | 较低(需要完整 OS) | 高(共享宿主内核) | 资源敏感场景用容器 |

| 成熟度 | 高,久经考验 | 发展中 | 稳定性要求高用 VM |

| 网络功能 | 完整支持 | 需要额外配置 | 复杂网络功能用 VM |

混合部署模式:

┌─────────────────────────────────────────────────────┐

│ 混合NFV架构 │

├─────────────────────────────────────────────────────┤

│ ┌────────────────────────────────────────────────┐ │

│ │ Kubernetes集群 │ │

│ │ ┌─────────┐ ┌─────────┐ ┌─────────┐ │ │

│ │ │CNF-1 │ │CNF-2 │ │CNF-3 │ │ │

│ │ │(容器化) │ │(容器化) │ │(容器化) │ │ │

│ │ │vLB │ │vNAT │ │vDNS │ │ │

│ │ └─────────┘ └─────────┘ └─────────┘ │ │

│ └────────────────────────────────────────────────┘ │

├─────────────────────────────────────────────────────┤

│ ┌────────────────────────────────────────────────┐ │

│ │ OpenStack/KVM集群 │ │

│ │ ┌─────────┐ ┌─────────┐ ┌─────────┐ │ │

│ │ │VNF-1 │ │VNF-2 │ │VNF-3 │ │ │

│ │ │(虚拟机) │ │(虚拟机) │ │(虚拟机) │ │ │

│ │ │vEPC │ │vBRAS │ │vFW │ │ │

│ │ └─────────┘ └─────────┘ └─────────┘ │ │

│ └────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────┘选择建议:

- 核心网功能(vEPC、vIMS):虚拟机部署,保证隔离性和稳定性

- 边缘计算功能:容器部署,快速启动和弹性伸缩

- 数据处理功能(vCDN、vLB):容器部署,高性能低延迟

- 安全功能(vFW、vIPS):虚拟机部署,强隔离要求

七、NFV 实践应用场景全景

NFV 技术已在电信运营商网络和企业数据中心得到广泛应用,以下是最典型的应用场景:

7.1 核心网虚拟化(vEPC)

传统 EPC 架构:

┌─────────────────────────────────────────────────────┐

│ 传统EPC架构 │

│ ┌─────┐ ┌─────┐ ┌─────┐ ┌─────┐ ┌─────┐ │

│ │ MME │ │ SGW │ │ PGW │ │ HSS │ │ PCRF│ │

│ │专有 │ │专有 │ │专有 │ │专有 │ │专有 │ │

│ │硬件 │ │硬件 │ │硬件 │ │硬件 │ │硬件 │ │

│ └─────┘ └─────┘ └─────┘ └─────┘ └─────┘ │

└─────────────────────────────────────────────────────┘

成本高、部署慢、扩展难虚拟化 EPC 架构:

┌─────────────────────────────────────────────────────┐

│ 虚拟化EPC架构 │

│ ┌─────┐ ┌─────┐ ┌─────┐ ┌─────┐ ┌─────┐ │

│ │vMME │ │vSGW │ │vPGW │ │vHSS │ │vPCRF│ │

│ └─────┘ └─────┘ └─────┘ └─────┘ └─────┘ │

│ ┌────────────────────────────────────────────────┐│

│ │ NFV基础设施 (x86服务器) ││

│ └────────────────────────────────────────────────┘│

└─────────────────────────────────────────────────────┘

成本低、部署快、弹性扩展vEPC 的价值:

- 成本降低 60-70%

- 部署周期从 6 个月缩短到 1 周

- 支持网络切片,多租户共享

商用案例:

- AT&T:Domain 2.0 项目,大规模部署 vEPC

- 中国移动:NovoNet 2020,虚拟化核心网

- Verizon:虚拟化 5G 核心网

7.2 虚拟宽带远程接入服务器(vBRAS)

BRAS 的功能

用户终端 → BRAS → 宽带网络

↓

- 用户认证(PPPoE/IPoE)

- 地址分配(DHCP)

- 计费统计

- QoS控制

- 组播复制传统 BRAS 的问题:

- 专有硬件,昂贵(单台 50-200 万元)

- 功能固化,升级困难

- 难以应对千兆入户带来的大流量

vBRAS 架构:

┌─────────────────────────────────────────────────────┐

│ vBRAS架构 │

│ ┌─────────────────────────────────────────────────┐│

│ │ 控制面:vBRAS-C (认证、授权、计费) ││

│ │ 可集中部署,资源池化 ││

│ └─────────────────────────────────────────────────┘│

│ ┌─────────────────────────────────────────────────┐│

│ │ 转发面:vBRAS-U (流量转发) ││

│ │ 可分布式部署,靠近用户 ││

│ └─────────────────────────────────────────────────┘│

│ ┌─────────────────────────────────────────────────┐│

│ │ MANO:统一管理和编排 ││

│ └─────────────────────────────────────────────────┘│

└─────────────────────────────────────────────────────┘vBRAS 的优势:

- 控制面和转发面分离,独立扩展

- 支持百万级用户接入

- 灵活部署,降低传输成本

7.3 虚拟内容分发网络(vCDN)

传统 CDN 架构:

┌─────────────────────────────────────────────────────┐

│ 传统CDN节点 │

│ ┌─────────────────────────────────────────────────┐│

│ │ 专有缓存服务器 + 存储阵列 + 交换机 ││

│ │ 固定容量,难以弹性扩展 ││

│ └─────────────────────────────────────────────────┘│

└─────────────────────────────────────────────────────┘虚拟化 vCDN 架构:

┌─────────────────────────────────────────────────────┐

│ vCDN架构 │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │vCache-1 │ │vCache-2 │ │vCache-3 │ ... │

│ │(容器) │ │(容器) │ │(容器) │ │

│ └──────────┘ └──────────┘ └──────────┘ │

│ ┌─────────────────────────────────────────────────┐│

│ │ 对象存储 (S3兼容) ││

│ └─────────────────────────────────────────────────┘│

│ ┌─────────────────────────────────────────────────┐│

│ │ 通用x86服务器 ││

│ └─────────────────────────────────────────────────┘│

└─────────────────────────────────────────────────────┘vCDN 的价值:

- 根据热点内容动态扩缩容

- 边缘节点部署,降低回源流量

- 多租户共享,资源利用率提升 50%+

7.4 5G 核心网虚拟化

5G 核心网的云原生架构:

┌─────────────────────────────────────────────────────┐

│ 5G核心网架构 │

├─────────────────────────────────────────────────────┤

│ ┌─────────────────────────────────────────────────┐│

│ │ 服务网格 (Service Mesh) ││

│ └─────────────────────────────────────────────────┘│

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ AMF │ │ SMF │ │ UPF │ │

│ │(接入管理)│ │(会话管理)│ │(用户面) │ │

│ └──────────┘ └──────────┘ └──────────┘ │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ UDM │ │ AUSF │ │ PCF │ │

│ │(数据管理)│ │(认证) │ │(策略) │ │

│ └──────────┘ └──────────┘ └──────────┘ │

│ ┌─────────────────────────────────────────────────┐│

│ │ Kubernetes容器平台 ││

│ └─────────────────────────────────────────────────┘│

│ ┌─────────────────────────────────────────────────┐│

│ │ NFV基础设施 (x86服务器 + 存储 + 网络) ││

│ └─────────────────────────────────────────────────┘│

└─────────────────────────────────────────────────────┘5G 核心网的关键特性:

| 特性 | 说明 |

|---|---|

| 服务化架构(SBA) | 核心网功能拆分为微服务,独立演进 |

| 控制面 / 用户面分离(CUPS) | UPF 下沉到边缘,降低时延 |

| 无状态设计 | 状态存储在 UDM,实例可随时迁移 |

| 网络切片 | 多个虚拟核心网共享物理资源 |

八、未来展望:云原生与 AI 赋能 NFV

8.1 云原生 NFV(CNF - Cloud Native NFV)

从 VNF 到 CNF 的演进:

┌─────────────────────────────────────────────────────┐

│ NFV技术演进路线 │

├─────────────────────────────────────────────────────┤

│ VNF (Virtual Network Function) │

│ - 虚拟机部署 │

│ - 传统架构,单体应用 │

│ - 手动运维 │

│ ↓ │

│ CNF (Cloud Native Network Function) │

│ - 容器部署 │

│ - 微服务架构 │

│ - DevOps自动化 │

│ ↓ │

│ CNF 2.0 (Service Mesh + Serverless) │

│ - 服务网格治理 │

│ - 无服务器架构 │

│ - 智能运维 │

└─────────────────────────────────────────────────────┘云原生 NFV 的核心要素:

| 要素 | 技术栈 | 价值 |

|---|---|---|

| 容器化 | Docker, containerd | 轻量级、快速启动 |

| 编排调度 | Kubernetes | 自动化部署、弹性伸缩 |

| 服务网格 | Istio, Linkerd | 服务发现、流量管理、可观测性 |

| 声明式 API | CRD, Operator | 声明式配置、自动调和 |

| 不可变基础设施 | Image-based | 快速回滚、一致性保证 |

8.2 AI 驱动的智能运维(AIOps)

AI 在 NFV 运维中的应用场景:

┌─────────────────────────────────────────────────────┐

│ AIOps应用场景 │

├─────────────────────────────────────────────────────┤

│ ┌─────────────────────────────────────────────────┐│

│ │ 智能监控 ││

│ │ - 异常检测(异常流量、性能突变) ││

│ │ - 根因分析(自动定位故障根源) ││

│ └─────────────────────────────────────────────────┘│

│ ┌─────────────────────────────────────────────────┐│

│ │ 智能预测 ││

│ │ - 容量预测(提前识别资源瓶颈) ││

│ │ - 故障预测(预测硬件故障、网络拥塞) ││

│ └─────────────────────────────────────────────────┘│

│ ┌─────────────────────────────────────────────────┐│

│ │ 智能决策 ││

│ │ - 自动伸缩(AI驱动的弹性策略) ││

│ │ - 故障自愈(自动隔离、自动恢复) ││

│ └─────────────────────────────────────────────────┘│

└─────────────────────────────────────────────────────┘AI 驱动的 NFV 运维架构:

┌─────────────────────────────────────────────────────┐

│ AIOps架构 │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │数据采集 │ │特征工程 │ │模型训练 │ │

│ │Prometheus│ │ │ │TensorFlow│ │

│ └──────────┘ └──────────┘ └──────────┘ │

│ ┌─────────────────────────────────────────────────┐│

│ │ AI推理引擎 ││

│ │ - 实时分析 ││

│ │ - 决策生成 ││

│ └─────────────────────────────────────────────────┘│

│ ┌─────────────────────────────────────────────────┐│

│ │ 自动执行 ││

│ │ - 弹性伸缩 ││

│ │ - 故障隔离 ││

│ │ - 负载迁移 ││

│ └─────────────────────────────────────────────────┘│

└─────────────────────────────────────────────────────┘8.3 边缘计算与 NFV 的深度融合

边缘计算驱动力:

| 场景 | 时延要求 | 带宽要求 | 边缘必要性 |

|---|---|---|---|

| 自动驾驶 | <10ms | 中 | ★★★★★ |

| 工业物联网 | <20ms | 高 | ★★★★★ |

| VR/AR | <20ms | 极高 | ★★★★★ |

| 智慧城市 | <50ms | 高 | ★★★★ |

| 远程医疗 | <30ms | 高 | ★★★★ |

边缘 NFV 架构:

┌─────────────────────────────────────────────────────┐

│ 边缘NFV架构 │

├─────────────────────────────────────────────────────┤

│ ┌─────────────────────────────────────────────────┐│

│ │ 中心云 ││

│ │ - 核心网控制面(AMF, SMF, UDM等) ││

│ │ - 集中式AI训练 ││

│ │ - 全局资源编排 ││

│ └─────────────────────────────────────────────────┘│

│ ↓ 光传输网络 │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ 边缘节点1│ │ 边缘节点2│ │ 边缘节点3│ │

│ │ - UPF │ │ - UPF │ │ - UPF │ │

│ │ - vCDN │ │ - vCDN │ │ - vCDN │ │

│ │ - MEC │ │ - MEC │ │ - MEC │ │

│ │ - AI推理 │ │ - AI推理 │ │ - AI推理 │ │

│ └──────────┘ └──────────┘ └──────────┘ │

│ ↓ 5G基站 │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ 终端用户 │ │ 终端用户 │ │ 终端用户 │ │

│ └──────────┘ └──────────┘ └──────────┘ │

└─────────────────────────────────────────────────────┘边缘 NFV 的关键技术:

- 轻量级虚拟化:边缘资源有限,采用轻量级容器和微服务

- 智能调度:根据时延、带宽、成本优化工作负载位置

- 离线自治:边缘节点在网络中断时可独立运行

- 安全隔离:多租户边缘计算的安全保障