一、前言

在网络工程中,两台防火墙直连互通 是最基础的组网场景之一,也是防火墙策略配置的入门必练项目。很多同学刚接触防火墙时,会遇到 "接口配了 IP 却 Ping 不通" 的问题,核心原因就是安全策略、区域划分、服务管理这几个关键点没配置到位。

今天就以华为 USG6000 系列防火墙为例,手把手带你完成两台防火墙直连互通的完整配置,拆解每一条命令的作用,彻底搞懂防火墙策略的核心逻辑。

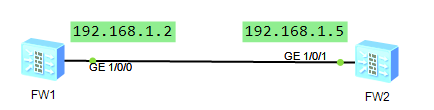

二、组网拓扑

本次实验采用两台防火墙直连的极简组网,拓扑如下:

- FW1:GE1/0/0 接口,IP 地址

192.168.1.2/24 - FW2:GE1/0/1 接口,IP 地址

192.168.1.5/24 - 两台防火墙通过网线直连,接口属于同网段,最终实现 FW1 与 FW2 互相 Ping 通。

三、核心配置思路(必看!)

在配置前,先明确 3 个核心原则,这是防火墙互通的关键:

- 直连接口必须同网段:两台防火墙直连的接口 IP,必须在同一个子网内,否则二层无法通信。

- 安全策略双向放行 :Ping 是双向流量(请求 + 响应),必须配置去程 + 回程两条策略,缺一不可。

- 接口需加入安全区域:防火墙接口默认不属于任何区域,必须将接口加入信任区域(trust),才能通过策略放行流量。

- 开启接口 Ping 服务 :防火墙默认禁止接口被 Ping,需手动开启

service-manage ping permit。

四、完整配置步骤

1. FW1 完整配置命令

运行

# 进入GE1/0/0接口,开启接口

interface GigabitEthernet1/0/0

undo shutdown

# 配置接口IP地址

ip address 192.168.1.2 255.255.255.0

# 允许接口被Ping(关键!默认禁止)

service-manage ping permit

#

# 将接口加入trust安全区域

firewall zone trust

add interface GigabitEthernet1/0/0

#

# 配置安全策略,放行ICMP(Ping)流量

security-policy

# 策略1:FW1本地→FW2(去程Ping请求)

rule name aa

source-zone local

destination-zone trust

service icmp

action permit

# 策略2:FW2→FW1本地(回程Ping响应)

rule name bb

source-zone trust

destination-zone local

service icmp

action permit

#2. FW2 完整配置命令

运行

# 进入GE1/0/1接口,开启接口

interface GigabitEthernet1/0/1

undo shutdown

# 配置接口IP地址(与FW1同网段)

ip address 192.168.1.5 255.255.255.0

# 允许接口被Ping

service-manage ping permit

#

# 将接口加入trust安全区域

firewall zone trust

add interface GigabitEthernet1/0/1

#

# 配置安全策略,放行ICMP(Ping)流量

security-policy

# 策略1:FW2本地→FW1(去程Ping请求)

rule name aa

source-zone local

destination-zone trust

service icmp

action permit

# 策略2:FW1→FW2本地(回程Ping响应)

rule name bb

source-zone trust

destination-zone local

service icmp

action permit

#五、命令逐行详解(小白必看)

1. 接口配置命令

表格

| 命令 | 作用 |

|---|---|

undo shutdown |

开启接口(防火墙接口默认关闭,必须手动开启) |

ip address 192.168.1.2 255.255.255.0 |

给接口配置 IP 地址,两台接口必须同网段 |

service-manage ping permit |

允许该接口被 Ping,防火墙默认禁止接口响应 Ping 请求 |

2. 区域配置命令

表格

| 命令 | 作用 |

|---|---|

firewall zone trust |

进入 trust(信任)安全区域,用于放行内部 / 直连的可信流量 |

add interface GigabitEthernet1/0/0 |

将接口加入 trust 区域,只有加入区域的接口,才能通过安全策略管控 |

3. 安全策略命令(核心!)

防火墙的安全策略是 **"五元组 + 动作"的逻辑,核心是源区域、目的区域、服务、动作 **:

rule name aa:给策略命名,方便后续管理source-zone local:源区域为local(代表防火墙自身)destination-zone trust:目的区域为trust(代表直连的接口区域)service icmp:放行 ICMP 协议(Ping 的底层协议就是 ICMP)action permit:动作是允许,放行该流量

为什么要配两条策略?Ping 是双向流量:

- FW1 Ping FW2:源是 FW1 本地(local),目的是 FW2(trust 区域)

- FW2 回包给 FW1:源是 FW2(trust 区域),目的是 FW1 本地(local)两条策略分别放行去程和回程流量,才能实现 Ping 通。

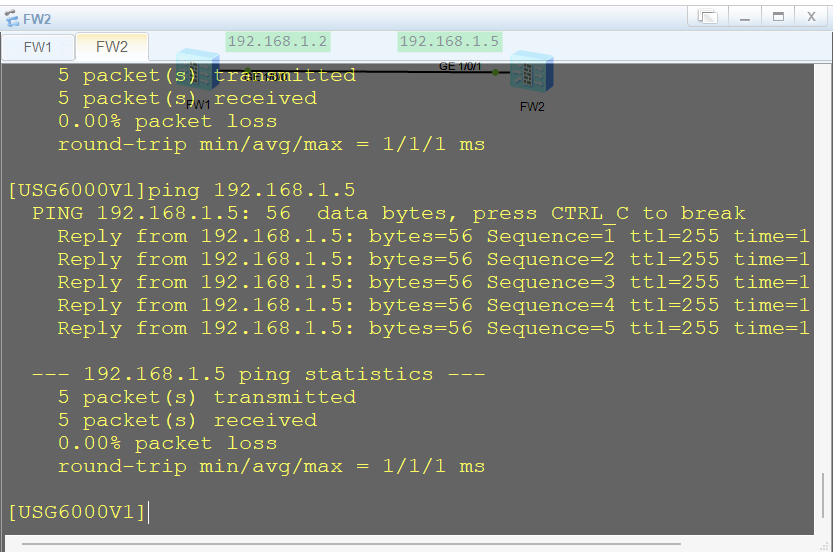

六、验证结果

配置完成后,在 FW1 上 Ping FW2 的 IP 地址192.168.1.5,结果如下:

运行

[USG6000V1]ping 192.168.1.5

PING 192.168.1.5: 56 data bytes, press CTRL_C to break

Reply from 192.168.1.5: bytes=56 Sequence=1 ttl=255 time=1 ms

Reply from 192.168.1.5: bytes=56 Sequence=2 ttl=255 time=1 ms

Reply from 192.168.1.5: bytes=56 Sequence=3 ttl=255 time=1 ms

Reply from 192.168.1.5: bytes=56 Sequence=4 ttl=255 time=1 ms

Reply from 192.168.1.5: bytes=56 Sequence=5 ttl=255 time=1 ms

--- 192.168.1.5 ping statistics ---

5 packet(s) transmitted

5 packet(s) received

0.00% packet loss

round-trip min/avg/max = 1/1/1 ms可以看到,5 个数据包全部收发成功,丢包率 0%,两台防火墙成功互通!

七、常见问题排查

1. Ping 不通,大概率是这几个问题:

- 接口 IP 不在同网段:检查两台接口的 IP 和子网掩码,确保在同一个子网

- 接口未开启:忘记配置

undo shutdown,接口处于 down 状态 - 未开启 Ping 服务:忘记配置

service-manage ping permit,防火墙不响应 Ping - 安全策略缺失:只配了去程策略,没配回程策略,回包被防火墙拦截

- 接口未加入区域:接口没加入 trust 区域,流量无法通过策略管控

八、总结

通过本次实验,我们掌握了华为防火墙直连互通的完整配置,核心就是:✅ 接口同网段 + 开启 + 允许 Ping✅ 接口加入安全区域✅ 双向安全策略放行 ICMP 流量

这是防火墙最基础的配置,也是后续复杂组网(如 NAT、VPN、多区域互联)的基础,建议大家亲手在 eNSP 模拟器中实操一遍,彻底吃透防火墙策略的逻辑。