文章目录

-

-

- [核心作用:解析通用组(Universal Groups)](#核心作用:解析通用组(Universal Groups))

- 跨域用户查找(多域环境)

- 提升认证效率与稳定性

- [📊 对比:TCP 389 vs TCP 3268 在 ISE 中的区别](#📊 对比:TCP 389 vs TCP 3268 在 ISE 中的区别)

- [💡 建议与排查](#💡 建议与排查)

- 推荐阅读

-

在 Cisco ISE 通过 RADIUS 进行身份验证的架构中,AD 的 TCP 3268 端口(全局编录,Global Catalog) 扮演着至关重要的角色,特别是在涉及 通用组(Universal Groups)或多域森林 的环境中。

简单来说,它的主要作用是让 Cisco ISE 能够"看见"整个森林(Forest)的用户和组信息,而不仅仅是当前域的信息。

以下是它在 ISE 认证流程中的具体作用分析:

核心作用:解析通用组(Universal Groups)

这是 TCP 3268 端口在 ISE 认证中最常见的用途。

- 场景: 假设你的 AD 环境中有一个"通用组"(例如

SG-WiFi-Access),你将这个组添加到了 ISE 的授权策略(Authorization Policy)中,用来决定用户能否上网。 - 问题: 如果 ISE 仅通过标准的 LDAP 端口(TCP 389)连接,它只能查询到当前域(Domain)内的信息。如果用户账号在子域,或者通用组的成员列表存储在别的域控制器上,标准 LDAP 可能无法获取完整的组成员身份信息。

- 解决方案: ISE 会通过 TCP 3268 端口查询全局编录。全局编录存储了森林中所有对象的"部分属性集",其中就包含了通用组的成员列表。

- 结果: ISE 通过 3268 端口确认该用户是否属于

SG-WiFi-Access组,从而正确下发权限。

跨域用户查找(多域环境)

- 场景: 你的公司是一个多域森林(例如

cn.active.corp和us.active.corp)。ISE 加入了cn域,但需要认证us域的用户。 - 作用: 通过 TCP 3268,ISE 可以搜索整个森林,找到位于其他域中的用户对象,而不需要在 ISE 中为每个域单独配置连接。

提升认证效率与稳定性

- 避免 referrals(转介): 如果没有全局编录,ISE 在查询跨域对象时,AD 可能会返回一个"转介"(Referral),告诉 ISE"去问另一个域控"。这会增加网络交互次数,导致认证延迟(Latency)。

- 一站式查询: 使用 3268 端口,ISE 可以直接从全局编录服务器获取所需信息,减少往返通信,提高认证速度。

📊 对比:TCP 389 vs TCP 3268 在 ISE 中的区别

为了让你更直观地理解,我整理了这个对比表:

| 特性 | TCP 389 (标准 LDAP) | TCP 3268 (全局编录 Global Catalog) |

|---|---|---|

| 查询范围 | 仅限当前域 (Domain NC) | 整个森林 (Forest-wide) |

| 主要用途 | 验证用户密码、读取当前域内的用户属性 | 解析通用组 (Universal Groups)、跨域用户查找 |

| ISE 策略依赖 | 基础认证(验证账号密码是否存在) | 授权策略(基于组成员身份下发权限) |

| 数据完整性 | 包含对象的所有属性 | 仅包含部分属性(但包含组 memberships) |

💡 建议与排查

关于 3268 端口,我有以下建议:

-

防火墙策略: 确保 ISE 节点与 AD 域控制器之间的 TCP 3268 端口是开放的。如果 ISE 配置了使用通用组进行授权,但 3268 被阻断,会导致认证失败或回退到普通组查询,导致权限错误。

-

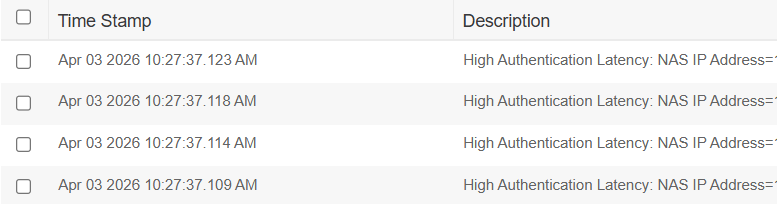

认证延迟的潜在原因: 如果你发现认证延迟很高(High Latency),且策略中大量使用了通用组,可能是 ISE 查询 3268 端口时响应慢。这通常是因为 AD 的全局编录服务负载过高,或者网络路由不佳。

-

配置检查: 在 ISE 的

Administration > Identity Management > External Identity Sources > Active Directory设置中,ISE 通常会自动发现全局编录服务器。你可以检查 ISE 是否正确地识别了 GC 服务器。

总结: TCP 3268 是 ISE 实现基于组授权(尤其是通用组) 的"高速公路"。如果你的策略里只用了本地域组,它可能不那么重要;但一旦涉及通用组或跨域,它就是必不可少的。