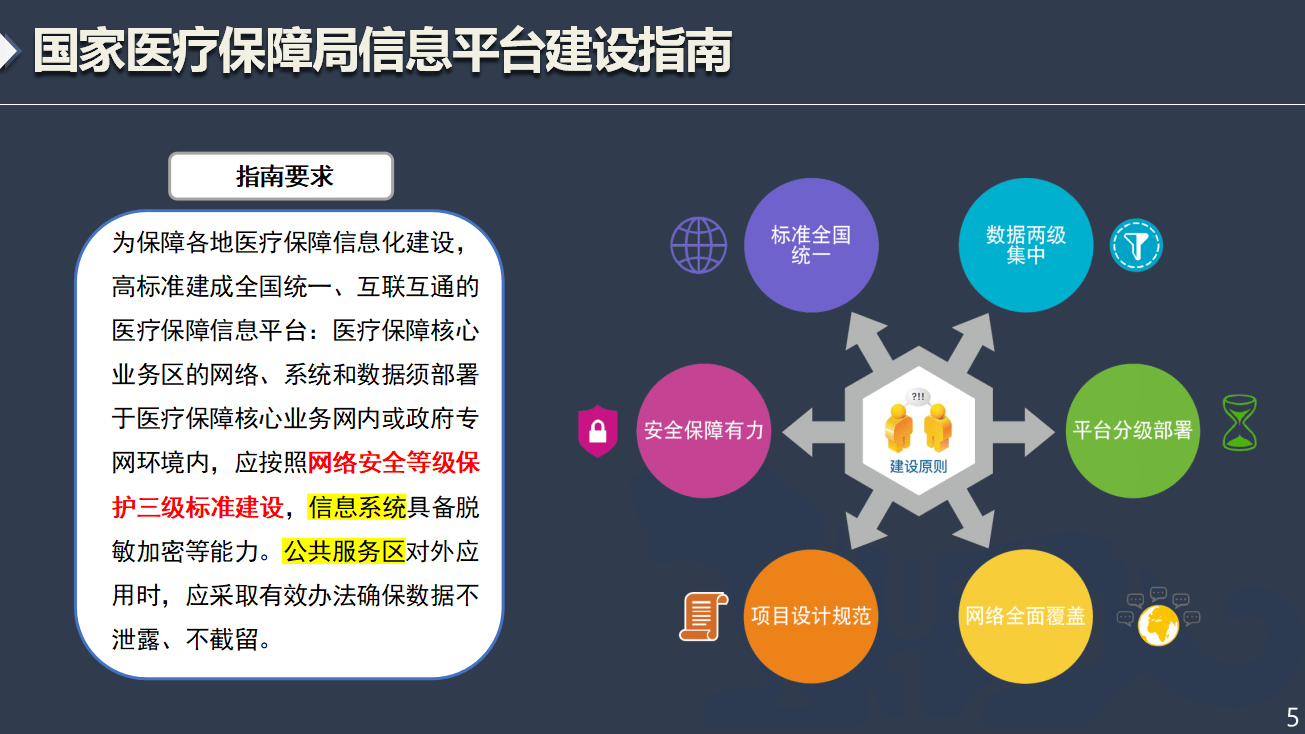

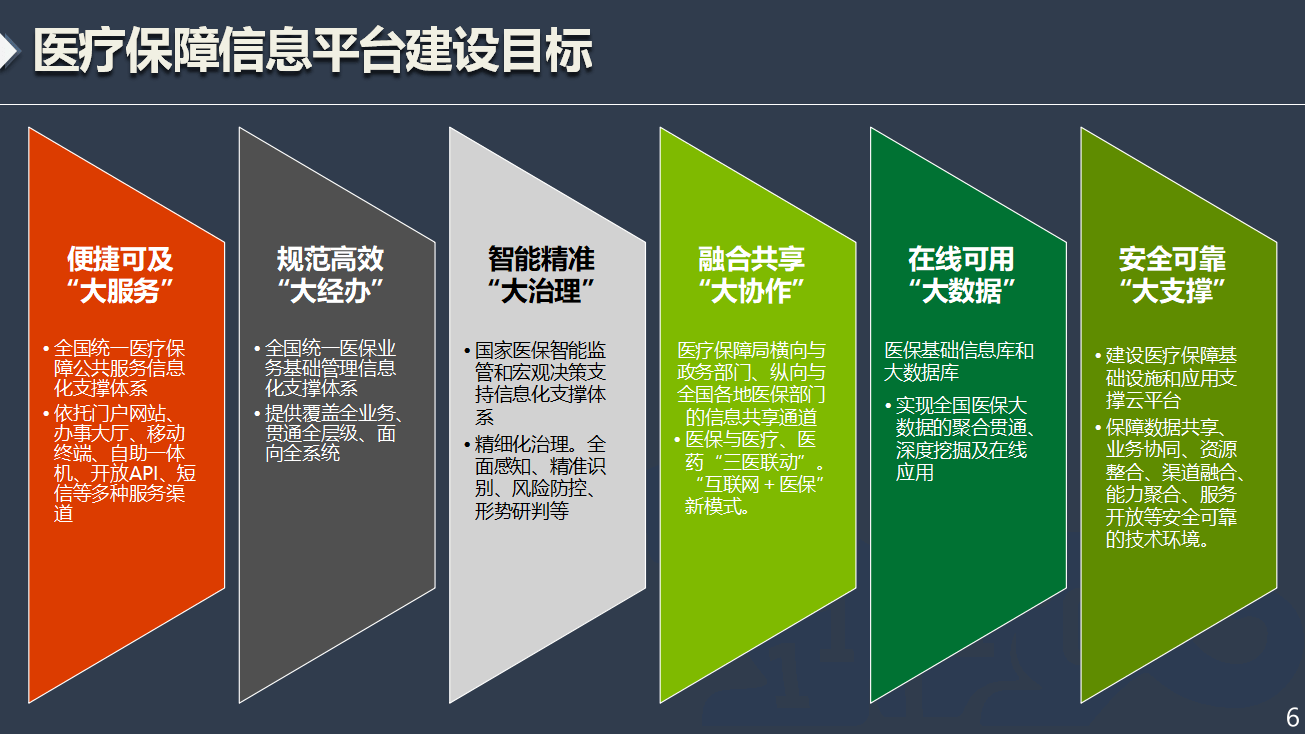

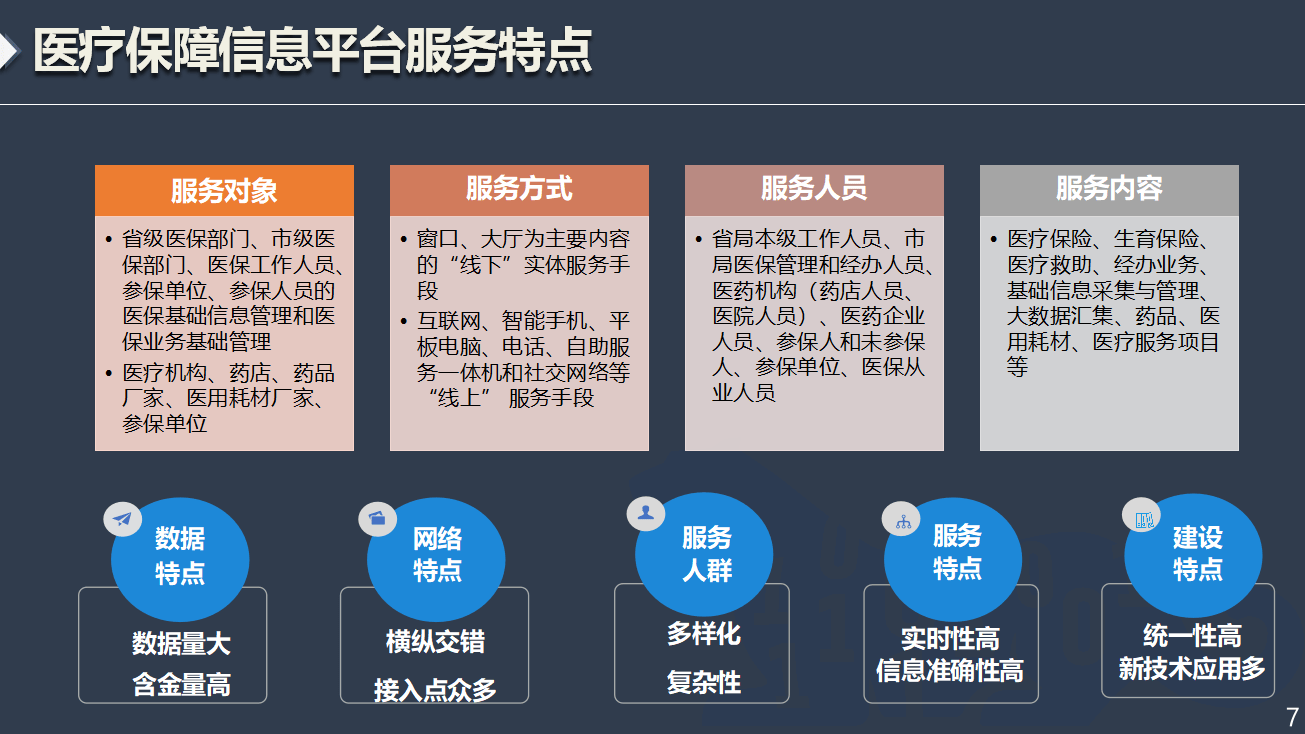

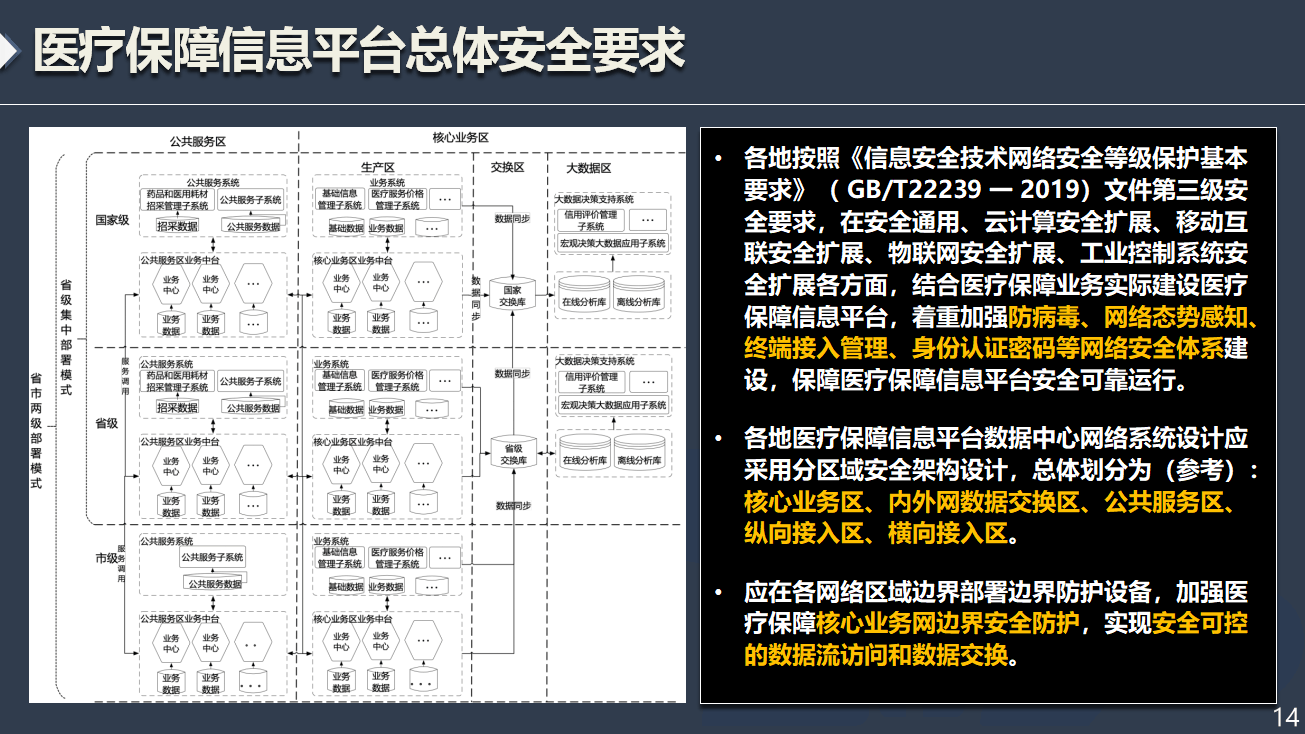

在数字中国建设的宏大叙事中,医疗保障体系是关乎国计民生的"超级工程"。作为承载全民医保数据流转的核心底座,医疗保障信息平台不仅面临着GB/T 22239-2019(等保2.0)的合规红线要求,更身处APT攻击、数据泄露、勒索病毒等高级威胁的风暴眼。

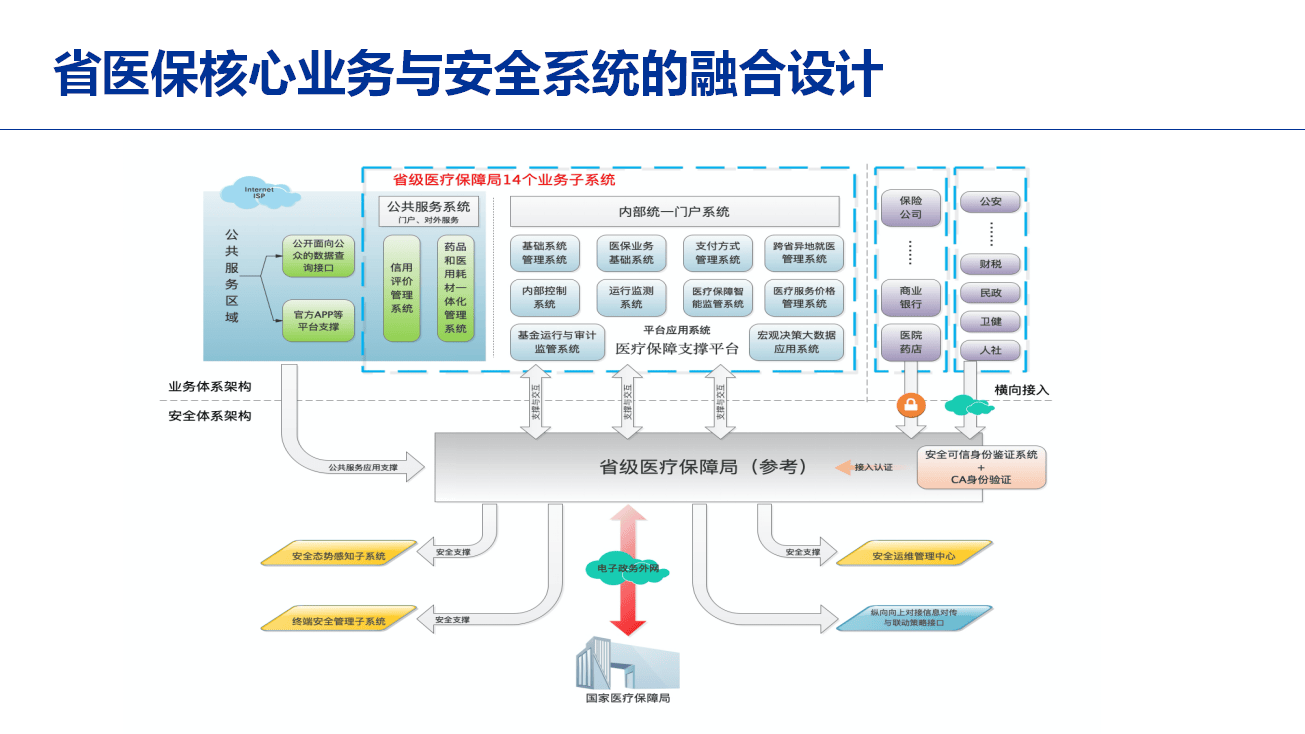

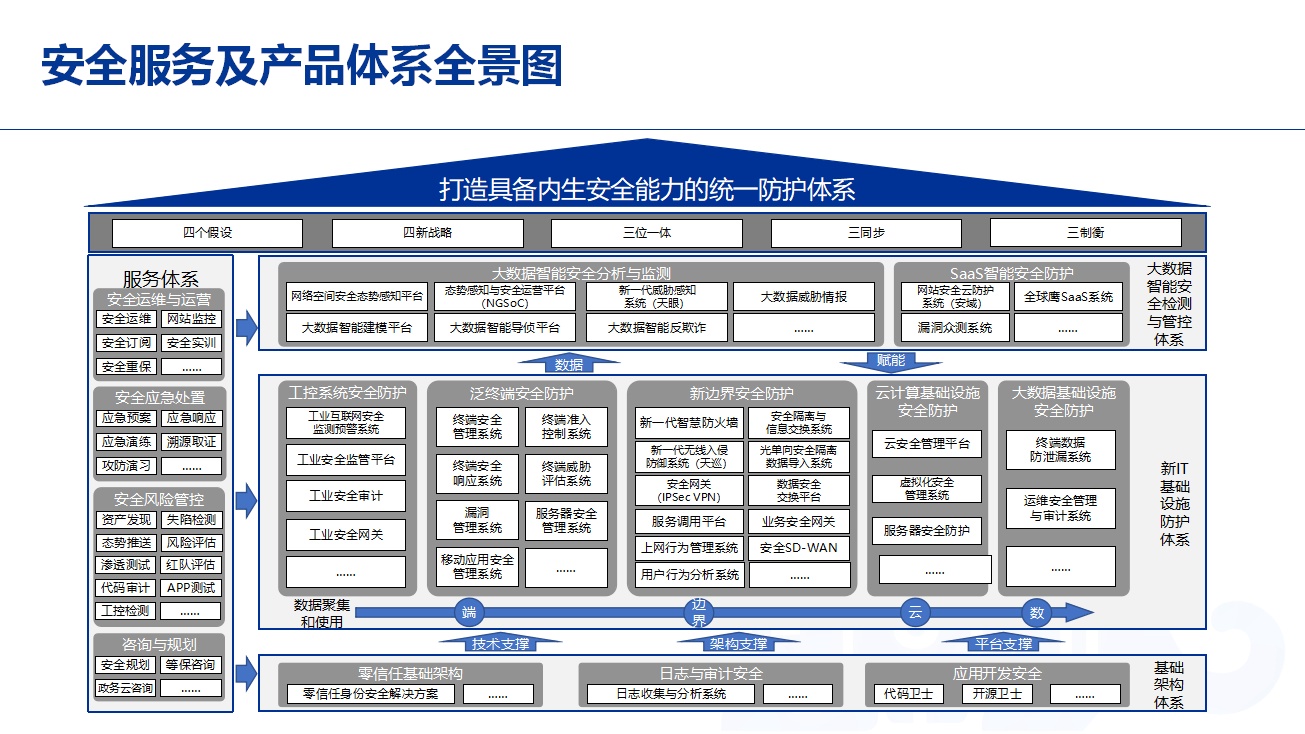

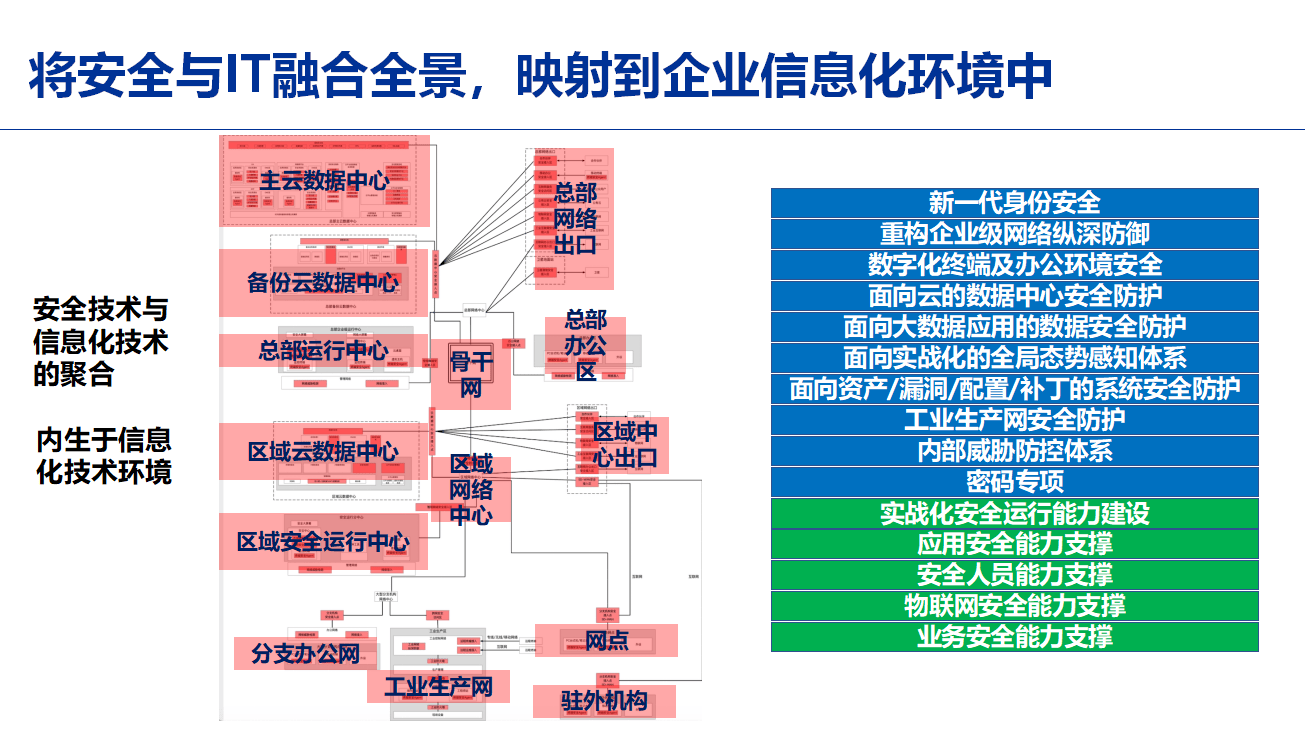

本文将基于《医疗保障信息平台安全体系建设方案》,深度剖析这一国家级关键信息基础设施(CII)如何打破传统"防火墙堆砌"的防御模式,构建一套**"全域感知、零信任接入、云原生防护、数据全生命周期管控"**的实战化安全体系。

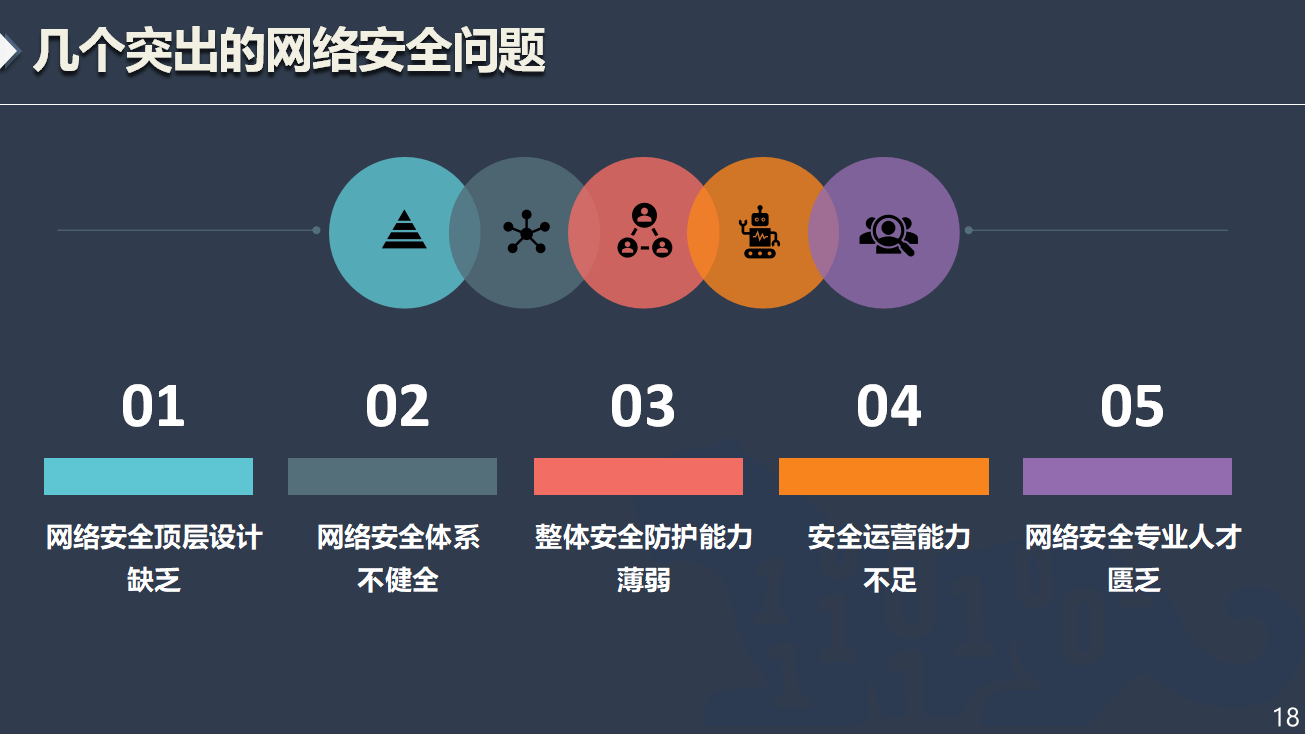

一、 痛点直击:传统医保信息化的"四大安全断层"

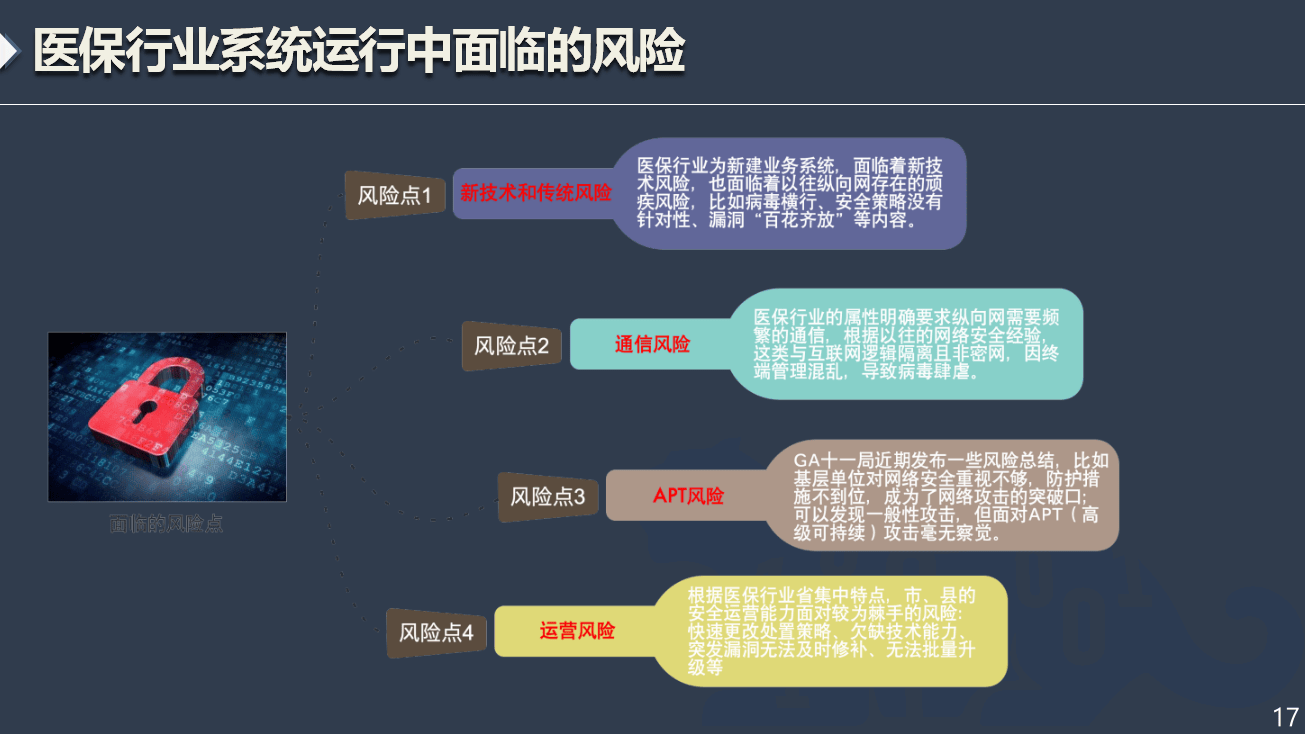

在建设全国统一的医保信息平台之前,各地医保系统往往呈现"烟囱式"建设特征。文档开篇犀利地指出了旧有体系面临的严峻挑战,这些痛点不仅是技术问题,更是管理与架构的系统性风险。

1.1 纵向贯通中的"木桶效应"

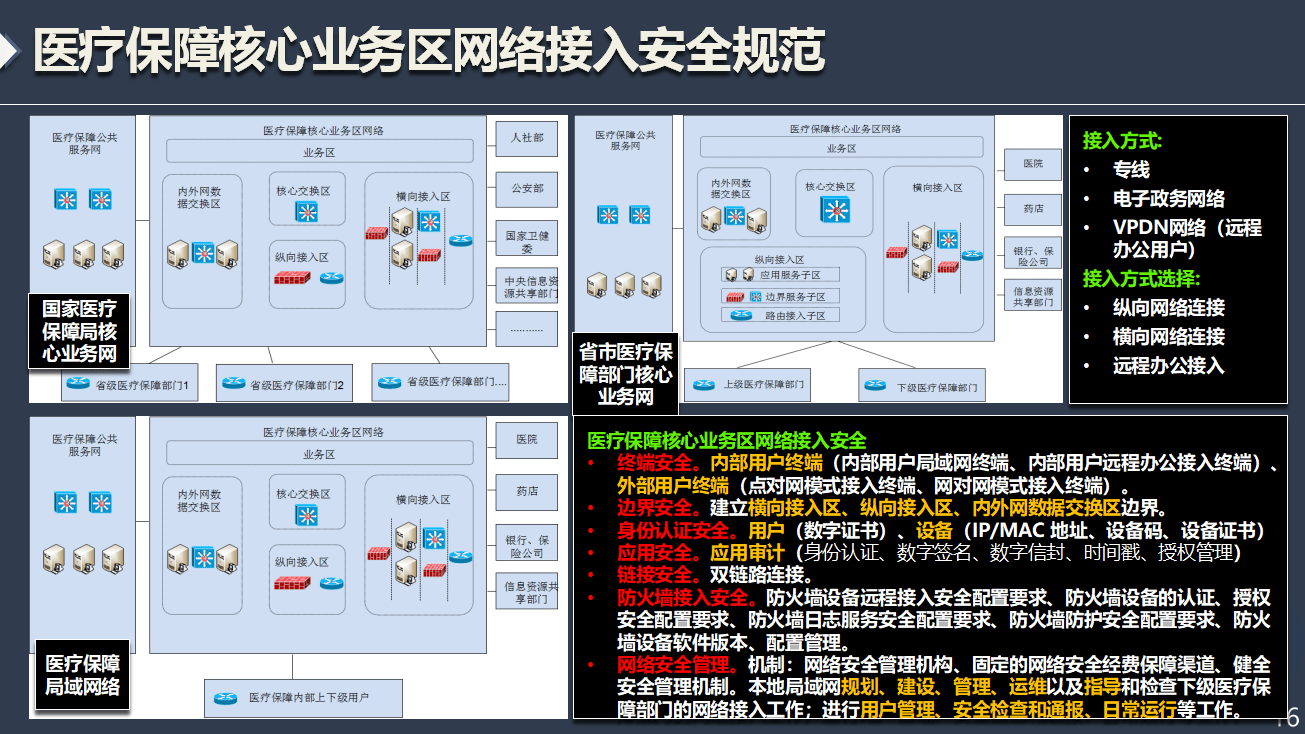

医保业务具有极强的垂直管理属性,要求从国家到省、市、县四级网络频繁通信。

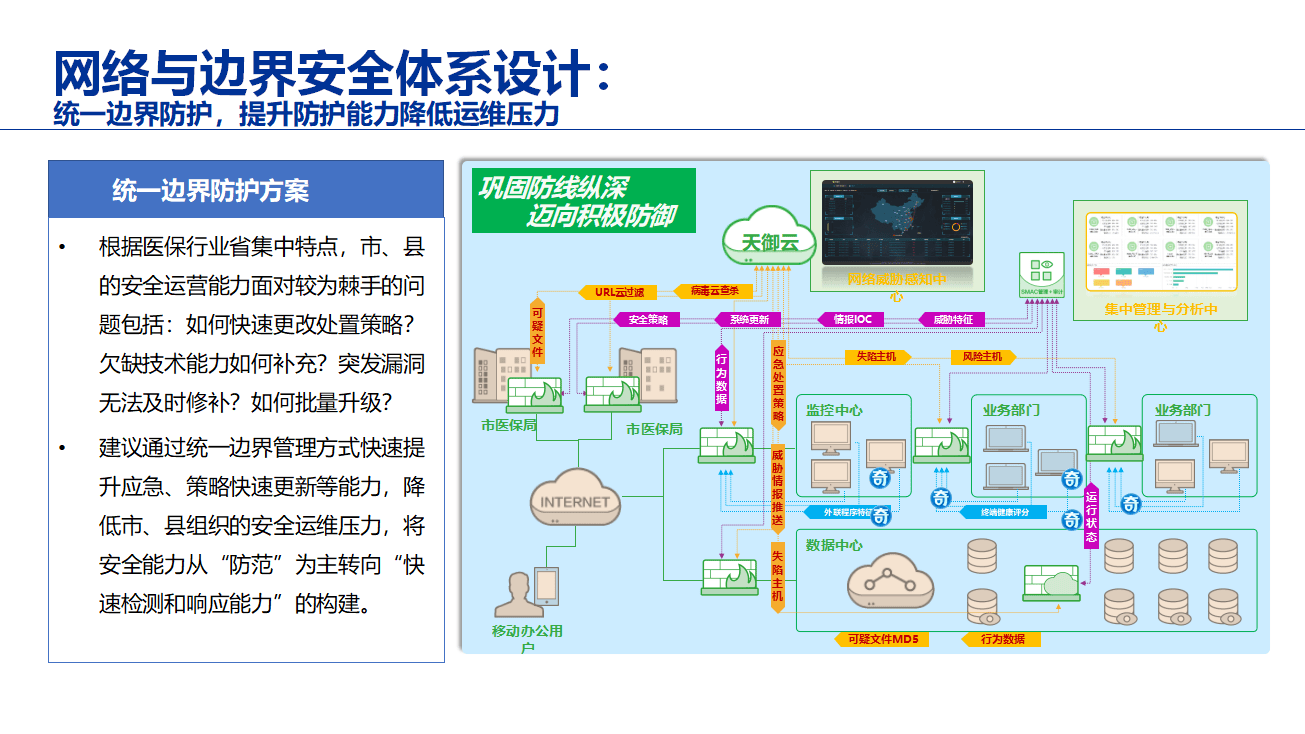

- 风险点: 基层单位(市、县)往往安全预算不足、专业人才匮乏、运维能力薄弱。

- 断层: 攻击者往往利用"灯下黑"的基层节点作为跳板,通过纵向专网渗透进入核心业务区。这种"强联通、弱防御"的结构,使得整个体系的安全水位由最薄弱的基层决定。

1.2 新旧技术交织的"脆弱性"

随着省级集中部署模式的推行,新建业务系统面临双重风险:

- 传统顽疾: 病毒横行、弱口令、补丁滞后、安全策略缺失。

- 新技术风险: 云计算、大数据、移动互联引入了新的攻击面(如虚拟化逃逸、容器逃逸、API接口滥用)。

- 现状: 漏洞"百花齐放",且由于缺乏统一的补丁管理和快速处置机制,突发漏洞往往无法及时修补。

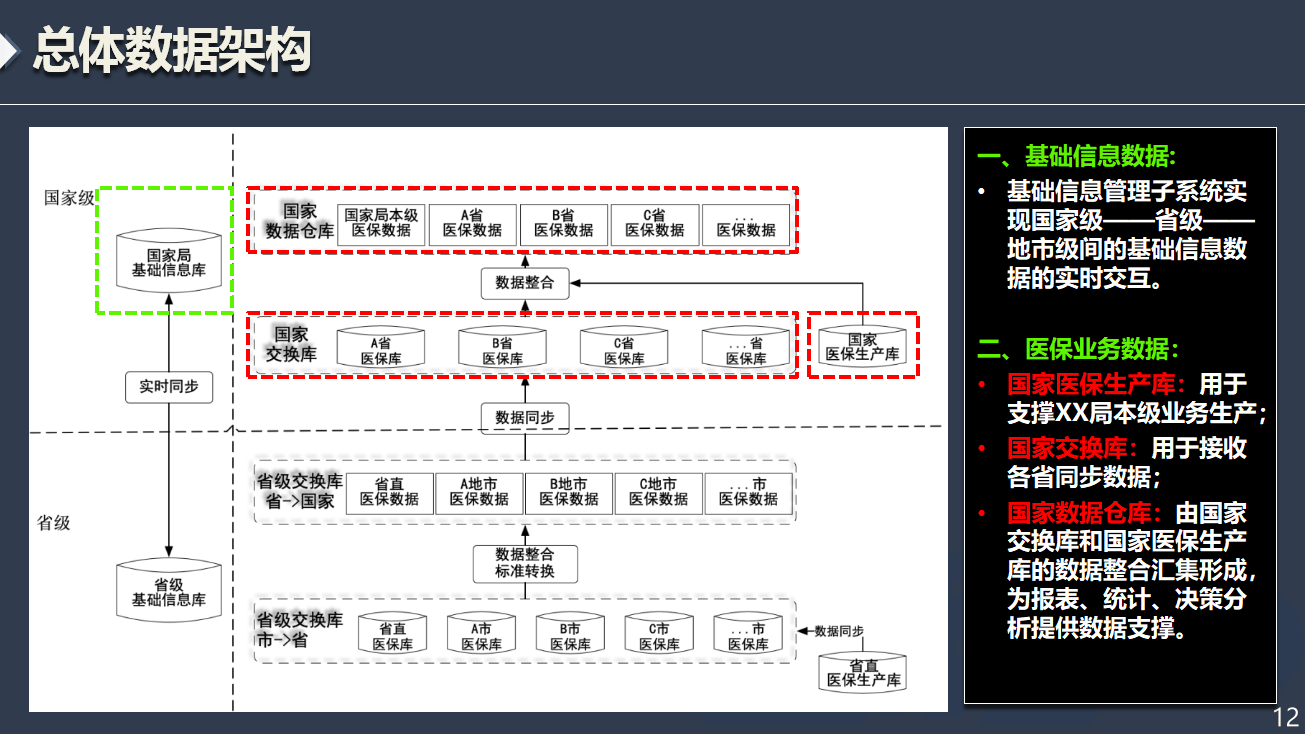

1.3 数据流转的"失控感"

医保数据包含海量个人隐私和基金运行核心数据。

- 孤岛: 公共服务区与核心业务区之间、医保与公安/卫健/银行等部门横向互联时,数据交换频繁但缺乏细粒度的管控。

- 隐患: 传统的边界防护难以应对内部人员违规导出数据或外部黑客通过合法通道窃取数据(APT攻击)。

1.4 运营响应的"迟滞"

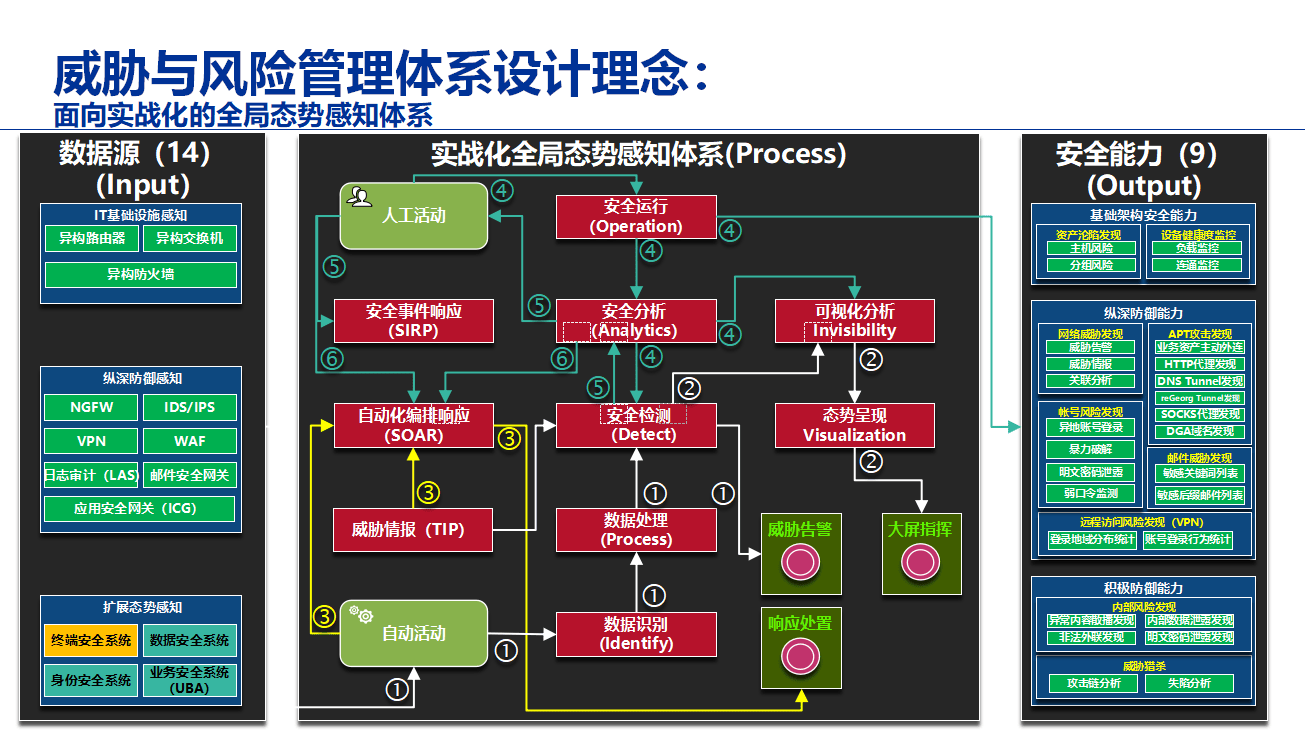

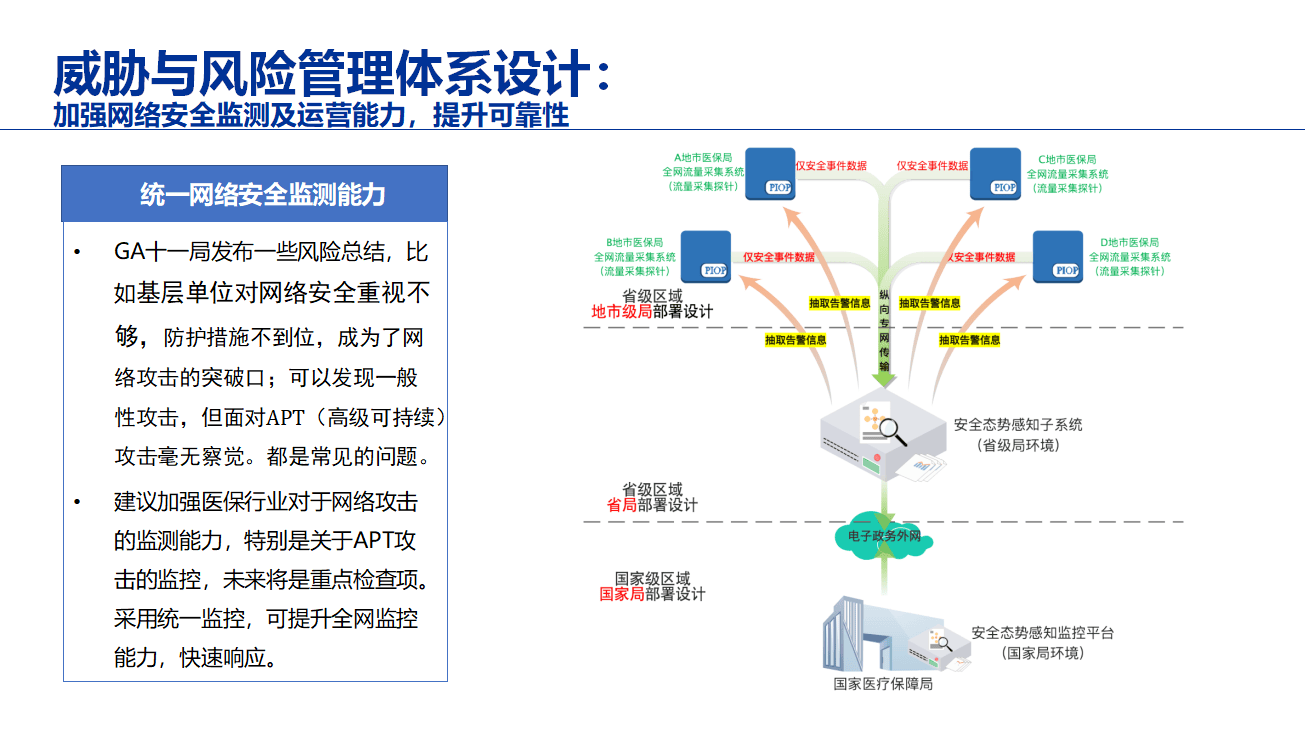

- 被动防御: 仅能发现一般性攻击,面对高级可持续威胁(APT)毫无察觉。

- 孤岛效应: 安全设备日志互不相通,海量告警淹没真实威胁,缺乏自动化编排响应(SOAR)能力。

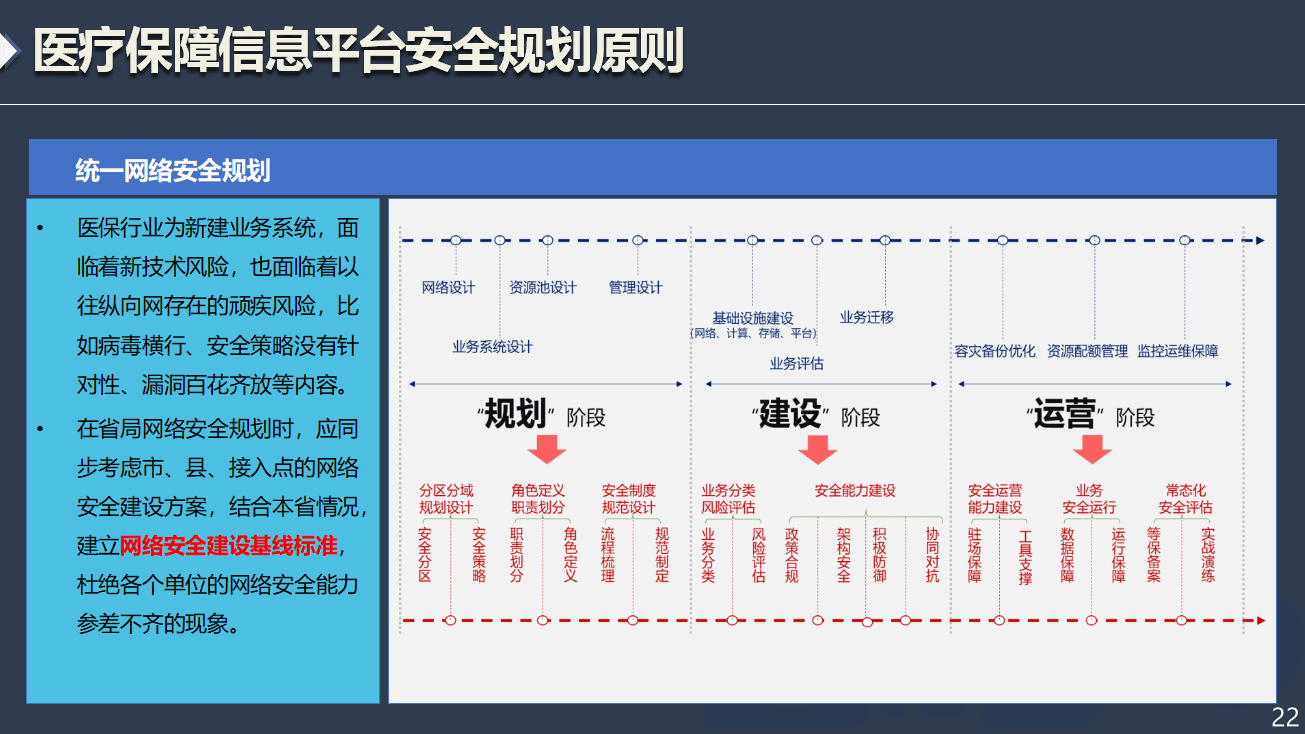

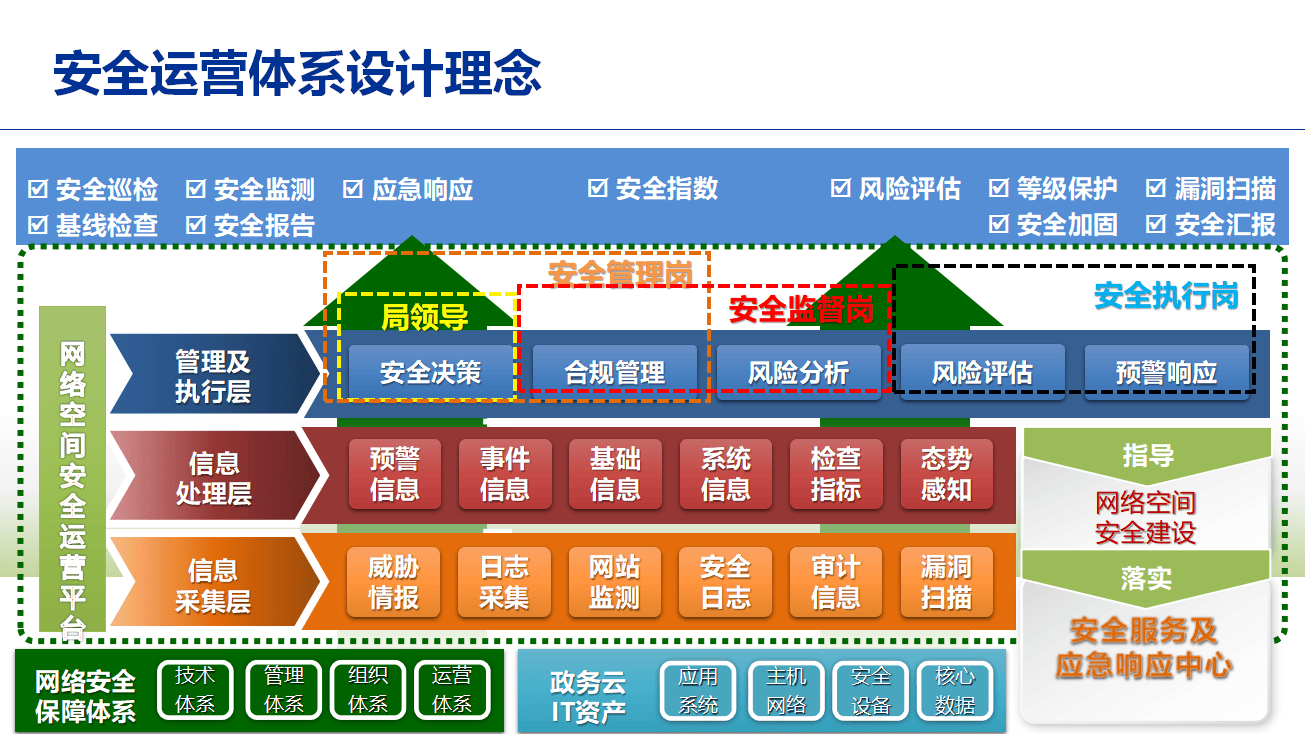

二、 核心破局:治理与运营一体化的顶层设计

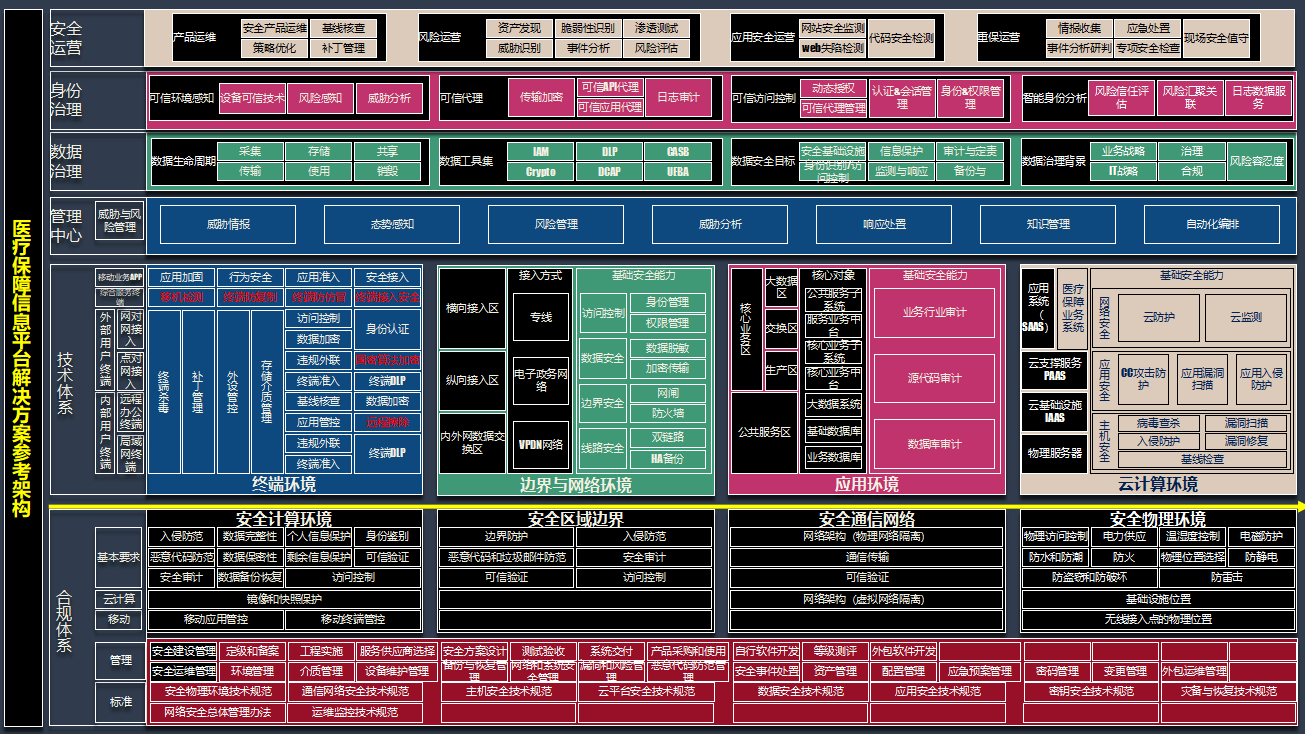

面对上述痛点,方案提出了**"治理运营一体化"的顶层设计理念。其核心逻辑不再是单纯的买盒子,而是构建一套"动态自适应"**的安全闭环。

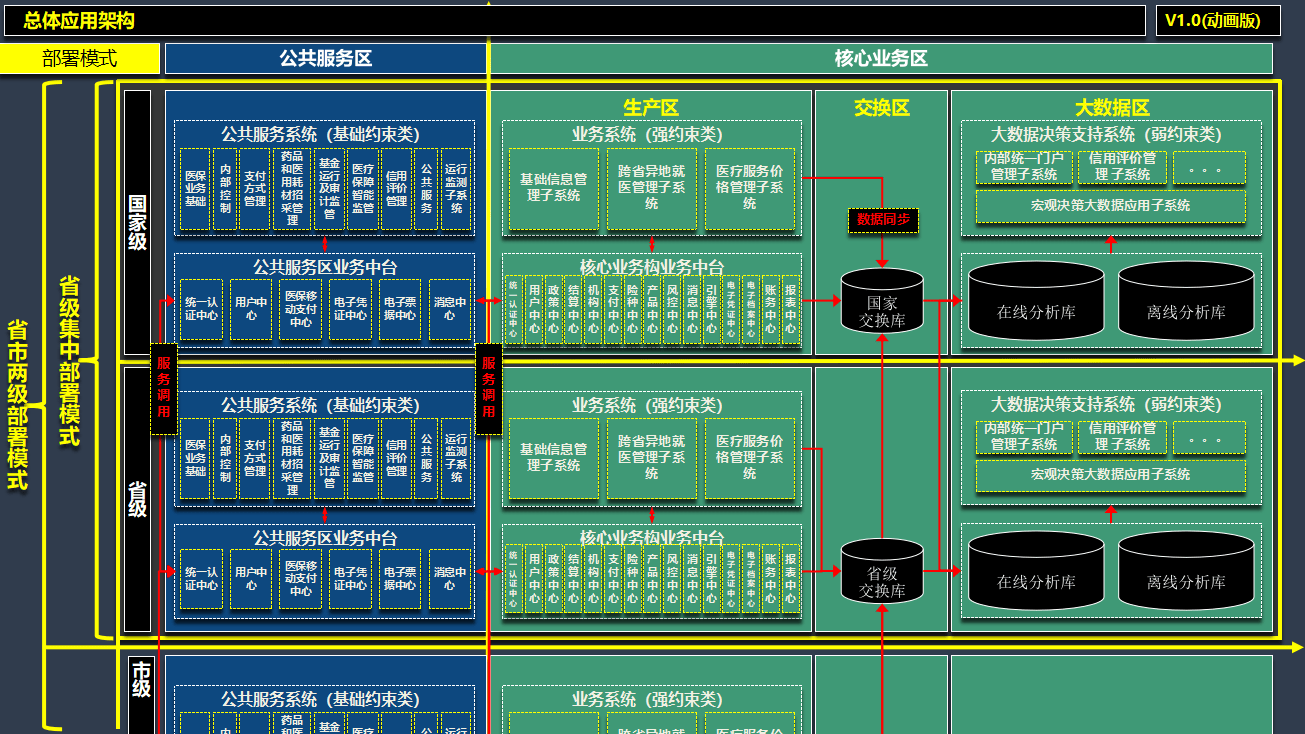

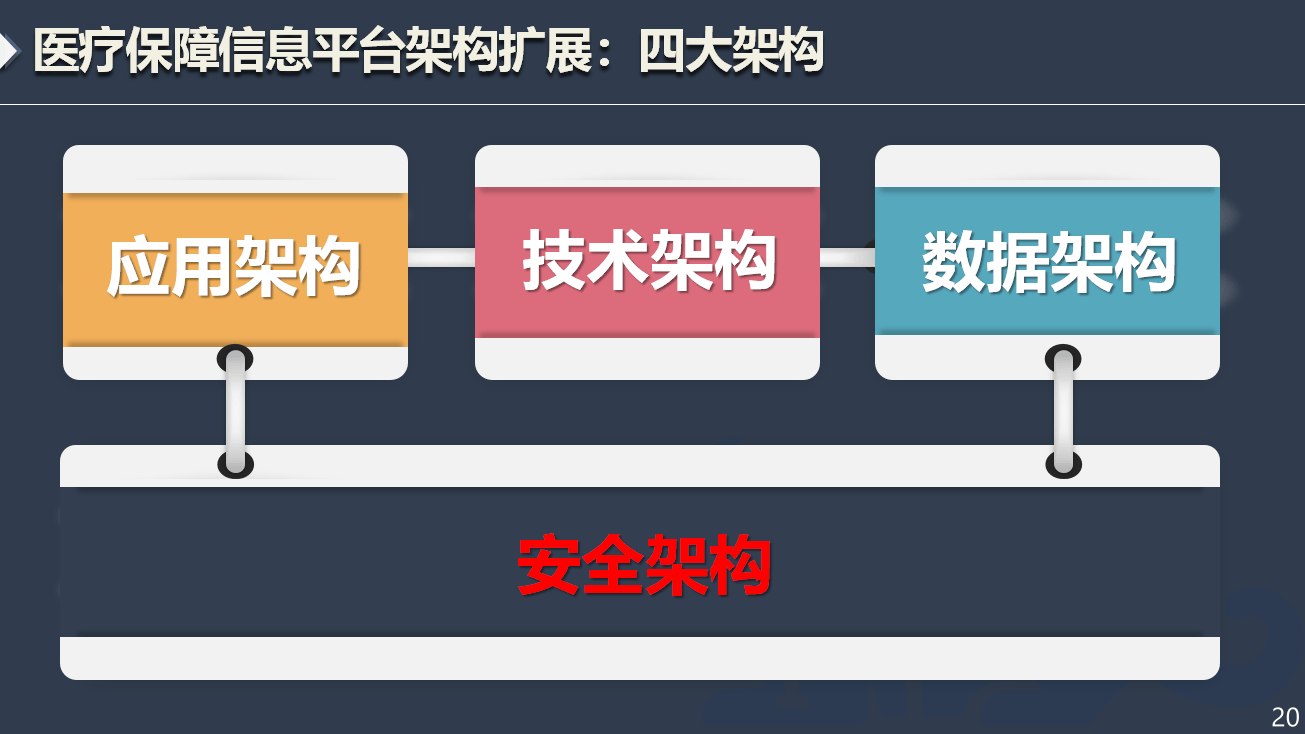

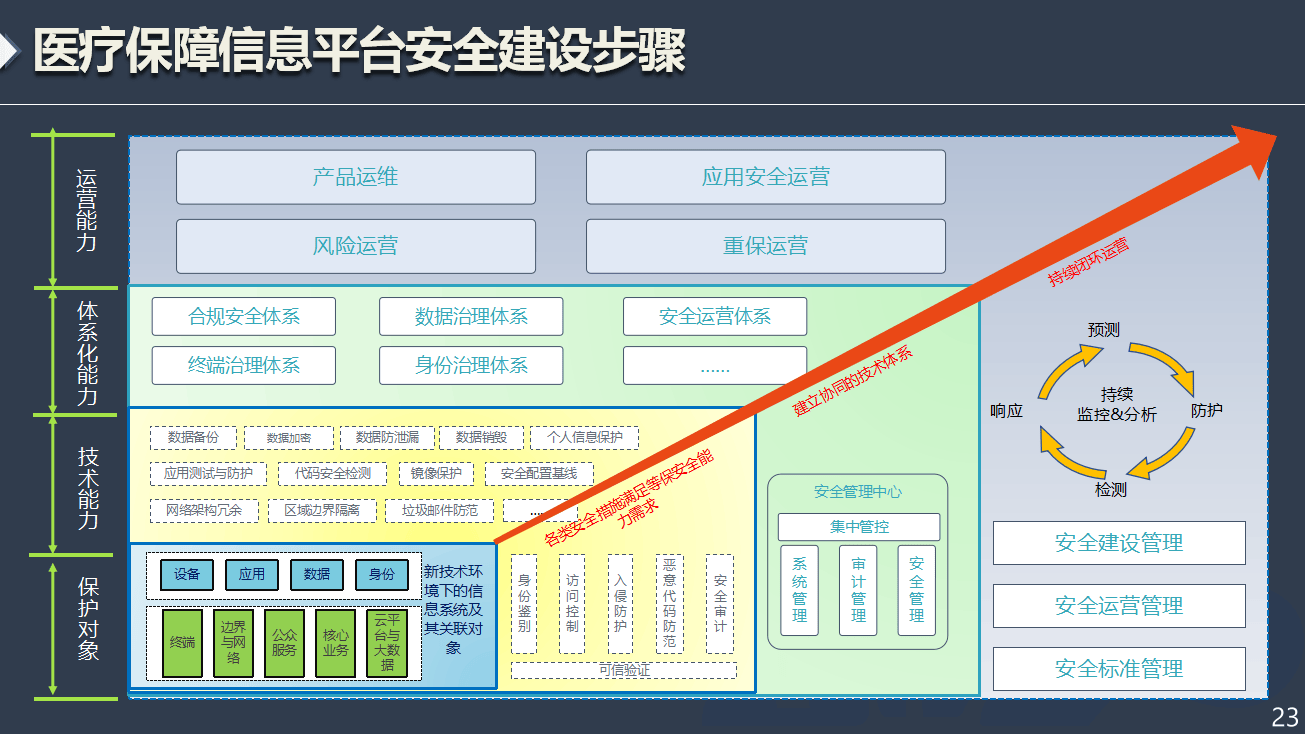

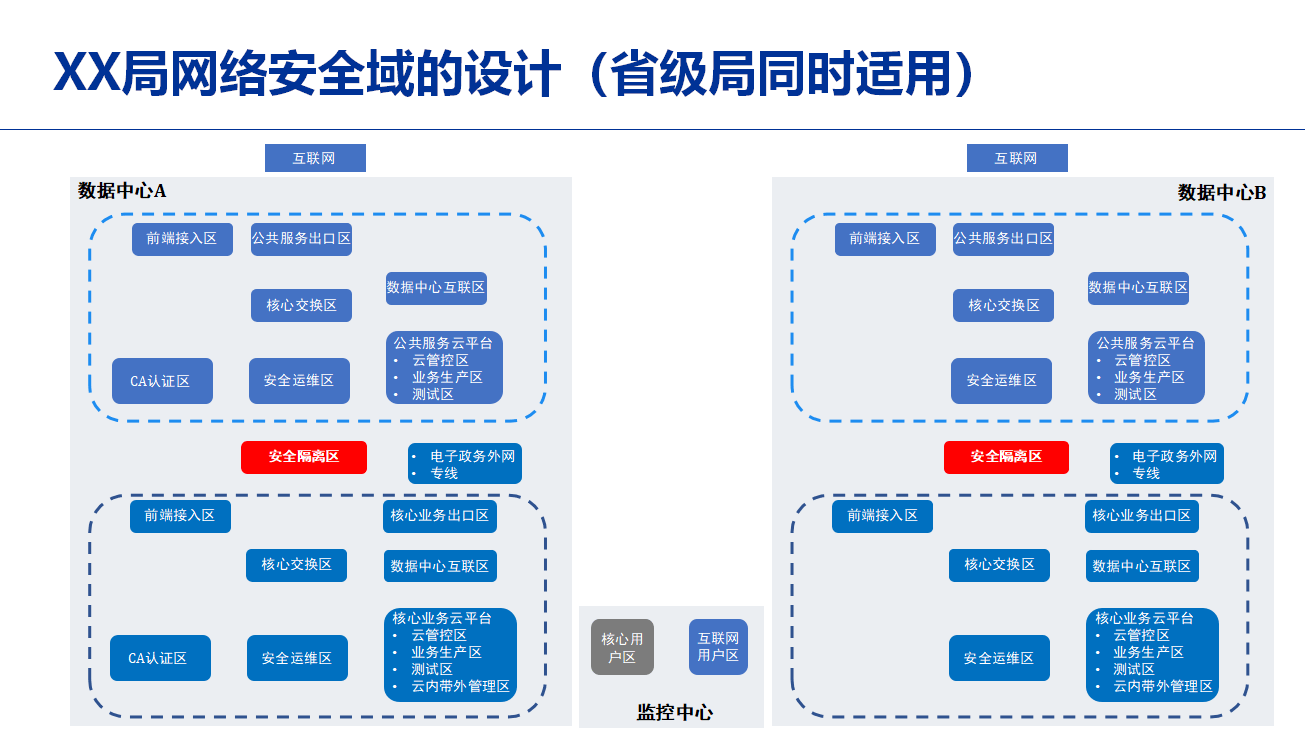

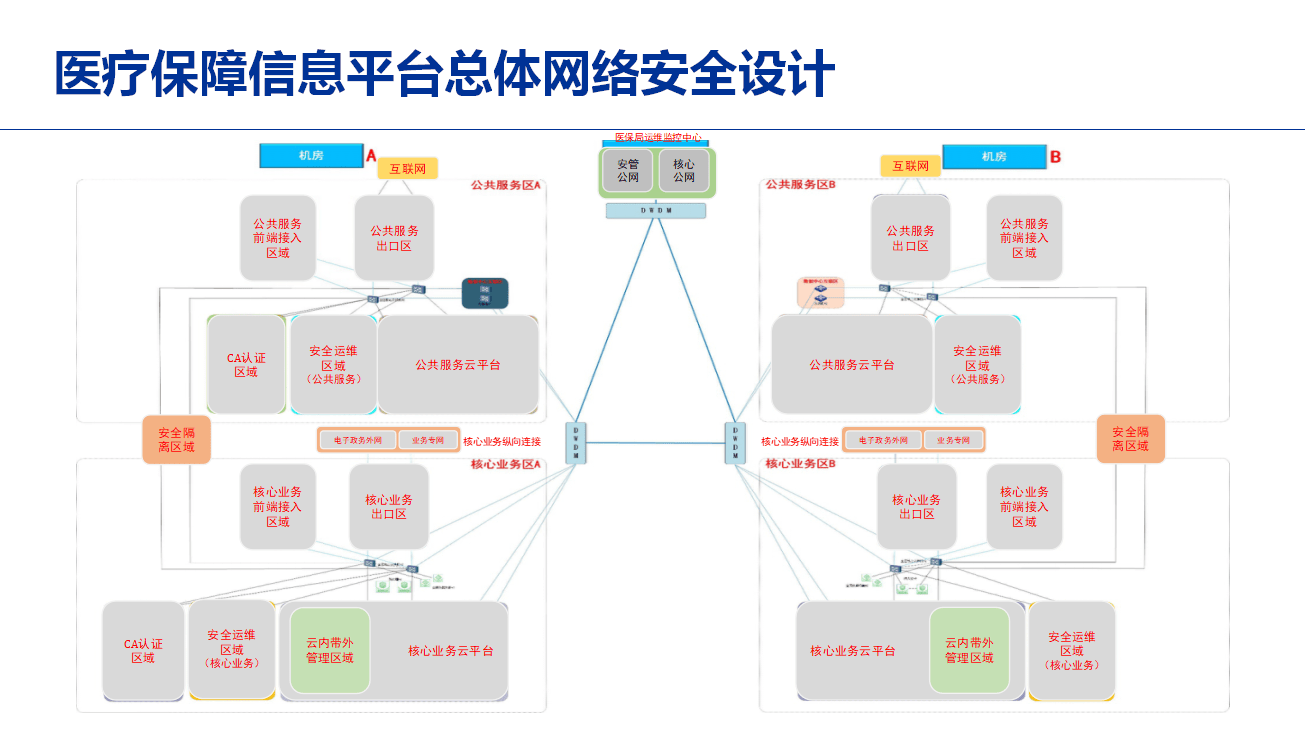

2.1 架构重塑:从"边界防御"到"纵深防御+零信任"

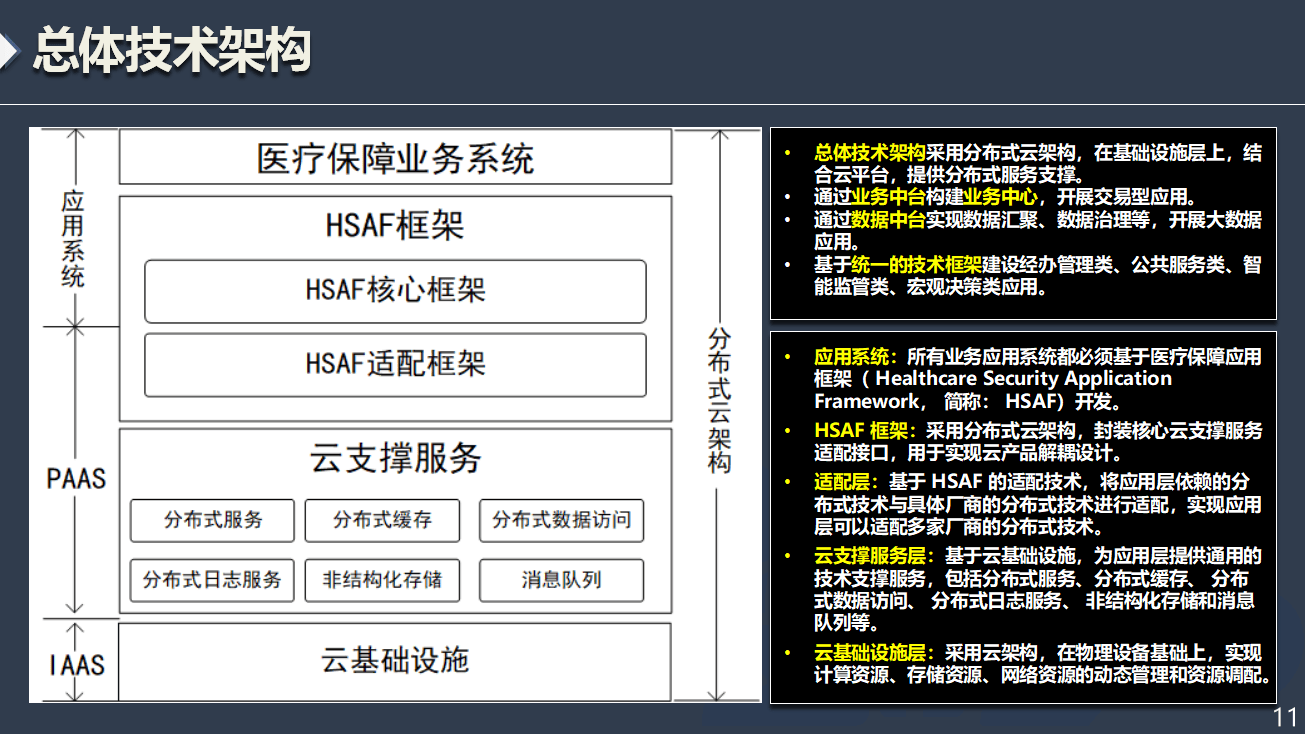

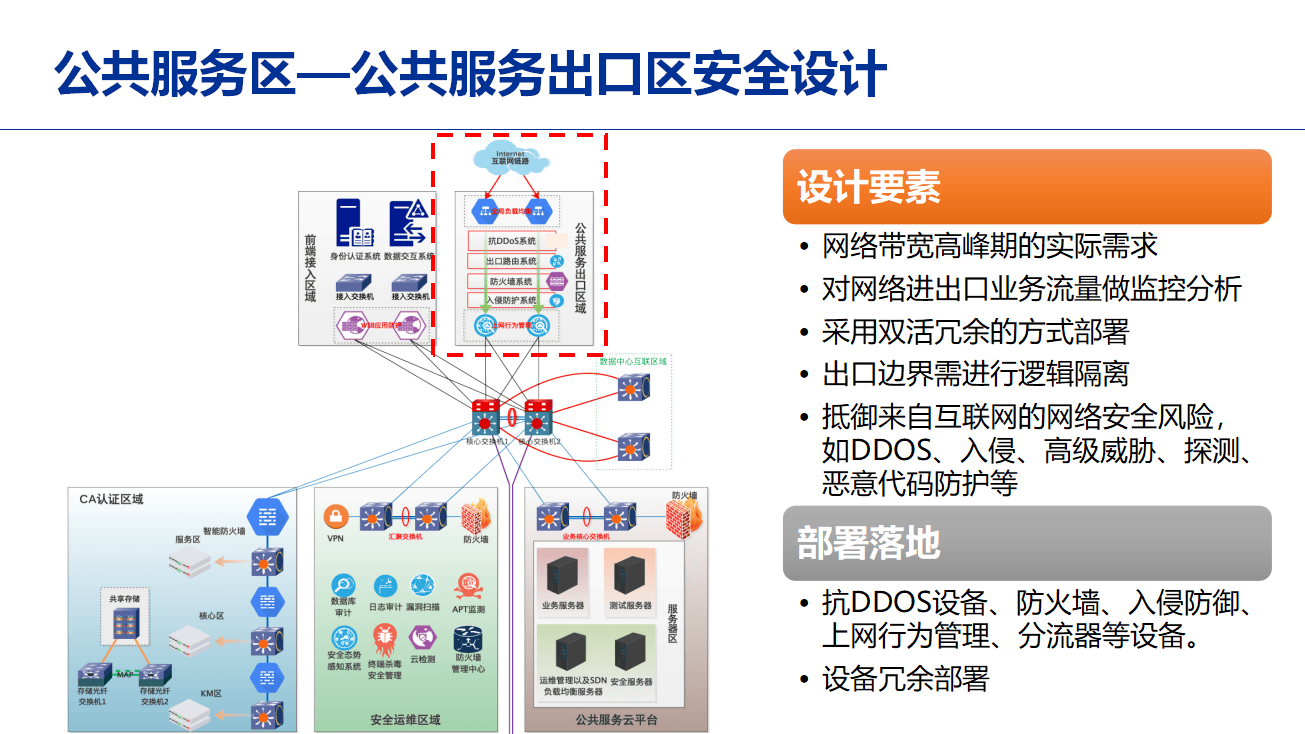

方案构建了包含安全物理环境、通信网络安全、区域边界、计算环境(云)、应用安全、数据安全、安全管理中心的七层防御体系。

核心洞察: 医保平台的架构不再是单体的,而是基于分布式云架构(HSAF框架)。因此,安全架构必须随之解耦,实现与云基础设施的深度融合。

2.2 逻辑闭环:预测 -> 防护 -> 检测 -> 响应 (PDRR)

方案强调了安全运营的全生命周期管理,建立了**"人+平台+流程"**的协同机制:

- 预测: 通过威胁情报和脆弱性识别,提前发现隐患。

- 防护: 建立涵盖终端、网络、云平台、应用的立体化防护墙。

- 检测: 利用大数据分析技术,从海量日志中挖掘APT和未知威胁。

- 响应: 通过安全编排与自动化响应(SOAR),实现分钟级的应急处置。

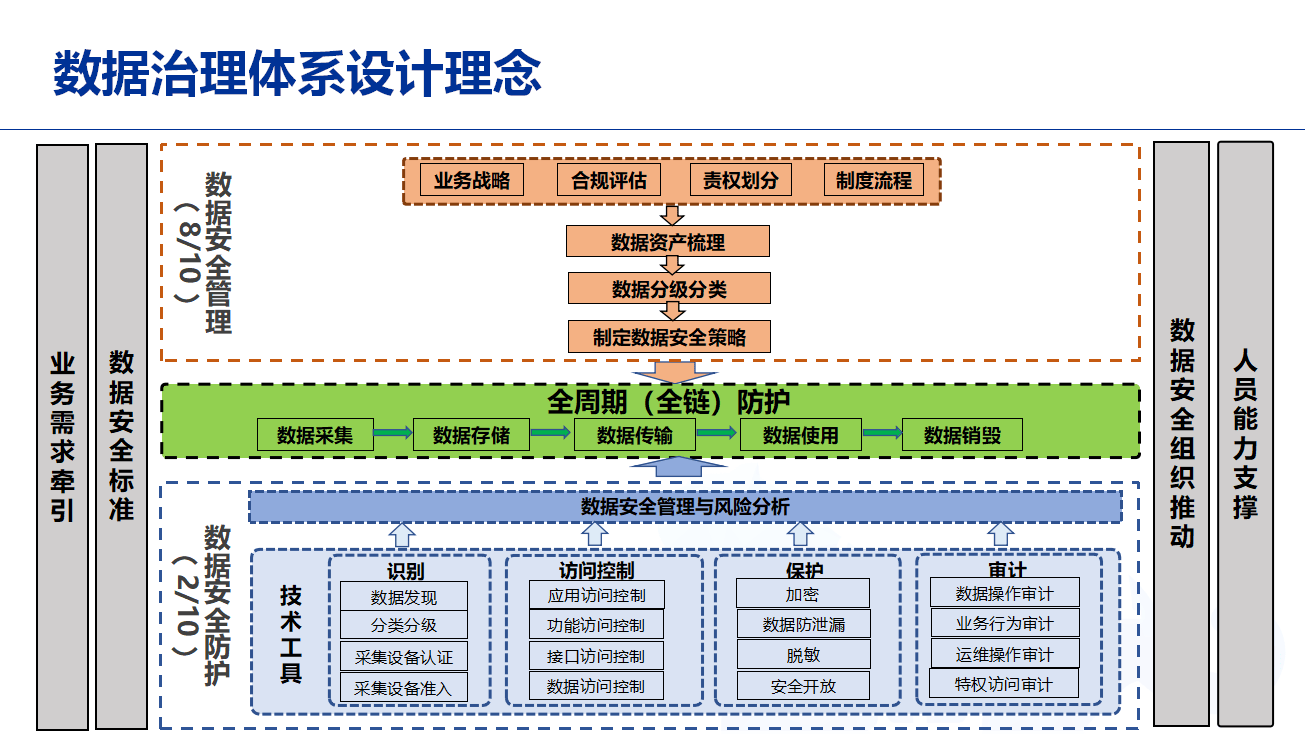

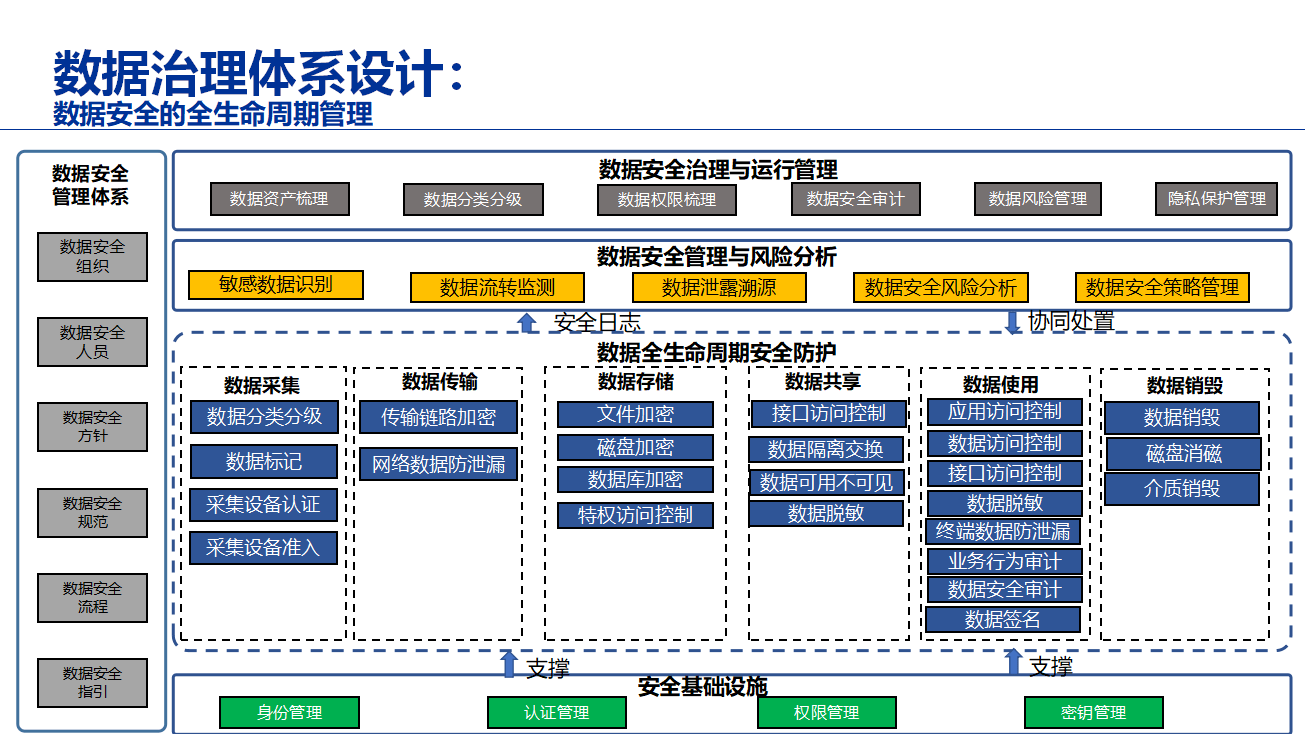

2.3 数据治理:全生命周期的"可用不可见"

针对医保数据的高敏感性,方案提出了**"数据资产化"**的治理思路:

- 分类分级: 建立数据资产目录,识别敏感数据(如身份证、银行卡号)。

- 流转管控: 覆盖采集、传输、存储、使用、共享、销毁六个环节。

- 技术手段: 强制推行国密算法(SM1/SM2/SM3/SM4)加密、动态脱敏、数据水印及DLP(数据防泄漏)技术。

三、 落地实践:六大核心安全子体系的深度解构

基于文档中的详细设计,我们将这一体系拆解为六个具体的落地维度。

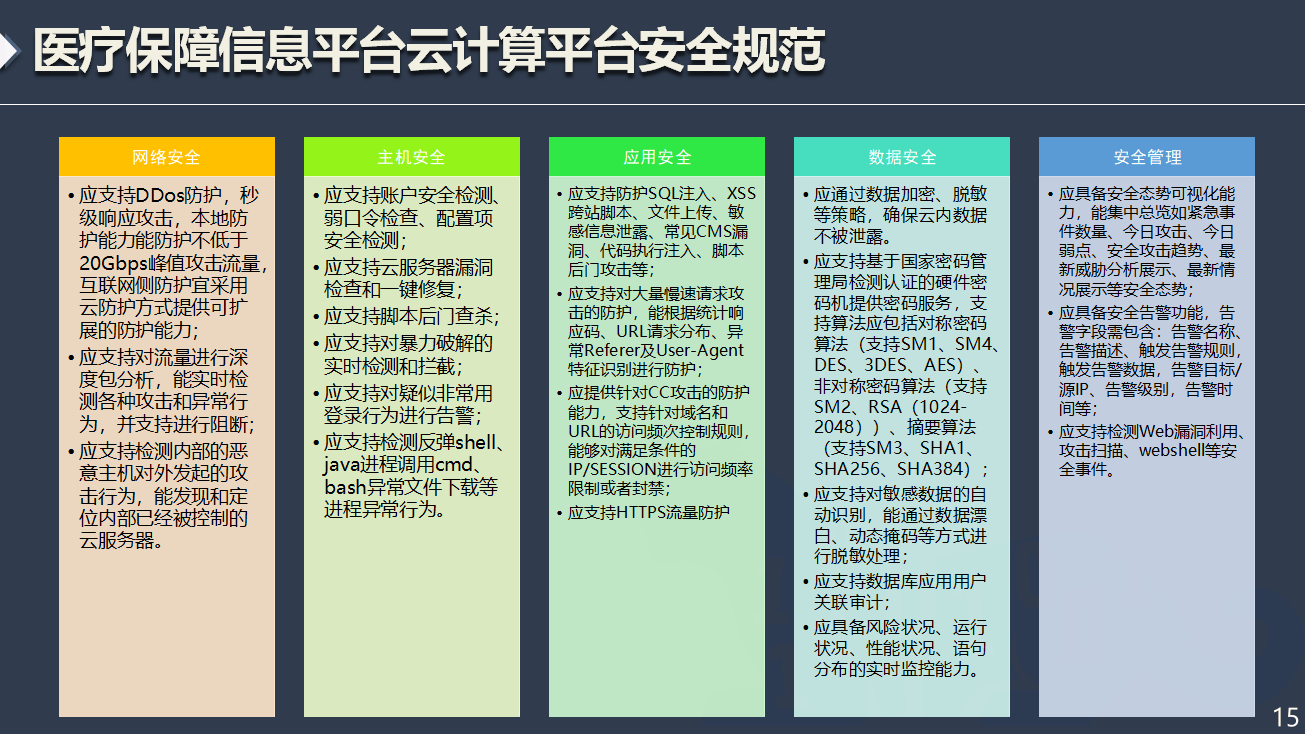

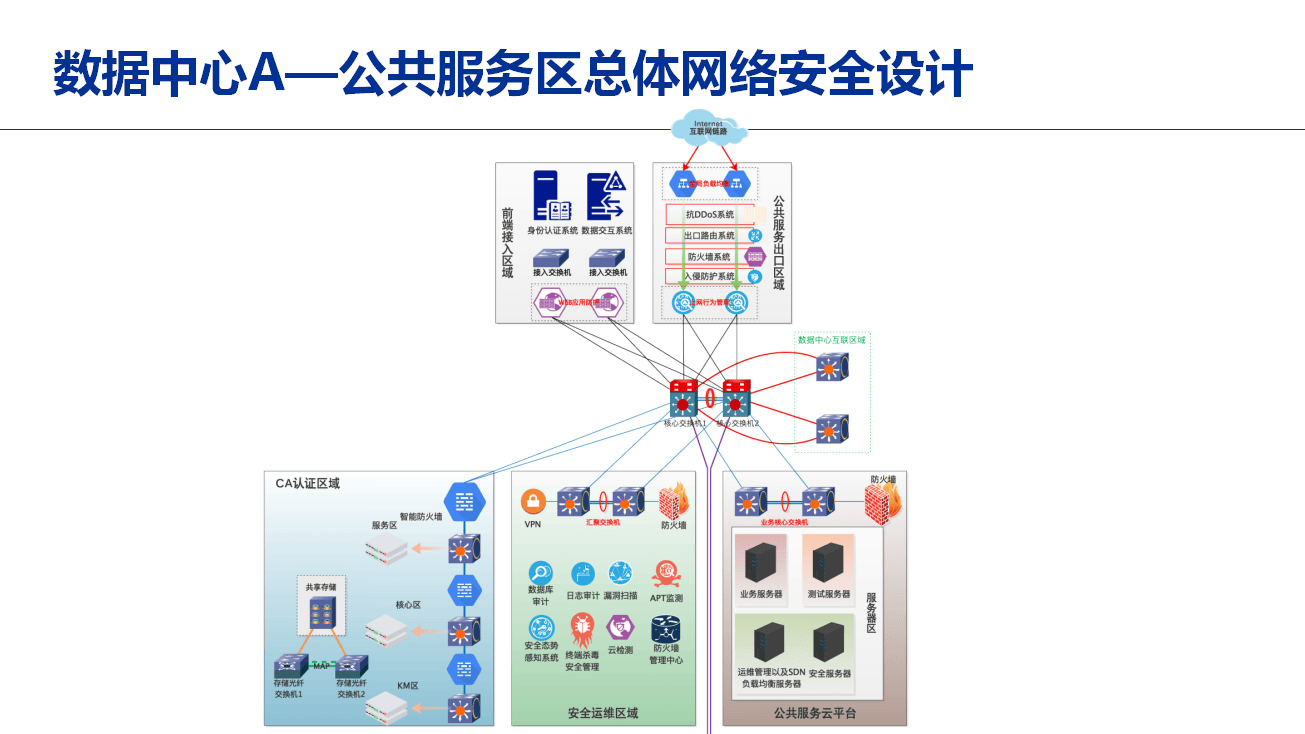

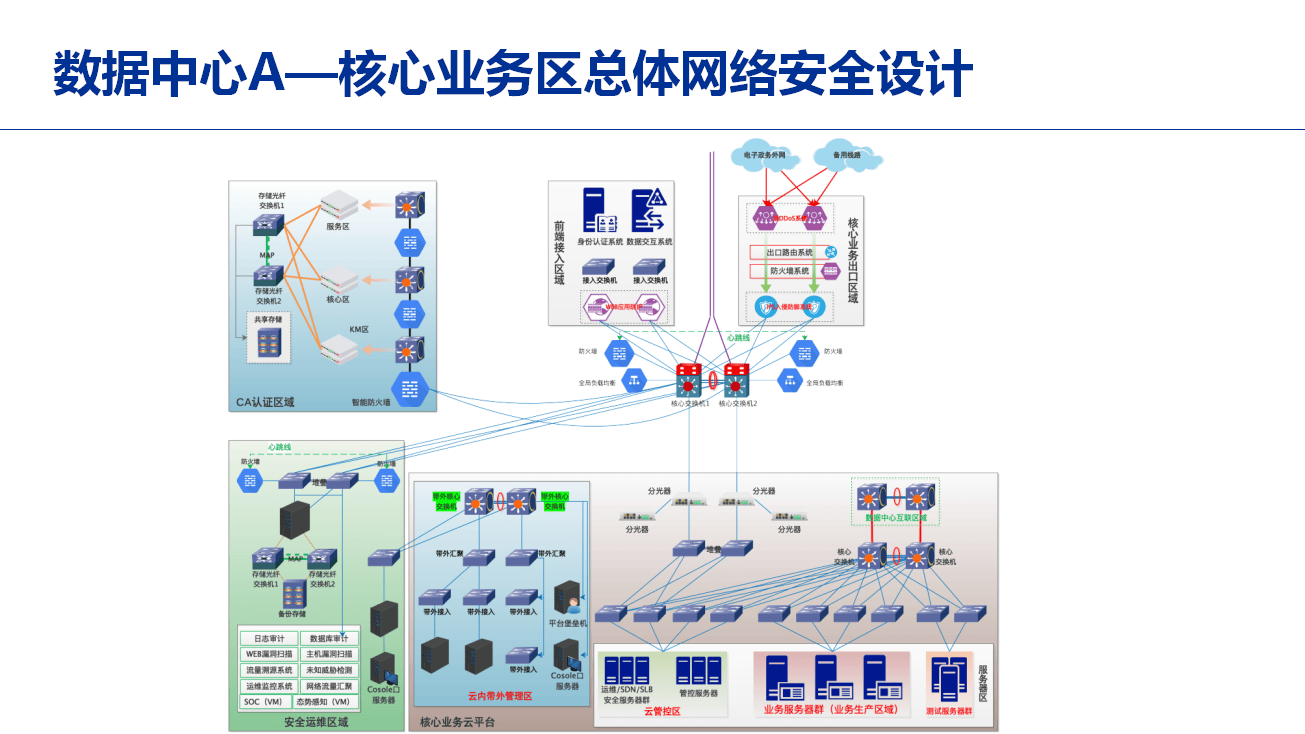

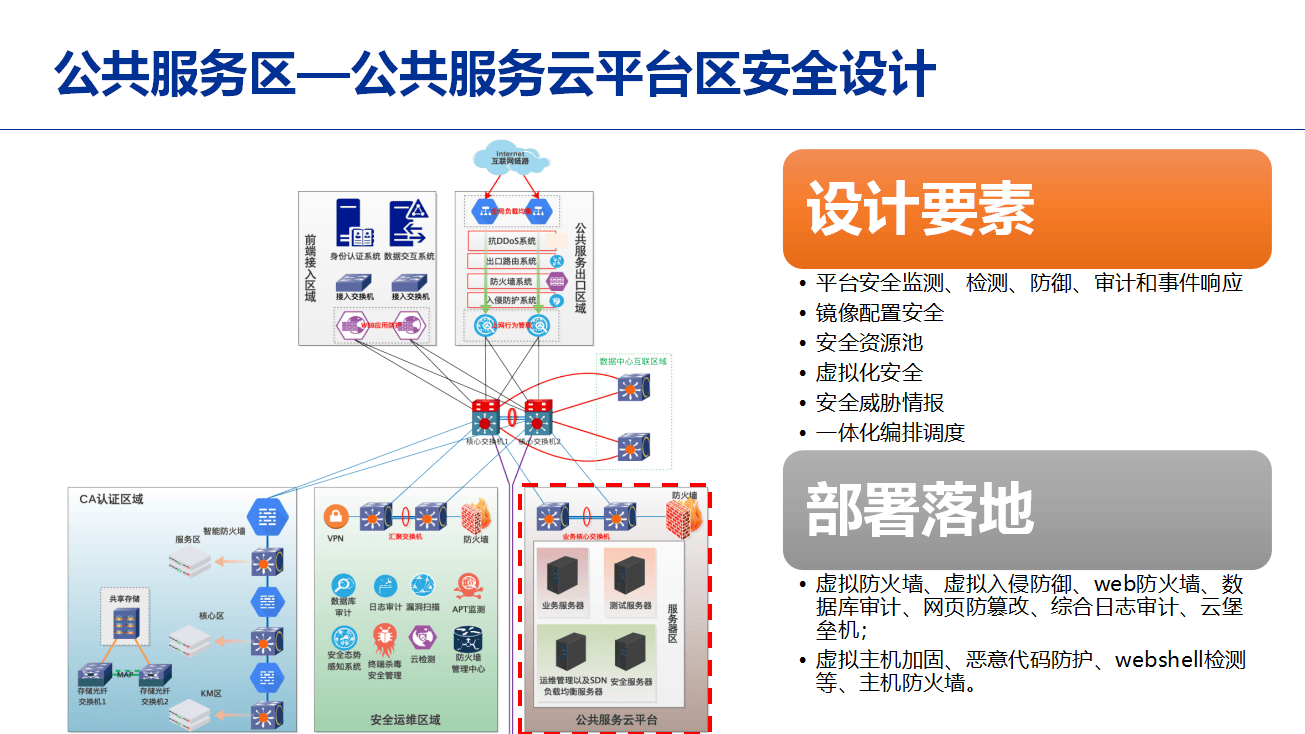

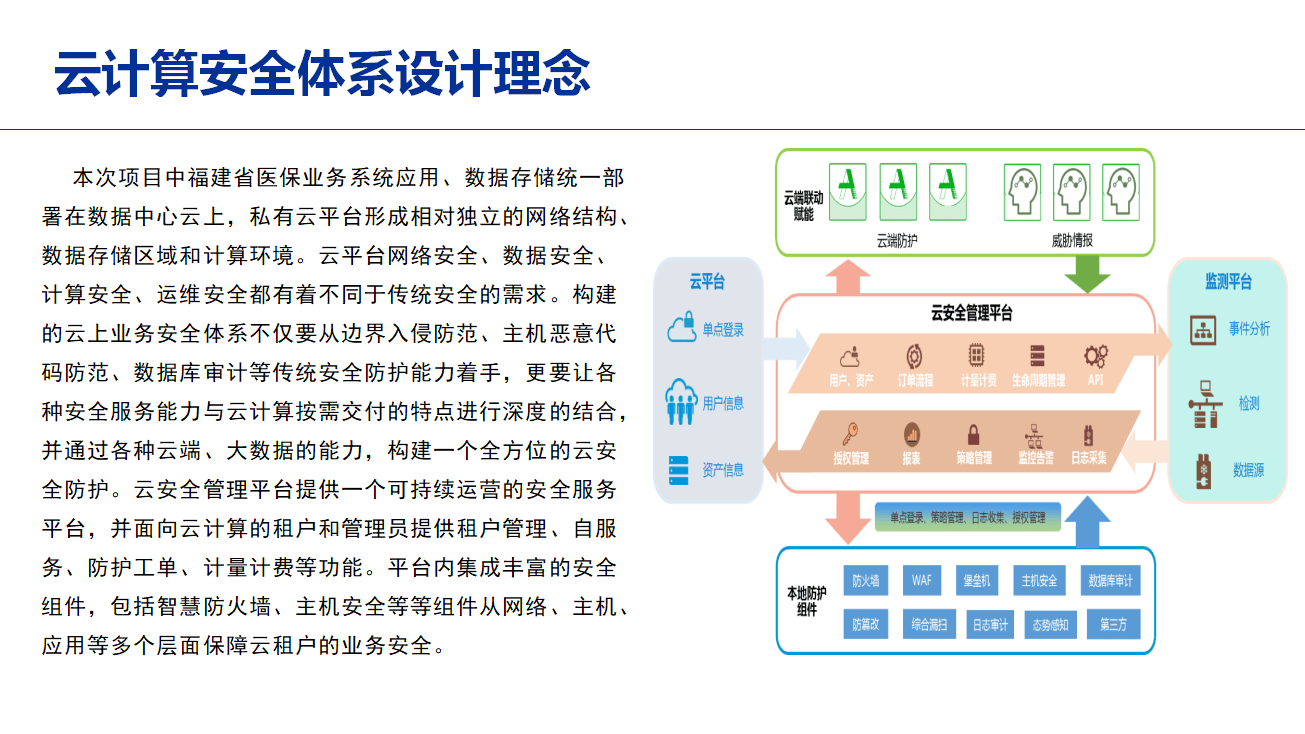

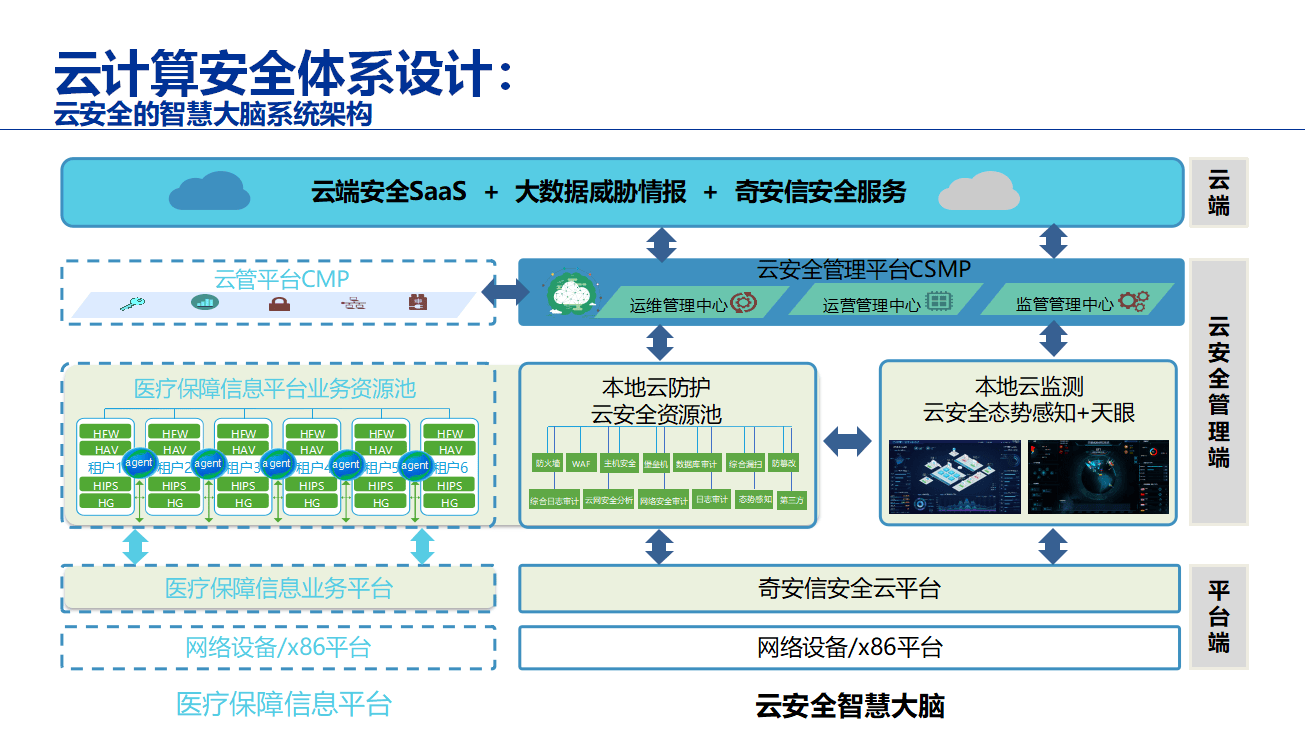

3.1 云化环境下的"内生安全"体系

医保核心业务系统统一部署在数据中心云上,这对云安全提出了极高要求。

| 层级 | 关键技术/组件 | 核心作用 |

|---|---|---|

| 云边界防护 | 智慧防火墙、抗DDoS系统、WAF | 防御20Gbps+的DDoS攻击,防CC攻击,防Web漏洞利用(XSS/SQL注入)。 |

| 云内东西向 | 微隔离、虚拟化防火墙、VLAN隔离 | 解决云内流量不可见问题,防止横向移动。 |

| 主机/容器 | 主机入侵防御系统 (HIPS)、容器安全 | 防病毒、防勒索、防反弹Shell、防Webshell上传。 |

| 管理面 | 云安全管理平台 (CSMP) | 统一纳管云内安全资源池,实现策略一键下发。 |

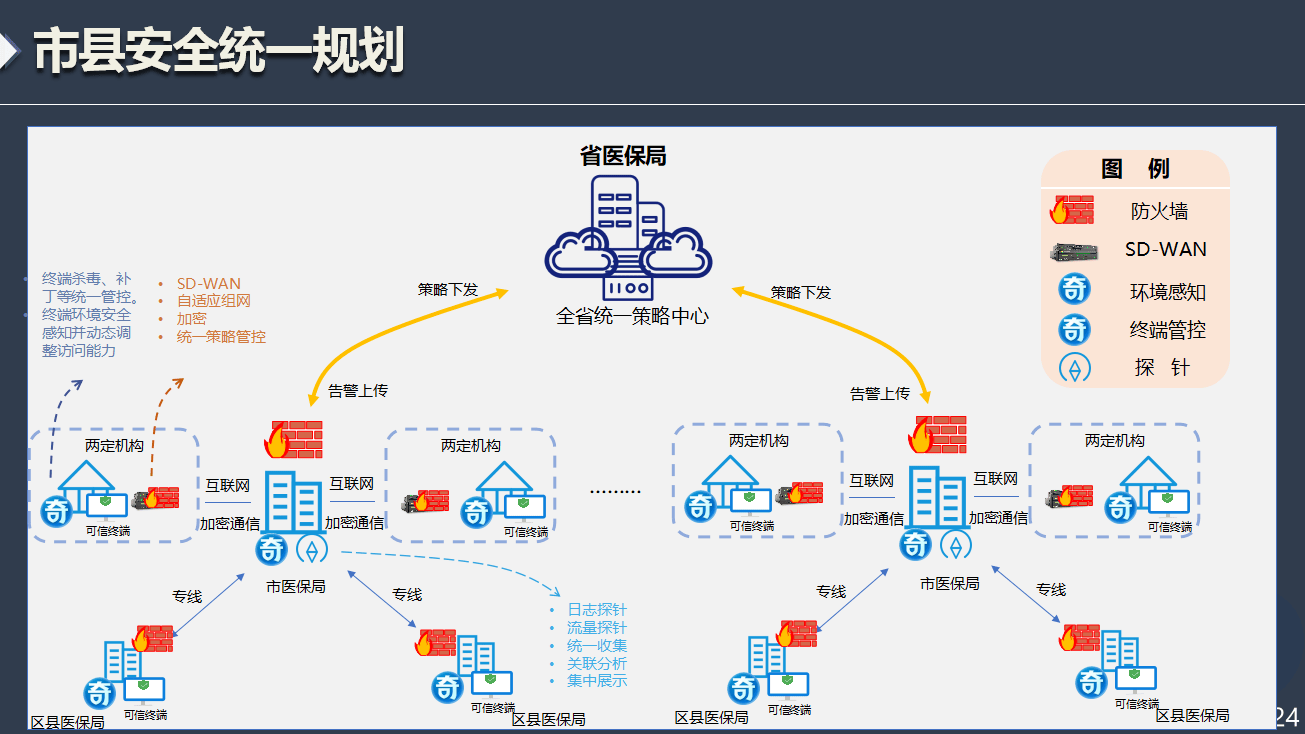

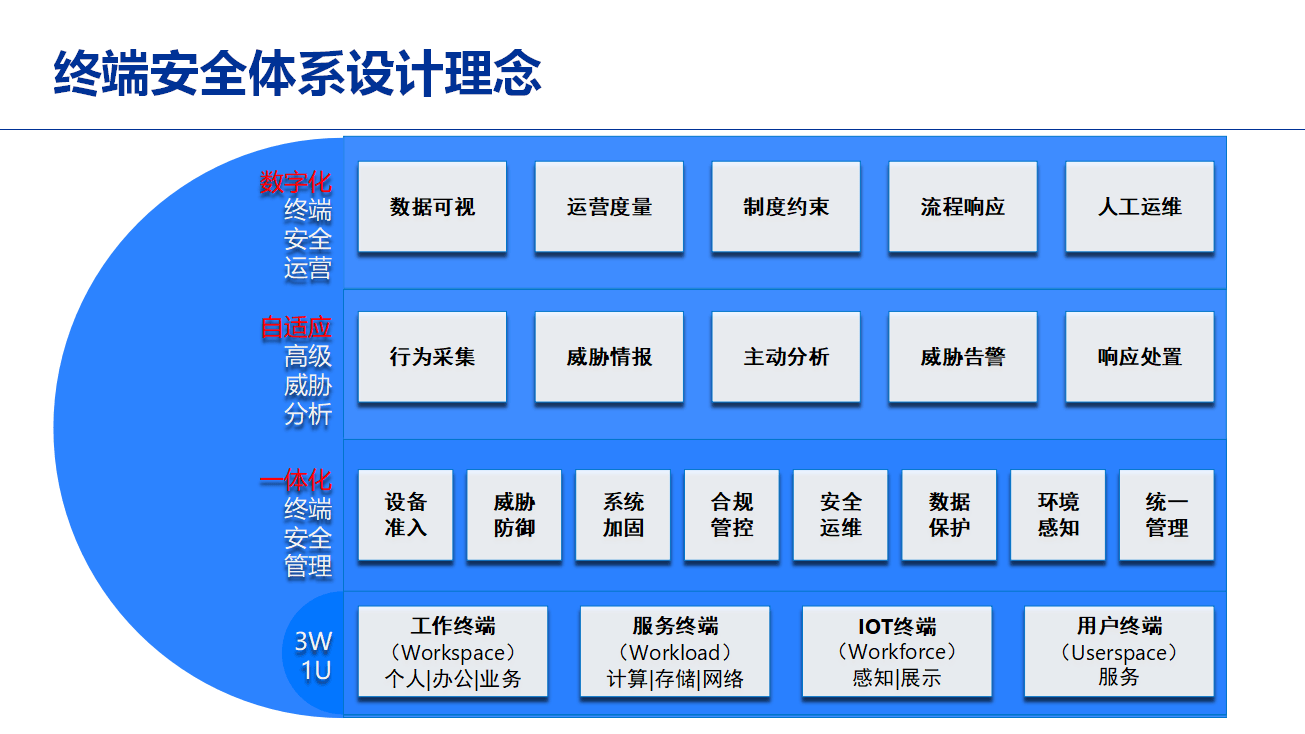

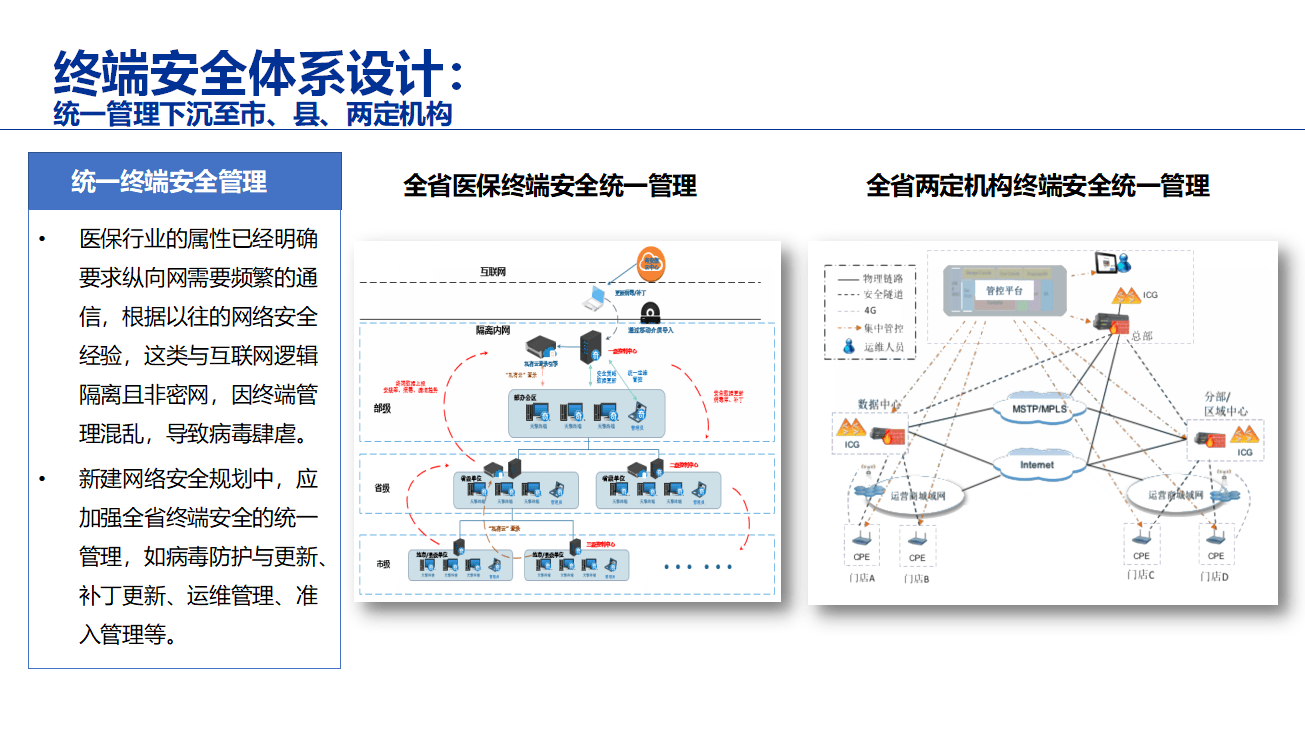

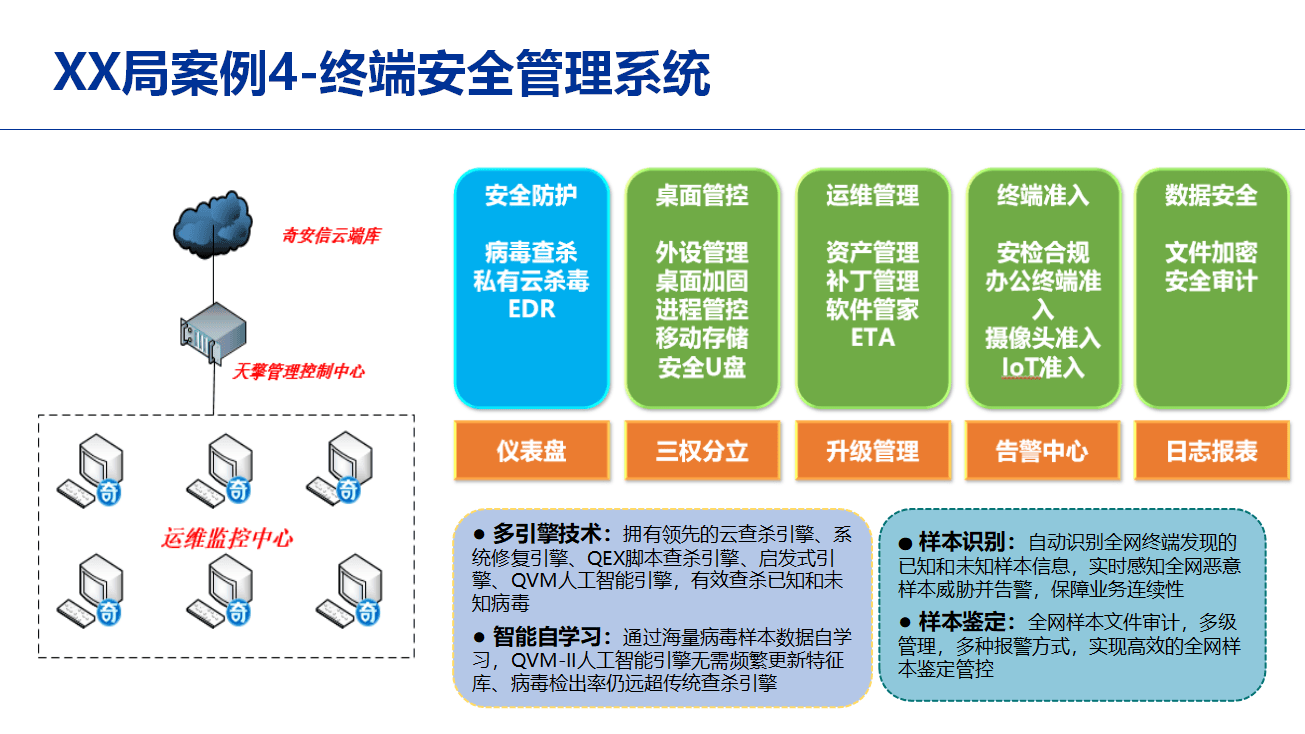

3.2 终端安全:全省"一盘棋"的统一管控

为了解决基层运维能力弱的问题,方案设计了**"省-市-县-两定机构"**的四级终端统一管控架构。

- 统一策略中心: 省局制定补丁更新、病毒库升级、外设管控(U盘/打印机)、准入策略的基线,自动下发至全省终端。

- EDR(终端检测与响应): 部署轻量级探针,实时感知终端进程行为。一旦发现勒索病毒加密文件行为,立即进行进程阻断和文件恢复。

- 准入控制: 强制接入设备(包括医院、药店的POS机)必须通过健康检查(打补丁、装杀毒)才能接入医保专网。

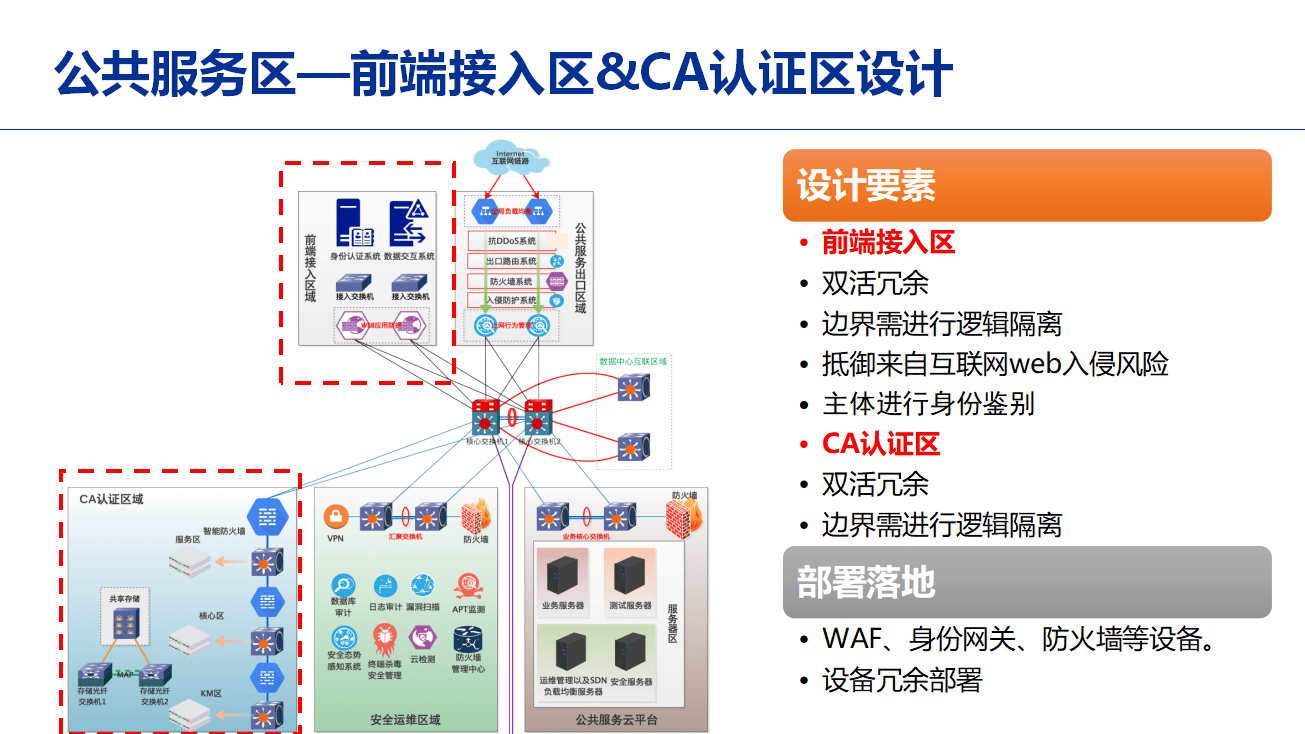

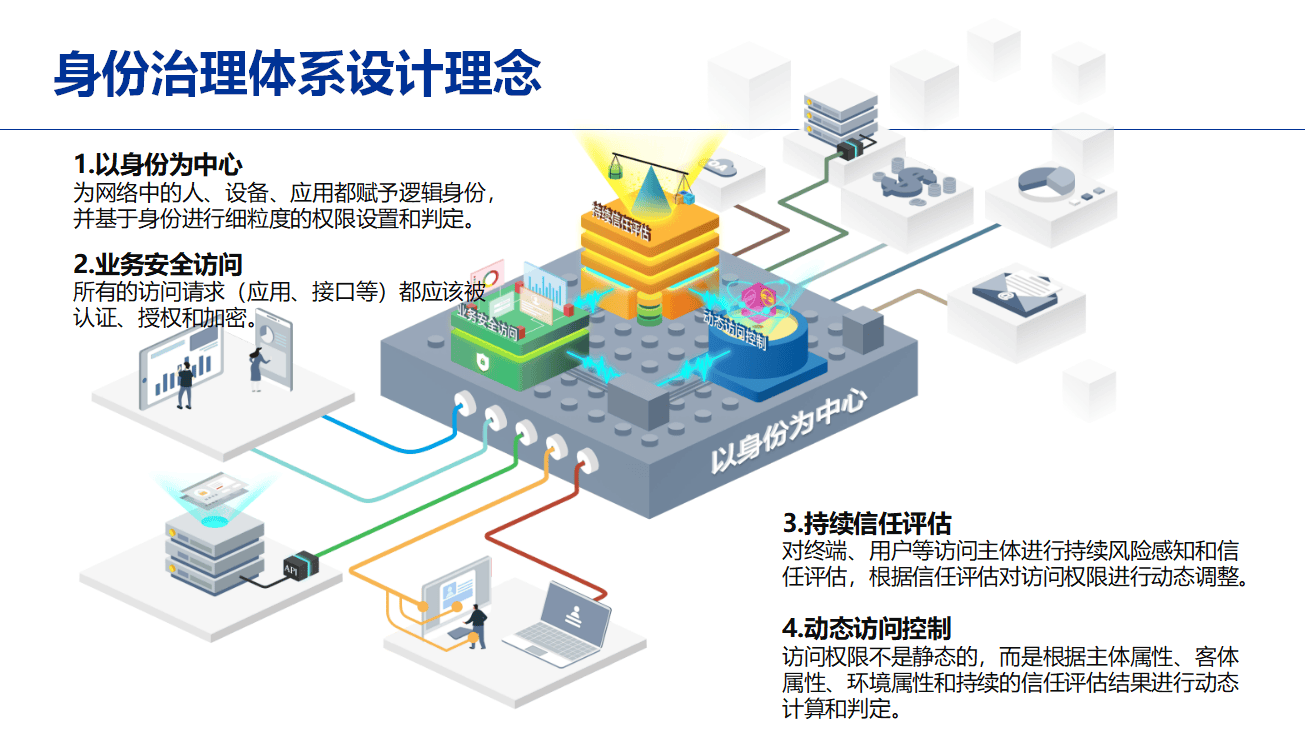

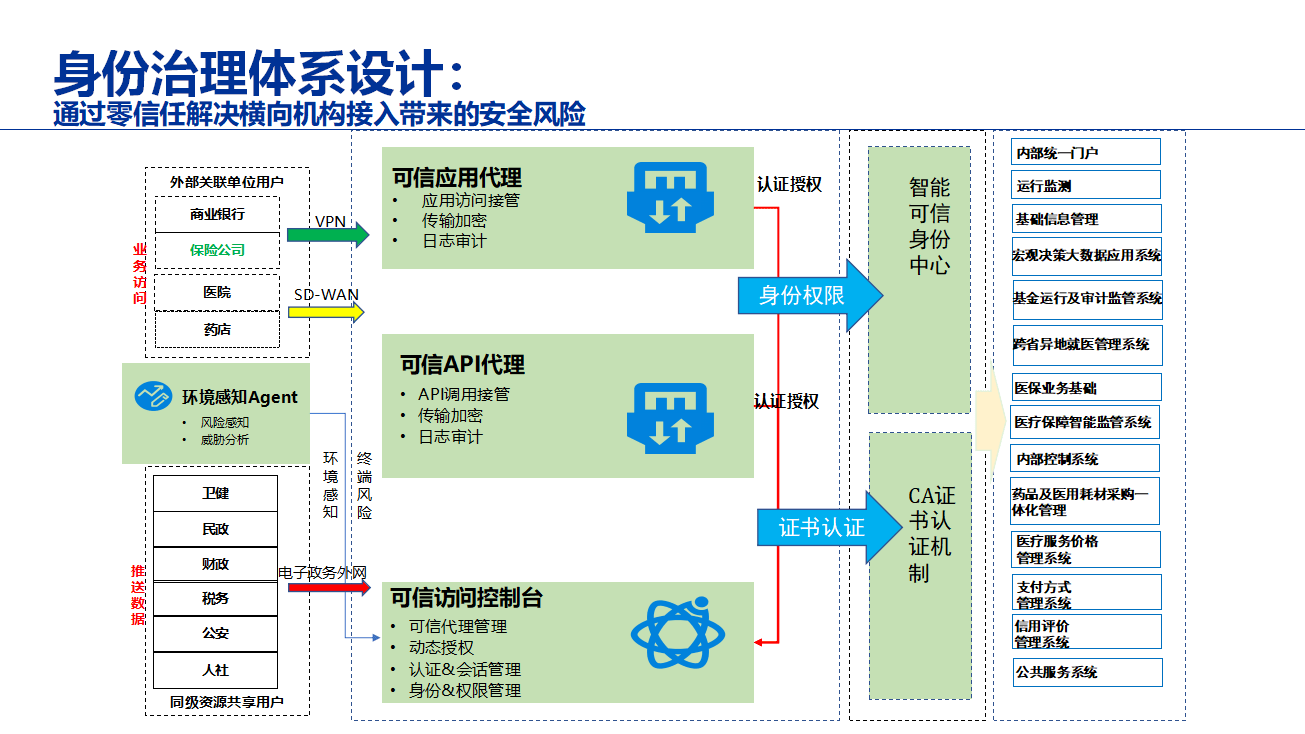

3.3 身份治理:构建"零信任"网络

针对医保业务中复杂的内外部访问(如医院、药店、银行、参保人),方案引入了**SDP(软件定义边界)**理念,构建零信任架构。

- 以身份为中心: 所有访问请求(人、设备、应用)必须先认证、后连接。

- 动态访问控制: 不再默认信任内网。系统会持续评估访问主体的风险(如终端是否中毒、账号是否异常),动态调整访问权限。

- API网关: 所有跨区数据交换(如与银行支付接口)均通过可信API代理,进行身份鉴权和流量审计。

3.4 数据安全:全链路的"国密化"与"防泄漏"

医保数据的安全是红线,方案在数据层面设计了严密的防护网。

- 传输加密: 纵向数据回传、横向跨网交换,必须使用SSL或国密算法加密。

- 存储加密: 核心业务库(生产库、交换库)采用透明加密或数据库TDE技术。

- 脱敏与审计: 测试环境使用脱敏数据;数据库审计系统实时监控高危操作(如

Drop Table、Select *全表导出)。 - 隐私计算(前瞻): 在跨部门数据共享(如宏观决策大数据)时,探索使用隐私计算技术,实现"数据可用不可见"。

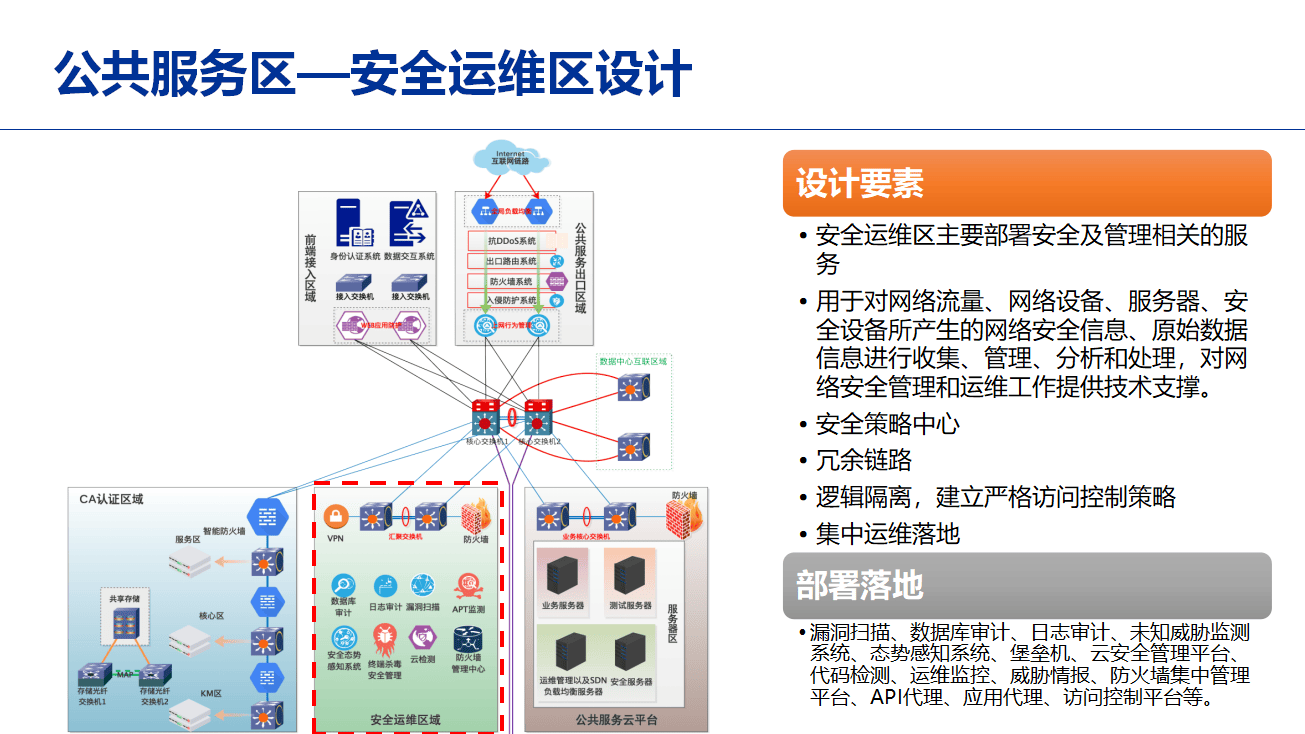

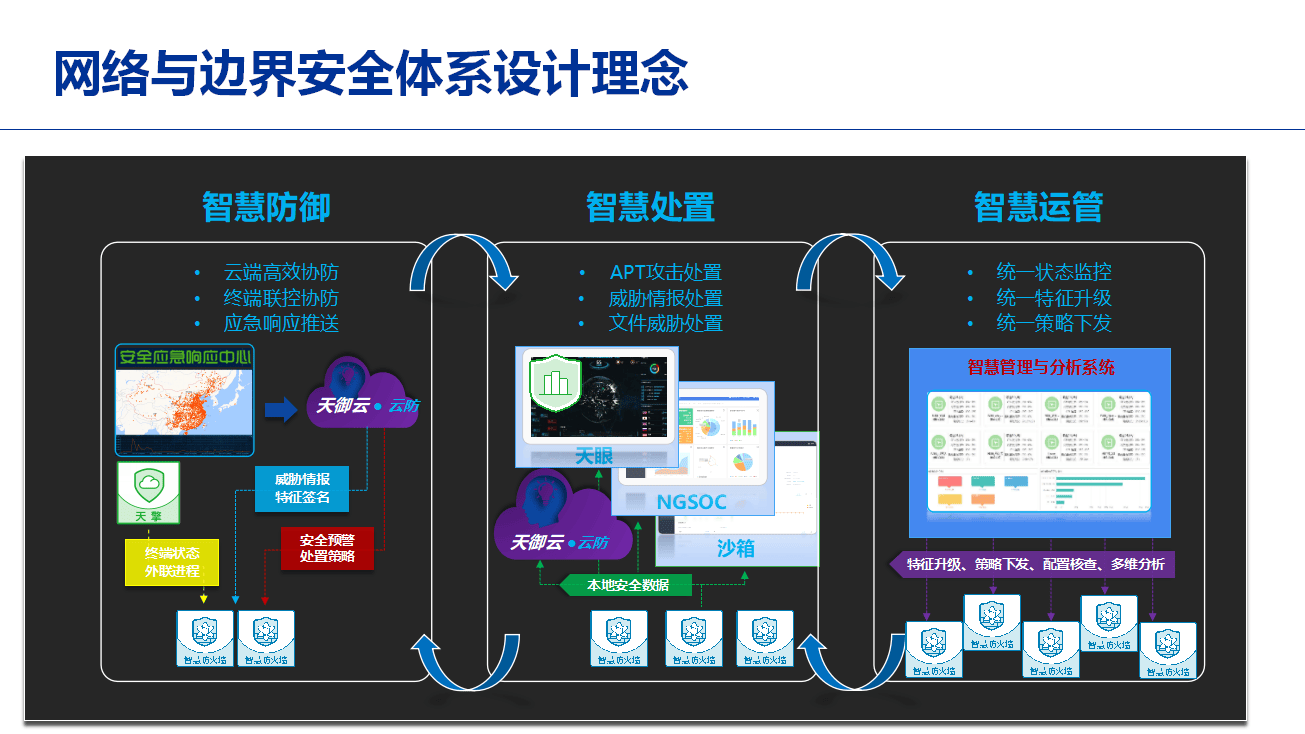

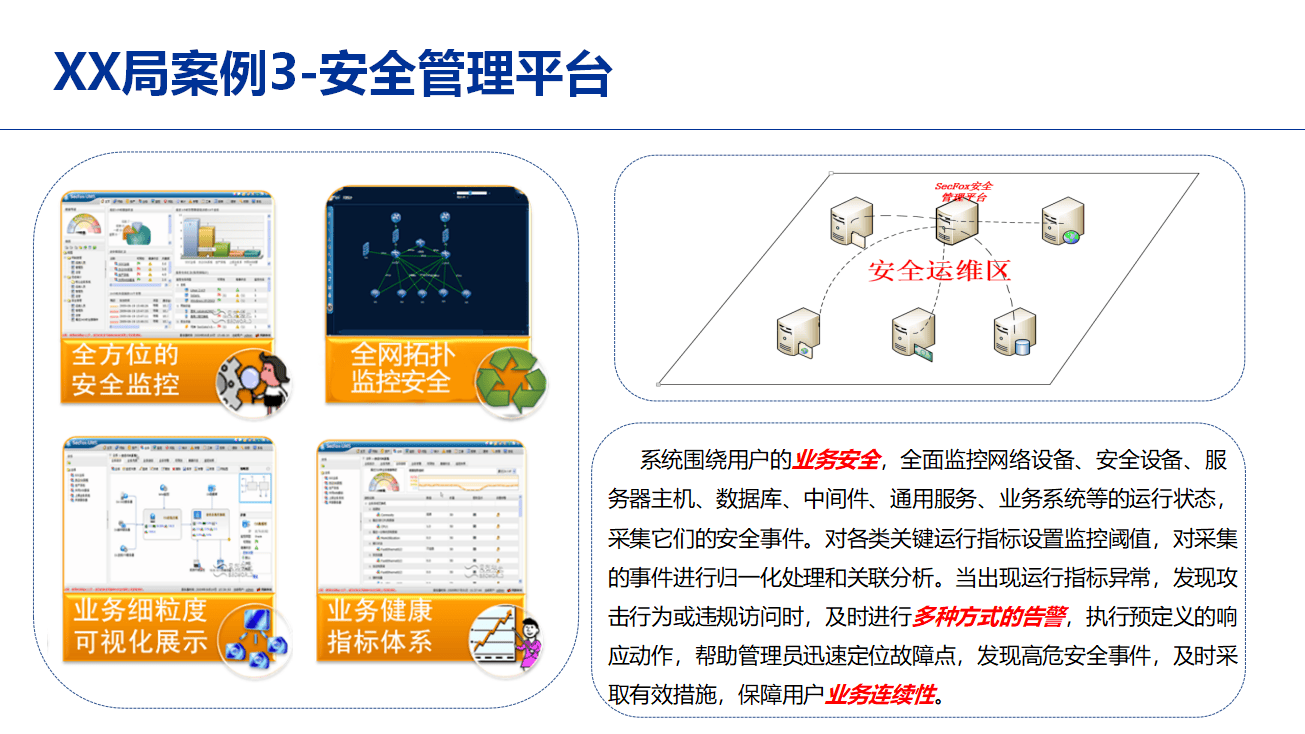

3.5 威胁监测:实战化的"态势感知"

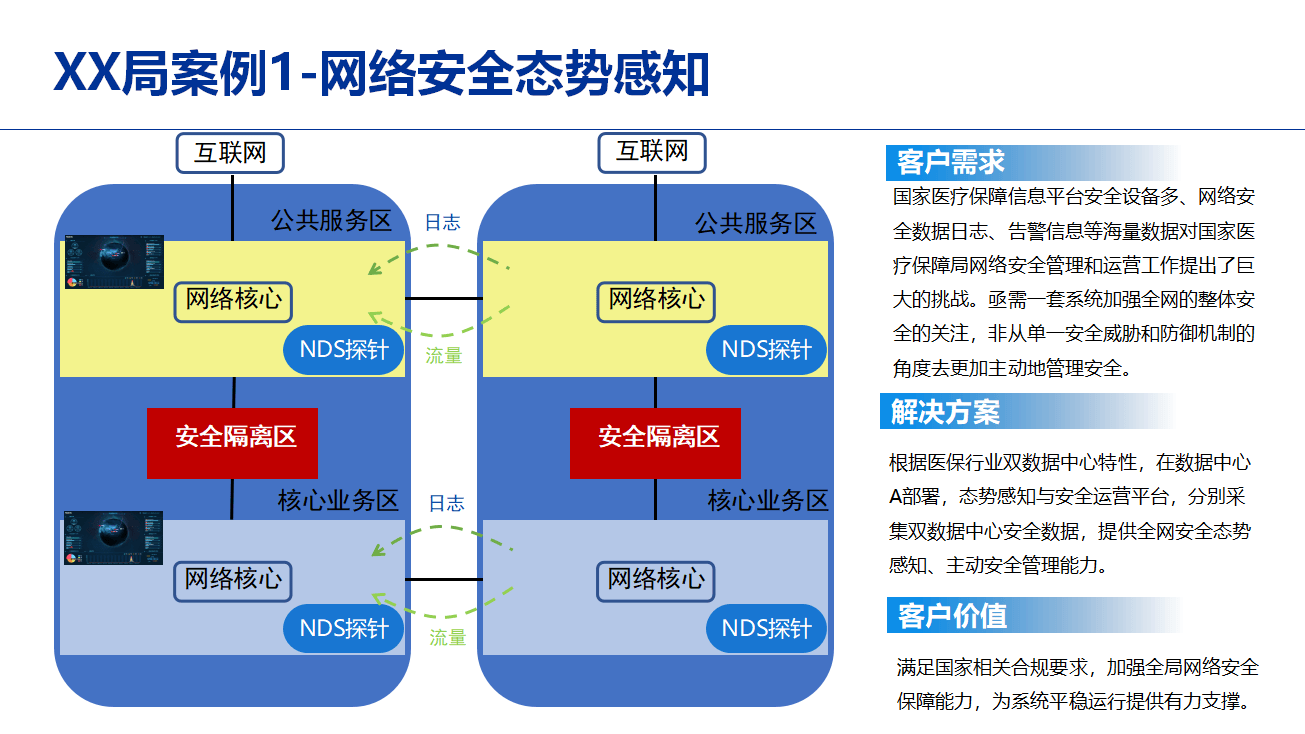

方案强调从"合规视角"转向"实战视角",建设国家级-省级两级联动的态势感知平台。

- 全流量采集: 在各级网络节点部署探针,采集NetFlow和原始流量。

- 威胁情报IOC: 将采集的数据与云端威胁情报(恶意IP、C2域名、恶意文件Hash)进行碰撞。

- 攻击溯源: 一旦发生失陷,能够还原攻击路径(Kill Chain),定位攻击源头。

- 自动化编排 (SOAR): 当检测到内网主机对外发起C2连接时,自动触发防火墙封禁IP、EDR隔离主机、WAF拦截相关URL的联动处置。

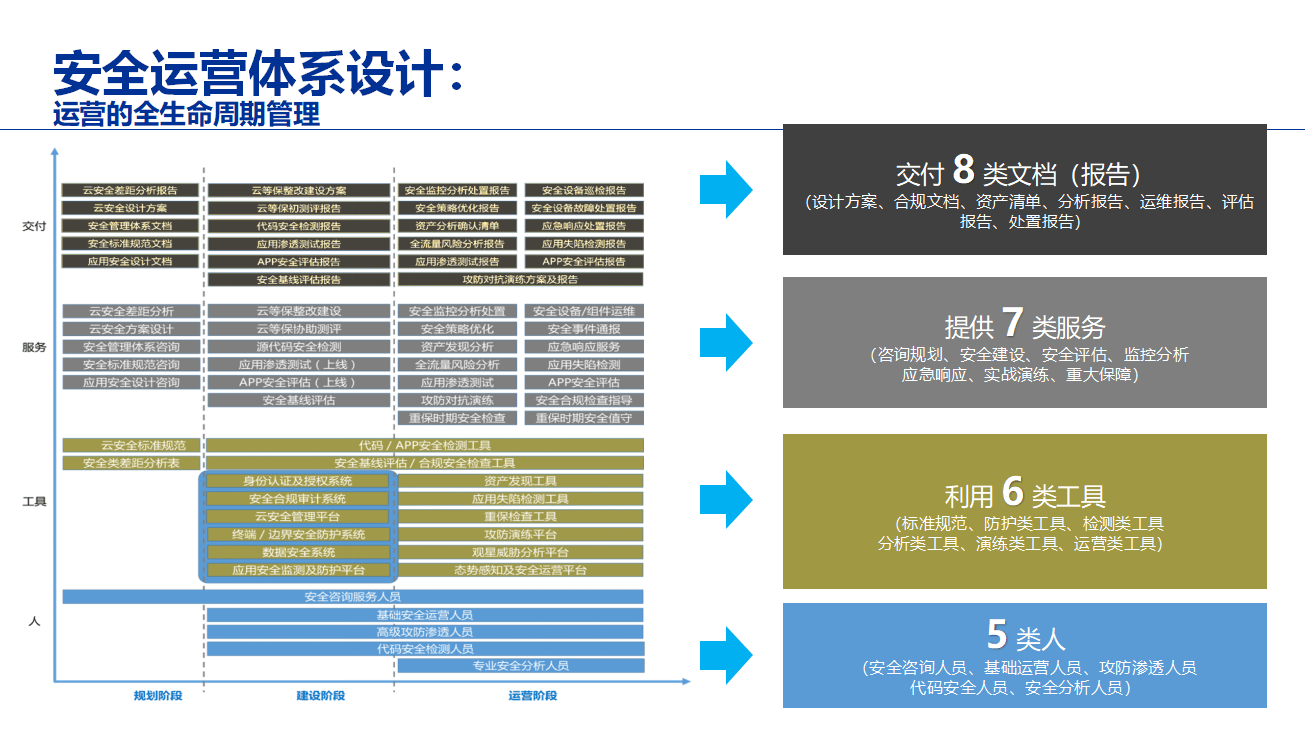

3.6 安全运营:全生命周期的"服务化"

文档详细列出了安全运营的SOP(标准作业程序),将安全能力封装为服务。

- 重保运营: 在医保缴费期、新政策上线期,提供7*24小时值守、威胁狩猎和应急响应。

- 常态化运营: 包括资产梳理、漏洞扫描、基线核查、渗透测试、代码审计。

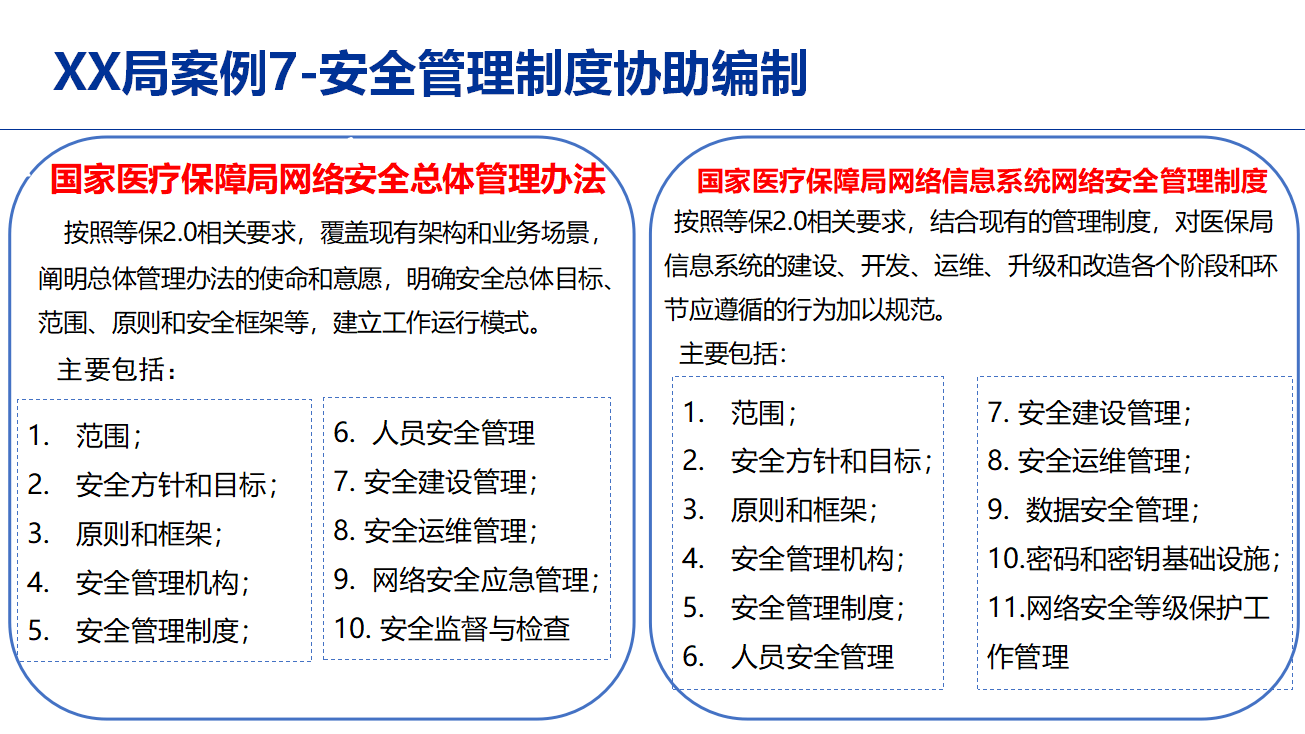

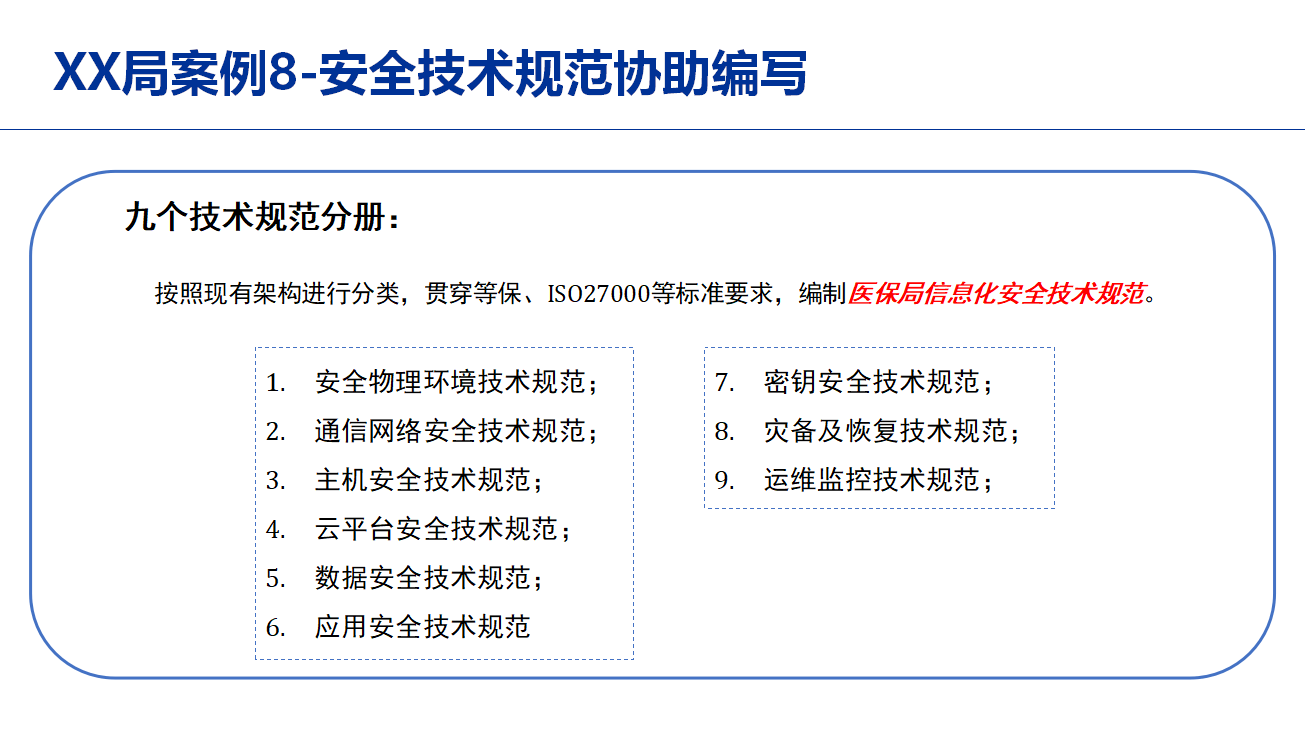

- 制度建设: 编制涵盖物理、网络、主机、应用、数据的全套安全技术规范和管理制度。

四、 行业标杆:某国保局(国家医保局)案例复盘

文档中详细展示了某国保局(基于上下文推断为国家医疗保障局)的落地实践,这是该方案的最佳注脚。

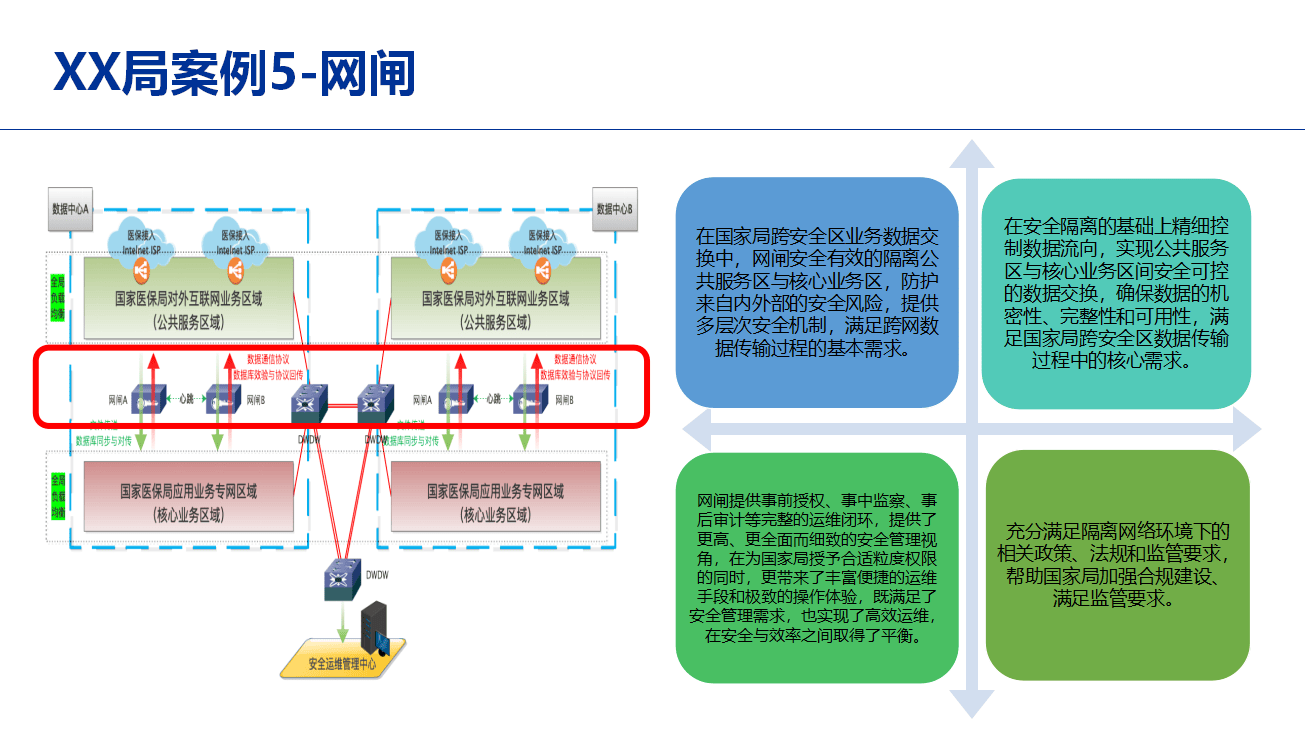

4.1 核心场景一:跨区数据交换的"摆渡"机制

- 场景: 公共服务区(互联网+)需要与核心业务区(医保专网)进行数据同步。

- 痛点: 既要数据通,又要网络断,防止互联网黑客通过公共服务区渗透核心库。

- 解法: 部署高性能网闸(Gap) 。

- 逻辑: 采用"2+1"架构(内外网处理单元+隔离交换单元)。

- 机制: 物理链路层断开,应用层通过"摆渡"方式传输。支持数据库同步、文件交换,并具备病毒查杀和内容审计功能。

- 价值: 实现了数据的单向/双向受控交换,满足了等保三级中关于"安全区域边界"的强制访问控制要求。

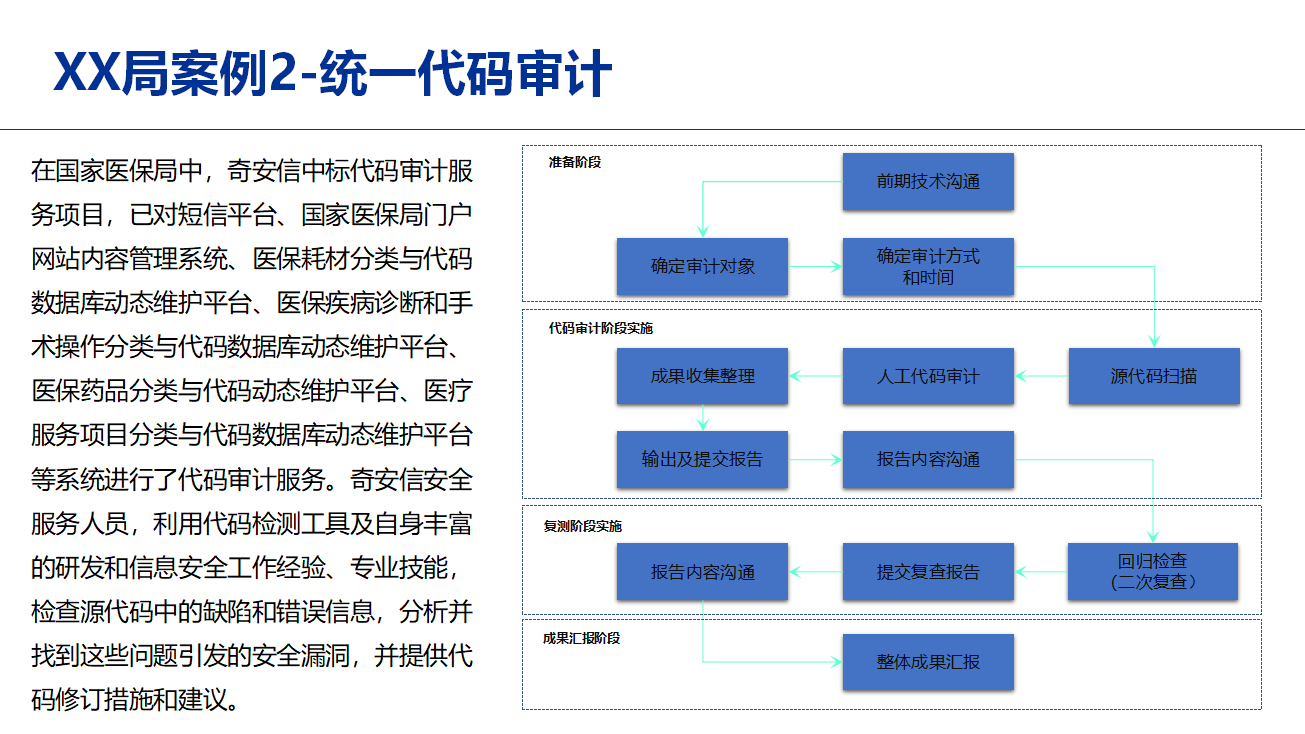

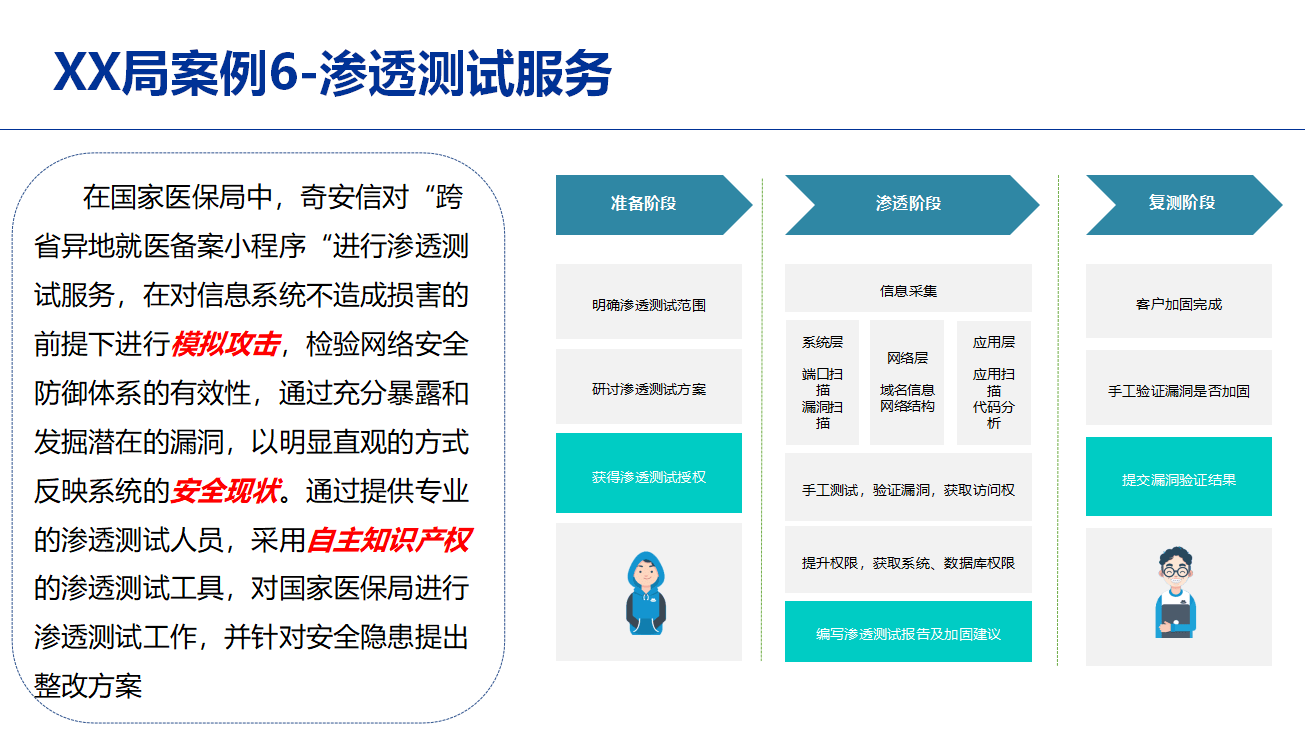

4.2 核心场景二:核心业务系统的"代码体检"

- 场景: 医保药品分类代码库、耗材库等核心业务系统上线前的安全检测。

- 痛点: 传统黑盒测试难以发现底层代码逻辑漏洞(如逻辑越权、反序列化漏洞)。

- 解法: SAST(静态应用安全测试) + 渗透测试 。

- 工具扫描: 利用代码审计工具对Java/PHP源代码进行全量扫描,识别CWE/SANS Top 25漏洞。

- 人工渗透: 模拟黑客攻击,对"跨省异地就医备案小程序"进行黑盒测试,验证身份认证、业务逻辑、数据权限是否存在绕过风险。

- 闭环: 发现问题 -> 提交报告 -> 开发修复 -> 回归测试。

4.3 核心场景三:全省终端的"统一免疫"

- 场景: 全省各级医保局、两定机构(医院/药店)终端数量庞大,管理混乱。

- 痛点: 病毒通过U盘或网页挂马在全省范围内肆虐。

- 解法: 天擎(或其他EDR)统一管控平台 。

- 统一杀毒: 云端查杀引擎+本地QVM人工智能引擎,实现无感查杀。

- 补丁分发: 省局一键下发补丁策略,自动修复Windows/Linux漏洞。

- 外设管控: 严格限制非授权U盘的读写,防止数据通过物理介质泄露。

五、 未来展望:构建医保行业的"内生安全"生态

随着《数据安全法》和《个人信息保护法》的深入实施,医疗保障信息平台的安全建设将不再局限于技术层面的修补,而是向**"内生安全"**演进。

- AI驱动的主动免疫: 利用AI技术建立业务行为基线,对偏离基线的异常操作(如内部人员批量导出参保人信息)进行实时阻断。

- 隐私计算的规模化应用: 在医保反欺诈、宏观决策分析中,利用联邦学习、多方安全计算技术,在不交换原始数据的前提下完成联合计算,彻底解决数据共享与隐私保护的矛盾。

- DevSecOps的深度融合: 将安全能力左移,在软件开发的编码、构建、测试阶段就植入安全基因,实现"安全即代码"。

结语

医疗保障信息平台的安全体系建设,是一场从"合规应付"到"实战对抗"的深刻变革。通过构建**"云、网、端、数"一体化的纵深防御体系,并辅以"人、流程、技术"**协同的运营机制,我们不仅能守住医保基金和公民隐私的安全底线,更能为"数字中国"中关键基础设施的建设提供可复用的范式。