护网行动防守实战:Web应用XSS漏洞应急处置与防护体系搭建

护网行动中,Web应用是红蓝对抗的核心战场,而XSS(跨站脚本攻击)作为高频、易利用的漏洞,常被攻击方用作突破防线、窃取数据、横向渗透的入口。对防守方而言,快速处置XSS漏洞、搭建长效防护体系,是抵御攻击、守住阵地的关键。本文结合护网实战经验,拆解XSS漏洞应急处置流程、防护策略及避坑要点,帮防守人员高效应对XSS攻击威胁。

一、护网期间XSS漏洞防守核心认知

护网行动的对抗性强、时间集中,攻击方会优先利用低成本、高收益的XSS漏洞发起攻击,尤其聚焦核心业务系统(如办公OA、用户中心、管理后台)。与日常漏洞防护不同,护网期间的XSS防守需遵循"快速响应、精准处置、严防扩散"三大原则,既要应对已知XSS漏洞的应急修复,也要抵御攻击方的绕过型XSS攻击。

攻击方常用XSS攻击路径:通过输入点注入恶意脚本→窃取管理员Cookie/Token→接管核心账号→横向渗透内网系统→窃取敏感数据或破坏业务。防守方需针对性阻断该链路,从输入过滤、输出编码、应急响应三个维度构建防线。

二、XSS漏洞应急处置流程(护网实战版)

护网期间,漏洞处置效率直接决定防守成败。XSS漏洞应急处置需严格遵循"发现-定位-修复-验证-复盘"五步流程,确保在最短时间内消除威胁。

- 漏洞发现:多渠道监测,精准告警

-

工具监测:部署WAF(Web应用防火墙)、入侵检测系统(IDS),开启XSS攻击特征库实时监测,重点拦截含恶意标签、事件属性、编码脚本的请求;利用漏洞扫描工具(如AWVS、Nessus)每日对核心系统进行全量扫描,排查潜在XSS漏洞。

-

人工巡检:针对高风险模块(评论区、搜索框、管理员后台输入项)开展人工测试,使用简易Payload(如< img src=x onerror=alert(1)>)验证输入输出过滤有效性,弥补工具监测盲区。

-

告警响应:建立告警分级机制,对核心系统的XSS攻击告警优先处置,10分钟内响应、30分钟内定位,避免攻击方扩大影响。

- 漏洞定位:精准锁定注入点与影响范围

收到告警后,需快速定位漏洞核心信息,为修复提供依据:

-

确认注入点:通过复现攻击请求,明确漏洞所在URL、输入参数(如表单字段、URL参数)、触发条件(反射型/存储型/DOM型)。

-

评估影响范围:判断漏洞是否影响核心业务、是否可获取高权限账号、是否已被攻击方利用(查看服务器日志、用户操作记录)。

-

记录关键信息:留存攻击请求包、漏洞复现截图、影响用户范围,为后续复盘与溯源提供支撑。

- 漏洞修复:优先临时阻断,再长效修复

护网期间可采用"临时防护+长效修复"结合的方式,兼顾效率与安全性:

(1)临时防护(1小时内落地)

-

WAF规则拦截:针对注入点添加精准拦截规则,阻断含恶意脚本、事件属性、特殊编码的请求,避免漏洞被持续利用。

-

关闭高风险功能:若漏洞模块非核心业务(如非必要的评论区、留言板),可临时关闭功能,减少攻击面。

-

限制访问权限:对存在漏洞的管理后台,临时限制登录IP,仅允许运维人员内网访问,降低被攻击风险。

(2)长效修复(24小时内落地)

-

输入过滤:对用户输入内容执行严格过滤,禁止<、>、script、onerror等敏感标签与属性,采用白名单机制限制输入格式(如仅允许字母、数字、常用符号)。

-

输出编码:在页面渲染用户输入内容时,执行HTML实体编码(<转<、>转>),确保恶意脚本无法被浏览器执行。

-

强化Cookie防护:为核心账号Cookie添加HttpOnly、Secure属性,禁止JavaScript读取Cookie;设置Cookie有效期,减少被窃取后的利用窗口。

- 修复验证:全面复现,确保漏洞彻底消除

修复后需通过多场景验证,避免漏洞残留:

-

漏洞复现验证:使用原攻击Payload、变异Payload(如大小写混合、编码绕过Payload)测试注入点,确认无法触发XSS脚本执行。

-

业务兼容性验证:确保修复操作不影响正常业务功能(如表单提交、页面渲染),避免因防护过度导致业务异常。

-

多浏览器验证:在Chrome、Firefox、Edge等主流浏览器中测试,避免因浏览器兼容性问题导致防护失效。

- 复盘溯源:总结经验,优化防护体系

漏洞处置完成后,需及时复盘,避免同类漏洞再次出现:

-

溯源攻击方:结合服务器日志、WAF告警记录,分析攻击方IP、攻击路径、使用工具,为后续对抗提供参考。

-

排查同类漏洞:对全系统开展同类XSS漏洞排查,重点检查相同开发框架、相同输入模块的防护情况。

-

优化防护策略:更新WAF特征库、完善漏洞扫描计划、补充开发规范(如强制输入过滤与输出编码)。

三、长效防护体系搭建:从被动修复到主动防御

护网行动不仅是应急对抗,更需借此机会搭建长效XSS防护体系,提升日常安全防护能力。

- 技术防护层面

-

部署多层防护:WAF(前端拦截)+ 服务器过滤(中间层防护)+ 前端编码(终端防护),形成立体防护网。

-

开启CSP防护:为Web应用配置内容安全策略(CSP),限制脚本加载源、禁止内联脚本执行,从根源上阻断XSS脚本执行。

-

定期漏洞扫描:每周对核心系统开展XSS漏洞扫描,每月进行全量渗透测试,提前发现潜在漏洞。

- 管理运营层面

-

完善开发规范:将XSS防护要求(输入过滤、输出编码、Cookie防护)纳入开发手册,开展安全编码培训,从源头减少漏洞产生。

-

建立应急团队:组建专项应急小组,明确XSS漏洞处置流程、责任人与时间节点,提升应急响应效率。

-

开展模拟对抗:定期组织内部红蓝对抗,模拟攻击方XSS绕过攻击,检验防护体系有效性,优化防守策略。

四、防守避坑要点(新手必看)

-

避免过度防护:部分防守人员为追求效果,盲目添加宽泛WAF规则,导致正常业务请求被拦截,影响业务可用性;需精准配置规则,仅针对漏洞点与恶意特征拦截。

-

关注HttpOnly Cookie局限性:添加HttpOnly属性仅能阻止JavaScript读取Cookie,无法防御攻击方通过XSS伪造请求(如修改密码、提交表单);需结合输入过滤、CSP防护形成闭环。

-

多浏览器交叉验证:不同浏览器对脚本执行、标签解析的规则不同,部分防护策略在Chrome中有效,在Firefox中可能失效;修复后需在主流浏览器中全面验证。

-

不依赖单一防护手段:仅靠WAF拦截无法抵御攻击方的绕过技术(如编码绕过、事件属性变异);需结合输入过滤、输出编码、CSP、权限控制等多种手段,构建多层防护。

五、总结:护网XSS防守,效率与精准缺一不可

护网期间,XSS漏洞的防守核心在于"快速响应、精准处置、长效防护"。防守人员需跳出"被动修复漏洞"的思维,提前搭建多层防护体系,掌握应急处置流程,同时规避常见误区,才能在红蓝对抗中守住核心防线。

此外,XSS防护并非孤立工作,需与内网防护、账号权限管理、日志溯源等工作联动,形成完整的安全防护体系。只有兼顾技术防护与管理运营,才能从根源上抵御XSS攻击,在护网行动中取得优势。

学习资源

为了帮助大家更好的塑造自己,成功转型,我给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂这些资料!

网络安全/黑客零基础入门

【----帮助网安学习,以下所有学习资料文末免费领取!----】

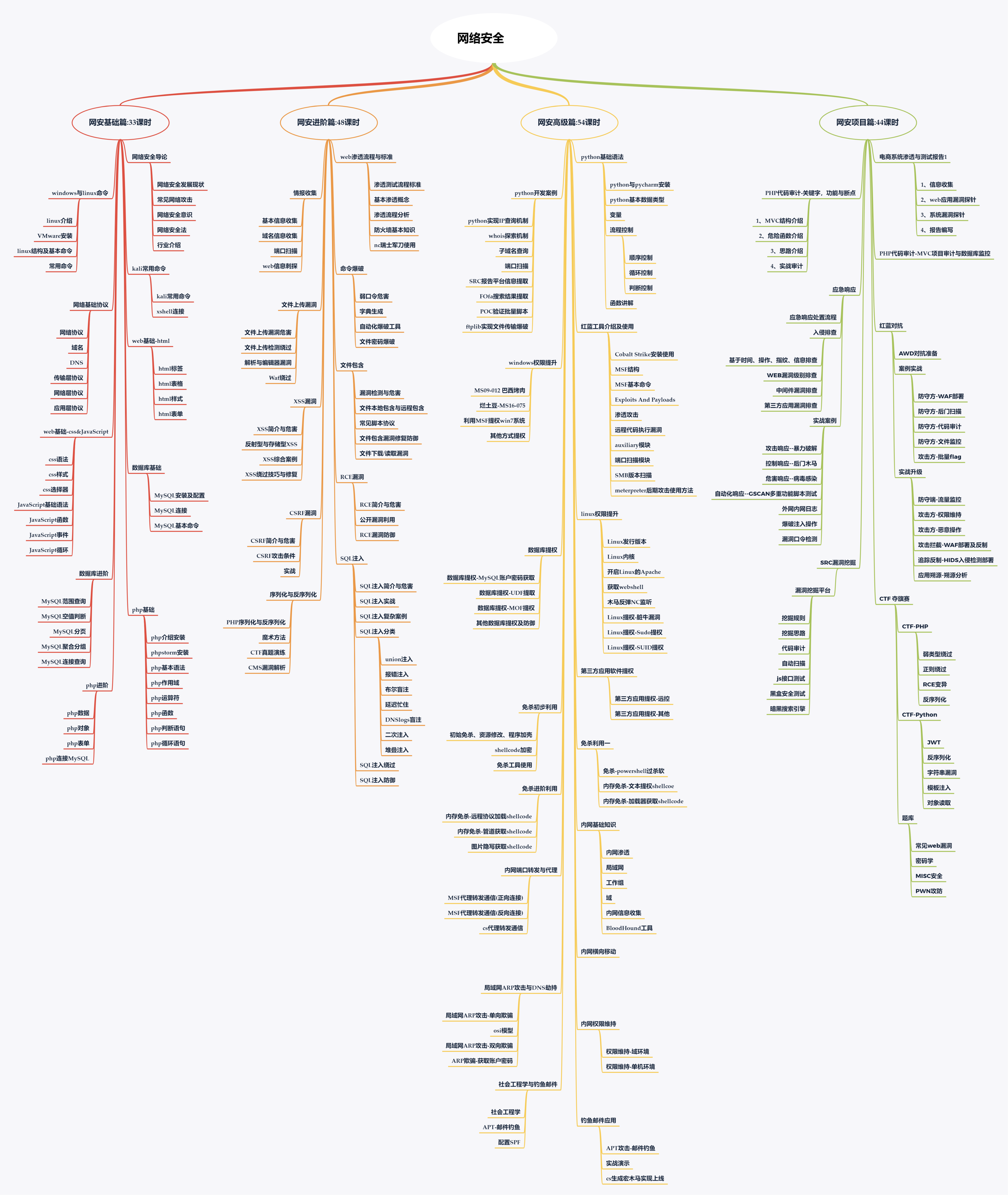

> ① 网安学习成长路径思维导图

> ② 60+网安经典常用工具包

> ③ 100+SRC漏洞分析报告

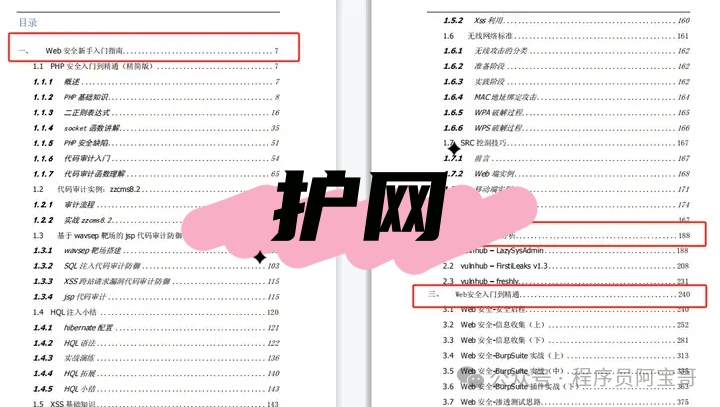

> ④ 150+网安攻防实战技术电子书

> ⑤ 最权威CISSP 认证考试指南+题库

> ⑥ 超1800页CTF实战技巧手册

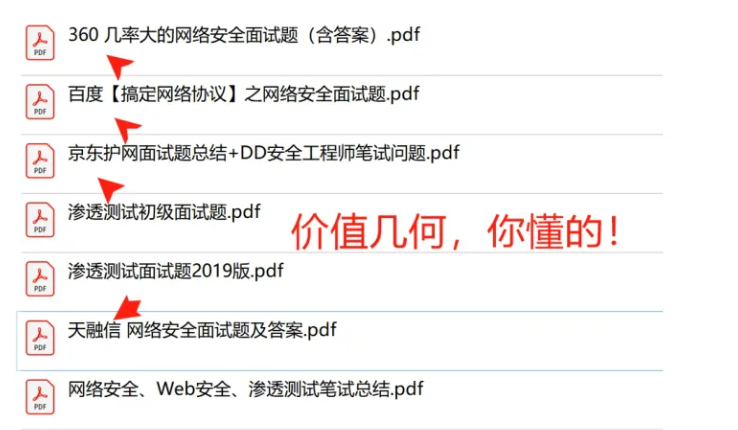

> ⑦ 最新网安大厂面试题合集(含答案)

> ⑧ APP客户端安全检测指南(安卓+IOS)

大纲

首先要找一份详细的大纲。

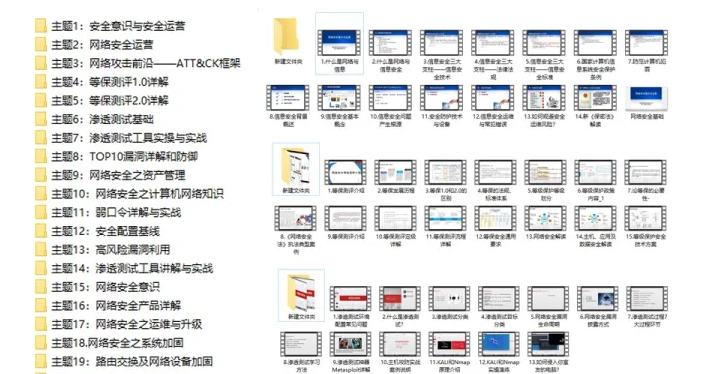

学习教程

第一阶段:零基础入门系列教程

该阶段学完即可年薪15w+

第二阶段:技术入门

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

面试刷题

最后,我其实要给部分人泼冷水,因为说实话,上面讲到的资料包获取没有任何的门槛。

但是,我觉得很多人拿到了却并不会去学习。

大部分人的问题看似是"如何行动",其实是"无法开始"。

几乎任何一个领域都是这样,所谓"万事开头难",绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。

如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比一切都重要。

资料领取

上述这份完整版的网络安全学习资料已经上传网盘,朋友们如果需要可以微信扫描下方二维码 ↓↓↓ 或者 点击以下链接都可以领取

文章来自网上,侵权请联系博主

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做"正向"的、结合"业务"与"数据"、"自动化"的"体系、建设",才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

本文转自 https://blog.csdn.net/m0_71745484/article/details/157939586?spm=1001.2014.3001.5502,如有侵权,请联系删除。