一、引言

网络攻击识别是网络安全领域的核心基础能力,在软考网络工程师考试中属于网络安全模块的高频考点,占比约 15%-20%,题型覆盖选择题、案例分析题。本知识点的核心是掌握主流攻击的原理、特征、识别方法及防御策略,同时符合《信息安全技术 网络安全等级保护基本要求》(GB/T 22239-2019)中入侵防范的相关规范。

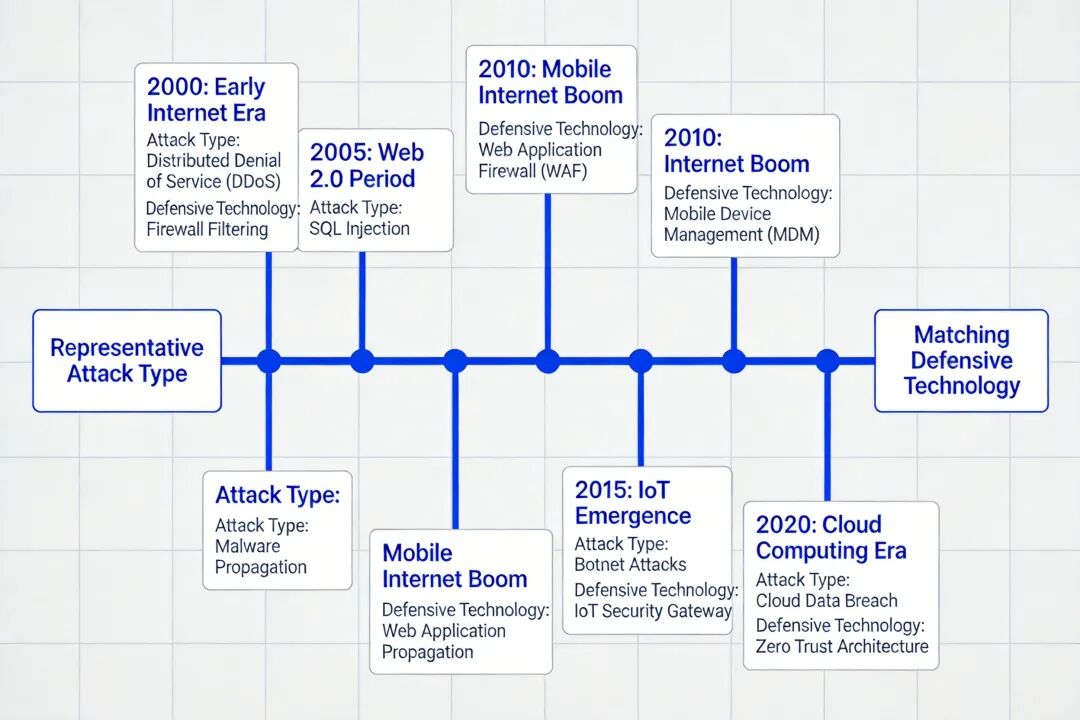

网络攻击技术的发展经历了三个阶段:1980-2000 年以单一病毒、拒绝服务攻击为主的初级阶段,2000-2010 年以 Web 应用攻击、蠕虫为主的规模化阶段,2010 年至今以 APT 攻击、勒索病毒为主的定向化阶段。本文将系统梳理 DoS/DDoS 攻击、Web 应用攻击、APT 攻击、恶意程序四大类主流攻击的技术体系,结合软考考点要求提供识别与防御方法。

二、拒绝服务攻击与分布式拒绝服务攻击原理与特征

(一)核心定义与攻击目标

拒绝服务攻击(DoS)的核心目标是破坏目标系统的可用性,通过耗尽目标的网络带宽、计算资源、存储资源或连接资源,使合法用户无法正常访问服务。分布式拒绝服务攻击(DDoS)是 DoS 的演进形态,通过控制大量被植入木马的 "肉鸡" 节点同时发起攻击,攻击流量可达 Tbps 级别,溯源难度极高。

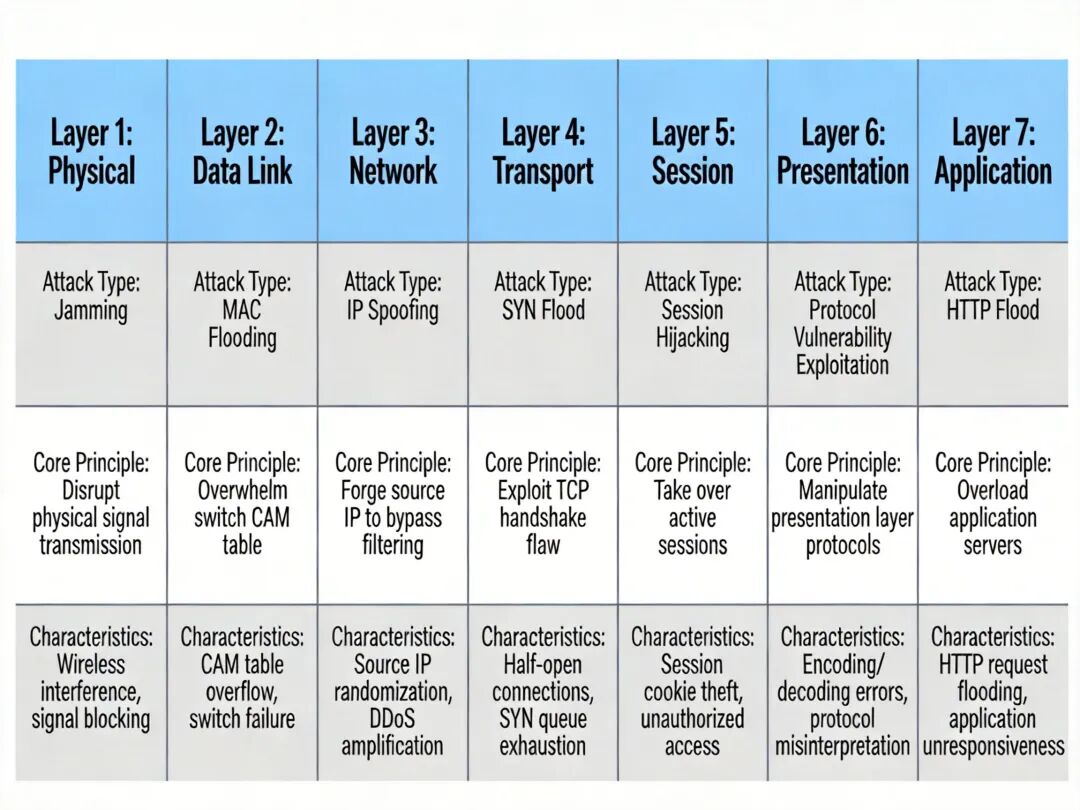

(二)主流 DoS/DDoS 攻击类型技术细节

传输层攻击

SYN Flood :基于 TCP 三次握手机制的漏洞,攻击者发送大量源 IP 伪造的 SYN 报文,目标服务器回复 SYN+ACK 报文后无法收到 ACK 响应,导致半连接队列被占满,无法响应正常连接请求。符合 RFC 793 定义的 TCP 连接规范漏洞,攻击特征为网络中存在大量 SYN 报文、无对应 ACK 报文,半连接计数远超阈值。

LAND 攻击 :攻击者发送源 IP、源端口与目的 IP、目的端口完全相同的 SYN 报文,目标服务器收到后会向自身发送 SYN+ACK 报文,最终陷入循环响应导致资源耗尽,该攻击最早在 1997 年被披露,主流操作系统均已修复该漏洞,但仍属于软考核心考点。

网络层攻击

Teardrop 攻击 :利用 IP 分片重组机制的漏洞,攻击者发送多个偏移字段重叠的 IP 分片报文,目标系统重组报文时出现计算错误,导致系统崩溃。该攻击针对 RFC 791 定义的 IP 分片规范实现缺陷,主流操作系统已通过添加重叠分片校验机制修复。

Smurf 攻击 :属于反射型放大攻击,攻击者向广播地址发送源 IP 伪造为目标地址的 ICMP Echo 请求报文,广播域内所有主机都会向目标回复 ICMP Echo 响应报文,攻击流量可放大数十至数百倍。防御该攻击的核心方法是关闭网络设备的广播地址响应功能。

Ping of Death :攻击者发送超过 IP 报文最大长度(65535 字节)的 ICMP 报文,目标系统 TCP/IP 栈处理时出现缓冲区溢出,导致系统崩溃。该攻击在 Windows 95、早期 Linux 系统中普遍存在,目前已被所有主流操作系统修复。

应用层攻击

CC 攻击(Challenge Collapsar) :攻击者控制大量节点模拟合法用户频繁访问需要消耗大量 CPU、数据库资源的动态页面(如查询接口、搜索接口),导致服务器资源耗尽无法响应正常请求。攻击特征为访问日志中存在大量相同 URI 的请求,且来源 IP 分布分散,无明显异常请求字段。

DoS/DDoS 攻击类型分层示意图,标注各攻击对应的 OSI 层级、核心原理与典型特征

三、攻击识别方法与防御方案对比

(一)攻击识别核心方法

流量特征识别 :通过流量基线对比,判断是否存在流量异常,如 SYN 报文占比超过 90%、ICMP 报文流量突增数倍等。

日志特征识别 :分析服务器访问日志、设备安全日志,匹配攻击特征字符串,如 SQL 注入的' OR '1'='1特征、XSS 的标签特征。

行为特征识别 :分析访问行为的规律性,如 CC 攻击的相同 URI 高频访问、APT 攻击的长期低频异常访问等。

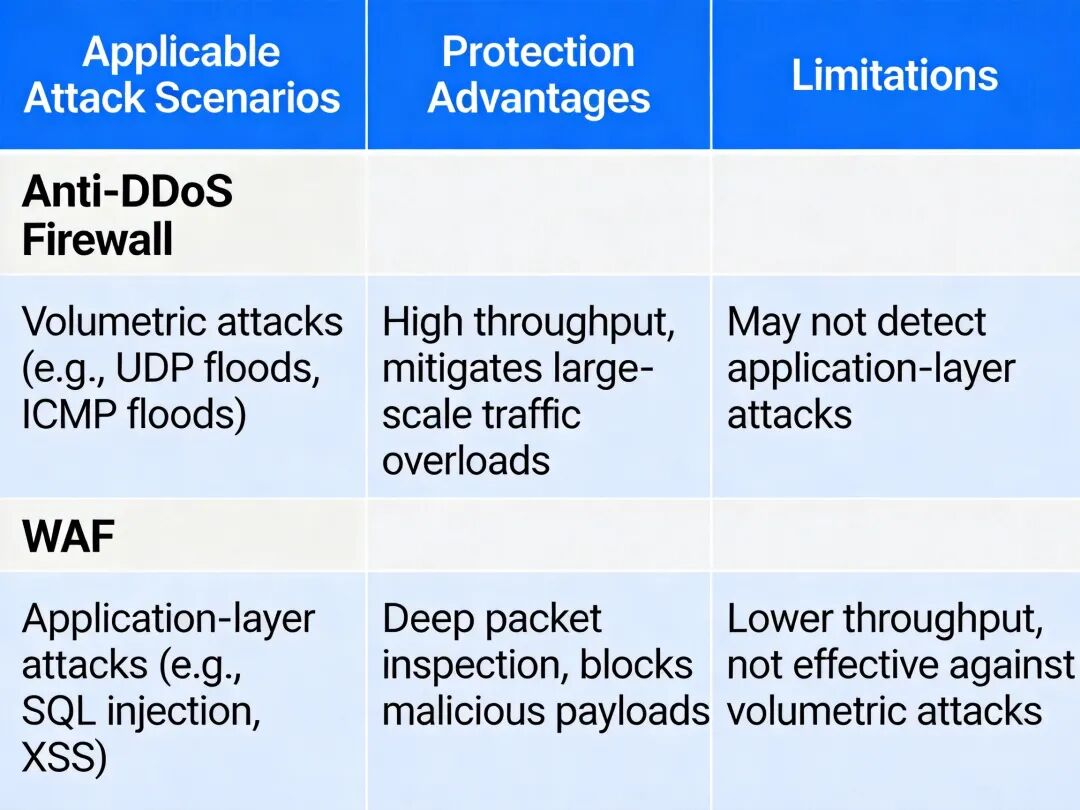

(二)主流防御方案对比

| 防御方案 | 技术原理 | 适用攻击类型 | 优点 | 局限性 |

|---|---|---|---|---|

| 抗 DDoS 防火墙 | 基于流量特征过滤、半连接防护、流量限速机制 | 网络层、传输层 DDoS 攻击 | 部署简单、防护效率高 | 无法防护应用层 CC 攻击、大流量攻击时容易出现单点瓶颈 |

| 流量清洗服务 | 将流量牵引至清洗中心,过滤攻击流量后回注合法流量 | 大流量 DDoS 攻击 | 可防护 Tbps 级攻击、不改变现有网络架构 | 成本较高、存在一定的转发延迟 |

| CDN 服务 | 静态资源缓存、源站 IP 隐藏 | CC 攻击、中小型 DDoS 攻击 | 同时提升访问速度、防护成本低 | 无法防护针对源站的直接攻击、动态资源防护效果有限 |

| Web 应用防火墙(WAF) | 基于规则匹配、语义分析识别应用层攻击 | SQL 注入、XSS、一句话木马等 Web 攻击 | 防护 Web 应用攻击精度高、支持自定义规则 | 对 0day 漏洞攻击防护效果有限 |

相关技术规范符合 RFC 4732(DDoS 攻击缓解框架)、《信息安全技术 Web 应用防火墙安全技术要求》(GB/T 32923-2016)的要求。

不同 DDoS 防御方案适用场景与性能对比表

四、Web 应用攻击识别与案例分析

(一)主流 Web 应用攻击技术细节

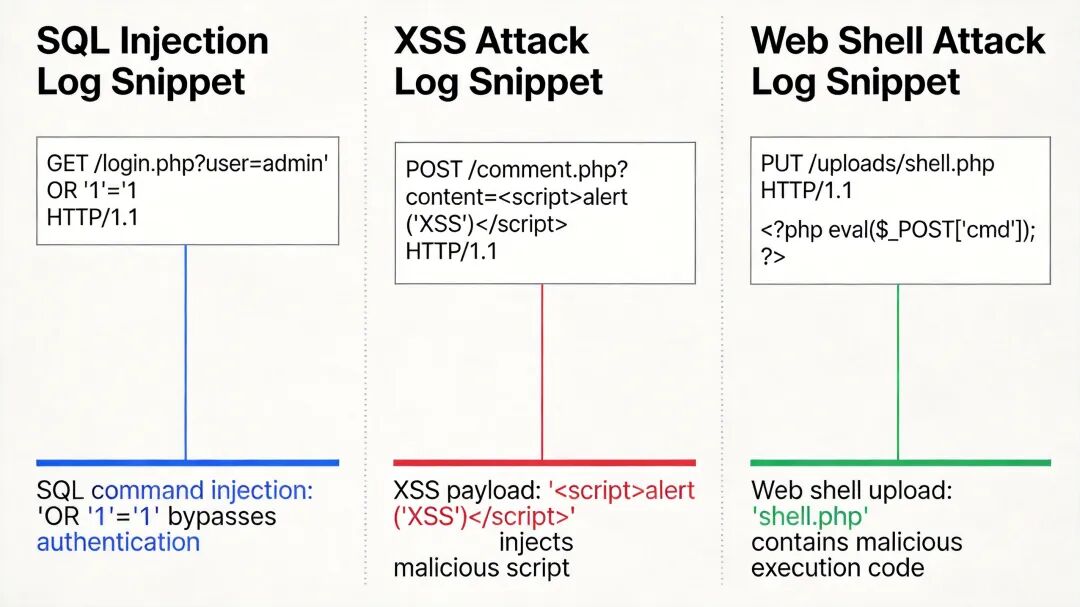

SQL 注入攻击:攻击者将恶意 SQL 命令插入表单、URL 参数等用户输入位置,欺骗服务器执行恶意 SQL 语句,可实现数据窃取、数据篡改、权限提升等危害。核心特征为请求参数中包含 SQL 语法片段,如' union select username,password from admin --,可通过 WAF 规则过滤、预编译 SQL 语句、输入校验等方法防御。

跨站脚本攻击(XSS):攻击者向网页中注入恶意 JavaScript 脚本,当其他用户访问该网页时,脚本会在用户浏览器中执行,可实现 Cookie 窃取、页面篡改、钓鱼等危害。分为存储型 XSS、反射型 XSS、DOM 型 XSS 三类,核心特征为请求参数中包含等 HTML 标签,防御方法包括输入过滤、输出编码、设置 HttpOnly Cookie 等。

跨站请求伪造(CSRF):攻击者诱骗已登录目标网站的用户访问恶意链接,利用用户的有效 Cookie,以用户身份向目标网站发起非本意的操作请求,如转账、修改密码等。核心特征为请求来源为第三方网站、携带用户的有效 Cookie 但无对应页面访问记录,防御方法包括添加 CSRF Token、验证 Referer 字段、使用验证码等。

一句话木马:攻击者向服务器上传长度仅数行的恶意脚本文件,通过专用客户端传递参数实现远程控制,如 PHP 一句话木马,ASP 一句话木马<%eval request("pass")%>。核心特征为脚本文件中包含 eval、execute 等执行函数,防御方法包括限制文件上传类型、定期扫描 Web 目录、设置脚本目录无执行权限等。

(二)软考真题案例解析

某企业 Web 服务器访问日志中出现如下记录:

192.168.1.10 - - [10/Oct/2024:14:32:12 +0800] "GET /search.php?q=1' union select 1,username,password from admin -- HTTP/1.1" 200 1245

该请求参数中包含union selectSQL 语法片段,属于典型的 SQL 注入攻击,攻击者尝试获取管理员账号密码信息。

典型 Web 攻击日志特征示例图,标注 SQL 注入、XSS、一句话木马的日志特征

五、APT 攻击与恶意程序防御体系设计

(一)APT 攻击核心机制

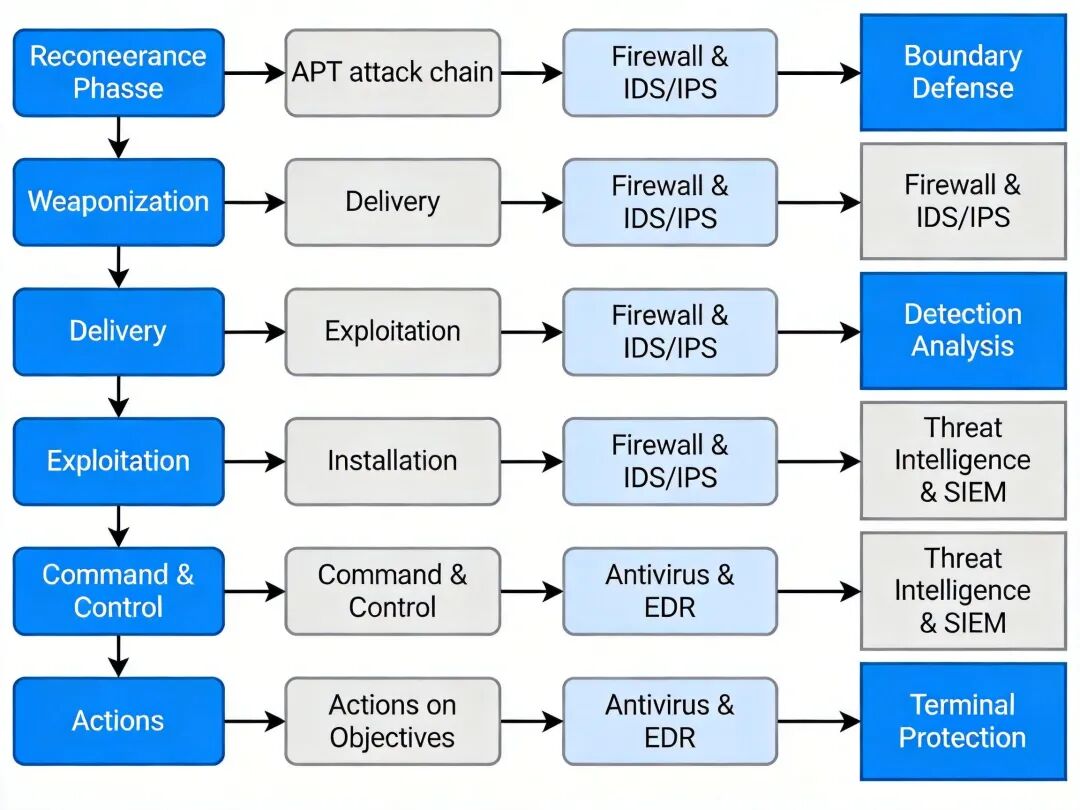

高级持续性威胁(APT)是针对特定高价值目标的长期、复杂、定向攻击,具备三个核心特征:一是针对性,攻击目标明确为政府、金融、能源等关键信息基础设施或大型企业;二是持续性,攻击周期通常长达数月至数年,采用低频攻击方式规避检测;三是隐蔽性,使用 0day 漏洞、自定义恶意软件、加密通信等方式躲避传统安全设备检测。

APT 攻击链分为 8 个阶段:信息收集(收集目标组织架构、人员信息、系统版本等)、武器构建(开发针对目标漏洞的攻击工具)、载荷投递(通过钓鱼邮件、U 盘等方式投递恶意载荷)、漏洞利用(利用目标系统或软件漏洞执行恶意代码)、安装植入(在目标系统中安装持久化后门)、命令控制(与攻击者控制服务器建立加密通信通道)、横向移动(利用内网漏洞渗透其他服务器和终端)、目标行动(执行数据窃取、系统破坏等最终攻击动作)。

(二)恶意程序分类与特征核心

定义与分类:恶意程序是指未经用户授权运行、具有破坏或窃取数据功能的程序,核心类型包括病毒、蠕虫、木马、勒索病毒、挖矿病毒等。病毒的核心特征是具备传染性,需要依附宿主文件传播;蠕虫的核心特征是可独立自我复制,通过网络漏洞主动传播;木马的核心特征是具备 C/S 架构,实现远程控制功能。

主流恶意程序特征

宏病毒 :使用 VBA 宏语言编写,依附于 Office 文档,当用户打开启用宏的文档时触发执行,可感染其他 Office 文档,主流防御方法是禁用 Office 默认宏执行功能。

勒索病毒 :通过加密用户磁盘文件索要比特币赎金,典型代表为 2017 年爆发的 WannaCry 勒索病毒,利用永恒之蓝漏洞传播,文件加密后后缀修改为.WNCRY,防御核心方法是及时安装系统补丁、定期离线备份数据。

挖矿病毒 :利用受害者设备的 CPU、GPU 算力挖掘加密货币,导致设备性能下降、能耗上升,攻击特征为设备 CPU 使用率长期居高不下、存在未知进程访问矿池地址。

(三)防御体系架构设计

完整的网络攻击防御体系分为三层:

边界防御层:部署防火墙、抗 DDoS 设备、WAF、入侵防御系统(IPS),过滤已知攻击流量。

检测分析层:部署沙箱系统检测未知恶意软件,部署安全态势感知系统,通过多源日志关联分析还原攻击链,识别 APT 攻击等复杂攻击。

终端防护层:部署终端检测与响应系统(EDR)、杀毒软件,及时安装系统补丁,关闭不必要的端口和服务。

APT 攻击链与防御体系对应关系图,标注每个攻击阶段对应的防御措施

六、技术发展趋势与软考考点分析

(一)攻击技术发展趋势

攻击智能化:攻击者开始使用 AI 技术生成免杀恶意软件、自动识别系统漏洞,攻击效率大幅提升,传统基于规则的防御方法效果下降。

攻击定向化:APT 攻击、勒索攻击占比持续上升,关键信息基础设施成为主要攻击目标,攻击造成的经济损失和社会影响不断扩大。

攻击产业链化:DDoS 攻击、木马租赁、漏洞利用工具销售已形成完整的黑色产业链,攻击门槛持续降低,攻击数量快速增长。

(二)防御技术发展趋势

主动防御技术:零信任架构通过 "永不信任、始终验证" 的机制,打破传统边界防御的局限性,应对内部威胁和定向攻击,符合《信息安全技术 零信任参考体系架构》(GB/T 41479-2022)规范。

智能检测技术:基于机器学习、大数据分析的异常检测技术,可识别未知攻击和复杂 APT 攻击,成为安全态势感知系统的核心能力。

协同防御技术:不同企业、不同行业的安全设备实现威胁情报共享,提前识别新兴攻击,提升整体防御能力。

(三)软考考点趋势

近年软考网络工程师考试中,网络安全模块的考点逐渐从基础攻击原理向实际场景识别、防御方案设计倾斜,案例分析题常结合 Web 日志分析、攻击场景判断、防御方案选型进行考查,需重点掌握各类攻击的特征、识别方法和适用防御方案。

网络攻击与防御技术演进路线图,标注关键时间节点的典型攻击和防御技术

七、总结与备考建议

(一)核心知识点总结

DoS/DDoS 攻击核心是破坏系统可用性,需掌握 7 种典型攻击的原理、所属 OSI 层级和特征,防御方案包括抗 DDoS 防火墙、流量清洗、CDN 等。

Web 应用攻击需掌握 SQL 注入、XSS、CSRF、一句话木马的原理、识别特征和防御方法,重点关注日志分析类考点。

APT 攻击具备针对性、持续性、隐蔽性特征,攻击链分为 8 个阶段,依赖沙箱、态势感知系统进行检测。

恶意程序分为病毒、蠕虫、木马、勒索病毒、挖矿病毒等类型,需掌握各类恶意程序的特征和防御方法。

(二)软考考试重点提示

高频考点包括:SYN Flood、Teardrop 等攻击的原理,SQL 注入、XSS 的日志特征识别,APT 攻击的特征,病毒与蠕虫的区别,勒索病毒的特征。易错点包括:Smurf 攻击的放大原理、CSRF 与 XSS 的区别、不同防御方案的适用场景。

(三)实践与备考建议

理论学习:梳理各类攻击的原理、特征、防御方法的对应关系,制作对比表格方便记忆。

真题训练:重点练习 2018 年以来的网络安全相关真题,掌握日志分析类题目的解题思路。

实操验证:可搭建本地测试环境,模拟 SQL 注入、XSS 等攻击,观察日志特征和攻击效果,加深知识点理解。

标准学习:了解 GB/T 22239、GB/T 32923 等相关安全标准的核心要求,符合案例分析题的答题规范。