一、引言

加密技术是网络安全领域的核心基础,是保障数据保密性、完整性、不可抵赖性的核心技术支撑。在软考网络工程师考试大纲中,加密技术属于网络安全模块的高频考点,占比约 10%-15%,常见于选择题、案例分析题中的网络安全架构设计场景。

加密技术的发展经历了三个核心阶段:古典密码阶段(手工 / 机械加密,如凯撒密码)、近代对称密码阶段(1977 年 DES 标准发布标志着现代加密体系建立)、现代公钥密码阶段(1978 年 RSA 算法提出奠定非对称加密体系基础)。当前加密技术已形成完整的标准体系,包含国际标准(如 AES、SHA 系列)和我国自主可控的国密标准(SM1-SM9 系列)。

本文将系统梳理对称加密、非对称加密、报文摘要、数字签名、数字证书、数字信封的核心原理、技术标准、适用场景及考试重点,帮助考生构建完整的加密技术知识体系。

二、加密技术核心体制:对称加密与非对称加密对比

加密技术的核心逻辑是通过特定变换将明文转换为无意义的密文,仅授权方可以通过密钥还原为明文。根据加解密使用的密钥是否相同,分为对称加密和非对称加密两大核心体制,两者的设计目标、技术特性、适用场景存在本质差异。

(一)核心原理与特性

对称加密(私钥加密)

定义:加解密使用完全相同的密钥,通信双方需要提前安全共享该密钥才能完成加密通信。

核心机制:基于代替和置换的混合变换,算法复杂度低,执行效率高,适合处理大量数据。

关键参数:分组长度(常见 64 位、128 位)、密钥长度、迭代轮数,安全强度由密钥长度和算法设计共同决定。

非对称加密(公钥加密)

定义:加解密使用数学上关联的一对密钥,公钥可公开分发,私钥仅由持有者保密,公钥加密的内容仅能由对应的私钥解密,反之亦然。

核心机制:基于数学难题构造单向陷门函数,常见数学基础包括大整数分解困难性、离散对数问题、椭圆曲线离散对数问题。

关键参数:密钥长度(RSA 常见 2048 位、4096 位,ECC 常见 256 位)、运算模长,安全强度由底层数学难题的计算复杂度决定。

(二)两大体制综合对比

按照 Kerchkoffs 原则,密码系统的安全性仅依赖于密钥的保密,而非算法的保密,因此两类体制的核心差异集中在密钥管理、性能、适用场景三个维度:

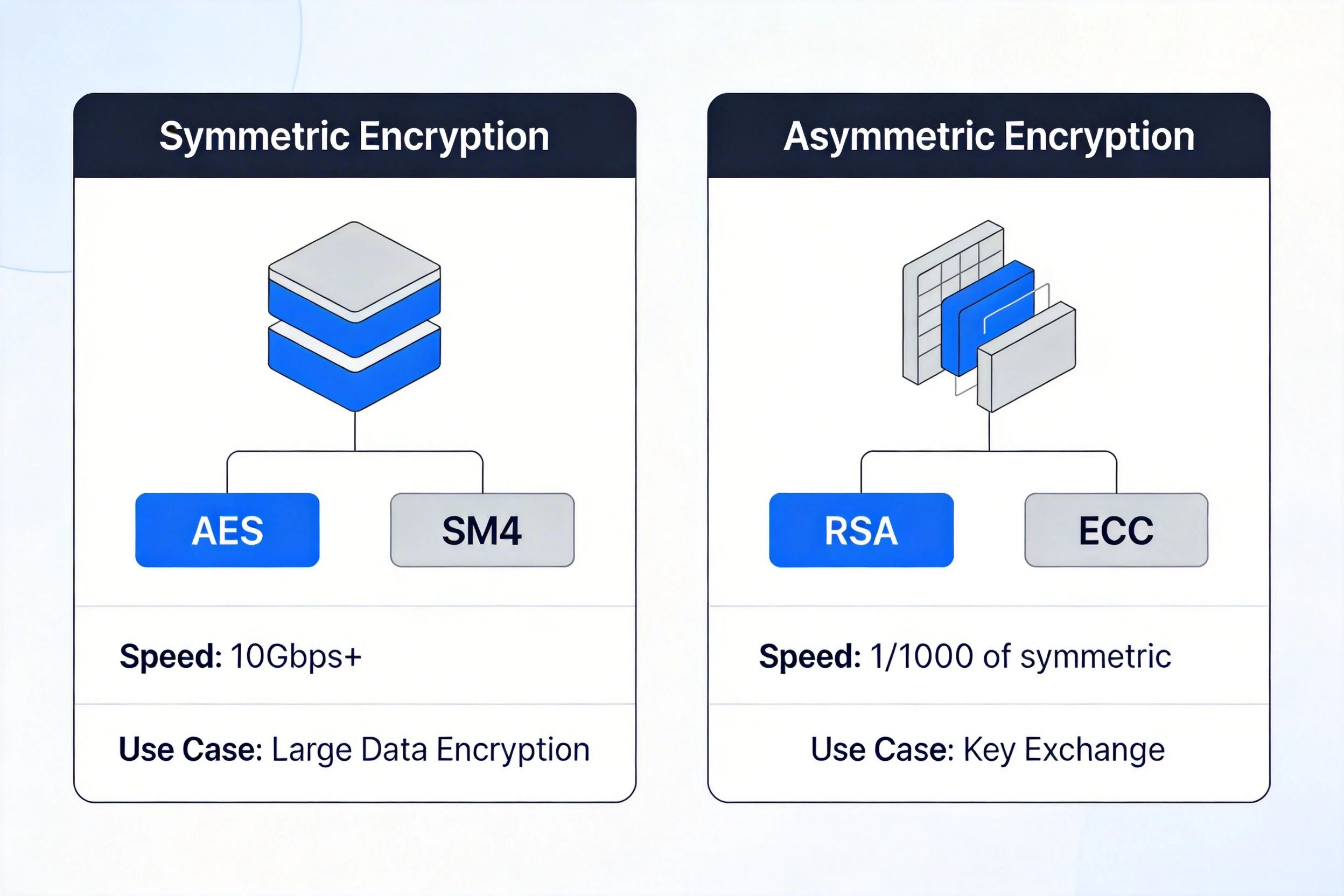

| 对比维度 | 对称加密 | 非对称加密 |

|---|---|---|

| 密钥特性 | 加解密使用同一密钥 | 加解密使用公钥 + 私钥对 |

| 密钥管理 | 需在通信双方间安全共享,N 个用户的通信场景需要 N*(N-1)/2 个密钥,大规模网络下管理难度极高 | 公钥公开分发,私钥本地保密,N 个用户仅需维护 N 对密钥,易于管理 |

| 运算速度 | 硬件实现可达 10Gbps 以上,软件实现可达 100Mbps 以上,速度约为非对称加密的 100-1000 倍 | 运算复杂度高,RSA-2048 加密速度约为 AES-128 的 1/1000,仅适合处理少量数据 |

| 典型算法 | DES、3DES、AES、SM4、RC4 | RSA、ECC、SM2、Diffie-Hellman |

| 主要用途 | 大容量数据的保密性保护 | 密钥交换、数字签名、小量关键信息加密 |

对称加密与非对称加密的工作流程对比示意图

三、典型加密算法技术细节与标准规范

加密算法的标准化是大规模应用的基础,当前主流算法均已形成国际 RFC 标准或我国国密标准,是软考考试的核心考点。

(一)对称加密算法

对称加密分为分组加密和流加密两类,分组加密将明文分为固定长度的块逐块处理,流加密逐字节 / 逐位处理明文,当前主流应用以分组加密为主。

DES(数据加密标准)

密钥长度:有效长度 56 位,附加 8 位奇偶校验位,总长度 64 位

类型:分组加密,分组长度 64 位,16 轮 Feistel 结构

标准:FIPS PUB 46,1977 年发布,2005 年正式退役,因密钥长度过短,暴力破解成本低于 100 美元,已不再安全

3DES(三重 DES)

密钥长度:112 位(K1=K3)或 168 位(K1、K2、K3 独立)

类型:分组加密,执行三次 DES 运算,加密流程为 C=E (K3,D (K2,E (K1,M)))

标准:FIPS PUB 46-3,作为 DES 的过渡方案,当前已逐步被 AES 替代

AES(高级加密标准)

密钥长度:128 位、192 位、256 位,对应 10 轮、12 轮、14 轮变换

类型:分组加密,分组长度 128 位,SP 网络结构

标准:FIPS PUB 197,2001 年发布,当前国际通用标准,广泛应用于 VPN、文件加密、传输层加密等场景,是目前对称加密的首选算法

SM4(国密分组加密标准)

密钥长度:128 位,分组长度 128 位,32 轮非线性变换

标准:GB/T 32907-2016,我国自主可控的商用密码标准,安全强度与 AES-128 相当,国内政务、金融等关键领域强制使用

(二)非对称加密算法

非对称加密算法按应用场景分为加密类、签名类、密钥交换类三类,部分算法可支持多种场景。

RSA

数学基础:大整数分解困难性,即两个大素数的乘积容易计算,但对乘积进行素因子分解在计算上不可行

核心参数:公钥 KU=(e,n),私钥 KR=(d,n),其中 n 为两个大素数的乘积,e 和 d 满足 e*d ≡ 1 mod φ(n)(φ 为欧拉函数)

运算公式:加密 C=M^e mod n,解密 M=C^d mod n;签名 S=M^d mod n,验证 M=S^e mod n

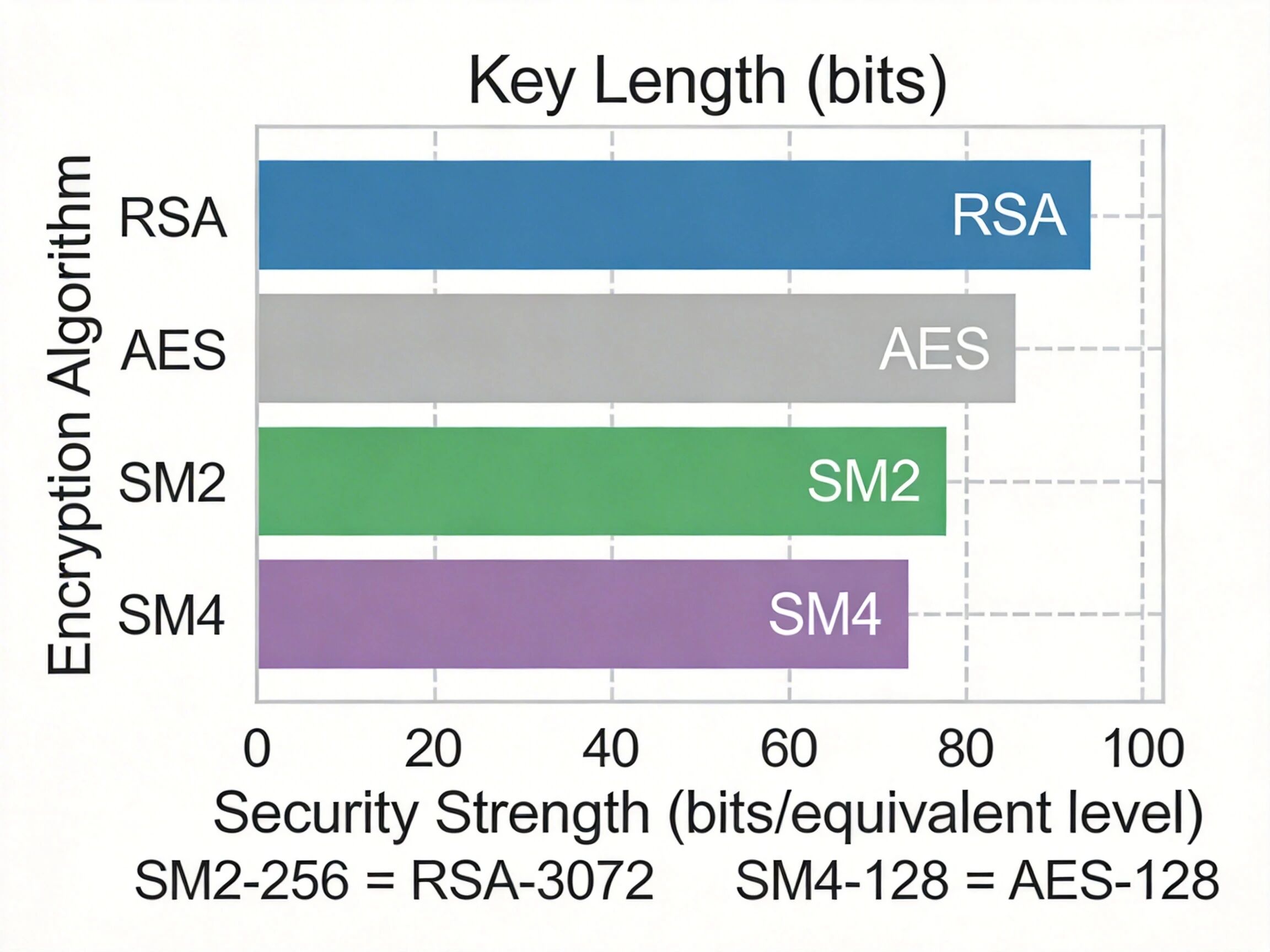

标准:RFC 8017,当前应用最广泛的非对称加密算法,2048 位密钥安全强度等价于 AES-112,4096 位密钥安全强度等价于 AES-192

ECC(椭圆曲线密码算法)

数学基础:椭圆曲线离散对数问题,即椭圆曲线上的点乘运算容易计算,但已知两点求离散对数在计算上不可行

特性:相同安全强度下密钥长度远短于 RSA,256 位 ECC 的安全强度等价于 3072 位 RSA,运算速度更快,资源消耗更低,适合移动设备、物联网等资源受限场景

标准:FIPS PUB 186-4,广泛应用于数字货币、移动支付等领域

Diffie-Hellman(D-H 密钥交换算法)

数学基础:有限域上的离散对数问题

特性:仅用于密钥交换,不支持数据加密和数字签名,通信双方无需提前共享密钥,通过公开信道交互参数即可协商出共享的对称密钥

标准:RFC 2631,常见于 IPsec VPN、TLS 的密钥协商阶段

SM2(国密非对称加密标准)

数学基础:椭圆曲线离散对数问题,采用我国自主设计的椭圆曲线参数

标准:GB/T 32918-2016,支持数字签名、密钥交换和数据加密,256 位密钥安全强度等价于 RSA-3072,国内关键领域替代 RSA 算法的首选

主流加密算法安全强度与密钥长度对比表

四、报文摘要与数字签名技术

加密技术解决数据保密性问题,而数据完整性、身份真实性、不可抵赖性的保障依赖于报文摘要和数字签名技术。

(一)报文摘要(Hash 函数)

核心定义:将任意长度的输入数据通过单向变换映射为固定长度的输出(即摘要值 / 指纹),核心特性包括:

固定长度输出:无论输入长度多少,同一算法的输出长度固定(如 MD5 输出 128 位,SHA-256 输出 256 位)

单向性:由输入计算摘要容易,由摘要反推原始输入在计算上不可行

抗碰撞性:无法找到两个不同的输入得到相同的摘要值

典型算法:

MD5:128 位输出,RFC 1321,2004 年被证明存在碰撞漏洞,已不再安全,仅可用于非安全场景的完整性校验

SHA-1:160 位输出,RFC 3174,2017 年被证明存在碰撞漏洞,已逐步被淘汰

SHA-2 系列:包含 SHA-224、SHA-256、SHA-384、SHA-512,输出长度对应 224/256/384/512 位,RFC 6234,当前国际通用标准,广泛应用于数字签名、完整性校验等场景

SM3:256 位输出,GB/T 32905-2016,我国国密摘要算法,安全强度与 SHA-256 相当

核心应用 :文件完整性校验、数字签名生成、口令存储(加盐 Hash)、区块链交易验证等

(二)数字签名

核心功能:实现三个安全目标

身份认证:验证发送方的真实身份,防止第三方冒充

完整性校验:验证数据在传输过程中未被篡改

不可抵赖性:发送方无法否认已发送的消息

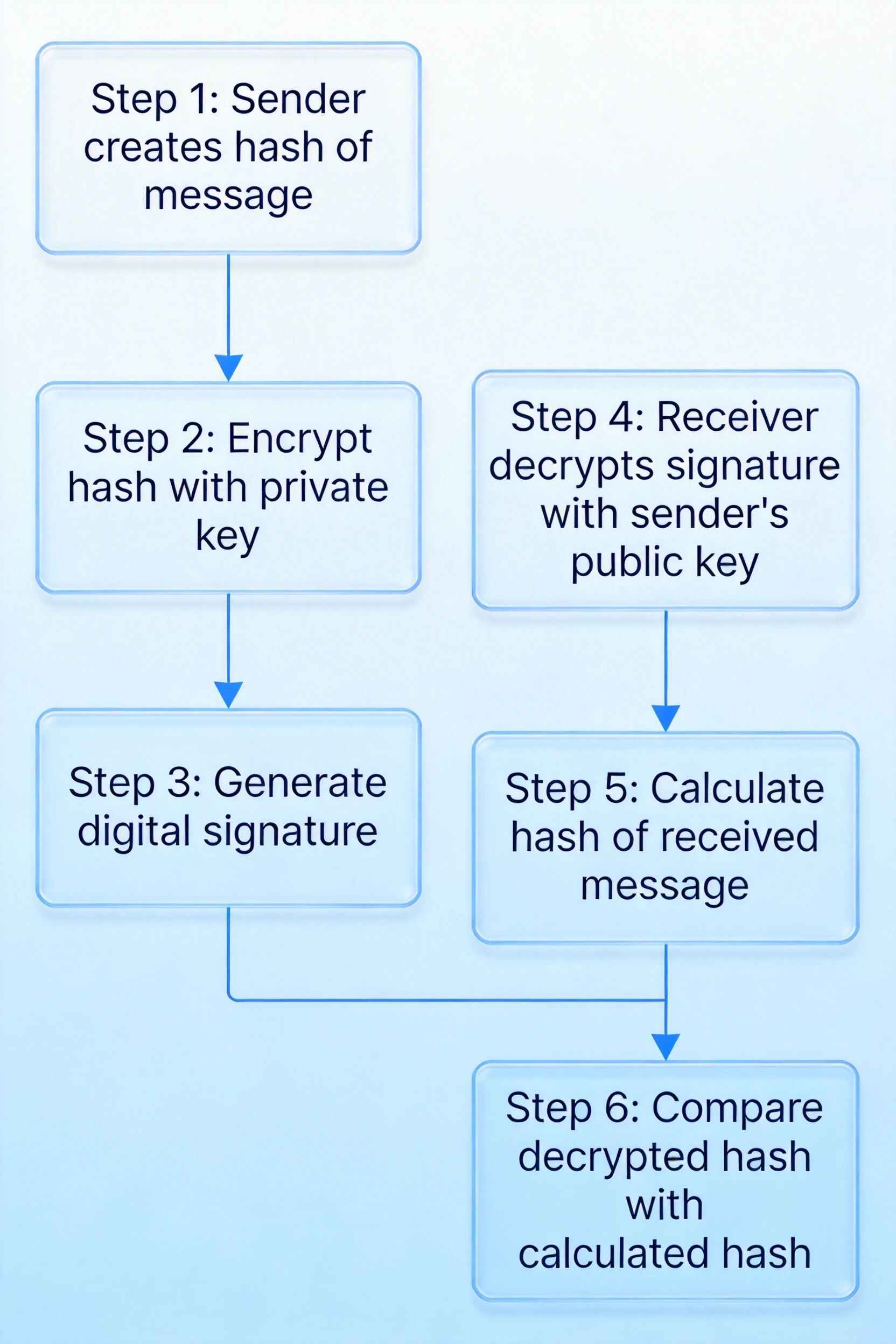

工作原理:

签名生成:发送方首先对原始报文计算报文摘要,然后使用自己的私钥对摘要值进行加密,得到的密文即为数字签名,将签名与原始报文一同发送给接收方

签名验证:接收方收到报文和签名后,首先用发送方的公钥解密签名得到摘要 A,同时对收到的原始报文计算摘要 B,对比 A 和 B,若一致则签名有效,否则说明报文被篡改或签名伪造

关键特性:数字签名使用发送方的私钥生成,仅能由对应的公钥验证,私钥的唯一性决定了签名的不可伪造性

数字签名的生成与验证流程示意图

五、数字证书与 PKI 体系

非对称加密的核心前提是公钥的真实性,即用户获取的公钥确实属于声称的持有者,而非第三方伪造,该问题的解决方案是数字证书和公钥基础设施(PKI)。

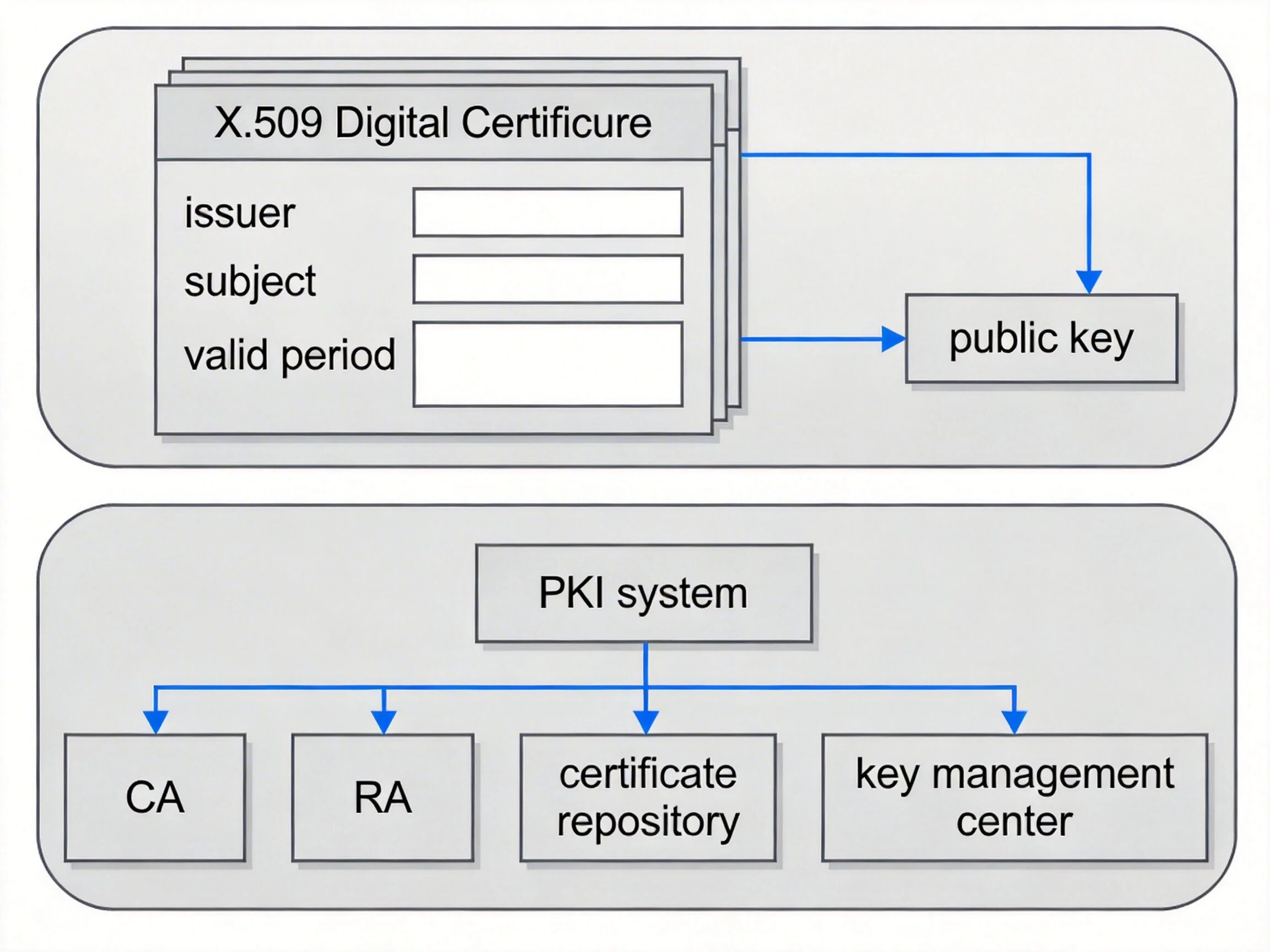

(一)数字证书核心规范

定义:由权威第三方证书认证机构(CA)签发的电子文件,用于证明公钥持有者的真实身份与公钥的绑定关系,防止公钥被篡改或冒充。

标准格式:遵循 X.509 v3 标准(RFC 5280),核心字段包括:

版本号:当前主流为 v3 版本

序列号:CA 为每个证书分配的唯一标识

签名算法:CA 签发证书使用的签名算法

颁发者:签发证书的 CA 名称

有效期:证书的生效和失效时间

主体:证书持有者的身份信息

主体公钥信息:持有者的公钥值、公钥算法

扩展字段:可选的证书用途、CRL 地址等信息

CA 签名:CA 使用自己的私钥对上述所有字段的摘要进行签名,用于证书真实性验证

证书验证流程:接收方获取证书后,使用 CA 的公钥验证证书上的 CA 签名,若验证通过则证书真实有效,可信任证书中的公钥信息。

(二)证书生命周期管理

签发:用户提交身份信息和公钥给 CA,CA 验证身份后签发证书

吊销:证书在有效期内因私钥泄露、身份变更等原因需要提前作废,CA 将证书序列号放入证书吊销列表(CRL,RFC 5280)或通过 OCSP(在线证书状态协议,RFC 6960)提供实时查询服务

更新:证书到期前,用户向 CA 申请更新证书,获取新的有效期和签名

(三)PKI 体系架构

公钥基础设施(PKI)是完整的证书管理体系,核心组件包括:

CA(证书认证机构):负责证书的签发、吊销、更新,是 PKI 的核心信任根

RA(注册机构):负责用户身份审核,作为用户和 CA 的交互接口

证书库:存储已签发的证书和 CRL,供用户查询下载

密钥管理中心:负责密钥的生成、存储、备份、恢复

X.509 数字证书结构与 PKI 体系架构图

六、综合应用方案:数字信封与混合加密体系

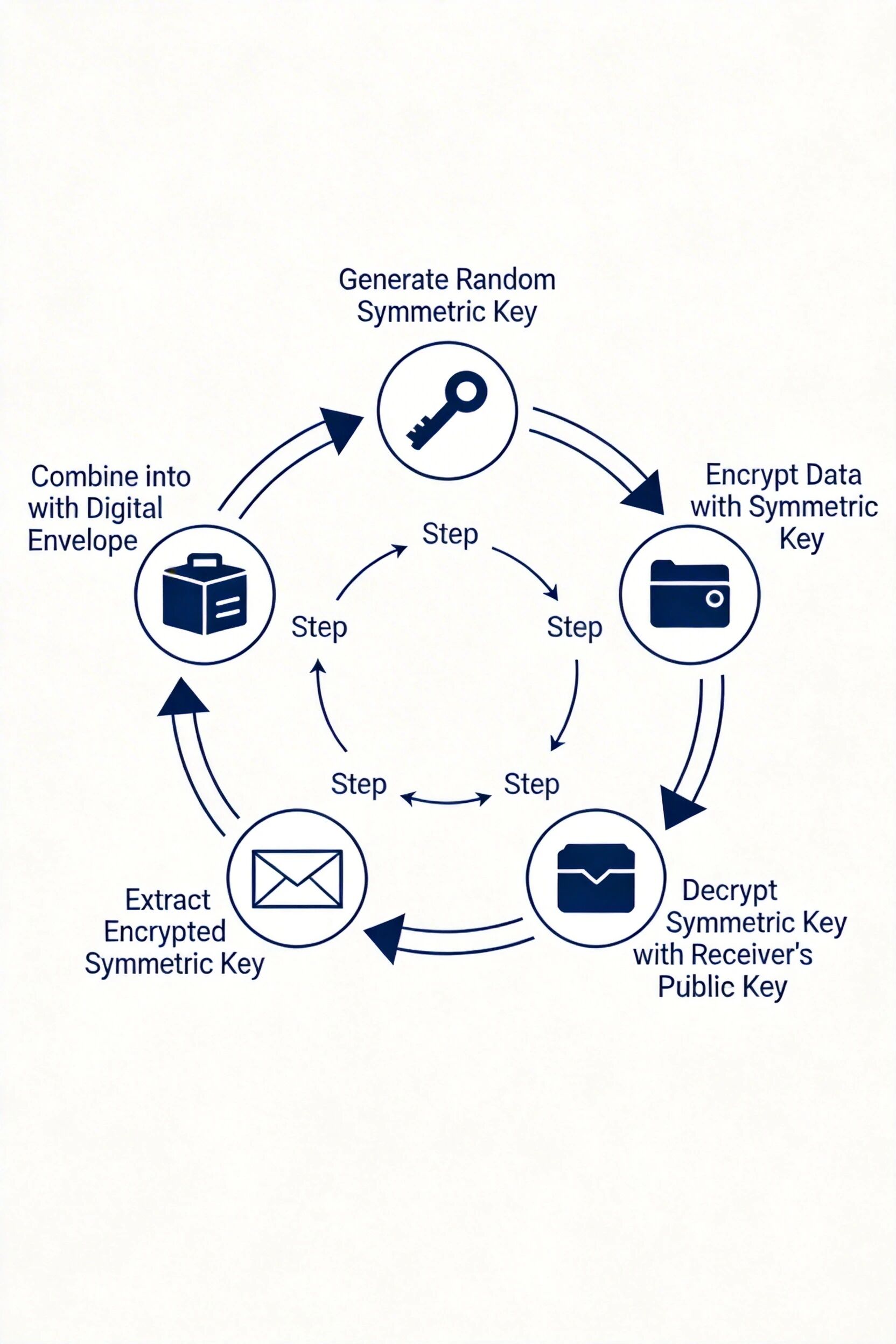

对称加密效率高但密钥管理困难,非对称加密易于管理但速度慢,实际应用中通过混合加密方案结合两者优势,典型实现为数字信封技术。

(一)数字信封工作流程

发送方生成随机的对称密钥,使用该对称密钥加密原始明文,得到密文

发送方使用接收方的公钥加密该对称密钥,加密后的结果即为数字信封

发送方将密文、数字信封、可选的数字签名一同发送给接收方

接收方收到数据后,首先使用自己的私钥解密数字信封,得到对称密钥

接收方使用对称密钥解密密文,得到原始明文

若包含数字签名,接收方使用发送方的公钥验证签名,确认报文完整性和发送方身份

(二)典型应用场景

TLS/HTTPS 协议:握手阶段使用非对称加密协商会话密钥,后续数据传输使用对称密钥加密,同时通过服务器证书验证服务器身份

S/MIME 邮件加密:使用对称密钥加密邮件内容,使用接收方公钥加密对称密钥,同时使用发送方私钥对邮件进行数字签名

IPsec VPN:IKE 阶段使用 Diffie-Hellman 算法协商对称密钥,传输阶段使用 AES 加密 IP 报文,同时通过数字证书验证对等体身份

(三)国密应用规范

我国《信息安全技术 公钥密码算法应用规范》要求,关键领域的加密系统必须采用国密算法组合:SM2 用于数字签名和密钥交换、SM3 用于报文摘要、SM4 用于数据加密,形成完整的自主可控加密体系。

数字信封的工作流程示意图

七、总结与软考备考建议

(一)核心技术要点提炼

对称加密与非对称加密的核心差异在于密钥特性、性能和适用场景,对称加密适合大容量数据加密,非对称加密适合密钥交换和数字签名

报文摘要的核心特性是单向性和抗碰撞性,用于完整性校验,是数字签名的基础

数字签名使用发送方私钥生成,实现身份认证、完整性、不可抵赖性三个安全目标

数字证书由 CA 签发,遵循 X.509 标准,用于解决公钥的真实性问题,是 PKI 体系的核心

数字信封结合两类加密的优势,是实际网络安全系统的主流加密方案

(二)软考考试重点提示

高频考点:对称与非对称加密的对比、典型算法的特性与应用场景、数字签名的原理、数字证书的作用、报文摘要的特性,上述知识点每年选择题必考 2-3 题

易错点:数字签名使用发送方私钥而非公钥、数字证书的验证依赖 CA 公钥、Diffie-Hellman 仅用于密钥交换不支持加密、SM 系列国密算法的分类和用途

案例分析考点:网络安全架构设计中加密算法的选型、数字证书的部署、IPsec/TLS 的加密流程配置

(三)实践应用最佳实践

加密算法选型:对称加密优先选择 AES-256 或 SM4,非对称加密优先选择 ECC-256 或 SM2,摘要算法优先选择 SHA-256 或 SM3,禁用 DES、3DES、MD5、SHA-1 等不安全算法

密钥管理:对称密钥定期更换,非对称私钥采用硬件加密机存储,禁止明文存储私钥

证书部署:关键业务系统使用 EV 级证书,定期更新证书,及时吊销泄露的证书,部署 OCSP 服务实现实时证书状态查询

合规要求:国内政务、金融等关键信息基础设施必须采用国密算法体系,符合《网络安全等级保护 2.0》的密码应用要求