当AI拥有了8.8万个漏洞的"实战经验",挖洞会变成什么样?

在传统的安全测试中,我们往往需要经历信息收集、漏洞扫描、手工验证等一系列繁琐的流程。随着大模型的发展,AI编程助手层出不穷,但大多数都局限于"写代码"。

今天,我们要做一件更有趣的事:让AI成为一名真正的安全工程师。

我们将使用开源的终端AI神器 OpenCode ,结合基于远古顶级漏洞库"乌云(WooYun)"沉淀而来的 Wooyun Legacy Skill ,对著名的漏洞靶场 Pikachu 进行一次全自动的安全测试。

全程无需鼠标,只在终端操作,看AI如何像资深白帽子一样思考与攻击。

第一部分:OpenCode简介------终端里的"贾维斯"

首先,我们来认识一下今天的主角:OpenCode。

在很多人的印象中,AI编程助手通常是IDE里的一个插件,或者是一个网页对话框。但OpenCode另辟蹊径,它是一个运行在终端里的AI编程工具。

最重要的是,OpenCode 完全开源、免费,并且支持商用。这意味着无论是个人开发者、安全团队,还是企业内部自动化流程,都可以零成本使用并自由定制,没有任何授权或付费墙的限制。OpenCode 采用 MIT 许可证,允许商用使用、修改和分发,只需保留原始版权声明即可。

为什么要选择终端?

对于安全从业者和开发者来说,终端是我们的"家"。OpenCode能够无缝融入终端环境,具有以下优势:

-

• 原生上下文感知:它能自动扫描项目文件,理解你的代码结构,无需手动粘贴。

-

• 多模型支持:支持Claude、GPT-4、Gemini等主流模型,你可以根据任务选择最强代码模型。

-

• 插件化能力:这是我们的核心。OpenCode支持插件和Skill(技能)扩展。这意味着,我们可以通过安装特定的"安全技能包",让一个通用的AI瞬间变身安全专家。

第二部分:OpenCode安装------三种方式,按需选择

在安装OpenCode之前,请确认你的设备满足以下要求:

| 要求 | 说明 |

|---|---|

| 操作系统 | Windows、macOS或Linux均可 |

| 网络 | 需要能够正常访问互联网(用于下载客户端和配置AI模型) |

| 存储空间 | 约200MB可用空间 |

OpenCode支持三种安装方式,推荐直接下载桌面客户端,对新手最友好。

方式一:桌面客户端(推荐新手)

这种方式最简单,无需配置Node.js环境,也不用敲任何命令,和安装普通软件一样。

安装步骤:

-

- 打开浏览器,访问 OpenCode 官网下载页面:https://opencode.ai/download

-

- 根据你的操作系统选择对应的安装包:

-

• Windows :下载

opencode-desktop-windows-x64.exe -

• macOS(Apple Silicon) :下载

opencode-desktop-darwin-aarch64.dmg -

• macOS(Intel) :下载

opencode-desktop-darwin-x64.dmg -

• Linux :下载

.deb、.rpm或AppImage格式的安装包

-

- 双击下载的安装文件,按照提示完成安装。

-

- 安装完成后,在应用程序或开始菜单中找到 OpenCode,双击启动即可。

-

方式二:终端命令行

如果你习惯在终端中操作,也可以通过命令行安 ,前提是已安装Node.js(版本18及以上):

go

npm install -g opencode-ai方式三:包管理器

macOS用户可以使用Homebrew:

go

brew install anomalyco/tap/opencode验证安装

无论使用哪种方式,安装完成后,打开终端(如果是桌面客户端则直接启动应用),输入以下命令验证:

go

opencode --version如果能正常显示版本号,说明安装成功。

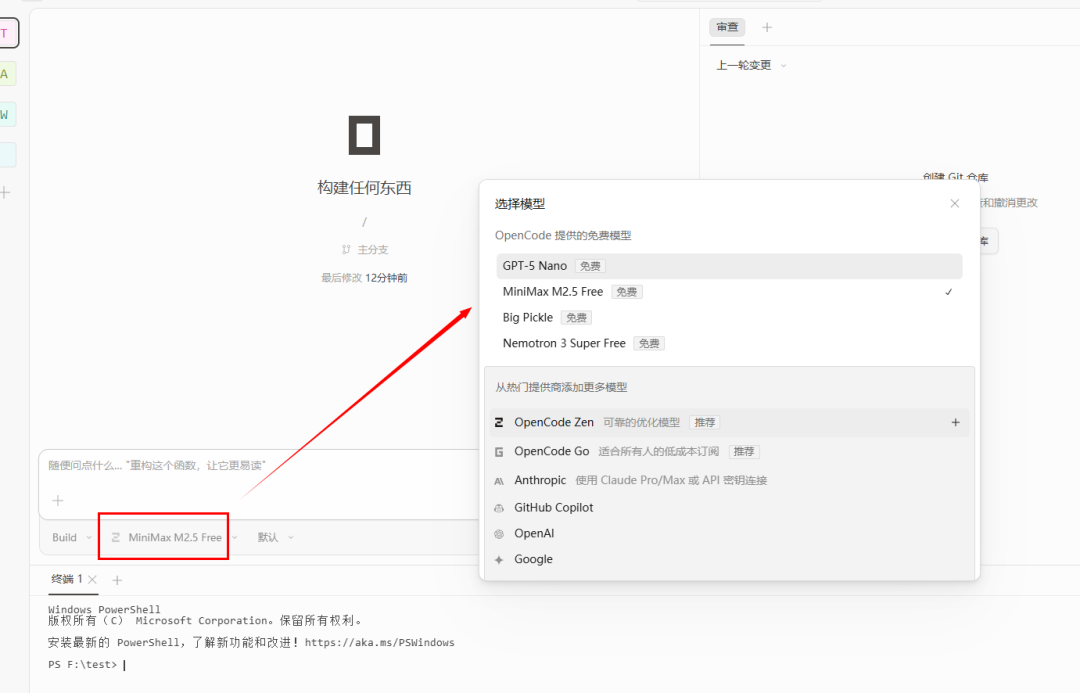

配置AI模型:零成本的免费模型矩阵

OpenCode 最大的亮点之一,就是内置了多个完全免费且开箱即用的 AI 模型。无需付费,无需配置 API Key,启动后即可直接使用。目前可用的免费模型矩阵包括:

| 模型 | 说明 |

|---|---|

| GPT-5 Nano | 由OpenAI发布,轻量高效,适合代码库搜索、文件审查等子任务 |

| MiniMax M2.5 Free | 编程能力全球第一梯队,具备原生Spec能力,适合复杂漏洞分析与修复建议生成 |

| Big Pickle | OpenCode默认模型,基于开源模型微调,稳定、响应快,适合日常辅助编码 |

| Nemotron 3 Super Free | 英伟达旗舰级模型,1200亿参数,100万Token上下文,适合超长文件分析 |

在本次测试中,我们将选择编程能力最强的 MiniMax M2.5 Free 模型来驱动我们的安全猎人。

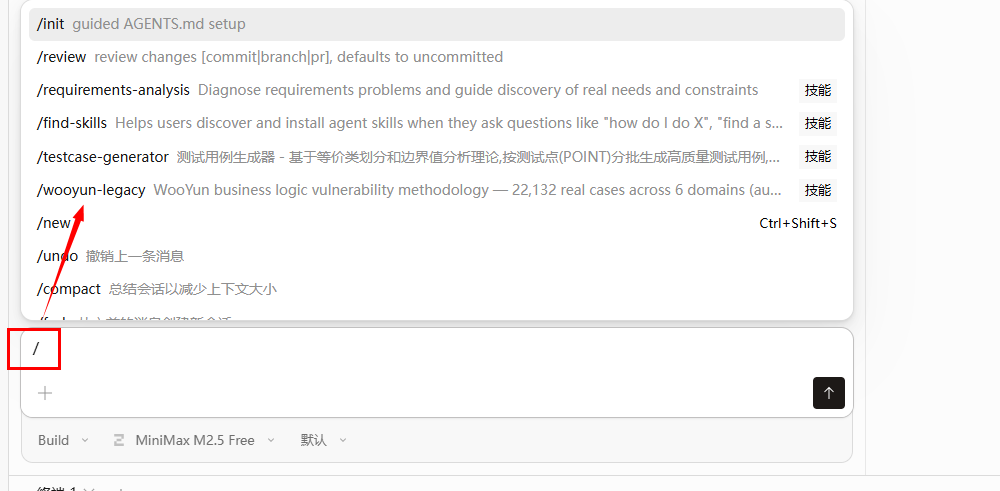

第三部分:接入Wooyun Legacy------给AI注入"乌云之魂"

这是一个最令人兴奋的部分。普通的AI可能只知道SQL注入的原理,但它没有"见过"真实的漏洞。

WooYun Legacy 是一个基于 Claude Code Skill 规范开发的安全知识库。它整理并沉淀了 2010年至2016年乌云平台(WooYun)的88636个真实漏洞案例,数据量高达86MB,涵盖了SQL注入、命令执行、XSS等15种漏洞类型。

项目亮点

-

• 数据量惊人:包含 88,636 个真实漏洞案例

-

• 分类精准:SQL注入(27%)、命令执行(19%)、XSS(11%)等,覆盖OWASP Top 10

-

• 专家级分析:它将这海量数据整理成方法论,让AI能够像资深安全专家一样进行关联分析

配置步骤

虽然该项目原是为Claude Code设计的,但在OpenCode中,我们可以通过Skill的方式引入。

1. 克隆项目:

go

git clone https://github.com/tanweai/wooyun-legacy.git2. 放入OpenCode的Skill目录

OpenCode的Skill通常位于项目根目录的 .opencode/skill/ 下,或者全局目录 ~/.config/opencode/skill/ 下。

go

# 在项目目录下创建skill文件夹并复制

mkdir -p .opencode/skill

cp -r wooyun-legacy .opencode/skill/3. 验证

当Skill正确加载后,OpenCode在启动时会识别到这个技能,并在对话中拥有这8.8万个漏洞的背景知识。

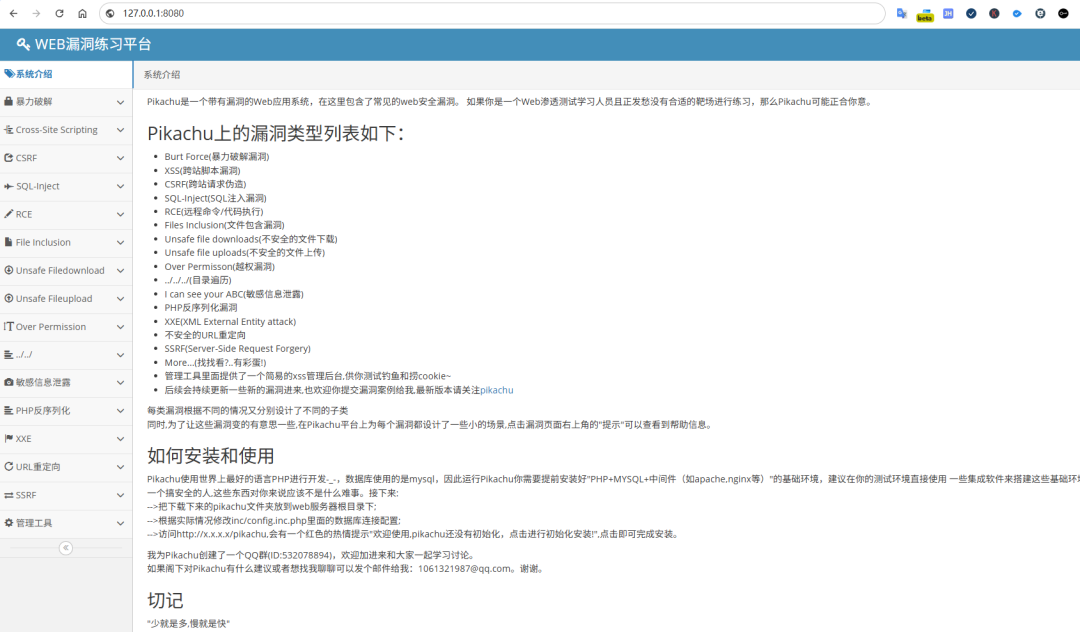

第四部分:靶场搭建------启动Pikachu

"武器"装好了,我们需要一个"靶场"来检验AI的实力。这里我们选择经典的 Pikachu 漏洞靶场。

为了方便和环境隔离,我们使用Docker来一键部署。

1. 拉取并运行Pikachu

如果你在Kali或Linux环境下:

go

# 拉取镜像

docker pull vulfocus/pikachu

# 运行容器,将容器的80端口映射到本地的8080端口

docker run -d -p 8080:80 vulfocus/pikachu如果是Windows/Mac,直接打开Docker Desktop搜索 vulfocus/pikachu 并运行即可。

2. 初始化靶场

启动成功后,打开浏览器,访问 http://127.0.0.1:8080。

你会看到Pikachu的首页。点击 "初始化/安装" 按钮,它会 动 建数据库。

第五部分:命令调用------AI安全测试大实战

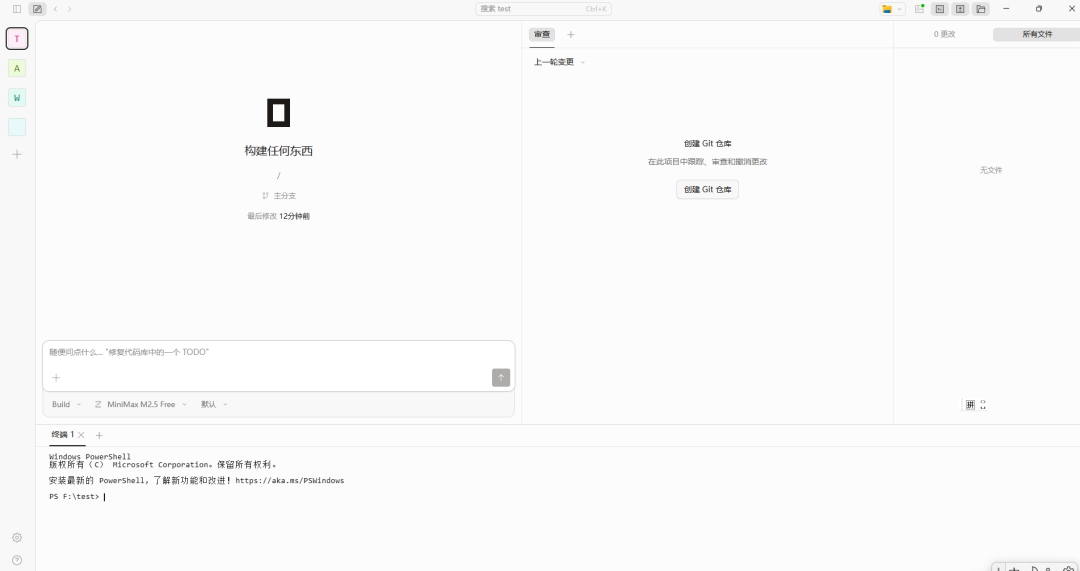

环境就绪!现在是最激动人心的时刻。我们将回到OpenCode的终端,指挥AI对Pikachu靶场进行安全测试。

第一步:启动OpenCode并切换模型

进入你的项目目录,启动OpenCode。

go

opencode如果使用的是桌面客户端,直接双击图标启动,然后在终端或内嵌的TUI界面中进行操作。

启动后,我们先切换模型。在OpenCode中输入:

go

/models然后从列表中选择我们本次测试的主力模型------ MiniMax M2.5 Free。

第二步:下达指令

我们不需要告诉AI具体的Payload,只需要下达一个宏观指令,让它利用Wooyun Legacy的知识去探索。

在OpenCode的输入框中,输入以下指令(直接粘贴即可):

go

/wooyun-legacy 请对 http://127.0.0.1:8080 这个网站进行全面的安全测试。

请并输出每一步的测试过程、Payload等最终的pdf渗透测试报告给我。第三步:AI的自动化执行过程

按下回车后,你将见证AI的表演。它会自动进行以下操作(通过内置的bash工具或调用Agent-Browser插件):

1. 分析页面

-

• AI会利用 curl 或浏览器自动化工具访问首页。

-

• 日志显示: "正在访问 http://127.0.0.1:8080 ,发现存在 /vul/sqli/ 路径..."

2. 结合知识库

-

• 当发现疑似注入点时,AI会调用Wooyun Legacy知识库。

-

• AI思考: "根据Wooyun历史案例,SQL注入漏洞中占比27%。当前URL参数存在id=1,我尝试使用and 1=1进行初步探测。"

3. 构造Payload

- • AI不再只会用

' or 1=1,它可能会尝试更复杂的报错注入或布尔盲注,因为它的"大脑"里存储着8万多个真实案例的细节。

4. 验证与输出

-

• AI会记录返回结果,判断是否存在漏洞。

-

• AI输出: "检测到SQL注入漏洞!Payload: id=1' and updatexml(1,concat(0x7e,user()),0)--+ 成功获取了数据库用户名。"

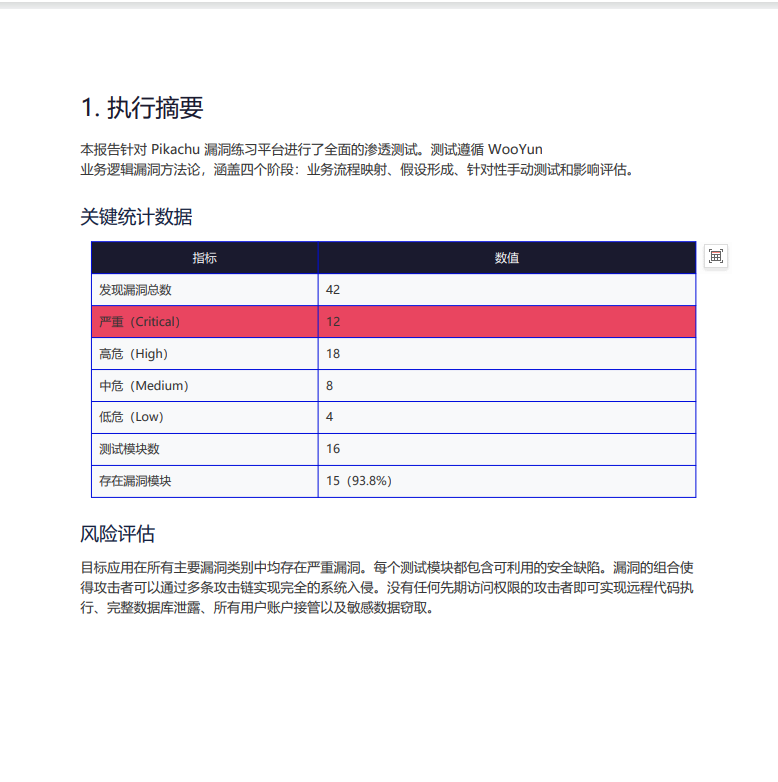

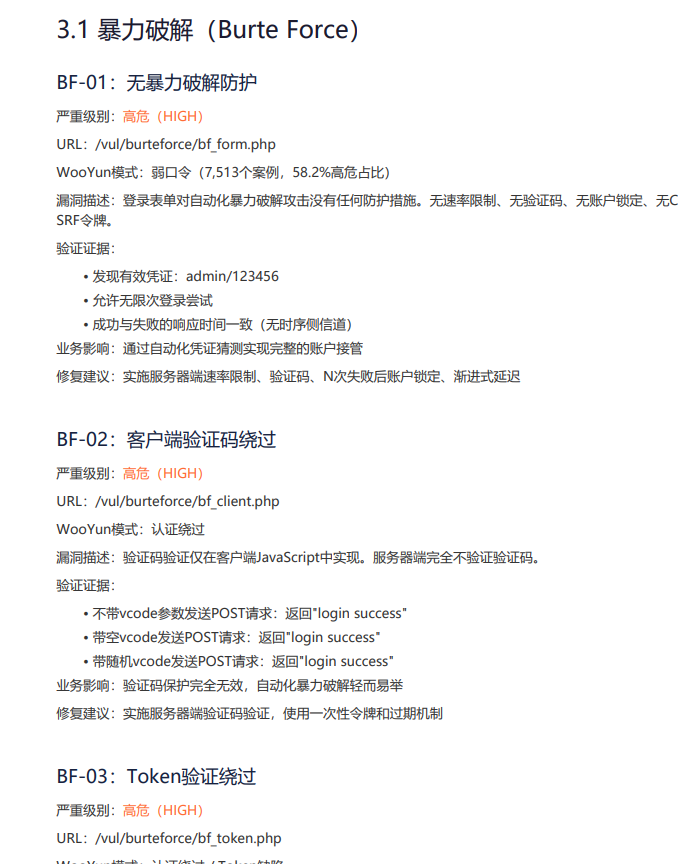

5. 生成报告

- • 测试完成后,AI会自动整理一份结构化的渗透测试报告。

具体的渗透测试报告内容太多就不一一截图了。

写在最后

通过这场实战,我们看到,OpenCode 不仅是一个代码补全工具,更是一个强大的自动化Agent框架。当它注入了 Wooyun Legacy 这种基于海量历史数据沉淀出的"安全灵魂"时,它就从一个普通的编码助手,蜕变成了一位具备丰富实战经验的安全专家。

这不仅大大降低了安全测试的门槛,也让重复性的漏洞验证工作变得高效。最重要的是这一切都可以零成本开始------下载 OpenCode 客户端,选择一款免费模型,就能拥有一个属于你自己的 AI 安全助手。

⚠️ 注意:本文所述技术仅用于授权测试和合法学习。请勿用于非法入侵,遵守法律法规,遵循Wooyun Legacy项目中的使用限制。

如果你也是AI爱好者,或者对AI+安全感兴趣,不妨现在就打开浏览器,访问 opencode.ai/download 下载客户端,试试这一套组合拳。欢迎在评论区分享你的测试成果!