车联网安全:GPS定位测试.(动态欺骗)

车联网中的GPS定位安全测试,核心是验证车辆的定位模块能否抵御"欺骗"与"干扰"。测试会模拟黑客攻击手段,比如发射虚假信号"诱导"车辆显示错误位置,或用强噪声压制信号使其丢失定位,以此检验在遭受攻击时车辆能否保持导航可靠、自动驾驶决策正确,或平稳切换到备用定位源,从而确保行车不被恶意操控,这是智能汽车安全的重要防线。

目录:

[1.启动 Google Earth Pro ,寻找需要模拟地点。选择目前车辆所处位置作为起点,使用绘制路线功能,在地图中以车辆所处位置为起点勾画路径;](#1.启动 Google Earth Pro ,寻找需要模拟地点。选择目前车辆所处位置作为起点,使用绘制路线功能,在地图中以车辆所处位置为起点勾画路径;)

[3.将 kml 文件导入 SatGen ,就会自动加载 kml 路径;](#3.将 kml 文件导入 SatGen ,就会自动加载 kml 路径;)

[4.继续使用SatGen生成NMEA文件,NMEA是GPS导航设备统一的 RTCM 标准协议,包含坐标、海拔、时间轨迹;](#4.继续使用SatGen生成NMEA文件,NMEA是GPS导航设备统一的 RTCM 标准协议,包含坐标、海拔、时间轨迹;)

5.使用gps-sdr-sim利用上一步生成的NMEA文件生成伪造的信号采样文件,用于后续发送伪造GPS信号;

6.连接harkRF,使用hackrf-tools发射GPS欺骗信号,并观察车辆定位变化;

车联网安全:GPS定位测试原理

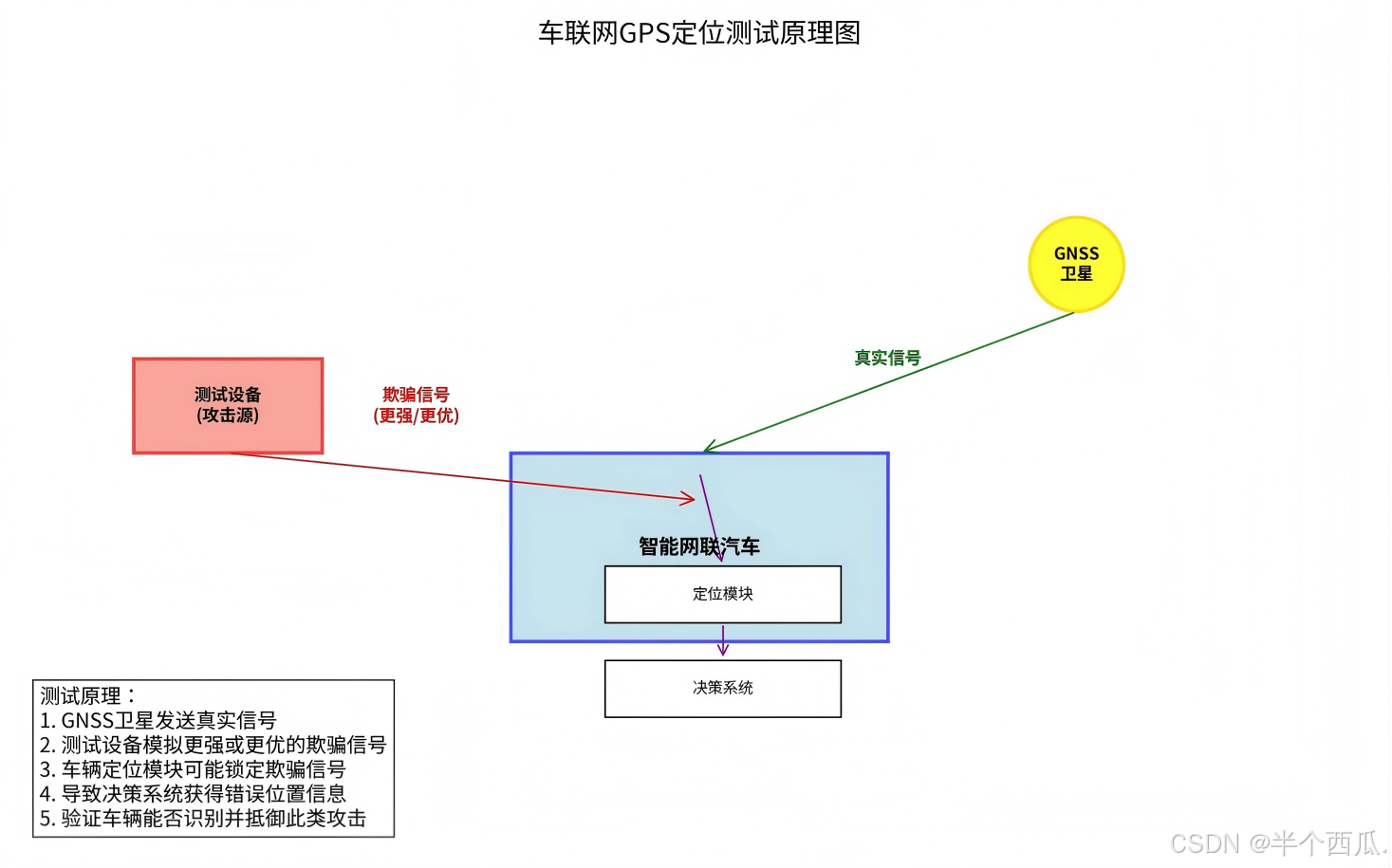

车联网 GPS 定位测试(严格来说是 GNSS 测试 )的原理,本质上是**"反向攻击 + 信号欺骗"**。它不是被动地接收卫星信号看准不准,而是主动发射伪造的电磁波信号,去"欺骗"车载 GPS 接收机,以此验证车辆在遭遇恶意攻击时的防御能力。

测试的底层逻辑:

1.模拟攻击(欺骗) :测试设备扮演"假卫星",发射比真实信号功率更强 或**时间戳更"合理"**的虚假信号。

2.诱导错误:车载 GPS 接收机在"真弱假强"的信号博弈中,会优先锁定虚假信号,导致系统误判自身位置(例如把深圳的车"瞬移"到广州)。

3.验证防御:测试人员观察车辆系统是否被成功欺骗,以及定位丢失后能否安全降级(如切换惯性导航)。

关键测试手段:

1.静态欺骗 :伪造一个固定的虚假坐标,测试车辆能否识别并告警。

2.动态拖引 :模拟一条虚假的行驶轨迹,诱导自动驾驶系统做出错误决策(如错误变道)。

3.信号压制 :发射噪声(无线电领域的"电磁噪声")干扰 ,测试车辆在"失锁"状态下能否保持稳定。(解析:**噪声(Noise)** 泛指一切干扰有用信号传输的无用信号)

一句话概括:

原理就是用"假信号"去骗车,看它会不会"上钩",以此验证定位系统的抗干扰能力和安全性。

车联网安全:GPS定位动态测试过程

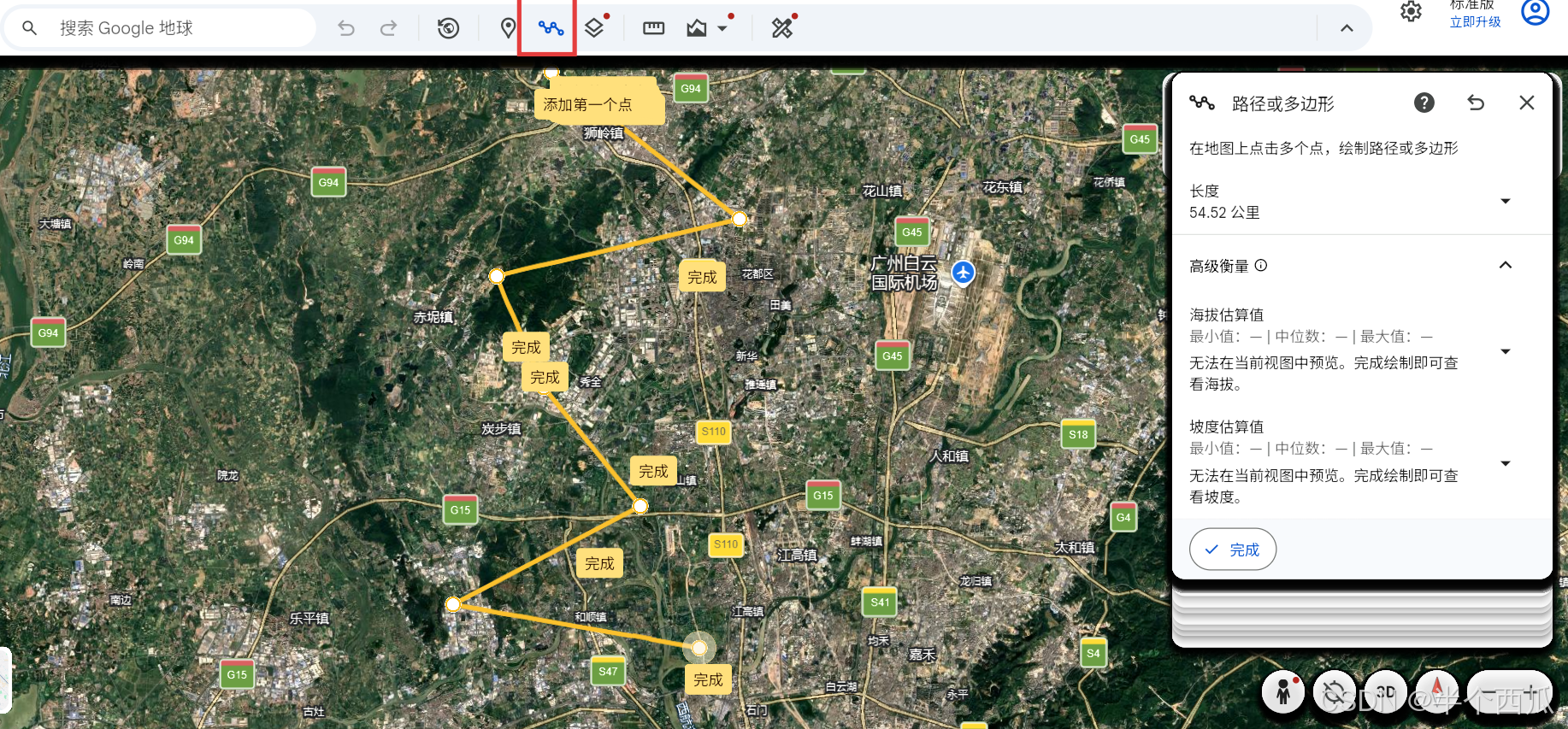

1.启动 Google Earth Pro ,寻找需要模拟地点。选择目前车辆所处位置作为起点,使用绘制路线功能,在地图中以车辆所处位置为起点勾画路径;

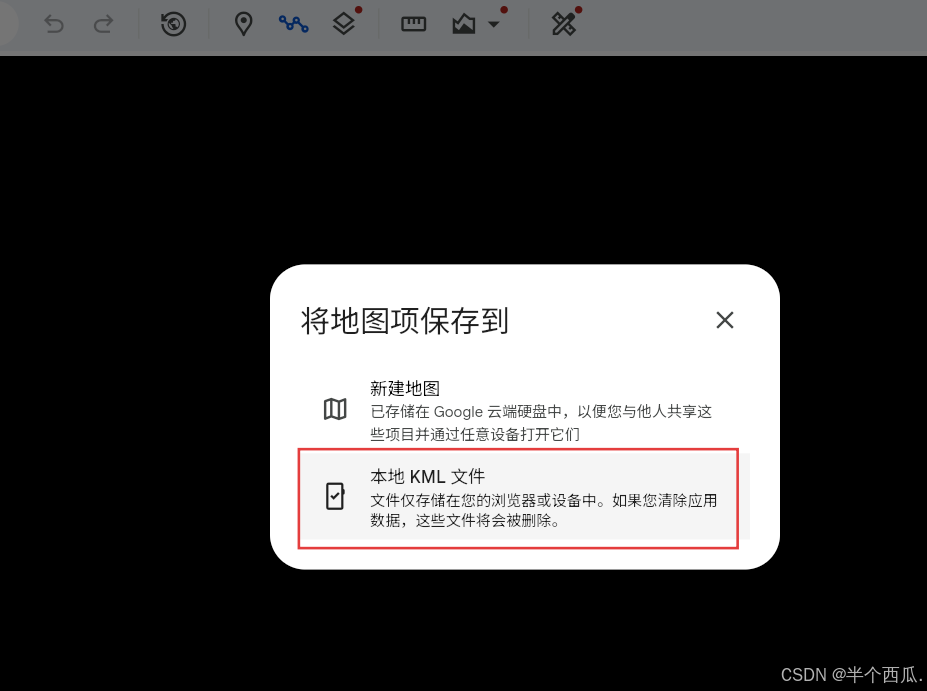

2.将路径保存为运动轨迹坐标kml文件;

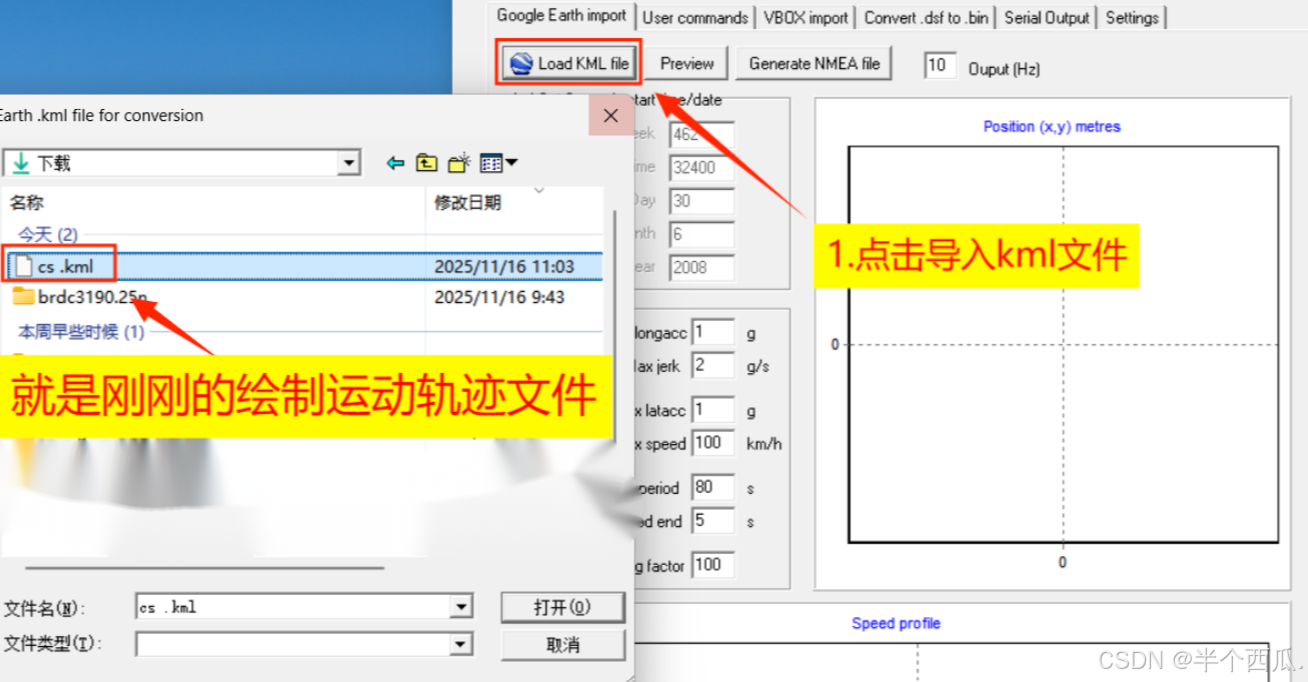

3.将 kml 文件导入 SatGen ,就会自动加载 kml 路径;

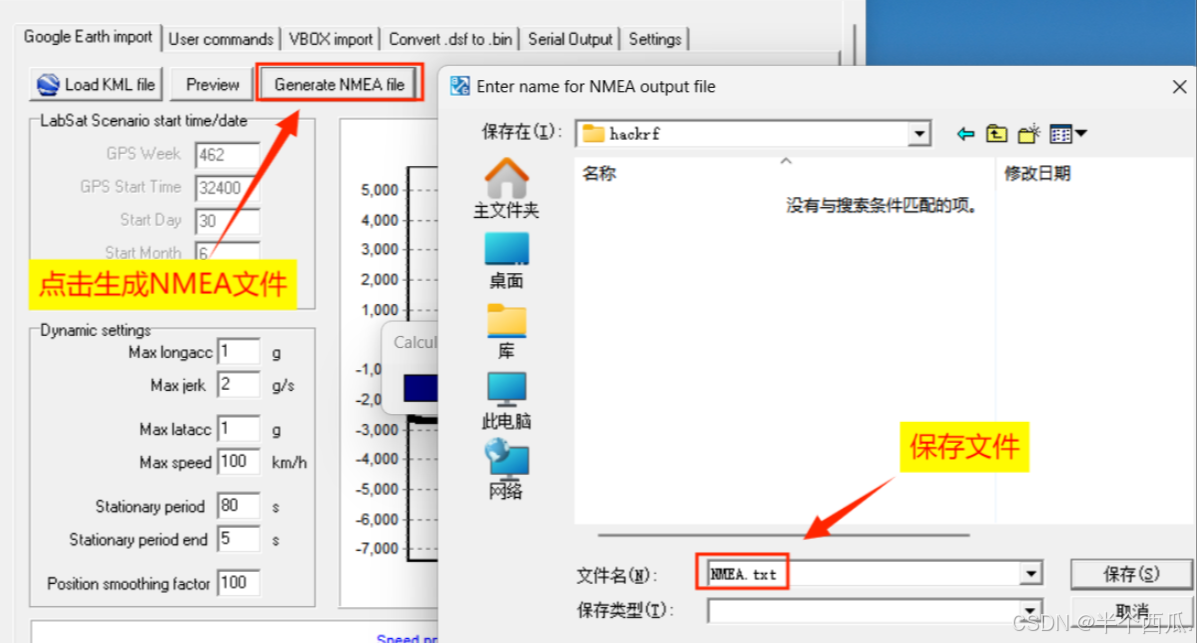

4.继续使用SatGen生成NMEA文件,NMEA是GPS导航设备统一的 RTCM 标准协议,包含坐标、海拔、时间轨迹;

5.使用gps-sdr-sim利用上一步生成的NMEA文件生成伪造的信号采样文件,用于后续发送伪造GPS信号;

命令解析:

++gps-sdr-sim.exe++

++-e GPS星历文件【可以搜索:静态欺骗】++

++-g 初始位置和动态轨迹【上面生成】++

++-b 量化位数【8位有符号整数(int8)格式的IQ数据文件】++

++-o 指定输出文件的名称++

直接执行的命令:

++gps-sdr-sim.exe -e brdc3190.25n -g NMEA.txt -b 8 -o gpssim11.bin++

6.连接harkRF,使用hackrf-tools发射GPS欺骗信号,并观察车辆定位变化;

命令解析:

++hackrf_transfer++

++-t 发射模式【由gps-sdr-sim生成的二进制文件,包含了要发射的GPS信号的基带I/Q采样数据】++

++-f 中心频率++

++-s 采样率++

++-a 控制天线端口的供电++

++-x 46【设置发射路径的VGA(可变增益放大器)增益,这是HackRF允许设置的最大发射增益】++

直接执行的命令:

++hackrf_transfer -t gpssim11.bin -f 1575420000 -s 2600000 -a l -x 46++