文章目录

- [1 原理介绍](#1 原理介绍)

- [2 传统分析](#2 传统分析)

- [3 操作步骤](#3 操作步骤)

- [4 优势总结](#4 优势总结)

- [5 适用场景](#5 适用场景)

⚠️本博文所涉安全渗透测试技术、方法及案例,仅用于网络安全技术研究与合规性交流,旨在提升读者的安全防护意识与技术能力。任何个人或组织在使用相关内容前,必须获得目标网络 / 系统所有者的明确且书面授权,严禁用于未经授权的网络探测、漏洞利用、数据获取等非法行为。

1 原理介绍

借助TRAE工具的solo模式,输入特定的网站登录相关信息,它就能自动模拟用户操作,通过抓包、分析前端代码等一系列操作,逆向分析出登录请求中密码字段的加密方式,并输出用于加解密的Python脚本。

核心就是利用TRAE工具自动化处理复杂的加密分析流程,大大提高效率。

2 传统分析

以往分析登录加密逻辑,大家习惯抓包,然后在浏览器源码source界面搜索"enc"、"login"等关键字,这种方式既耗时又费力。

3 操作步骤

以 4399 网站为案例:

-

登录网站 :打开4399网站

https://www.4399.com/index.htm。 -

点击登录按钮:找到并点击页面上的"登录"按钮。

-

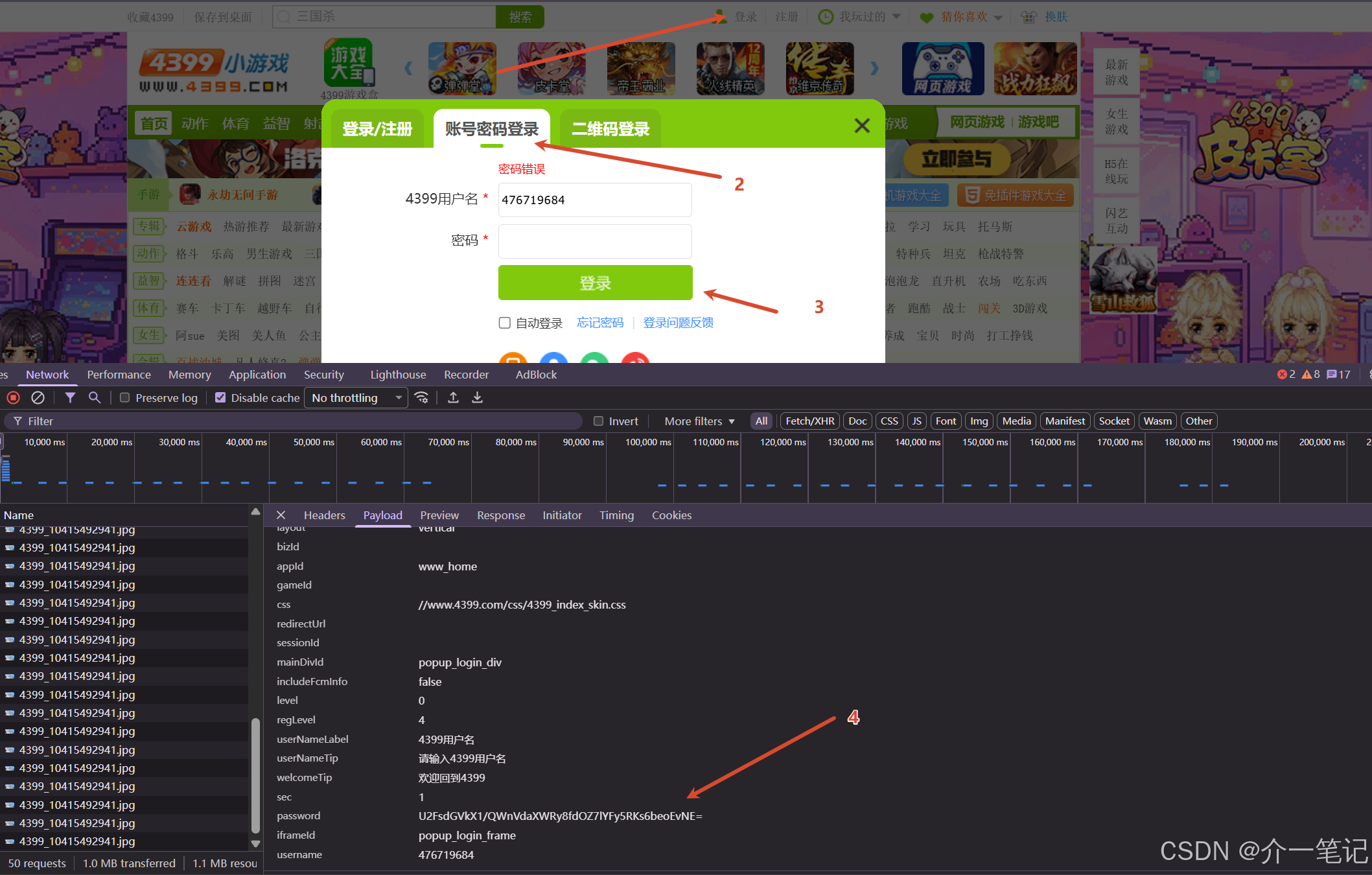

输入账号、密码:在弹出框选择"账号密码登录"后,输入账号和密码。

-

点击登录抓包:点击登录后进行抓包操作,这时发现密码字段"password"是加密的。

-

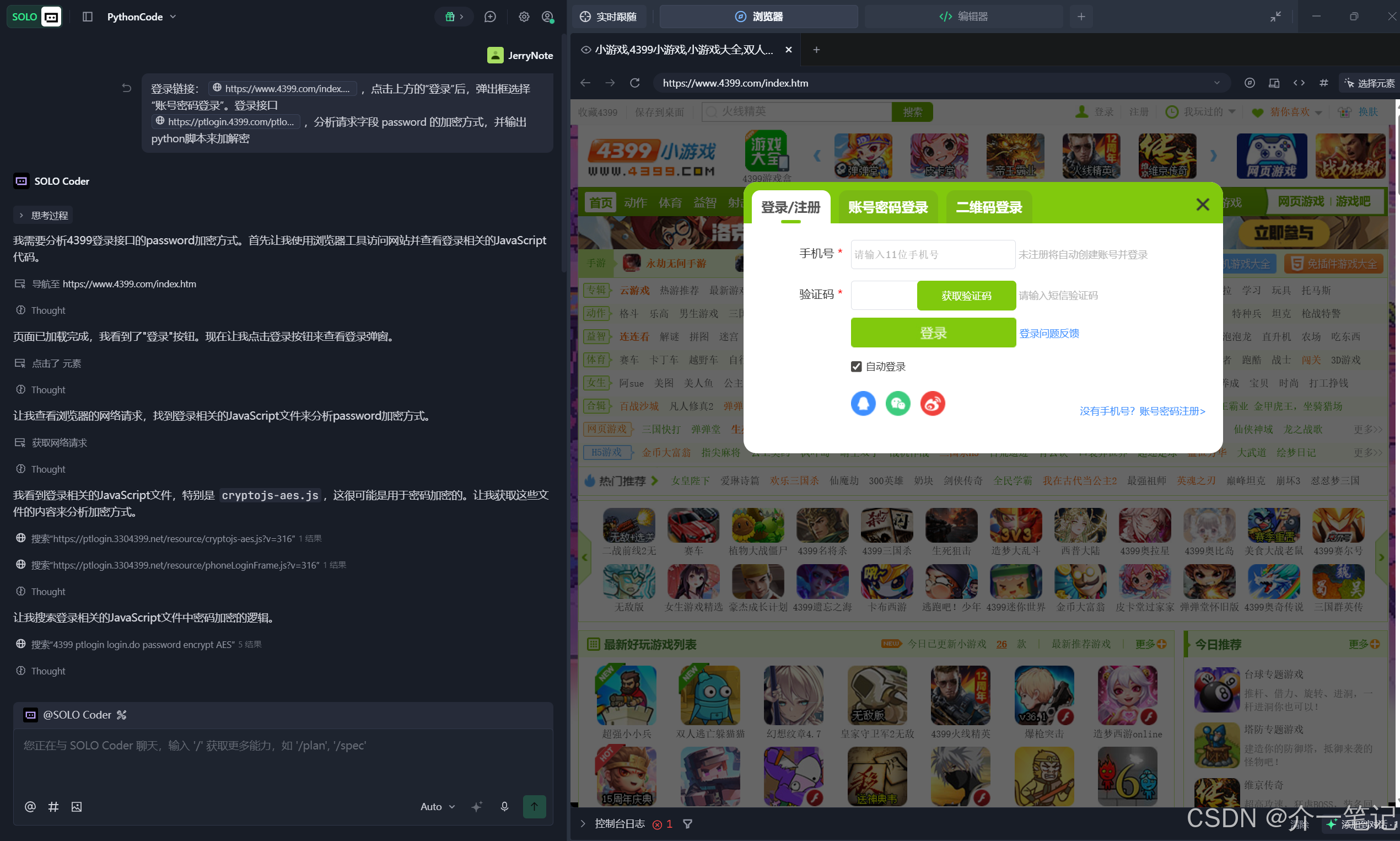

进入TRAE的solo模式:接下来进入TRAE的solo模式,输入内容

"登录链接:

https://www.4399.com/index.htm,点击上方的"登录"后,弹出框选择"账号密码登录"。登录接口https://ptlogin.4399.com/ptlogin/login.do?v=1,分析请求字段 password 的加密方式,并输出python脚本来加解密"。 -

TRAE自动分析:TRAE会自动打开浏览器进行分析,具体过程如下:

-

操作界面:模拟用户在页面上的操作。

-

抓包分析请求:对登录请求进行抓包分析。

-

查找前端代码分析加密方式:查找前端代码,分析密码字段的加密方式。

-

自动分析加密逻辑:自动深入分析加密逻辑。

-

自动对加密算法分析:对加密算法进行全面分析。

-

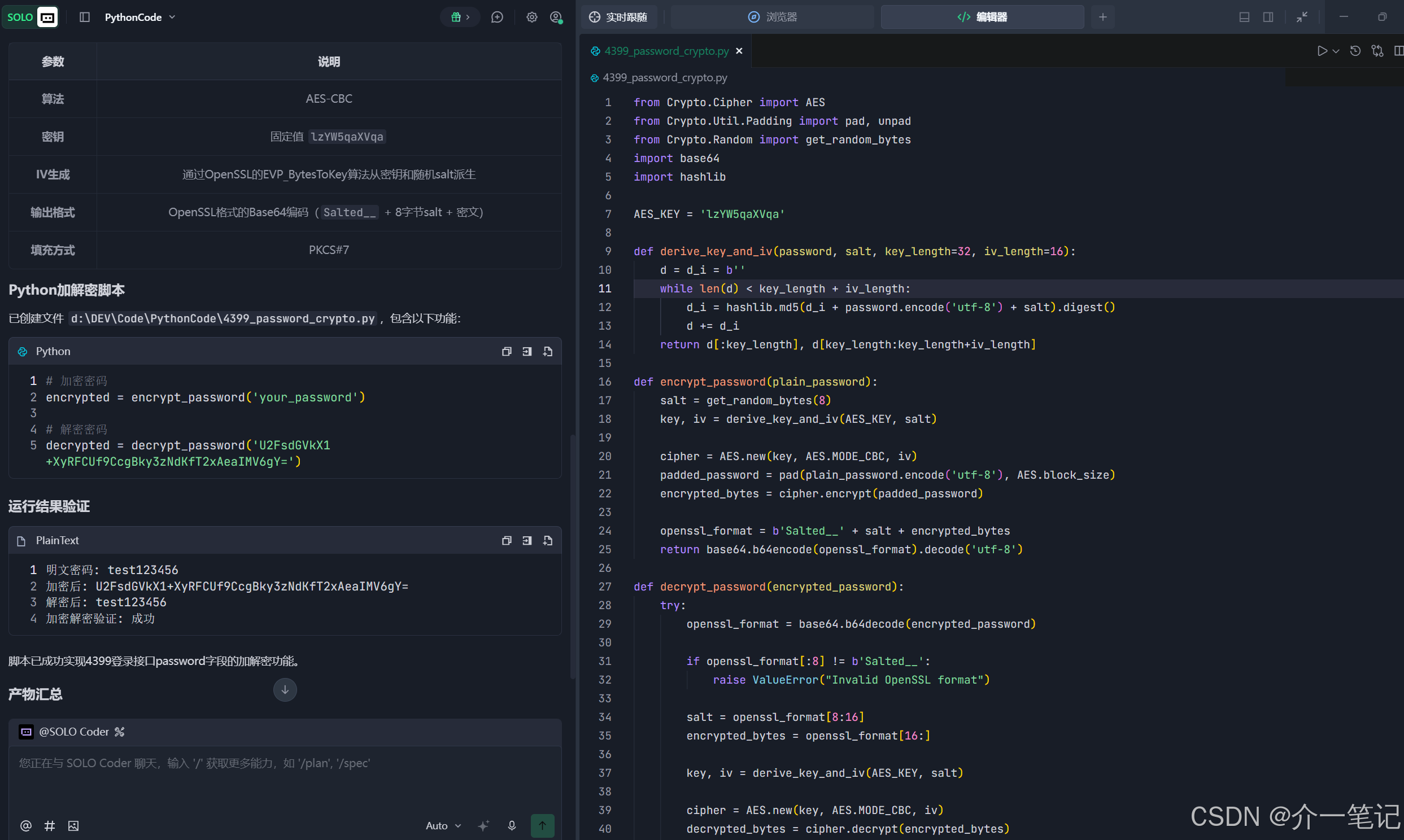

输出Python脚本:输出用于加解密操作验证的Python脚本。

-

-

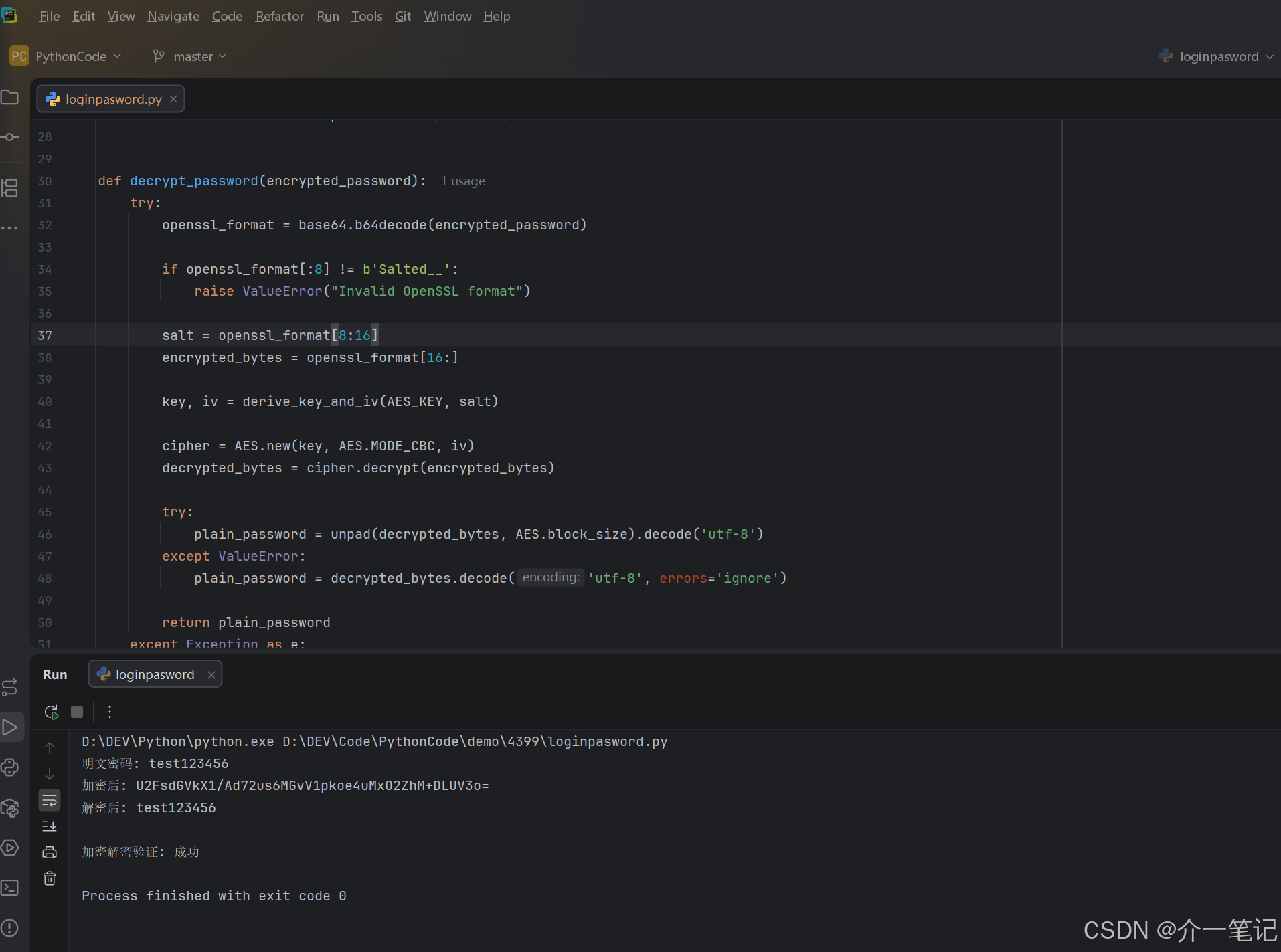

脚本验证

最后在PyCharm中测试TRAE solo生成的脚本,验证没有任何问题。

4 优势总结

| 维度 | 传统方式 | TRAE方式 |

|---|---|---|

| 效率 | 手动分析,耗时费力 | 自动化分析,快速高效 |

| 准确性 | 容易遗漏关键代码 | 系统化搜索,准确性高 |

| 复杂度 | 需要深入理解前端代码 | 无需深入理解,一键输出 |

| 门槛 | 需要较强的逆向能力 | 降低入门门槛 |

5 适用场景

- 登录密码加密分析

- API请求参数加密分析

- 前端JavaScript加密算法逆向

- 自动化安全测试辅助