目录

需要eNSP各种配置命令的点击链接自取: 华为eNSP各种设备配置命令大全PDF版_ensp配置命令大全资源-CSDN文库

主要命令

//创建一个高级ACL 3000

[R4]acl 3000

//ip为协议类型,允许源地址为1.1.1.1、目的地址为4.4.4.4的数据包通过

[R4-acl-adv-3000]rule permit ip source 1.1.1.1 0 destination 4.4.4.4 0

//查看 ACL配置信息

[R4-acl-adv-3000]dis acl all

Total quantity of nonempty ACL number is 1

Advanced ACL 3000, 1 rule

Acl's step is 5

rule 5 permit ip source 1.1.1.1 0 destination 4.4.4.4 0

//使用inbound参数,即在数据入方向上调用

[R4]user-interface vty 0 4

[R4-ui-vty0-4]acl 3000 inbound原理概述

基本的ACL只能用于匹配源I地址,而在实际应用当中往往需要针对数据包的其他参数进行匹配,比如目的IP地址、协议号、端口号等,所以基本的ACL 由于匹配的局限性而无法实现更多的功能,所以就需要使用高级的访问控制列表。

高级的访问控制列表 在匹配项上做了扩展,编号范围为3000~3999 ,既可使用报文的源IP地址 ,也可使用目的地址 、IP优先级 、IP协议类型 、ICMP类型 、TCP源端口/目的端口 、UDP源端口/目的端口号等信息来定义规则。

高级访问控制列表可以定义比基本访问控制列表更准确、更丰富、更灵活的规则,也因此得到更加广泛的应用。

实验目的

理解高级访问控制列表的应用场景

掌握配置高级访问控制列表的方法

理解高级访问控制列表与基本访问控制列表的区别

实验内容

本实验模拟企业网络环境。R1为分支机构A管理员所在IT部门的网关,R2为分支机构A用户部门的网关,R3为分支机构A去往总部出口的网关设备,R4为总部核心路由器设备。企业原始设计思路想要通过远程方式管理核心网路由器R4,要求由R1所连的PC可以访问R4,其他设备均不能访问。同时又要求只能管理R4上的4.4.4.4这台服务器,另一台同样直连R4的服务器40.40.40.40不能被管理(本实验PC使用环回接口模拟)。

实验拓扑

实验编址

|------------|------------|--------------|-----------------|------|

| 设备 | 接口 | IP地址 | 子网掩码 | 默认网关 |

| R1(AR2220) | GE 0/0/0 | 192.168.13.1 | 255.255.255.0 | N/A |

| R1(AR2220) | Loopback 0 | 1.1.1.1 | 255.255.255.255 | N/A |

| R2 | GE 0/0/1 | 192.168.23.2 | 255.255.255.0 | N/A |

| R3 | GE 0/0/0 | 192.168.13.3 | 255.255.255.0 | N/A |

| R3 | GE 0/0/1 | 192.168.23.3 | 255.255.255.0 | N/A |

| R3 | GE 0/0/2 | 192.168.34.3 | 255.255.255.0 | N/A |

| R3 | Loopback 0 | 3.3.3.3 | 255.255.255.255 | N/A |

| R4 | GE 0/0/2 | 192.168.34.4 | 255.255.255.0 | N/A |

| R4 | Loopback 0 | 4.4.4.4 | 255.255.255.255 | N/A |

| R4 | Loopback 1 | 40.40.40.40 | 255.255.255.255 | N/A |

实验步骤

1、基本配置

根据实验编址,进行相应的基本配置,并使用ping命令检测各直连链路的连通性。

[R1]int g0/0/0

[R1-GigabitEthernet0/0/0]ip add 192.168.13.1 24

[R1-GigabitEthernet0/0/0]int loopback 0

[R1-LoopBack0]ip add 1.1.1.1 32

[R2]int g0/0/1

[R2-GigabitEthernet0/0/1]ip add 192.168.23.2 24

[R3]int g0/0/0

[R3-GigabitEthernet0/0/0]ip add 192.168.13.3 24

[R3-GigabitEthernet0/0/0]int g0/0/1

[R3-GigabitEthernet0/0/1]ip add 192.168.23.3 24

[R3-GigabitEthernet0/0/1]int g0/0/2

[R3-GigabitEthernet0/0/2]ip add 192.168.34.3 24

[R3-GigabitEthernet0/0/2]int loopback 0

[R3-LoopBack0]ip add 3.3.3.3 32

[R4]int g0/0/2

[R4-GigabitEthernet0/0/2]ip add 192.168.34.4 24

[R4-GigabitEthernet0/0/2]int loopback 0

[R4-LoopBack0]ip add 4.4.4.4 32

[R4-LoopBack0]int loopback 1

[R4-LoopBack1]ip add 40.40.40.40 32其余直连链路的连通性检测省略。

2、搭建OSPF网络

在所有路由器上运行OSPF协议,通告相应网段至区域0中。

[R1]ospf 1

[R1-ospf-1]area 0

[R1-ospf-1-area-0.0.0.0]network 192.168.13.0 0.0.0.255

[R1-ospf-1-area-0.0.0.0]network 1.1.1.1 0.0.0.0

[R2]ospf 1

[R2-ospf-1]area 0

[R2-ospf-1-area-0.0.0.0]network 192.168.23.0 0.0.0.255

[R3]ospf 1

[R3-ospf-1]area 0

[R3-ospf-1-area-0.0.0.0]network 192.168.13.0 0.0.0.255

[R3-ospf-1-area-0.0.0.0]network 192.168.23.0 0.0.0.255

[R3-ospf-1-area-0.0.0.0]network 192.168.34.0 0.0.0.255

[R3-ospf-1-area-0.0.0.0]network 3.3.3.3 0.0.0.0

[R4]ospf 1

[R4-ospf-1]area 0

[R4-ospf-1-area-0.0.0.0]network 192.168.34.0 0.0.0.255

[R4-ospf-1-area-0.0.0.0]network 4.4.4.4 0.0.0.0

[R4-ospf-1-area-0.0.0.0]network 40.40.40.40 0.0.0.0配置完成后,查看R1的ospf路由信息:

可见,路由器R1已经学习到了相关网段的路由条目。

3、配置Telnet

在总部核心路由器R4上配置Telnet相关配置,配置用户密码为huawei。

[R4]user-interface vty 0 4

[R4-ui-vty0-4]authentication-mode password

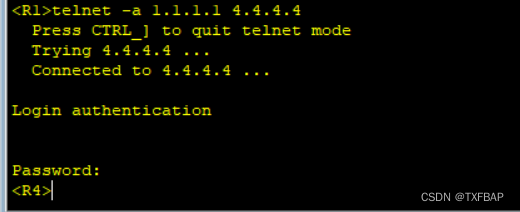

Please configure the login password (maximum length 16):huawei配置完成后,尝试在R1上建立与R4的环回接口0的IP地址的Telnet连接:

可以观察到,R1已经可以成功登录R4。

再尝试在R1上建立与R4的环回接口1的P地址的Telnet连接。这时发现,只要是路由可达的设备,并且拥有Telnet 的密码,都可以成功正常登录。

4、配置高级ACL控制访问

根据设计要求,R1的环回接口只能通过R4上的4.4.4.4进行Telnet访问,但是不能通过40.40.40.40访问。

如果要R1只能通过访问R4的环回口0地址登录设备,即同时匹配数据包的源地址和目的地址实现过滤,此时通过标准ACL是无法实现的,因为ACL 只能通过匹配源地址实现过滤,所以需要使用到高级ACL。

在R4上使用acl命令创建一个高级ACL 3000。

在高级ACL视图中,使用rule命令配置ACL规则,ip为协议类型,允许源地址为1.1.1.1、目的地址为4.4.4.4的数据包通过。

配置完成后,查看 ACL配置信息。可以观察到,在不指定规则ID的情况下,默认步长为5,第一条规则的规则D即为5。将ACL 3000调用在VTY 下,使用inbound参数,即在R4的数据入方向上调用。

配置完成后,在R1上使用环回口地址分别尝试访问40.40.40.40和4.4.4.4。可以观察到,此时过滤已经实现,R1不能使用环回口地址访问40.40.40.40;并且可以访问4.4.4.4。

此外高级ACL还可以实现对源、目的端口,协议号等信息的匹配,功能非常强大。