数据的流通使用是创新的动力,但安全和合规是不可逾越的底线。企业如何在这三者之间找到平衡点?

极盾科技,助力某金融租赁机构,基于极盾·觅踪构建应用数据动态脱敏系统 ,实现10+核心应用系统的统一管理,对个人金融信息5大要素 (姓名、身份证、手机号、银行卡、地址)基于用户身份实现差异化动态脱敏 ,并结合**"二次授权"策略** 实现敏感数据访问和文件导出的控制,以满足更多场景的不同需求。

01 数据可用与安全合规难以平衡

数据的流通使用是推动创新的关键因素,它为企业提供洞察力,促进决策优化,加速新产品开发,以及提高服务个性化水平。

然而,数据的自由流通并非没有风险,它伴随着安全和合规的挑战。数据泄露、隐私侵犯和不合规使用都可能对企业造成重大损失,包括法律责任、财务损失和品牌信誉受损。

因此,企业在追求创新的同时,必须确保数据安全和遵守相关法律法规。

为了找到数据可用与安全合规的平衡,某金融租赁机构一直寻找解决方案,希望通过数据保护策略来灵活地控制数据访问,同时保护用户隐私和业务数据不被泄露。

02 "动态脱敏"&"二次授权"双重保障

2024年上半年,极盾科技与该金融租赁机构结缘,基于极盾·觅踪,构建应用数据动态脱敏系统,采用了结合"动态脱敏"和"二次授权"的数据保护新策略,完成敏感数据访问和文件导出的控制, 并对所有敏感操作都被详细记录在日志中,包括操作时间、操作人员、操作内容等,便于事后审计和追踪。

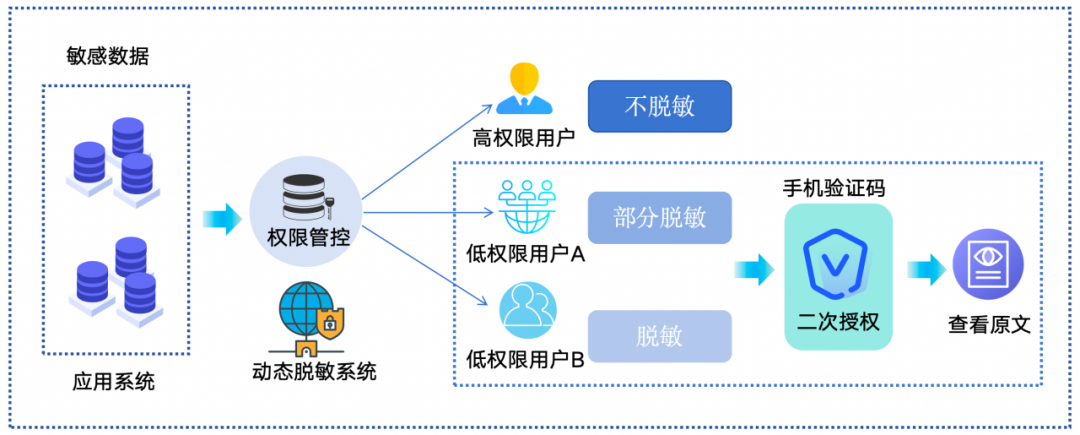

1、数据访问控制:"页面脱敏+二次授权"

页面脱敏: 按照脱敏策略对应用系统数据展示进行动态脱敏,本次主要对10+重要应用系统页面的个人金融信息5大要素 (姓名、身份证、手机号、银行卡、地址),基于用户权限进行差异化动态脱敏。

**高权限用户:**配置具体页面、具体数据类型的明文数据访问权限,并配置有效期、限制访问IP、限制访问时间等。

**低权限用户:**低权限用户在访问应用系统时,默认无明文数据访问,展示敏感数据脱敏后的页面。如需查看明文数据,必须进行"二次授权"通过后方能查看敏感数据的原文。

**二次授权:**当低权限用户需要访问敏感数据的原文时,必须通过二次授权,用户提交访问敏感数据原文的请求,系统发送一个一次性验证码到用户注册的手机,确保请求者是账户的真实持有者。一旦用户输入正确的验证码,系统将允许访问敏感数据的原文。在验证通过后,系统展示敏感数据的原文,但仅在安全的环境下进行。

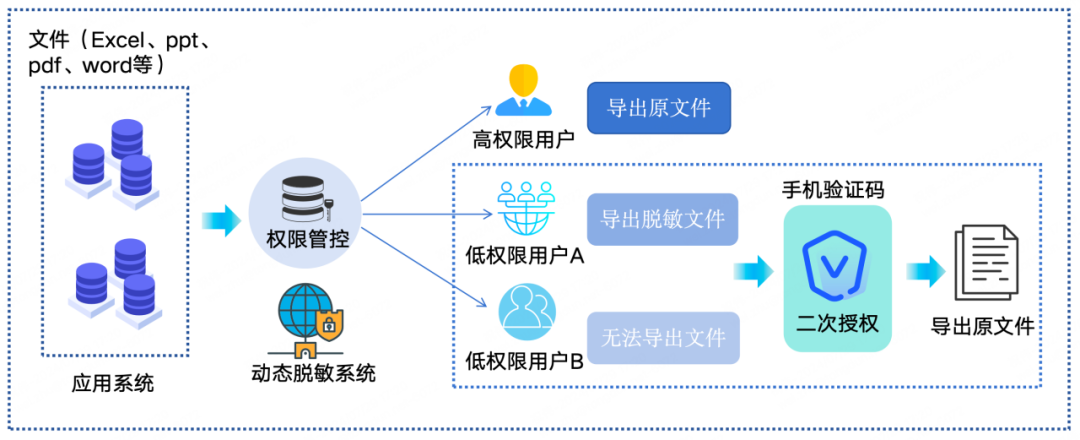

2、文件导出控制:"文件脱敏+二次授权"

**文件脱敏:**按照脱敏策略对应用系统下载/导出文件进行敏感数据动态脱敏,包括Excel、ppt、pdf、word等类型。

**高权限用户:**配置具体系统文件的原文件下载/导出权限。

**低权限用户:**低权限用户在访问应用系统时,默认无法下载明文文件,如需下载原文件,必须进行"二次授权"通过后方能下载。

**二次授权:**当低权限用户需要下载原文时,必须通过二次授权,用户提交下载原文的请求,系统发送一个一次性验证码到用户注册的手机,确保请求者是账户的真实持有者。一旦用户输入正确的验证码,系统将允许访问下载原文。

3、安全措施

日志记录: 记录审计本系统接入的应用所有访问以及导出记录,包括请求地址、请求方法、请求参数、请求体、返回类型、请求时间、请求用户信息、用户IP、操作行为等信息,并可对日志记录进行审计和分析,并根据配置的告警规则进行风险告警。

**水印保护:**页面访问时添加数字水印,防止敏感数据被截屏泄露;应用系统中下载.txt、.csv、.pdf、.zip、

.doc、.xls、.ppt等文件时会自动添加文件水印,以便数据泄露后进行追踪溯源。

结合"动态脱敏"和"二次授权"的数据保护策略,为该金融租赁机构提供了一种全面、灵活且高效的数据安全管理解决方案,确保了业务的持续稳定发展。