在信息安全领域,IP白名单和黑名单作为最常用的两种安全策略,用于控制访问权限,限制应用的访问来源目标,以防范潜在威胁。虽然很多人对这两个词并不陌生,但未必清楚它们的具体含义和工作原理。下面我们就来具体了解一下它们的定义与应用。

什么是 IP 黑白名单?

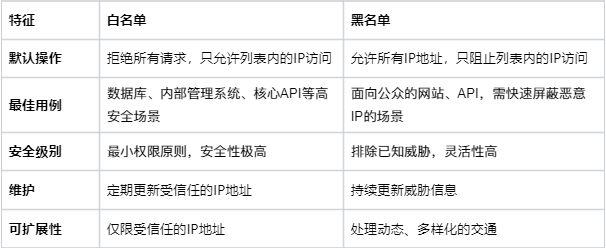

IP 白名单:默认拒绝,只允许名单内的 IP 访问,其他全部拒绝,将应用的访问权限限制在选定的已批准 IP 地址列表内,从而在您的端点周围创建一个安全边界。

IP 黑名单:默认允许,只阻止列表内的 IP 访问,其他全部放行,它通过阻止特定IP地址访问已知恶意来源的服务器来达到目的。它与白名单机制协同工作,在威胁出现时及时进行防范。

HTTP IP 访问控制面临的问题

众所周知,典型的HTTP请求从客户端到目标服务器,会经过多个网络跃点(如代理服务器、负载均衡器)。

在此过程中,由于会经过多个网络服务节点,如代理服务器和负载均衡器,请求的原始 IP 地址在不断转发的过程中可能存在不断变更。这是因为某些跃点会终止 TCP 连接,并与下一跃点建立新的 TCP 连接,导致接收服务器可能看到请求访问IP是与其直接连接的跃点的 IP 地址,而不是原始请求访问端 IP 地址,这将导致针对HTTP的安全访问变的很难控制。

因此获取访问端的真实IP对应用数据安全显得至关重要,它能帮忙企业、用户精准识别用户访问源IP,控制应用资源访问的访问权限,同时准确识别恶意访问行为,从而有效阻止与滥用行为、黑客攻击或拒绝服务攻击相关的特定 IP 地址。

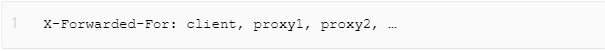

X-Forwarded-For HTTP 标头

X-Forwarded-For 是什么?

X-Forwarded-For (XFF) 标头是事实上的 HTTP 标准标头。用于识别通过多个代理或负载均衡器连接到后端服务器的客户端源IP地址。

当 HTTP 请求经过代理或负载均衡器时,该跃点可以添加或更新 X-Forwarded-For 标头,其中包含客户端的 IP 地址。这确保了原始客户端的 IP 地址得以保留。

ZeroNews IP访问控制是怎么实现的?

正上面所提到的,ZeroNews的边缘节点通过对每一条映射的每一个请求进行深度识别分析,解析 X-Forwarded-For标头及L4 TCP/UDP 报头,准确识别客户端的原始IP地址,从而实现精确的访问控制,这是实现精准IP访问控制的基石。

ZeroNews 实现HTTPS 、TCP映射级别的IP访问控制能力,用户可以针对指定映射进行配置管理,企业、用户可根据应用安全需求,差异化的定义安全策略,如:

对高安全应用采用白名单模式,精确控制允许访问的IP

对于公开应用采用黑名单模式,拒绝异常IP源,能有效阻断威胁功能,

ZeroNews采用CIDR子网地址块的模式定义IP地址列表,用户可以输入精确IP或子网网段。

简化配置操作

IP访问控制的配置完全在 ZeroNews 的管理控制台中通过图形界面完成,过程非常直观,主要分为以下两步:

- 创建IP地址列表(IP集合):首先,在控制台的"设置"或"安全"菜单下找到"IP集合管理"功能。在此处,您可以创建一个IP集合,并为它命名(例如"公司办公网络"或"已知恶意IP"),然后将需要管理的IP地址或网段填入这个集合。

- 为映射服务访问规则:接着,进入您需要保护的特定映射服务(如网站、SSH、数据库等)的,找到"IP访问控制"。在这里,您可以选择生效模式(白名单或黑名单),然后直接关联上一步创建好的IP集合即可。具体可以参考操作官方文档。

在什么情况下,要开启 ZeroNews IP访问控制呢?

白名单适用场景

适用于需要严格控制访问权限的场景

内部企业 API:用于企业网络或 VPN 访问内部系统。

开发和测试:在 API 开发阶段限制访问权限。

高安全性应用程序:非常适合管理敏感数据(例如财务或医疗保健信息)的 API。

远程连接: SSH 远程连接、RDP远程桌面,能有效避免勒索病毒、暴力破解等威胁孤男寡女

黑名单适用场景

适用于既需要更广泛访问权限又需要缓解威胁的场景

面向公众的 API:适用于需要开放访问并具备抵御威胁保护功能的 API。

高流量服务:能够有效处理来自各种来源的大量请求。

DDoS防护:可快速拦截攻击流量源。

最后

总结来说,IP白名单和黑名单虽然有所区别,但两者最终目的都是维护网络资源的安全性,减少恶意攻击对网络资源的损害。在实际运用中,两者通常是结合使用,来应对日益复杂多变的网络威胁。

当然,ZeroNews 对于安全方面的也提供了多种安全策略。例如鉴权认证,TLS终止(端到端加密传输),如需了解更多相关资讯,可以关注我们的官方媒体。