在一些交付或维护场景中,安全处理发生得比较靠后。

工程已经完成构建,CI 产物是可安装的 IPA 文件,工程文件和源码不再参与后续流程。这种场景下,加固指向的对象非常就是 IPA 成品包本身。

这篇内容讨论的不是源码级防护,而是在只接触 IPA 的前提下,可以执行哪些可验证的加固操作。

成品包加固的操作对象决定了可执行范围

在成品包阶段,工具能够操作的对象只有三类:

- IPA 中的可执行文件

- IPA 中的资源与配置文件

- 与调试、符号相关的附加信息

任何操作,都需要满足一个基本条件:

处理完成后,IPA 仍然可以被重新签名并正常安装运行。

成品包加固中,哪些操作是可直接观察结果的

在工程实践中,加固行为是否有效,往往不是通过"感觉"判断,而是通过结果变化来确认:

- 解包后,符号名称是否发生变化

- 资源文件名与校验值是否不同

- 调试信息是否仍然存在

- 安装运行结果是否一致

这些变化都可以通过工具或系统行为直接验证。

常见的成品包加固方式,各自介入的位置

在实际流程中,接触到的工具大致分成几种:

- 构建期工具:依赖工程文件,无法用于成品包

- 云端加固平台:以 IPA 为输入,返回处理结果

- 本地 IPA 处理工具:直接修改文件结构

当构建流程已经结束,能够继续介入的,只剩后两类。

本地成品包加固流程的一种实现方式

以下流程来自一次已经完成开发、仅对交付包使用 **Ipa Guard **进行处理的项目,所有步骤都可以重复执行。

加载 IPA,确认结构

将 IPA 文件加载到本地工具后,可以直接看到:

- 主可执行文件

- 内嵌 Framework

- 资源目录结构

这一步不产生任何修改,用于确认后续操作对象。

对可执行文件进行符号层处理

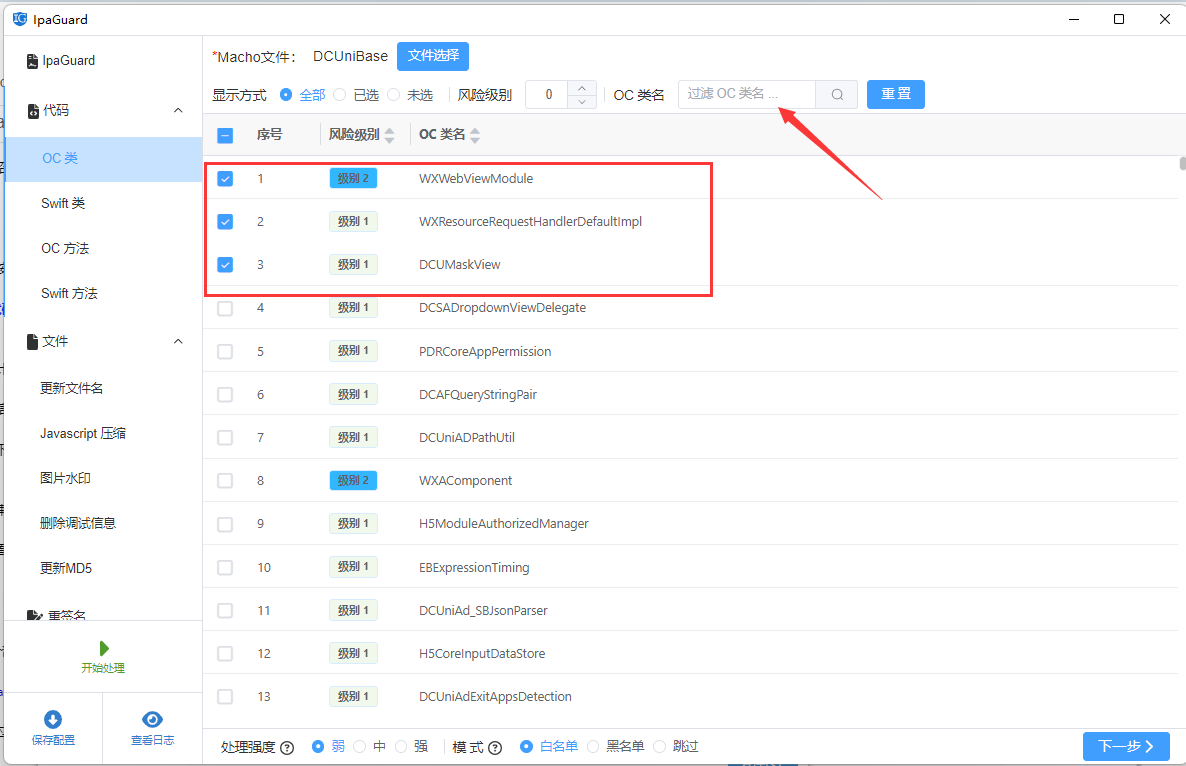

在工具中选择需要处理的 OC / Swift 类与方法后,执行混淆操作。

处理完成后,通过解包可观察到:

- 类名、方法名、参数名被替换

- 调用关系未发生变化

安装到设备后,功能行为与原始版本一致。

对资源文件进行结构调整

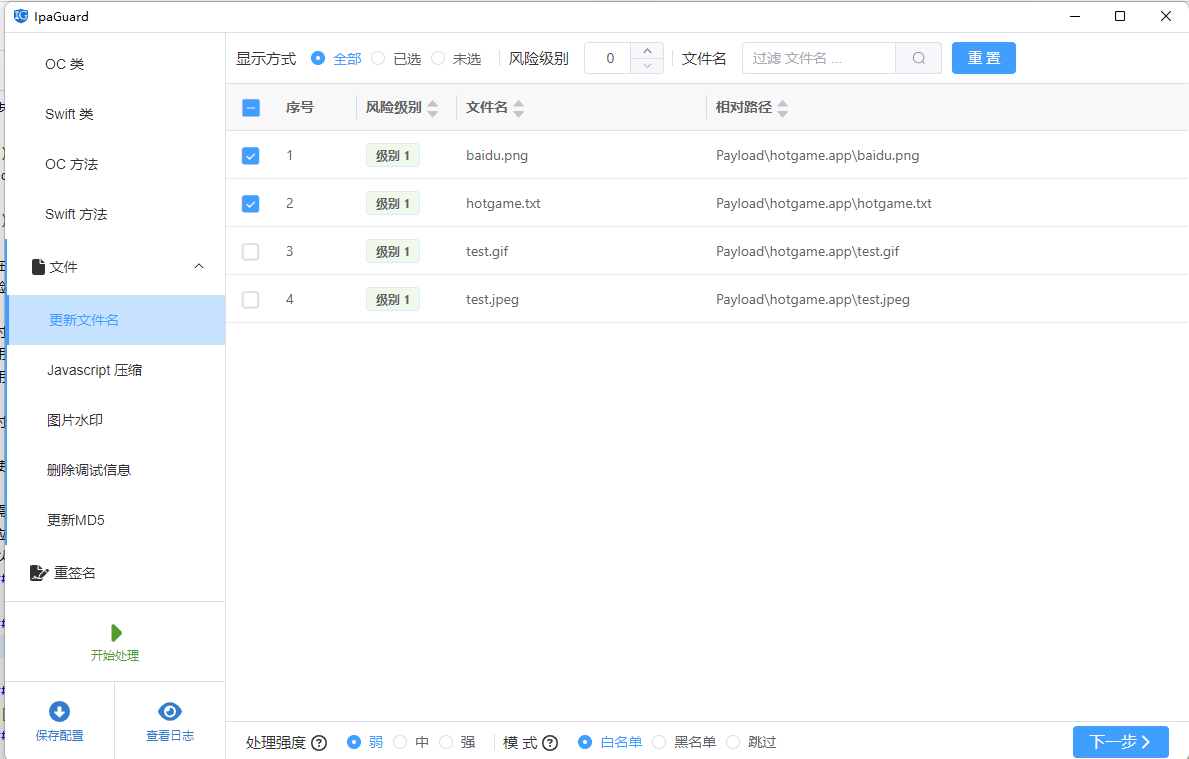

资源处理涉及的操作包括:

- 批量重命名图片、JSON、HTML、JS 等文件

- 修改资源文件的 MD5 值

处理结果可以通过解包直接验证:

文件内容未改变,但名称与校验值已不同。

清理调试与符号附加信息

执行调试信息清理后,再次解包可以看到:

- 符号表信息减少

- 调试相关数据被移除

该操作不引入新的运行逻辑。

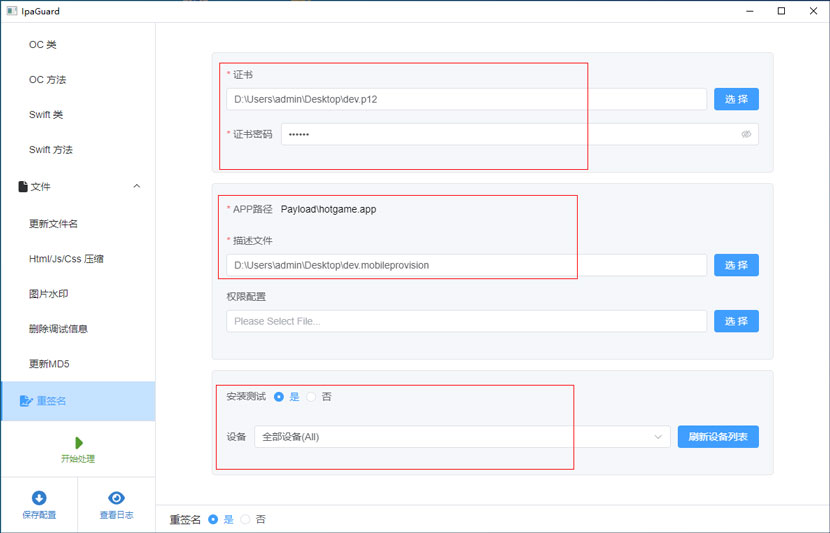

重新签名并进行安装验证

完成以上处理后,配置证书进行重签名。

验证方式保持简单:

- IPA 是否可正常安装

- 是否可以启动

- 核心功能是否可用

只要运行结果一致,说明加固操作未影响功能。

Ipa Guard 在成品包加固流程中的作用

在上述流程中,使用的是 Ipa Guard 这一类本地成品包处理工具。

它提供的能力集中在几个方面:

- 解析 IPA 内部结构

- 分别处理代码、资源、调试信息

- 控制混淆对象与强度

- 集成签名与测试流程

这些操作结果都可以通过文件变化或运行行为进行验证。

成品包加固通常需要配合其他工具

在工程实践中,成品包加固并不会单独承担全部安全目标。

常见的配合方式包括:

- 构建阶段控制产物结构

- 服务端处理关键逻辑

- 成品包阶段调整可读性与分析成本

成品包加固更多承担的是交付前的结构性处理任务。

适合进行成品包加固的场景

从流程条件来看,以下情况更适合采用成品包加固方式:

- 已完成构建,工程不可改

- 需要对历史版本进行处理

- 外包或合作项目只交付 IPA

- 分发前需要统一加固流程

在这些条件下,IPA 是唯一稳定输入。

iOS 成品包加固的核心,不是引入新的逻辑,而是对现有结构进行可控调整 。

通过对符号、资源和调试信息的处理,可以改变 IPA 在解包和分析时呈现的信息形态。