摘要

间谍电影和科幻电影中经常出现汽车被黑客入侵和控制的场景。在即将到来的时代,当联网汽车成为主流时,这些场景将不再是幻想。在本系列文章中,我们将解释"车载安全"如何保护联网汽车免受网络攻击。

车载安全正日益受到关注

近年来,汽车网络安全和车载安全越来越受到关注。

越来越多的安全会议专注于汽车安全,或专门设立汽车安全专题研讨会。在 DEF CON 和 Black Hat 等大型黑客大会上,关于汽车黑客攻击的演讲也备受关注。

政府主导的车载安全举措也开始涌现。例如,美国参议员向20家汽车制造商发送了一份关于其车载安全措施的问卷。问卷内容包括汽车制造商开展的安全测试水平以及已采取的安全措施类型等问题。

调查的主要结果是,在问卷发出时,大多数汽车制造商很少考虑网络安全威胁或为其产品制定适当的安全解决方案。

但并非全是坏消息。目前已经明确,汽车制造商已经开始或计划改进车载安全系统。该行业已经采取了一些措施,例如成立专门的安全团队,并在研发、生产和供应商部门配备安全工程师。

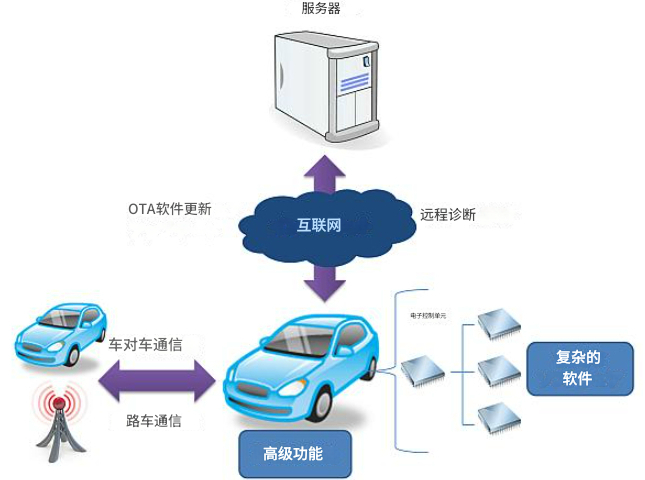

如今,汽车行业已发展成为一个价值数十亿美元的全球市场,其增长主要得益于硬件和软件技术的进步。诸如空中下载 (OTA) 软件更新和远程诊断等新服务的推出,有望进一步推动行业发展。然而,提供这些新服务自然需要车载安全保障,以确保通信环境的安全。

此外,与汽车相关的新型无线通信技术,例如车对车(V2V)和车对基础设施(V2I),正在涌现。借助V2V和V2I,汽车之间以及汽车与基础设施之间的通信正变得越来越普遍。尽管如此,针对汽车的网络攻击仍在迅速增加。

图1、汽车正通过各种通信方式相互连接

目前的汽车也容易受到网络攻击

汽车网络攻击日益增多的主要原因之一是,许多车载系统正变得越来越电子化,集成度也越来越高。为了实现车道保持辅助系统、自动刹车和自动泊车系统等更高级的功能,汽车中安装的电子控制单元(ECU)数量逐年稳步增长。总体而言,汽车的大部分功能都由ECU处理,所需的功能越高级,应用的软件就越复杂。一辆典型的汽车通常配备几十到上百个ECU。

图2、车载网络的一个例子。车载系统之间紧密相连

汽车网络攻击增加的另一个重要原因是,汽车安全在汽车设计时并未被考虑在内:安全一直是首要考虑因素,因此安全往往被忽视。

如今的汽车已经很容易受到网络攻击,最明显的攻击方式是篡改里程表、芯片改装以及利用车辆诊断接口盗窃车辆。

里程表篡改是一种存在了几十年的攻击手段,但近年来愈发猖獗。现代汽车的里程表并非简单的机械装置,而是由软件控制的电子设备。这意味着,借助专用设备,篡改里程比篡改机械里程表要容易得多。据估计,在欧洲,里程表篡改造成的损失每年高达60亿欧元。因此,汽车制造商不断采取措施防止里程表篡改。

芯片调校是另一种由来已久的改装手段。车主们通过芯片调校来提升发动机性能。如果过度调校损坏了发动机,调校者会将软件降级到原始版本。这令汽车制造商担忧,因为保修合同要求他们负责维修受损的发动机,而维修费用由制造商承担。

利用车辆诊断接口盗窃车辆是一种相对较新的攻击手段。有报道称豪华车成为此类盗窃的目标。通常,现代汽车钥匙都经过电子编码,只能用于特定车辆。然而,如果攻击者能够访问用于车辆诊断的OBD(车载诊断)接口,他们就可以连接特殊设备,为被盗车辆编程一把新钥匙。攻击者随后即可使用这把新钥匙将车辆开走。

黑客攻击暴露了汽车安全漏洞

在学术会议上,报告了许多更复杂、更精密的网络攻击的成功演示。首先,华盛顿大学和加州大学圣地亚哥分校的研究人员分析了生产的汽车,并发现了几个安全问题。

他们的研究分为两部分。

·一旦攻击者获得对车辆的未经授权的访问权限,可以进行哪些攻击?

·如何远程进入车辆内部?

关于第一部分,研究人员证明,如果攻击者能够向车载网络使用的CAN(控制器局域网)总线发送相应的指令,原则上他们就可以控制连接到该CAN总线的任何ECU。研究人员还证明,他们可以故意控制诸如解锁车门、启用/禁用刹车以及关闭/不启动发动机等操作。因此,研究发现这种攻击可能会影响车辆的安全性能。

本文第二部分讨论了汽车中可外部连接的接口,例如蓝牙、车载信息系统和媒体播放器。攻击者可以利用这些接口访问车载网络。例如,通过利用车载信息系统单元中的软件漏洞,他们可以远程访问车辆并上传新软件来重新编程网关单元。之后,他们可以连接到车载网络并向最终目标ECU(例如发动机ECU)发送指令。

另一个例子是利用车载信息娱乐系统媒体播放器中的软件漏洞,通过特定的WMA(Windows Media Audio)文件进行攻击。当不知情的用户使用包含该特定WMA文件的光盘时,媒体播放器中的软件漏洞就可能被利用,从而向车载网络注入特定指令,最终使攻击者能够向目标ECU发送指令。

图2、汽车遭受网络攻击的入口点多种多样

研究结果表明,通过 OBD 端口访问车辆内部的 CAN 总线,可以向车辆网络发送适当的消息,从而发起多种攻击,导致 ECU 采取特定操作。

当高速行驶时开启自动泊车功能......

其中一项分析是自动泊车功能,该功能存在安全限制,即仅当变速杆处于倒档且车辆行驶速度不超过 8 公里/小时时才能工作,并且运行该功能的软件依赖于 CAN 总线上的信息。

然而,连接到 CAN 总线的设备也可以向连接到其他 CAN 总线的设备发送消息,这使得它很容易被利用进行欺骗攻击,而欺骗攻击是一种常见的网络攻击方法。

研究结果表明,攻击者可以通过篡改信息,向CAN总线发送伪造消息,欺骗自动泊车软件,使其误以为车辆处于倒挡且车速低于8公里/小时。这意味着,即使车辆以120公里/小时的速度行驶,且换挡杆处于前进挡,也可能被欺骗,误以为可以安全地启用自动泊车功能。如果攻击者随后向CAN总线发送消息,欺骗车辆使其误以为自动泊车功能正在激活,则自动泊车功能将被激活,导致车辆方向盘独立转动。

显而易见,车辆高速行驶时突然启动自动驾驶功能可能导致悲剧性的事故。随着越来越多的辅助车辆"行驶、转向和停止"的功能被引入,攻击者可以利用这些功能造成安全和经济损失。

在DEF CON大会上,查理·米勒和克里斯·瓦拉塞克再次调查了针对20多辆汽车的远程攻击的可能性,揭示了远程访问车载网络的入口点和攻击途径的存在。

以上列举的只是针对汽车系统的网络攻击中的一小部分。汽车技术正以惊人的速度发展。随着汽车变得越来越便捷,它们在我们生活中也将变得越来越重要。

一种进化型汽车是联网汽车,它拥有持续的通信连接,这可能成为网络攻击的途径。此前,汽车是孤立的独立实体,仅通过其内部网络进行通信,通常没有外部通信接口。

然而,从现在开始,汽车将拥有各种外部通信接口,如前面提到的OTA软件更新、远程诊断、V2V和V2I,每辆车都将成为大型互联网络中的一个节点。

预计未来网络攻击将会持续增加,随着汽车联网的普及,车载安全不仅对确保驾驶员的安全至关重要,而且对保护其他联网汽车以及整个基础设施中的每个人免受网络攻击也极其重要。

从下期开始,我们将介绍实现车载安全的用例,并将其分为作为网络攻击入侵路径的通信连接方式。