一、适用场景

- 服务器无法连接外网 / 内网受限 ,无法直接

apt update、apt install - 漏洞扫描提示:OpenSSH < 9.8p1 存在 CVE-2024-6387

- 系统:Ubuntu 24.04(其他 Debian 系可参考)

- 目标:离线升级 OpenSSH,修复漏洞

二、前置说明

- 9.8p1及以上即可 :9.9p1 / 10.0p1 / 10.2p1 均已修复该漏洞

- 必须下载 amd64.deb 格式安装包

三、所需文件(共 4 个)

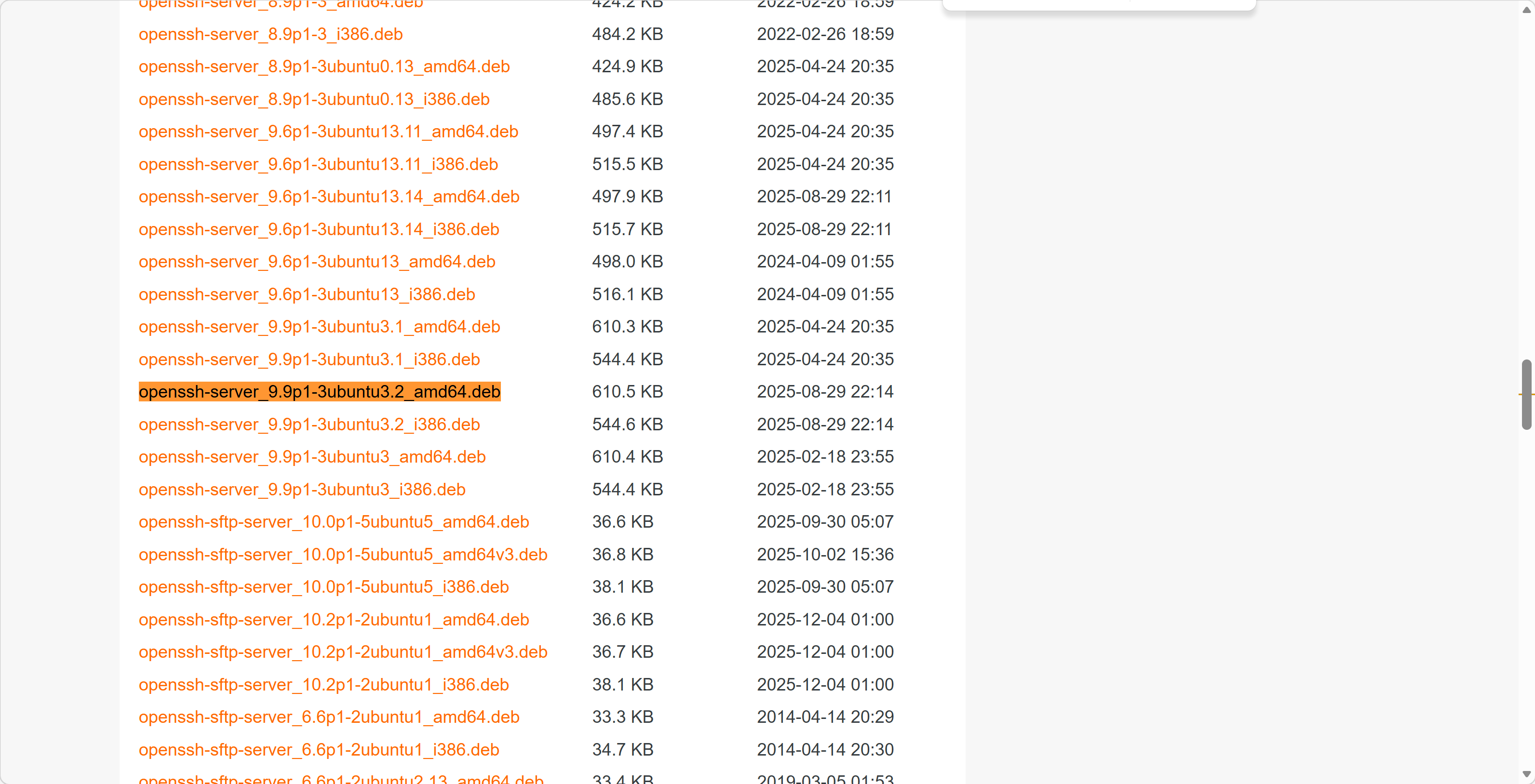

在能联网的 Windows 电脑上,从阿里云镜像下载:

- openssh-server_9.9p1-3ubuntu3.2_amd64.deb

- openssh-client_9.9p1-3ubuntu3.2_amd64.deb

- openssh-sftp-server_9.9p1-3ubuntu3.2_amd64.deb

- libssl3_3.0.2-0ubuntu1.21_amd64.deb

下载地址:

依次下载4个包:

四、上传文件到离线服务器

-

使用 U 盘、跳板机、scp 等方式

-

上传至服务器 /tmp 目录

-

验证文件存在:

ls /tmp/*.deb

五、离线安装步骤(逐条执行)

-

进入目录

cd /tmp

-

安装 libssl3(如报依赖冲突,可直接跳过)

sudo dpkg -i libssl3_3.0.2-0ubuntu1.21_amd64.deb

-

安装客户端与 sftp

sudo dpkg -i openssh-client_9.9p1-3ubuntu3.2_amd64.deb openssh-sftp-server_9.9p1-3ubuntu3.2_amd64.deb

-

安装服务端

sudo dpkg -i openssh-server_9.9p1-3ubuntu3.2_amd64.deb

-

重启 sshd 生效

systemctl restart sshd

六、验证是否成功(关键)

sshd -V出现以下内容即为修复完成:

OpenSSH_9.9p1 Ubuntu-3ubuntu3.2, OpenSSL 3.0.13 30 Jan 2024七、最终结论

- 只要

sshd -V显示 9.8p1 及以上 - CVE-2024-6387 漏洞已彻底修复,漏扫可过关