K8s 中,为什么同一主机上的两个 Pod 可以监听相同端口而不冲突?

文章目录

- [K8s 中,为什么同一主机上的两个 Pod 可以监听相同端口而不冲突?](#K8s 中,为什么同一主机上的两个 Pod 可以监听相同端口而不冲突?)

-

- [1. 网络命名空间(Network Namespace)的核心作用](#1. 网络命名空间(Network Namespace)的核心作用)

- [2. Kubernetes Pod 的网络隔离设计](#2. Kubernetes Pod 的网络隔离设计)

- [3. 端口监听的底层原理](#3. 端口监听的底层原理)

- [4. Kubernetes 的具体实现方式](#4. Kubernetes 的具体实现方式)

- [5. 示例说明](#5. 示例说明)

- [6. 特殊情况:hostNetwork 模式](#6. 特殊情况:hostNetwork 模式)

- [7. 总结](#7. 总结)

在 Kubernetes 中,同一个主机上的两个不同 Pod 可以同时监听相同的端口(例如 80 端口)而不会发生冲突,这得益于 Linux 内核的网络命名空间(Network Namespace)隔离机制。每个 Pod 都拥有自己独立的网络命名空间,从而拥有独立的网络协议栈、路由表、防火墙规则以及端口号空间。因此,在不同网络命名空间中,绑定到相同端口号的套接字是互不影响的,就像它们分别运行在不同的物理主机上一样。

下面将详细解释这一现象的原因及其底层实现原理。

1. 网络命名空间(Network Namespace)的核心作用

- 命名空间(Namespace) 是 Linux 内核提供的一种资源隔离机制,可以将全局系统资源分割成多个独立的实例。网络命名空间是其中一种,它隔离了网络相关的系统资源,包括:

- 网络设备(如 eth0、lo)

- IPv4 和 IPv6 协议栈

- 路由表

- 防火墙规则(iptables / nftables)

- 端口号空间(即 TCP/UDP 端口)

- 在同一个网络命名空间中,端口号是唯一的资源;但不同网络命名空间之间的端口号空间是完全隔离的。因此,进程 A 在命名空间 X 中绑定到端口 80,进程 B 在命名空间 Y 中也绑定到端口 80,两者不会互相干扰,因为它们看到的是彼此独立的端口空间。

2. Kubernetes Pod 的网络隔离设计

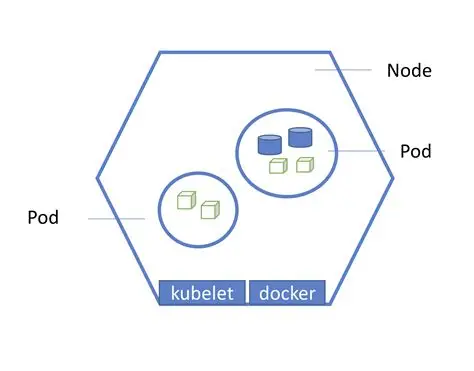

Kubernetes 遵循"每个 Pod 拥有独立 IP"的模型,其背后就是为每个 Pod 创建独立的网络命名空间。具体来说:

- Pod 与容器的关系 :一个 Pod 可以包含一个或多个容器。这些容器共享同一个网络命名空间(通过

pause容器实现),因此它们共享同一个 IP 地址和端口空间,容器之间可以通过 localhost 通信。 - 主机上的网络命名空间:宿主机本身运行在默认的网络命名空间(根命名空间)中。Kubernetes 为每个 Pod 创建一个新的网络命名空间,并将 Pod 内的所有容器加入该命名空间。

3. 端口监听的底层原理

当应用程序在某个端口上监听时(例如执行 net.Listen("tcp", ":80")),操作系统会在该进程所在的网络命名空间中分配一个套接字,并将该端口标记为已占用。这个绑定操作只对当前网络命名空间有效,其他网络命名空间的端口绑定完全独立。

因此,在宿主机上可以同时存在多个网络命名空间,每个命名空间中都可以有一个进程绑定到 80 端口,而不会出现"地址已被使用"的错误。

4. Kubernetes 的具体实现方式

Kubernetes 借助容器运行时(如 containerd、CRI-O)和 CNI(Container Network Interface)插件来完成网络命名空间的创建和配置。主要步骤如下:

-

创建 Pod 网络命名空间

- 当调度器将一个 Pod 分配到某节点时,kubelet 会调用容器运行时创建 Pod。首先启动一个"pause"容器(基础设施容器),该容器仅负责创建并持有网络命名空间。随后,Pod 内的其他容器加入该命名空间,实现网络栈共享。

-

配置网络接口和 IP 地址

- kubelet 调用 CNI 插件(如 Calico、Flannel、Weave 等)为 Pod 分配 IP 地址并配置网络。CNI 插件通常创建一个 veth pair (虚拟以太网设备对),一端放入 Pod 的网络命名空间(命名为 eth0),另一端连接到一个主机上的网桥(如

cbr0)或直接路由。这样,Pod 拥有独立的虚拟网卡和 IP 地址。 - Pod 的 IP 地址在整个集群范围内是唯一的,但端口号在 Pod 内部独立使用。

- kubelet 调用 CNI 插件(如 Calico、Flannel、Weave 等)为 Pod 分配 IP 地址并配置网络。CNI 插件通常创建一个 veth pair (虚拟以太网设备对),一端放入 Pod 的网络命名空间(命名为 eth0),另一端连接到一个主机上的网桥(如

-

流量路由

- 由于每个 Pod 都有独立的 IP,当外部流量需要访问某个 Pod 时,Kubernetes Service 或 Ingress 会通过 DNAT(目标网络地址转换)将流量转发到具体的 Pod IP 和端口。这个转发过程发生在宿主机网络命名空间(根命名空间)中,通过 iptables 或 IPVS 规则实现。宿主机根据目标 Pod IP 将数据包送入对应的 Pod 网络命名空间,然后由 Pod 内监听的应用程序接收。

5. 示例说明

假设某节点上有两个 Pod:

- Pod A:IP 为 10.244.1.2,内部运行 nginx 监听 80 端口。

- Pod B:IP 为 10.244.1.3,内部运行另一个 nginx 也监听 80 端口。

两个 nginx 进程分别位于不同的网络命名空间中,它们在各自的空间内绑定端口 80 是成功的。从外部看,它们的 IP 不同,因此访问 10.244.1.2:80 和 10.244.1.3:80 可以分别到达两个 Pod。在宿主机层面,当数据包到达节点时,内核根据目标 IP 确定数据包应发往哪个网络命名空间,并通过 veth pair 送入相应 Pod。

6. 特殊情况:hostNetwork 模式

Kubernetes 允许 Pod 设置 spec.hostNetwork: true,此时 Pod 内的容器直接使用宿主机的网络命名空间,不再拥有独立的网络命名空间。在这种情况下,Pod 内的进程绑定到端口时,会直接使用宿主机的端口号空间。如果两个 hostNetwork Pod 都试图监听同一个宿主机端口(如 80),就会产生端口冲突,导致后启动的 Pod 启动失败(地址已使用)。

因此,端口隔离仅适用于非 hostNetwork 的普通 Pod,这是 Kubernetes 网络模型的基本安全保障之一。

7. 总结

Kubernetes 通过 Linux 网络命名空间为每个 Pod 创建独立的网络环境,使得同一节点上的不同 Pod 可以毫无冲突地使用相同的端口号。这种隔离机制既保证了多租户环境下应用的灵活性,又简化了应用开发------开发者无需担心端口被同一节点上的其他应用占用。底层实现依赖于容器运行时、CNI 插件的协作,为每个 Pod 分配独立的网络栈和 IP 地址,从而实现真正的端口空间隔离。