引言

在网络安全领域,OWASP ZAP(Zed Attack Proxy)无疑是Web应用安全测试中最受欢迎的开源工具之一。作为OWASP的旗舰项目,ZAP不仅功能强大,其背后的软件工程实践同样值得我们学习。最近,我和搭档在一次结对作业中,对ZAP进行了深度泛读,从代码逆向到架构复原,收获颇丰。本文将分享我们发现的ZAP架构亮点、绘制的UML图,以及结对编程的真实体验,并从软件工程角度提出一些可改进之处。

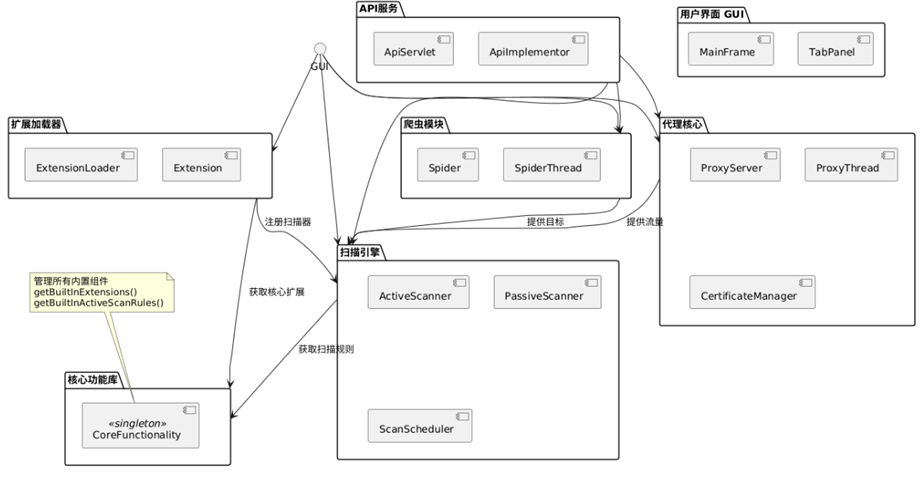

一、ZAP架构特点与设计亮点

1. 扩展机制(Extension Pattern):灵活解耦的基石

ZAP几乎所有的核心功能都以"扩展(Extension)"的形式实现。打开源码,你会发现一个关键的包:org.zaproxy.zap.extension,里面包含了数十个扩展,如主动扫描(ascan)、被动扫描(pscan)、爬虫(spider)等。这种设计遵循了开闭原则------对扩展开放,对修改关闭。

-

如何工作?

ExtensionLoader负责在ZAP启动时扫描并加载所有扩展。每个扩展都继承自ExtensionAdaptor,并实现特定的接口。例如,主动扫描扩展ExtensionActiveScan提供了启动扫描的入口。当用户通过GUI触发扫描时,实际调用的是这个扩展的方法,而无需修改核心代码。 -

为什么优秀?

这种机制使得ZAP的功能可以像插件一样被动态添加或移除。社区贡献的新功能只需实现扩展接口,即可无缝集成到主程序中,极大地降低了维护成本和耦合度。

2. 核心功能库(CoreFunctionality):单例模式的巧妙应用

在ZAP中,CoreFunctionality是一个单例类,负责管理所有内置组件(扩展、主动扫描规则、被动扫描规则等)。它的静态方法getBuiltInActiveScanRules()返回一个不可修改的规则列表,供扫描引擎使用。

java

public final class CoreFunctionality {

public static List<AbstractPlugin> getBuiltInActiveScanRules() {

// 返回内置的主动扫描规则

}

}这一设计有两大好处:

-

统一访问点 :任何需要扫描规则的地方,都通过

CoreFunctionality获取,避免了规则被意外修改。 -

性能优化:规则列表在启动时加载一次,后续无需重复读取。

二、我们自己绘制的UML图

在作业中,我们重点绘制了用例图和主动扫描场景的序列图。下面通过PlantUML代码展示(你也可以直接复制代码到PlantUML在线编辑器生成图片)。

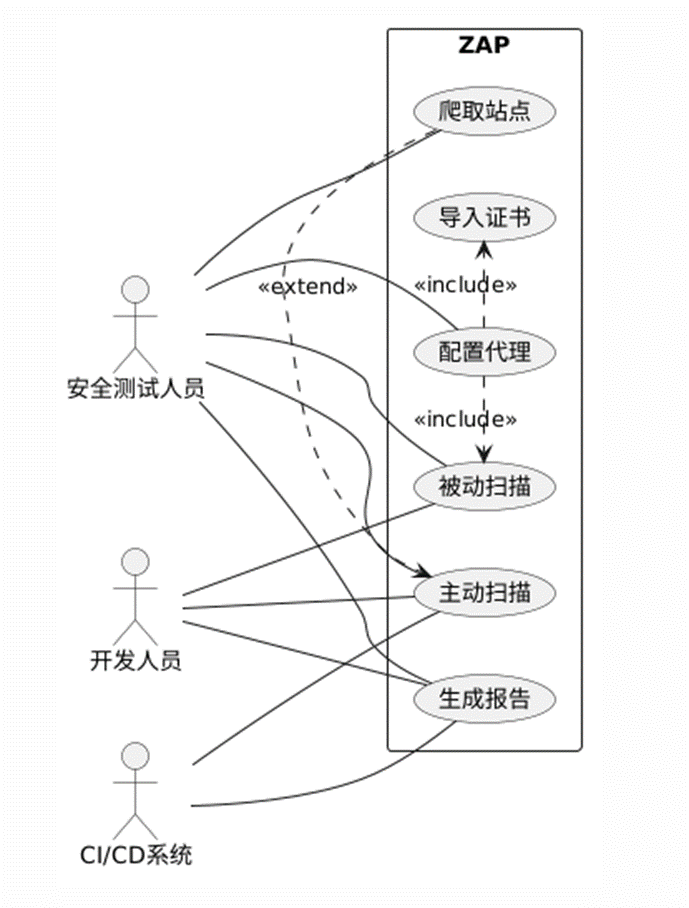

2.1 用例图:系统的功能视图

解读 :图中清晰地展示了三类参与者(安全测试人员、开发人员、CI/CD系统)与核心用例的关系。配置代理包含导入证书,因为代理功能依赖于HTTPS证书的解密能力;爬取站点扩展了主动扫描,意味着爬取后可以选择进行主动扫描,但不是必须的。

2.2 序列图:主动扫描场景的调用过程

解读 :这张图还原了用户点击"主动扫描"后,消息如何在各个核心类之间传递。我们通过代码追踪确认了每一步的类名和方法,例如ExtensionLoader.getExtension()返回的是ExtensionActiveScan实例,然后调用其startScan()。扫描规则从CoreFunctionality获取后,ActiveScan会为每个规则创建一个ActiveScanner并执行。整个过程体现了ZAP清晰的职责划分。

三、结对编程的体验与收获

这次作业我们采用了经典的"驾驶员-领航员"模式,交替进行。以下是我们的真实感受:

1. 为什么1+1 > 2?

-

知识互补:我(驾驶员)熟悉Java设计模式,能快速理解ZAP的扩展机制;我的搭档(领航员)擅长Web安全,能准确判断哪些功能是核心用例。两人配合,效率远超各自为战。

-

即时纠错:在绘制用例图时,搭档发现我将"主动扫描"和"爬取站点"的关系画反了(应该是扩展而非包含),及时纠正避免了后续返工。

-

理解深化 :在分析核心类时,我们通过互相提问和解释,对ZAP架构的理解比独自阅读更深入。例如,讨论

CoreFunctionality的单例模式时,我们意识到它其实也是一种"外观模式",简化了复杂子系统的调用。

2. 遇到的困难及解决

-

时间同步难:两人课表差异大,难以找到共同空闲时间。我们采用了"异步阅读+同步讨论"的模式:各自在空闲时阅读不同模块,晚上通过腾讯会议同步理解,用Miro共享白板记录要点。

-

Git冲突:一次两人同时修改了README文件导致冲突。之后我们明确了分支策略:组长负责master,组员在功能分支开发,通过Pull Request合并,彻底解决了冲突问题。

-

对功能理解分歧:关于"被动扫描"是否算独立用例,我们查阅了官方文档,发现它是自动执行的,用户无需主动触发,因此不作为独立用例,而是作为主动扫描的包含关系。这一过程让我们学会了如何从文档中寻找证据。

3. 结对 vs 单独完成的优劣势

| 优势 | 劣势 |

|---|---|

| 代码审查即时,减少错误 | 需要协调时间,增加沟通成本 |

| 知识共享,理解更深 | 初期需要磨合,建立默契 |

| 遇到问题可即时讨论,减少卡顿 | 对同一问题可能有分歧,需要时间达成一致 |

| 任务可并行,整体时间缩短 | 依赖双方的责任心,一方拖延会影响整体进度 |

四、从软件工程角度提出的可改进之处

尽管ZAP设计精良,但在阅读代码过程中,我们也发现了一些可以优化的地方:

1. 部分核心类职责过重

CoreFunctionality目前既管理扩展,又管理扫描规则,还负责一些初始化工作。根据单一职责原则,可以考虑将其拆分为ExtensionRegistry、RuleRepository等更聚焦的类,提高可测试性和维护性。

2. 扩展之间的依赖管理不够显式

目前扩展可以通过ExtensionLoader.getExtension(Class)直接获取其他扩展,这可能导致隐式的循环依赖。如果引入依赖注入框架(如Spring)或明确定义扩展的依赖声明,会让架构更清晰。

3. 配置管理分散

ZAP的配置选项分布在多个地方(如XML文件、数据库、代码常量)。统一使用一个配置中心(如Properties文件+环境变量覆盖)会降低配置的复杂度。

4. 文档与代码的同步

虽然ZAP有不错的官方文档,但部分内部架构的文档稍显陈旧。如果能将架构决策记录(ADR)纳入代码库,对新贡献者会更友好。

结语

通过这次结对作业,我深刻理解了"安全漏洞的本质往往是软件工程实践的系统性失败"这句话的含义。ZAP之所以能成为优秀的扫描器,不仅在于其丰富的漏洞检测能力,更在于其精心设计的软件架构------扩展机制、单例核心库、清晰的模块划分,都是它经久不衰的原因。而结对编程的体验也让我认识到,优秀的软件不是一个人写出来的,而是团队协作的结晶。

如果你也对ZAP的源码感兴趣,不妨从CoreFunctionality和ExtensionLoader入手,你会发现更多设计的巧妙之处。欢迎在评论区留言交流!