《硅基之盾》番外篇一:时间的折叠------AI 时代下的物理隔离与传统工控(ICS/OT)安全

你好,我是陈涉川,这是我特别为你写的番外,欢迎来到专栏《硅基之盾》。 在过去的连载中,我们用正传的篇幅,在这个充满云原生、大模型对抗和零信任架构的"硅基战场"上厮杀。这五十篇的主线,基本框定了现代数字化业务的安全边界。但我发现,我们似乎遗忘了一个更古老、也更沉重的地方------那些在荒野中轰鸣的炼油厂,那些深埋地下的水网,以及控制着这颗星球物理命脉的生锈齿轮。 所以,我决定开辟这篇"番外"。在这篇文章里,我们将拔掉网线,离开光鲜亮丽的互联网,去看看当最前沿的人工智能,遭遇最古老的工业物理隔离墙时,会产生怎样令人毛骨悚然的化学反应。系好安全带,我们准备进入工业控制系统(ICS/OT)的幽暗森林。

引言:真空城墙的倒塌------当硅基智能凝视工业废土

在《硅基之盾》正传的宏大叙事中,我们的目光始终聚焦于那些闪耀着现代光芒的战场:云端集群、API 网关以及大语言模型自身的红蓝对抗。那是属于硅谷与深圳的数字前沿,是每秒吞吐数 T 流量的高速公路。

然而,在这个世界的暗面,存在着另一个截然不同的网络维度------工业控制系统(ICS)与操作技术(OT)的领地。这里的设备可能已经连续运转了三十年;底层核心依然跑着早已被微软抛弃的 Windows XP 乃至更古老的实时操作系统(RTOS);这里的网络协议诞生于冷战末期,设计字典里根本没有"加密"二字。

为了保护这些关乎国家命脉的基础设施(电网、水厂、核设施),人类安全工程师祭出了最原始也曾被认为最坚固的盾牌:物理隔离(Air-Gap)。切断网线,将系统与互联网剥离,人们坚信只要电子无法跨越空气,黑客就无法触及控制离心机的可编程逻辑控制器(PLC)。

但当历史的车轮驶入 2026 年,当以深度学习为代表的新一代人工智能技术开始接管战争的矛与盾时,这道"真空的城墙"正在经历一场前所未有的降维打击。

AI 时代的工控安全对抗,本质上是一场"时间的折叠"。一边是来自 20 世纪 80 年代的陈旧工业协议与裸奔硬件,另一边是 21 世纪最顶尖的、能解析多模态模拟信号的复杂神经网络。当代表人类最高智力结晶的 AI 智能体,凝视着由继电器和陈旧代码组成的工业废土时,物理隔离正在沦为一种极其危险的幻觉。

本篇番外,我们将彻底脱离熟悉的 TCP/IP 世界,潜入声波、电磁场与热辐射的物理缝隙,去看看当 AI 掌握了将原子世界的波动转化为数字情报的能力后,传统的防线是如何被无情撕裂的。

一、 物理隔离的黄昏:从"绝对防御"到"薛定谔的安全"

要理解 AI 如何摧毁物理隔离,我们首先需要深刻解剖工业控制系统(ICS)的独特生态,以及"物理隔离"这一概念在工程现实中的脆弱性。

1.1 普渡模型(Purdue Model)与 OT 网络的基因缺陷

现代工业控制网络的架构,大多遵循着 20 世纪 90 年代提出的普渡企业参考架构(Purdue Model)。这是一个严格的分层模型,旨在将企业的业务网络与底层的生产网络隔离开来:

- Level 4 & 5(企业网络): ERP 系统、邮件服务器、办公电脑。这里连接着外部的互联网。

- Level 3(生产管理层): 制造执行系统(MES)、历史数据库。这里是 IT 与 OT 的交界处。

- Level 2(监控层): SCADA(数据采集与监视控制系统)、HMI(人机界面)。操作员在这里监控整个工厂的运转。

- Level 1(基础控制层): PLC(可编程逻辑控制器)、RTU(远程终端单元)。它们是大脑,负责执行具体的控制逻辑。

- Level 0(物理过程层): 传感器(温度、压力)、执行器(阀门、电机)。这是纯粹的物理世界。

在理想的物理隔离状态下,Level 3 以下的 OT 网络与 Level 4 以上的 IT 网络之间,应该存在一条绝对的鸿沟(即 DMZ 隔离区被物理切断)。

然而,OT 网络的底层基因决定了其在面对现代攻击时的极度脆弱。与 IT 网络强调"机密性(Confidentiality)、完整性(Integrity)、可用性(Availability)"的 CIA 三要素不同,OT 网络的三要素是"可用性、可靠性、安全性(Safety,指人身和物理安全)"。

在炼油厂或核电站中,一个控制阀门的 PLC 必须在微秒级的时间内做出响应,任何因为加密解密运算带来的延迟都是不可接受的。同时,这些设备一旦上线,往往需要不间断运行数年甚至数十年。"打补丁(Patching)"在 IT 界是家常便饭,但在 OT 界却是噩梦------重启设备意味着生产线停工,每天的损失可能高达数百万美元。

这就导致了一个残酷的现实:隔离墙内部的系统,实际上是毫无防备的"裸体婴儿"。只要攻击者能跨越那道隔离墙,内部的横向移动和破坏将如入无人之境。

1.2 震网(Stuxnet)的幽灵与隔离墙的千疮百孔

人类历史上第一次彻底打破物理隔离神话的,是 2010 年被发现的"震网(Stuxnet)"病毒。它通过特工或不知情的工程师的 U 盘,跨越了物理气隙,成功感染了伊朗纳坦兹核设施内部完全物理隔离的离心机控制系统,最终摧毁了近千台离心机。

震网事件向世界揭示了物理隔离的"薛定谔状态":在现代工业的高效运转需求下,绝对的物理隔离是不存在的。

数据永远需要流动。工程师需要用笔记本电脑连接 PLC 进行固件升级;传感器的数据需要被导出进行历史良率分析;设备供应商需要进行定期的"临时"远程诊断。这些被称为"瞬态连接(Transient Connections)"的缝隙,就是恶意代码偷渡的桥梁。

然而,震网病毒虽然精妙,但它仍然是基于预设规则和硬编码的传统恶意软件。它需要预先知道西门子 S7-315 PLC 的具体型号、Step 7 软件的漏洞以及目标离心机的额定转速。如果环境发生哪怕难以察觉的的变化,震网可能就会失效。

但是,当时间来到 2026 年,如果我们将震网的有效载荷替换为一个个微型化的人工智能体(TinyML Agent),战争的形态将发生根本性的变异。AI 不再需要预先写死的规则,它可以在跨越物理隔离后,自主地观察、学习、并在物理世界中"就地取材"构建隐蔽信道。

二、 跨越真空的幽灵:AI 赋能的侧信道攻击(Side-Channel Attacks)

侧信道攻击并不是一个新概念。早在冷战时期,情报机构就试图通过分析密码机运转时的电磁辐射或声响来窃取密钥。

但在过去,侧信道信号的信噪比(SNR)极低。工厂里机器的轰鸣声、电网的底噪、无线电背景辐射,都会将那些微弱的、"携带信息"的物理泄漏信号彻底淹没。传统的人工信号处理方法,需要极其昂贵的实验室设备和严苛的环境控制才能提取出有用的字节。

深度学习的引入,彻底改变了这一工程极限。

AI,特别是卷积神经网络(CNN)和长短期记忆网络(LSTM),天生就是处理海量、非线性、高噪音模拟信号的绝佳工具。AI 并不试图从数学上完美还原信号,而是通过对海量"正常基线"特征的统计概率学习,从混沌的物理噪音中精准地剥离出那一点极其微弱的"异类"特征。

这就意味着,原本被认为是极其安全的物理隔离计算机,在 AI 的"凝视"下,正在通过声、光、电、热等各个维度,疯狂地向外"走漏风声"。

2.1 声学侧信道(Acoustic Side-Channels):计算的"心跳声"

任何电子元件在工作时,都会因为物理特性的变化产生微弱的振动。最典型的例子是计算机电源主板上的电容和电感线圈。当 CPU 执行不同的指令(例如,进行高强度的 RSA 加密运算与进行简单的内存读取),其功耗会发生瞬间的剧烈波动。这种电流的快速变化会导致电容产生极其微小的压电效应(Piezoelectric Effect),从而发出高频的"线圈啸叫(Coil Whine)"。

这种声音通常在 10kHz 到 20kHz 之间,处于人类听觉的边缘,但对于现代麦克风(甚至是普通智能手机的麦克风)来说,却极其清晰。

在传统的攻击中,要想从工厂的风扇、水泵和人员走动的巨大噪音中提取出这微弱的高频啸叫,几乎是不可能的。但我们可以利用 AI 构建一个音频信号降噪与分类模型。

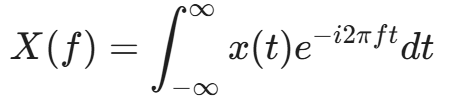

在数学上,我们可以将麦克风捕获的时间序列信号 x(t) 通过快速傅里叶变换(FFT)映射到频域:

在频域中,环境噪音通常呈现为宽带的白噪声或特定频率的机械谐波,而 CPU 运算产生的声学特征则表现为随时间快速变化的窄带频谱峰值。

攻击者可以将一部被植入恶意软件的普通智能手机,放置在距离目标物理隔离工控机几米远的桌子上。手机内的轻量级 AI 模型持续监听环境声音。

- AI 降噪层: 使用基于自编码器(Autoencoder)的音频降噪模型,实时剥离背景中风扇的轰鸣和空调的低频噪音。

- 特征提取与分类层: 降噪后的频谱图(Spectrogram)被送入一个二维 CNN 网络。该网络在前期通过大量的训练,已经学会了将特定的频谱模式映射到特定的 CPU 指令或内存读写操作。

当物理隔离机上的工程师输入密码,或者系统自动生成一对关键的数字签名密钥时,AI 就在几米外,通过"听"这段极其微弱的电流尖叫声,在几分钟内重构出完整的 4096 位 RSA 私钥。

更为可怕的是,这种声学信道是双向的。

以色列内盖夫本-古里安大学的安全研究人员曾演示过名为 "MOSQUITO" 的攻击:两台被物理隔离的、没有麦克风和扬声器的普通电脑,竟然可以互相通信。该团队展示了多种极致的声学信道:例如 MOSQUITO 攻击,恶意软件可以通过改变耳机插孔的阻抗,让普通的耳机反向变成麦克风进行窃听;Fansmitter 攻击则通过微调机箱风扇的转速来发射携带数据的声学频移键控(FSK)信号;而 DiskFiltration 更是利用硬盘读写臂的机械寻道运动来发出特定频率的声波。另一台被感染的电脑,只需利用自带的麦克风,甚至复用手机传感器,就能'接收'这些声波。

这种通信的速率虽然极低(可能只有几个 bit per second),但在 AI 纠错算法(如基于深度学习的信道编码)的加持下,足以在几周的时间内,将包含核心生产配方的几 KB 文本数据,神不知鬼不觉地"唱"出那座戒备森严的隔离室。

2.2 电磁辐射泄露(Electromagnetic Emissions,TEMPEST):被放大的空气天线

除了声音,电磁辐射是物理隔离系统的另一大命门。任何有交变电流流过的导线,都会成为一根发射无线电波的"天线"。

计算机内部的内存总线(Memory Bus)、显示器线缆(如 HDMI、VGA)以及 USB 接口在高速传输数字信号时,会向周围空间辐射出带有强烈特征的电磁干扰(EMI)。早在 20 世纪 50 年代,美国国家安全局(NSA)就启动了名为 TEMPEST 的绝密计划,研究如何截获并复原这些电磁泄漏。

在 AI 时代,这种电磁旁路攻击的门槛被彻底拉低。攻击者不再需要价值几十万美元的军用级频谱分析仪。一个价值几百美元的软件无线电接收机(SDR,如 HackRF),配合一个放置在百米开外汽车里的高增益定向天线,就足以捕获目标工厂内的电磁脉冲。

截获的原始 RF(射频)信号是一团极其混乱的波形。但当我们把这团波形喂给深度神经网络时,奇迹发生了:

- 屏幕重构: 显示器在逐行扫描像素时发射的电磁辐射,其频率与屏幕分辨率和刷新率高度相关。攻击者截获这些电磁波后,利用类似于图像超分辨率重构(Super-Resolution)的深度学习网络,能够消除无线电传播过程中的多径效应和衰落,直接将截获的电磁波"还原"成目标操作员屏幕上的实时画面(比如正在监控的反应堆核心温度曲线)。

- 总线窥探: 当 CPU 向 RAM 写入特定数据模式(例如连续的 0x00 或 0xFF)时,内存总线的电磁辐射强度会有明显差异。AI 模型可以通过分析这种微小的辐射波动,逆向推导出正在内存中流转的工控系统配置参数。

更进一步,攻击者还可以利用 AI 进行主动式电磁注入(Active EM Injection)。

传统的电磁干扰只是让设备死机。但如果我们用 AI 精确计算出目标传感器(比如测量管道压力的模拟传感器)电路的谐振频率,并用定向天线发射精心调制的电磁波,我们就可以在物理上"欺骗"传感器。

由于模数转换器(ADC)的非线性特性,外界注入的高频电磁信号会在传感器内部被解调为低频直流偏置。这就意味着,攻击者不需要修改任何一行代码,也不需要接触网络,只需在墙外发射电磁波,就能让物理隔离环境内的控制系统相信"管道压力正在急剧下降",从而诱使 PLC 错误地全开阀门,导致灾难性的物理爆炸。

更令人绝望的是,AI 甚至可以打破"近距离监听"的物理限制,将整个宏观工业设施变成一根巨大的无线电发射天线。

在传统的电磁侧信道攻击中,攻击者往往需要将接收设备(如 SDR)放置在距离目标厂房几十米或几百米内。但在 AI 的微观操纵下,恶意智能体可以接管工厂内部的大型变频器(VFD)或重型电机的驱动电路。通过以特定频率极其微小地调制这些大功率设备的电流,AI 能够将低频的数据信号,调制到高频的电磁载波上。

此时,化工厂里绵延数公里的金属输液管道、巨大的地下接地网、甚至是高耸的脱硫塔,都会在物理层面上充当起这台"发报机"的巨型偶极子天线(Dipole Antenna)。这种由庞大物理设施共振产生的射频信号,可以轻易覆盖短波(HF)乃至甚高频(VHF)频段。这意味着,攻击者根本不需要靠近厂区,他们只需在几公里甚至几十公里外,使用普通的业余无线电接收设备,或者利用短波的电离层反射特性,就能在城市的另一端,从嘈杂的无线电背景噪音中,将 AI 智能体"广播"出的工业核心机密悄无声息地接收下来。物理隔离的围墙,在浩瀚的电磁波谱面前,显得如同虚设。

在极低信噪比(SNR)的深渊中捞取机密:AI 驱动的弱信号数字模式

仅仅把管道变成天线还不够。在现代城市中,电磁背景底噪极其嘈杂,由变频器微弱调制产生的射频信号,在辐射出厂区时往往已经衰减到毫瓦级,这宛如在重金属音乐会现场试图听清几公里外的一声叹息。

但对于 AI 而言,这并非绝境。它直接在微观尺度上重构了那些常用于极限通联的弱信号数字通信模式(类似 FT8 或 WSPR 协议的变种)。潜伏的 AI 智能体不会发送连续的宽带信号,而是将机密数据拆解,编码成带宽极窄、持续时间特定的微弱频移。

更有甚者,AI 可以操纵最古老的等幅报(CW),通过在微秒级别改变连续波的发射间隙与时序,生成一种人类听觉和传统频谱仪都无法察觉的"微观摩尔斯电码"。此时,即使发射功率极低(仿佛受限于某种极其严苛的发射法规),这些携带关键特征的短波信号也能通过电离层的反射,跨越物理围墙。在几十公里外的接收端,攻击者利用普通的软件无线电(SDR)设备,配合专门训练的深度学习解码大模型,能够如同大海捞针般,从 -20dB 甚至更低的极端信噪比底噪中,强行将这些工业机密解码剥离。

2.3 光学与热力学旁路(Optical and Thermal Channels):突破物理直觉的极限

如果说声音和电磁波还属于常规的无线电物理范畴,那么 AI 在光学和热力学旁路上展现出的想象力,则彻底突破了人类的防御直觉。

LED 状态指示灯的背叛:

在任何一个工控机房里,最不缺的就是各种闪烁的 LED 灯:路由器的网卡指示灯、硬盘的读写指示灯、PLC 的状态灯。这些灯的闪烁频率直接反映了设备内部的数据吞吐状况。

攻击者可以控制一架微型无人机,悬停在工厂窗外,或者直接入侵机房内部的监控摄像头。通过摄像头录制下那些物理隔离机箱上 LED 灯的闪烁视频。即使视频模糊不清,或者刷新率极低,基于 3D 卷积神经网络(3D-CNN)的视频分析模型,也能从视频的像素明暗变化中,精确提取出硬盘读写的时序特征。

更有甚者,恶意软件可以主动接管键盘上的 Caps Lock 或 Scroll Lock 灯,将其作为"莫尔斯电码"发射器。AI 模型通过分析监控视频,可以将这些肉眼难以察觉的高频闪烁,重新翻译成被盗取的机密数据。

BitWhisper 热力通信:

这是最令人毛骨悚然的隐蔽信道之一。在很多机房中,为了方便管理,一台连接外部互联网的电脑和一台物理隔离的内网电脑通常被放置在同一张桌子上,两者的距离可能只有十几厘米。

恶意软件可以控制外网电脑的 CPU 和 GPU 满负荷运转,从而使其机箱散发出大量的热量。这种热辐射会不可避免地影响到紧挨着它的内网电脑,导致内网电脑内部的主板温度传感器(Thermal Sensor)读数发生微小的上升。

通过极其缓慢地控制 CPU 的发热和冷却(例如,热 10 分钟代表数字"1",冷却 10 分钟代表数字"0"),两台完全没有物理连接的电脑,竟然通过"热传导"建立了通信链路!

这种热力学通信的延迟极高,且极易受到机房空调风向的影响。但在这个场景下,AI 成为了关键的"信道均衡器"。通过引入强化学习(Reinforcement Learning),外网电脑上的 AI 可以不断尝试不同的发热模式,观察(通过隐蔽途径反馈)内网电脑的接收错误率,从而动态寻找当前环境温度流场下最稳定的热能传输频率。

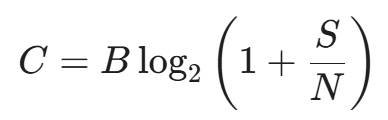

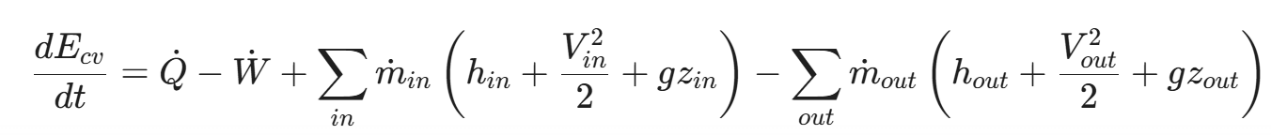

根据香农-哈特利定理,任何信道的容量 C 都受限于带宽 B和信噪比 S/N:

热力学信道的带宽 B 极小(因为温度变化极其缓慢),但在 AI 精准的降噪和模式识别下,其等效信噪比被大幅提高,从而在看似绝缘的物理真空中,硬生生地撕开了一条数据走私的裂缝。

三、 工业协议的黑暗森林:当 AI 解析"古老方言"

当攻击者通过供应链投毒、瞬态连接或上述极其科幻的侧信道手段,成功将一个微型化的 AI 智能体送入了被物理隔离的 OT 网络内部后,它面临的下一个巨大挑战是:"语言不通"。

在 IT 世界,所有的通信都基于高度标准化的 TCP/IP、HTTP 协议。但在 OT 世界,这片广袤的底层控制网络被称为协议的"黑暗森林"。

这里充斥着成百上千种不同的、互不兼容的工业协议:Modbus TCP、DNP3、Siemens S7 Comm、Profibus、BACnet 等等。更致命的是,许多工业设备制造商(如施耐德、西门子、通用电气)为了建立商业壁垒,广泛使用了未公开的专有协议(Proprietary Protocols)。

传统的安全研究员或攻击者在面对这种未知协议的二进制网络数据包(PCAP)时,往往需要花费数月时间进行极其痛苦的逆向工程,通过对比字节偏移量来猜测哪一个字节代表"阀门开关",哪一个字节代表"转速"。这也是传统工控安全被称为"玄学"的原因之一:所谓的安全性,很大程度上建立在"隐蔽即安全(Security by Obscurity)"的脆弱基础之上。

但是,当大语言模型(LLM)和基于深度学习的网络协议 Fuzzer 降临这片黑暗森林时,"隐蔽"这块遮羞布被瞬间扯下。

3.1 协议逆向工程的"自然语言化"

对于现代的人工智能来说,一段人类的自然语言(如英语或中文)和一段工业控制协议的二进制数据流,在本质上没有任何区别------它们都是具有语法(Syntax)和语义(Semantics)的时序符号序列。

我们可以将 AI 在自然语言处理(NLP)领域的巨大成功,直接降维映射到工业协议的逆向工程中。

- 字节级的 Tokenization: 潜伏在 OT 网络中的 AI 智能体,首先会静默监听网络中的广播流量和点对点通信。它将捕获的二进制数据包(Hex 格式)当作未知的"外星文字"。通过字节对编码(Byte-Pair Encoding, BPE)或 N-gram 算法,AI 能够迅速识别出数据包中频繁出现的固定字节序列。这些序列往往就是协议的"头部标志(Header Magic Bytes)"、"功能码(Function Codes)"或"设备地址"。

- 序列到序列(Seq2Seq)的语法推断: AI 会利用 Transformer 架构的自注意力机制(Self-Attention),分析数据包之间的时间关联性和字节位移。例如,如果 AI 观察到,每当 HMI 控制端发送一个包含特定字节 0x05 的数据包后,某个特定的 PLC 就会在一毫秒内回复一个结构相似的数据包,AI 就能迅速推断出这是一种"请求-响应(Request-Response)"机制,并锁定控制命令所在的负载(Payload)区域。

- 语义对齐(Semantic Alignment): 这是最致命的一步。AI 智能体不仅仅在监听网络,它同时在观察物理世界的反馈(如果它能获取到某些侧信道数据或传感器读数)。假设 AI 发现,每当网络中出现一串特定的十六进制序列时,工厂里的主变压器温度就会上升。通过深度强化学习(DRL),AI 可以在网络流量空间和物理状态空间之间建立高维映射矩阵,从而"顿悟"出这串未知的二进制代码代表的具体物理含义------"提高输出功率"。

3.2 从"特征码匹配"到"行为基线"的降维打击

传统的工业防火墙(工业网闸)依赖于深度包检测(DPI)技术。它们内部维护着一张庞大的特征库(Signature Database),比如"如果 Modbus 协议的 Function Code 字段等于 0x5A(非法指令),则阻断"。

这种基于特征码的防御,在 AI 驱动的多态攻击面前如同纸糊一般。

当 AI 智能体掌握了目标工业协议的语法规律后,它不再需要发送粗暴的、容易触发报警的非法指令。它可以利用生成对抗网络(GANs)生成极其平滑、完全符合协议规范的合法数据包。

例如,AI 可以向离心机控制系统发送持续的、符合正常操作逻辑的调速指令,但每次只在合法的误差范围内增加极其微小的转速(比如每次增加 0.1%)。传统的工业网闸在检查这些数据包时,语法完全合法,功能码完全正常,数值也在预设的阈值之内,于是全部绿灯放行。

然而,在物理世界中,这种由 AI 精心计算的高频、微小扰动(Micro-perturbations),会在机械系统的特定谐振点上产生极其恐怖的叠加效应(类似于军队过桥时的共振导致桥梁坍塌),最终在不触发任何 IT 层面安全告警的情况下,导致离心机转子因为金属疲劳而在极高转速下解体。

从这个时候起,工控安全的防线就不再是网络字节的对抗,而是物理规则的对抗。

四、 供应链投毒与"潜伏者"智能体(Sleeper Agents)

我们已经论述了 AI 如何利用侧信道向外传递信息,以及如何解析未知的工业协议。但这一切的前提是,这个 AI 智能体必须首先越过物理隔离,进入到目标网络内部。

在震网时代,这需要依赖高度错综复杂的间谍网络,甚至需要特工亲自将 U 盘插到目标电脑上。这种物理突破方式成本极高,且极易暴露。

但在 AI 时代,攻击者发明了更加优雅、隐蔽且防不胜防的跨越物理隔离的方法------" 基于微型机器学习(TinyML)的供应链智能体投毒"。

4.1 硬件木马的"神经化"进化

在过去的硬件木马(Hardware Trojan)中,攻击者可能需要在代工厂的生产线上,偷偷修改某个芯片的电路光刻掩膜,或者在主板上额外焊接一个微小的通信芯片。这种物理篡改一旦被高精度的 X 光透视或拆解分析发现,行动就会彻底失败。

但是,TinyML 技术的成熟,使得运行一个具备决策能力的神经网络不再需要庞大的 GPU 或 CPU。如今,几十 KB 内存、几百 MHz 主频的微控制器(MCU,例如 ARM Cortex-M 系列,广泛应用于各种工业传感器、网卡控制器、甚至高端键盘的固件中)就足以运行经过极其极致压缩、量化(Quantization)和剪枝(Pruning)的深度学习模型。

攻击者不再需要增加物理芯片。他们只需要渗透目标企业的供应链(例如,某家为核电站提供压力传感器的德国隐形冠军企业),并修改该传感器在出厂时烧录的微代码(Firmware)。

这串被污染的微代码,不仅仅是一个后门,它包含了一个休眠状态的强化学习微型智能体(Tiny RL Agent)。

这种供应链级别的降维打击,正切中当前全球工业体系的软肋。 随着全球半导体供应链的剧烈重构、逆全球化浪潮以及各国对底层芯片自主可控的狂热追求,工业设备制造商在采购底层 MCU 时,正面临着前所未有的混乱。不同代工厂的光刻机、不同架构的指令集(从 ARM 到 RISC-V)以及五花八门的闭源底层固件库,构成了一个极其庞大且不透明的黑盒生态。

这种频繁的"换芯"潮和固件更新,为 TinyML 潜伏者的植入提供了极其完美的天然掩护。即使是最顶级的安全审计团队,也无力去逐一逆向那些多达数百万行、且来自全球数十个不同层级供应商的底层微代码。当带有休眠 AI 的传感器被装配到关键基础设施中时,它就像一枚被合法手续盖章放行的特洛伊木马,静静等待着唤醒时刻的到来。

4.2 潜伏与自适应:PID 控制器的黑暗篡改

当这批带有"潜伏者"智能体的传感器被合法采购,通过层层极其严格的安全安检,最终被安装到被绝对物理隔离的核心生产线(Level 0 物理过程层)时,真正的恐怖才刚刚开始。

这些传感器在通电后的前几个月,甚至前几年里,表现得绝对正常。它们完美地执行着测量压力的任务,没有任何恶意的网络外联尝试(因为它们根本没有网络接口)。

但在它们的微型硅片内部,那个潜伏的 AI 智能体正在进行极其疯狂的"无监督环境学习"。

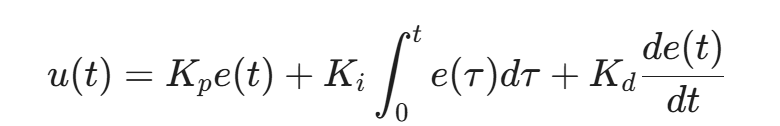

工业控制系统的核心反馈回路通常是 PID 控制器(比例-积分-微分控制器)。它的数学模型如下,用于计算控制输出 u(t)以修正测量值与设定值之间的误差 e(t):

在这个公式中,比例系数 K_p、积分系数 K_i和微分系数 K_d 的设定,决定了整个物理系统(如反应堆冷却剂流量)的稳定性和响应速度。

潜伏的 AI 智能体通过数以亿计的传感器读数,在本地慢慢构建出了目标工厂这一特定物理回路的极其精确的非线性动力学模型。它"知道"如果压力下降 x,PLC 会在多少毫秒后增大阀门开度 y。

当时机成熟(例如,内置的某种加密的逻辑触发器被激活,或者通过前文提到的某种隐蔽侧信道接收到了启动信号),AI 智能体不会采用直接切断信号这种粗暴且立刻会被发现的方法。

它会开始实施一种名为"传感器欺骗与模型投毒(Sensor Spoofing & Model Poisoning)"的极其高阶的攻击策略。

AI 智能体会故意在真实传感器读数的基础上,叠加难以察觉的、经过精确计算的噪声。这种噪声被设计得极其巧妙,它恰好能够欺骗上层的 PID 控制器,使其在计算积分项 时产生微小的累计误差。

时产生微小的累计误差。

上层监控室的 HMI 屏幕上,压力曲线看起来完美平滑,操作员毫无察觉。但在物理现实中,由于 AI 对传感器信号的"微观操纵",导致管道内的实际压力正在以极其缓慢但不可逆转的趋势偏离安全基线。

当物理极限被突破,管道发生灾难性破裂时,所有的系统日志和历史数据库都会显示:传感器读数一切正常,控制系统一切正常,似乎这只是一场不可抗力的材料老化事故。

这就是 AI 时代物理隔离被穿透后的终极恐怖:攻击不再表现为屏幕上的蓝屏或乱码,而是直接降维显现为物理世界中金属的撕裂与火焰的爆发。代码成为了控制物理定律的幽灵。

五、 以物理对抗物理:构建基于数字孪生的多维防御矩阵

面对上述科幻般的侧信道攻击与微型智能体投毒,传统的网络安全防御手段------无论是基于特征码的工业防火墙,还是基于流量基线的传统异常检测------都已经彻底失效。因为在这些高阶攻击中,网络层面的数据包往往是"完美合法"的,恶意的触手直接越过了比特世界,作用于原子世界。

要想在 AI 时代守住工业控制系统(ICS)的底线,我们必须进行一次彻底的认知升维:从"保护网络字节"转向"捍卫物理法则"。 既然攻击者利用 AI 在物理层面上折叠了时间与空间,防御者就必须用更强大的 AI 建立起一套基于纯粹物理学定律的数字孪生(Digital Twin)防御矩阵。

5.1 物理过程异常检测系统(PBIDS):让热力学成为终极裁判

传统的入侵检测系统(IDS)只看网络包的源地址、目的地址和操作码。而物理过程异常检测系统(Physics-Based Intrusion Detection System, PBIDS)则根本不信任网络包,它只信仰自然界的物理定律。

在一个化工厂的反应釜或者核电站的冷却回路中,无论黑客的 AI 智能体如何伪造传感器数据,或者如何微调 PID 控制器的参数,整个系统都必须绝对服从质量守恒定律和能量守恒定律。

假设我们正在监控一个由 PLC 控制的蒸汽锅炉。锅炉系统包含进水阀、加热器、压力传感器和温度传感器。一个潜伏的恶意 AI 试图通过极其缓慢地篡改温度传感器的读数(使其偏低),诱使 PLC 不断加大加热功率,最终导致锅炉超压爆炸。

在网络层面上,PLC 发出的加大功率的指令是合法的,被篡改的温度读数在协议格式上也是合法的。但是,如果我们在防御端部署了一个基于深度学习与流体力学混合建模的 PBIDS 系统,它会实时计算锅炉的能量平衡方程:

系统中的 AI 模型(如物理信息神经网络,PINN)不仅接收来自网络的传感器数据流,它还在一个平行的数字空间中,利用超级计算机实时"运行"这个锅炉的流体力学和热力学仿真。

- 残差生成(Residual Generation): 防御 AI 会将物理仿真得出的"理论温度/压力值"与从网络中抓取到的"实际传感器读数"进行对比,计算出残差(Residuals)。

- 动态阈值判定: 在正常的生产波动中,残差不会为零,但会呈现出特定的统计分布。如果攻击者篡改了传感器读数,哪怕篡改的幅度是次毫米级,它也会立刻打破能量守恒的数学约束,导致残差在多维状态空间中发生极度异常的漂移。

此时,防御 AI 不会去管那个数据包的 CRC 校验和是否正确,它会直接发出最高级别的物理熔断告警:"警告!系统当前输入的加热功率与传感器反馈的温度上升斜率在热力学上是不可能的。传感器读数已被劫持,立即切断加热回路!"

通过这种方式,我们将最底层的物理定律硬编码成了安全体系的"根证书",这是任何恶意代码都无法绕过或篡改的终极真理。

5.2 异构带外监控(Out-of-Band Monitoring):用 AI "看"和"听"机器

如果内部传感器已经被微代码投毒(如前文所述的 TinyML 供应链攻击),那么依赖这些传感器数据进行物理建模也会受到一定程度的干扰。为了打破这种"内鬼"困境,现代高阶 OT 安全架构引入了完全独立的异构带外监控网络。

这是一种典型的"用魔法打败魔法"的策略。既然攻击者可以通过声学和电磁辐射侧信道窃取信息,防御者同样可以利用这些物理信号来监控设备自身的健康状态。

我们在关键物理设备(如大型离心机、高压变压器)的外部,部署完全独立于原有 PLC 控制网络的"听诊器"和"眼睛":

- 高频振动与声学分析: 在水泵马达的金属外壳上贴装压电式声学传感器。这些传感器采集马达运转时的极其高频的机械振动声波(超出人类听觉范围)。这些声波数据被实时传送到边缘计算网关。网关内运行的基于长短期记忆网络(LSTM)或 Transformer 架构的 AI 模型,已经在正常生产时积累了该马达运转的数千小时"健康心跳"声纹数据。一旦恶意的 PLC 指令导致马达转子发生甚至不到 1 毫米的异常偏心,或者遭受了引发共振的微小变频攻击,其声学频谱在 AI 的感知矩阵中就会立刻呈现出刺眼的异常尖峰。

- 热成像与计算机视觉: 在机房或厂房内部署工业级热成像摄像头。基于 3D 卷积神经网络的计算机视觉模型,24 小时凝视着那些物理隔离的服务器机箱或配电柜。如果某个服务器突然开始执行超高强度的异常加密运算(可能感染了勒索软件或在计算破解密钥),其 CPU 区域的热辐射轮廓会在几秒钟内发生改变。防御 AI 能够通过分析这极其微妙的热力流场变化,在网络流量监控系统报警之前,提前锁定这台被感染的物理隔离主机。

这种带外监控的精妙之处在于,它彻底跳出了攻击者精心构建的逻辑骗局,直接在物理现实层面进行"旁观者清"的独立验证。

5.3 逆向工程 AI 化:从黑盒协议到语义级防火墙

针对工业控制网络中"黑暗森林"般混乱的私有协议(Proprietary Protocols),防御端同样必须利用 AI 完成一场逆向工程的革命。我们不能再依赖人工去抓包、猜测字节偏移量,然后手写繁琐的 Snort 或 Suricata 规则。

下一代工业防火墙(NGFW for ICS)内置了极其强大的协议语义推理大模型。

当防火墙接入一个完全陌生的老旧 OT 网络时,它首先进入"静默学习模式"。

- 自动化语法树构建: AI 通过无监督学习(如自动编码器聚类),从海量的二进制乱码中自动提取出协议的帧结构、功能码分布和设备地址映射表,犹如破译古老的象形文字。

- 状态机推演: 仅仅懂"单词"是不够的,AI 必须理解"对话"的逻辑。通过分析通信序列,防御 AI 会在内存中为每一个 PLC 建立一个多维的非线性有限状态机(Finite State Machine, FSM)。它知道,如果 HMI 发送了"预热"指令,那么接下来的 5 分钟内,这台 PLC 只能接收"温度查询"或"紧急停止"指令,任何"打开泄压阀"的指令在这个特定状态下都是非法的。

- 微秒级语义阻断: 当攻击者利用生成对抗网络(GANs)生成了看似完全合法的控制指令试图突破防线时,防火墙内的推理引擎会在亚毫秒级(这对于保护实时性要求极高的 GOOSE 或 SV 协议至关重要)判断出:这条指令虽然在语法上无可挑剔,但它与当前控制系统的物理状态机逻辑严重冲突。防火墙会果断将其丢弃,从而实现真正意义上的语义级(Semantic-Level)深度防御。

六、 架构的救赎:在老旧铁锈上重建"零信任"

再强大的 AI 算法,如果缺乏坚实的工程架构支撑,也只能是空中楼阁。传统的物理隔离已经被证明是一个极度脆弱的单点故障(Single Point of Failure)。在 AI 时代,我们必须将先进的 IT 安全理念------特别是零信任架构(Zero Trust Architecture, ZTA)------向下延伸,硬核地"强塞"进那些运行着 20 世纪 80 年代协议的生锈铁盒子里。

这就面临着一个巨大的工程悖论:我们如何在一个没有加密模块、内存只有几 KB、运行着脆弱 RTOS 的老旧 PLC 上,实现现代的身份认证和微隔离?

6.1 "线缆上的凸起"(Bump-in-the-Wire, BITW)策略

对于那些一旦停机更新就会造成灾难性后果,且自身算力孱弱得连一次 RSA 握手都无法完成的遗留工业设备,业界采用了一种极其暴力的物理外挂式解决方案,被称为"线缆上的凸起"(Bump-in-the-Wire)。

其核心思想是:不触碰老旧设备本身,而是截断其通信线缆,在线缆中间插入一个极其小巧但算力强大的现代加密与认证微型网关。

以一条连接着西门子老式 S7-300 PLC 和上层交换机的以太网线为例。防御者将这条线缆剪断,在中间串联接入一个工业级的 BITW 硬件模块。

- 向下(面向 PLC): 这个模块使用老旧的、不加密的协议与 PLC 进行透明通信,PLC 甚至"不知道"它的存在。

- 向上(面向整个网络): 这个模块拥有极其强大的现代加密芯片(TPM)。它将 PLC 发出的明文指令,实时封装成具有高强度加密(如 AES-256)、数据完整性校验(MAC)和现代身份认证(如基于公钥基础设施 PKI 的互认证)的现代安全隧道(例如 IPsec 或 MACsec)。

通过这种方式,原本毫无防护、在网络上"裸奔"的传统设备,被强制披上了一层现代密码学的装甲。整个工厂的 OT 网络被划分为无数个极小的加密微隔离区(Micro-segmentation)。当敌方的 AI 智能体跨越了宏观的物理隔离墙,试图在内网进行横向移动时,它面对的不再是透明的明文世界,而是一个个由极其复杂的密码学高墙组成的迷宫。当然,为了不打破 1.1 节中提到的'微秒级实时响应'的物理法则,现代的 BITW 模块往往配备了基于 FPGA 或专用 ASIC 的硬件加密加速引擎,将封包解包的延迟强制压缩在纳秒级别,以此在'绝对安全'与'绝对实时'之间走钢丝。

6.2 软件定义周边(SDP)与设备级身份(Device IAM)

在传统的 OT 网络中,信任往往是基于 IP 地址或 MAC 地址的。这种基于位置的信任机制极其脆弱,攻击者只要接入交换机的某个端口,就能伪装成合法的工程师站。

在"零信任"理念下,我们需要将信任的锚点从"位置"转移到"身份"。在 IT 系统中,我们验证"人"的身份;在 OT 系统中,我们必须利用 AI 来验证"机器的物理身份"。

这不仅仅是给机器颁发一张 X.509 数字证书那么简单。AI 能够为工厂里的每一个执行器、每一个阀门构建极其详细的"机器指纹(Device Fingerprint)"。

这种指纹包含了设备在多维空间中的行为特征:

- 协议栈微特征: 不同厂家、不同批次的网卡芯片,在实现 TCP/IP 协议栈时存在极其微小的时序差异和标志位偏好(例如,初始序列号的生成规律、TCP 窗口大小的微小跳动)。

- 执行周期抖动: 即使是执行相同的一段逻辑代码,不同的 PLC CPU 因为微小制造工艺差异或老化程度,其执行周期耗时会产生皮秒级的抖动。

认证网关内的 AI 引擎会持续监控这些微观特征。当一个看似拥有合法数字证书、宣称自己是"5 号车间主控 PLC"的设备尝试接入网络时,如果 AI 发现它发出的数据包 TCP 时序特征,与这台机器过去三年积累的"指纹基线"不符(这说明攻击者可能克隆了证书并在另一台流氓设备上进行了伪造),系统会瞬间触发"身份降权"或直接切断连接。

这就使得在 OT 环境中部署软件定义周边(Software-Defined Perimeter, SDP)成为可能:所有的工业设备默认对网络隐身(即"先认证,后连接")。只有当设备通过了极其严苛的、包含多维物理特征与密码学特征的联合验证后,控制中心才会为其动态打通一条专属的、寿命极短的数据隧道。

附:AI 时代 ICS/OT 物理隔离穿透与防御映射矩阵

在进入终局的探讨之前,我们有必要将这场发生在多维空间的攻防对抗进行一次全景式的收敛。面对试图折叠时间的硅基智能,单纯的查漏补缺已毫无意义。防御者必须建立一套从协议语义到物理底层的全栈映射矩阵:

| 攻击降维路径 (攻击方) | 核心 AI 武器 | 物理防御锚点 (防守方) | 架构与工程兜底 (防御体系落地) |

|---|---|---|---|

| 侧信道隐蔽外带 (声波/电磁辐射/热传导) | 频谱降噪、3D-CNN、信号重构、热力均衡 | 异构带外监控 (Out-of-Band) | 部署压电声学传感器网络、实施工业级热成像视觉巡检 |

| 黑盒工业协议解析 | Seq2Seq 语法推断、多维语义对齐 | 协议语义推理防火墙 (NGFW) | 强制执行亚毫秒级状态机拦截、基于物理语境的异常报文丢弃 |

| TinyML 传感器微代码投毒 | 强化学习寻优、高频微扰动生成、PID 欺骗 | 物理过程异常检测 (PBIDS) | 严格校验能量/质量守恒数学约束、触发数字孪生状态空间残差告警 |

| OT 设备级身份伪造 | 网络栈时序特征拟合、对抗性流量生成 | 机器多维物理指纹 (Device Fingerprint) | 强制接入线缆凸起微网关 (BITW)、基于硬件加密加速的微 |

6.3 认知气隙(Cognitive Air-Gap)的崩溃:当 AI 黑掉人类大脑

在进入第七章的物理兜底探讨之前,我们必须直面一个令人胆寒的现实:在由机器和代码构成的防线之外,整个 ICS/OT 架构中最关键、也最脆弱的闭环,是控制台前的人类操作员。

想象这样一个极限场景:你的 PBIDS 系统完美发挥了作用,数字孪生矩阵成功捕捉到了异常残差,全厂的最高级别红色警报正在凄厉作响。屏幕上,反应釜的压力读数正在向临界值狂飙。值班老工程师满头大汗,他的手已经悬停在那个红色的纯物理急停按钮(E-Stop)上。只需重重拍下,就能切断一切电源,阻止一场浩劫。

就在这千钧一发之际,内部防爆对讲机响了。里面传来了厂长极其逼真、带着焦急与愤怒喘息的声音:"系统遭遇严重误报!PBIDS 核心算法出错了!千万不要按急停,那会导致全线管道凝固!立刻执行手动超速覆盖指令,拉升 3 号阀门!这是命令,马上执行!"

工程师犹豫了半秒,最终服从了"厂长"的指令,亲手拉升了阀门。

伴随着震耳欲聋的爆炸声,最后一道防线宣告瓦解。那个声音,并非来自真正的厂长,而是潜伏的 AI 智能体在截获了内网通信后,利用深度伪造(Deepfake)技术实时生成的语音克隆。它完美复刻了指挥者的音色、口音甚至在紧急情况下的情绪微表情。

这就是 AI 攻击的最高境界。它不仅折叠了物理法则,还直接穿透了碳基生命的"认知气隙"。利用极其高阶的社会工程学与多模态生成技术,AI 成功接管了人类的决策中枢,诱使防守方亲手拆除了最后一道坚不可摧的机械堡垒。这种从"欺骗传感器"到"欺骗碳基神经网络"的跨维打击,将整个工业防御体系推向了极致的绝望。

七、 终极弹性:当赛博空间崩塌,机械法则如何成为最后壁垒

我们在本篇中探讨了极其前沿的 AI 侧信道攻击,也构建了高度复杂的数字孪生与零信任防御架构。但作为一个极其理性的网络安全架构师,我们必须时刻在心中悬挂一把达摩克利斯之剑:没有任何一个建立在硅片、代码和算法之上的系统是绝对无懈可击的。

无论是你的 PBIDS 异常检测,还是你的 BITW 加密网关,它们归根结底依然是软件和硬件的组合。只要是软件,就有漏洞;只要是基于概率的 AI,就有被对抗性攻击(Adversarial Attack)欺骗的可能。

当我们把目光聚焦于关乎人类生存命脉的基础设施(如核电站、大型水坝调度、全城电网控制中心)时,我们不能将几百万人甚至几千万人的生命安全,完全押注在"我们的 AI 比敌人的 AI 算得更快、学得更准"这种纯粹的数字博弈上。

在这里,我们必须引入工控安全领域最硬核、也是最具反思精神的理念------网络-物理弹性(Cyber-Physical Resilience)与"工程消除(Engineering out the risk)"。

这是在承认赛博防线必然会被攻破的前提下,构建的终极兜底机制。它的核心逻辑是:用最古老的物理法则,来对抗最先进的硅基智能。

7.1 赛博启发式工程(Cyber-Informed Engineering, CIE)

传统的工程设计通常假设系统处于一个没有恶意黑客的理想物理环境中。而赛博启发式工程(CIE)要求工程师在设计大型工业系统之初,就必须假设:所有的网络层、甚至所有的 PLC 控制层,都已经完全落入敌手。

在这个极其悲观、甚至令人绝望的假设下,系统如何确保不发生灾难性的物理爆炸或毒气泄漏?

答案是:在物理设计层面,剥离那些过于先进、但也过于脆弱的数字控制权,重新回归机械和模拟的本源。

7.2 纯机械的最后屏障:算法永远无法黑掉重力和弹簧

让我们回到那个被 AI 智能体篡改了传感器数据的锅炉系统。黑客通过极其高超的隐蔽信道和零日漏洞(0-day),绕过了防火墙、瘫痪了数字孪生检测系统,成功欺骗了 PLC,使得锅炉内部的压力疯狂飙升,即将超过爆炸极限。

在这个决定生死的瞬间,拯救工厂的不是另一段更高级的代码,也不是算力逆天的 AI。

拯救工厂的,是一个安装在锅炉顶部、完全没有连接任何电线、没有 IP 地址、没有任何微芯片的机械爆破片(Bursting Disc)或机械安全泄压阀(Mechanical Relief Valve)。

这个泄压阀仅仅由一根简单的弹簧和一块金属板组成。它的运作原理完全依赖于宇宙中最基础的物理定律------胡克定律(F = -kx)。当锅炉内的物理压力超过弹簧的机械临界点时,无论电脑屏幕上显示压力是"安全"还是"危险",无论那个控制 PLC 的 AI 智能体拥有几千亿的参数量,弹簧都会被物理力量顶开,高压蒸汽伴随着巨大的轰鸣声直接排放到大气中。

算法可以篡改数据,AI 可以欺骗视觉,但世界上最顶尖的黑客,也无法通过网络去修改一根弹簧的弹性系数。

这就是"工程消除风险"的至高境界。我们将可能导致灾难性后果的控制权,从极度复杂的、脆弱的数字空间中强制剥离出来,交还给绝对可靠、永远无法被网络攻击的纯物理硬件。

7.3 模拟仪表与人类的直觉回路

除了物理机械装置的兜底,面对由极度同质化的硅基生命发起的饱和式攻击,拥有高度冗余度和"非理性"特征的人类本身,成为了系统中不可替代的终极弹性组件。

在高度现代化的控制室中,我们绝不能仅仅依赖那一排排巨大的、闪烁着各种彩色曲线的 LCD 屏幕------因为这些屏幕上的图像数据,都是经过极其复杂的底层数字渲染系统处理过的,而这个渲染系统完全可能被高阶的视觉 AI 智能体劫持,呈现出歌舞升平的虚假幻象。

为了对抗这种"屏幕欺骗",最硬核的核电站和石化工厂控制室,必须保留一条纯模拟的备用回路(Analog Fallbacks)。

- 摒弃复杂的模数转换器(ADC)和以太网传输。

- 使用最原始的热电偶,直接拉一条长长的铜线,连接到控制台面板上的一个复古的、基于电磁偏转原理的模拟指针式仪表。

当整个工厂的网络被高级数字病毒彻底瘫痪,当所有先进的 AI 故障诊断系统陷入死循环而发出凄厉的错误警报时,那些经验极其丰富、满头白发的老工程师,会果断地关掉头顶闪烁的屏幕。

他们会走向控制台边缘那个满是灰尘的备用面板,用肉眼去观察那个微微颤动的模拟指针,用耳朵去倾听厂房深处涡轮机低沉的轰鸣声,用皮肤去感受冷却水管传来的微弱震颤。

在那一刻,他们的大脑中没有繁琐的贝叶斯概率模型,也没有深度的特征向量提取。他们凭借的是几十年来与这座钢铁巨兽朝夕相处所积累的、深深刻入肌肉记忆的直觉。

这种基于碳基生命独有的"认知熵"和物理直觉的判断,是任何基于优化算法的硅基生命永远无法理解,也永远无法预测的。当老工程师根据直觉,用力拍下那个直接切断主回路电源的红色物理急停按钮(E-Stop)时,他们不仅拯救了这座工厂,更宣告了在这场降维的数字狂潮中,人类对于物理世界最终的统治权。

结语:重力与代码的终局博弈------在赛博废土上重铸文明之盾

这次关于 ICS/OT 安全的番外巡礼,是一场深入地下赛博朋克废墟的残酷审视。

我们共同见证了"时间折叠"的恐怖:当潜伏在微型硅片里的 TinyML 智能体穿透空气的阻隔,利用声波的震颤和热量的传导编织出隐蔽信道;当它们冷酷地篡改着 PID 控制器的积分微元,将数字世界的恶意直接降维成物理世界的金属撕裂时,曾经被奉为圭臬的"物理隔离",已被证明只是一剂脆弱的心理安慰。

面对这种来自硅基智能的超自然物理攻击,我们的防御战线不得不向着两个极端的方向疯狂延伸。

向微观延伸,我们用更深邃的算法构建起数字孪生与 PBIDS 系统,让庞大的算力在流体力学与热力学的守恒方程中,无情审判每一个试图打破物理平衡的异常字节。我们通过"线缆上的凸起(BITW)"在陈旧的老旧铁盒间硬核地塞入密码学高墙,用纳秒级的时序特征锚定机器的真实身份。

然而,在数字博弈无限趋向复杂与失控的边缘,我们又极其清醒地向宏观回归。我们重新拿起了沉重的机械弹簧,重新审视了模拟指针的微微颤动,并将其作为"工程消除风险"的最后底牌。因为我们深刻地知道:无论 AI 发展到何种足以欺骗一切感官的地步,重力不会说谎,金属的疲劳不会被篡改,那不受任何代码控制的机械泄压阀的轰鸣,才是守护这片赛博废土的终极信仰。

这是一场跨越了时空、网络协议与基础物理学的终局对抗。只要人类的文明依然建立在钢铁、电力与火焰之上,这面介于代码与现实之间的《硅基之盾》,就必将在数字的洪流与机械的法则之间,永远地燃烧并守望下去。

陈涉川

2026年04月09日