CGBA:曲率感知的几何决策黑盒攻击

Md Farhamdur Reza, Ali Rahmati, Tianfu Wu, and Huaiyu Dai

电气与计算机工程系,北卡罗来纳州立大学

mreza2@ncsu.edu, arahmat@alumni.ncsu.edu, tianfu_wu@ncsu.edu, hdai@ncsu.edu

摘要

基于决策的黑盒攻击通常需要大量查询才能制作出对抗样本。此外,基于在估计的法向量方向上进行边界点查询的决策攻击,常常存在效率低下和收敛问题。本文提出了一种新颖的查询高效的曲率感知几何决策黑盒攻击(CGBA),该方法在一个受限的二维平面上沿着半圆形路径进行边界搜索,无论边界曲率如何,都能确保成功找到边界点。虽然所提出的 CGBA 攻击对任意决策边界都能有效工作,但它特别擅长利用低曲率来制作高质量的对抗样本,这在常用分类器的非目标攻击中很常见并得到实验验证。相比之下,在目标攻击下,决策边界通常表现出更高的曲率。因此,我们开发了一种新的查询高效变体 CGBA-H,以适应目标攻击。此外,我们进一步设计了一种算法,以额外查询为代价获得更好的初始边界点,这显著提升了目标攻击的性能。我们进行了广泛的实验,在 ImageNet 和 CIFAR10 数据集上针对一些知名分类器评估了所提出方法的性能,结果表明 CGBA 和 CGBA-H 分别优于最先进的非目标攻击和目标攻击。源代码可在 https://github.com/Farhamdur/CGBA 获取。

1. 引言

对抗攻击大致分为两类:白盒攻击和黑盒攻击。在白盒攻击设置 12, 23, 3 中,攻击者拥有目标分类器及其权重的完整知识。然而,在现实场景中,获取目标分类器的信息通常是不切实际的。因此,黑盒设置------基于迁移的、基于分数的和基于决策的------是在对分类器了解有限的情况下的实际攻击设置。基于迁移的对抗攻击 25, 29 使用代理模型生成对抗样本,尽管它不能保证高攻击成功率。基于分数的攻击 6, 15 查询目标分类器以获得所有类别的预测概率,从而估计每一步的梯度并减少扰动。然而,这种攻击策略可能不可行,因为在许多实际应用中,分类器仅返回查询对应的 top-1 分类标签。因此,基于决策的对抗攻击是最实用的对抗攻击,因为它允许攻击者仅通过查询目标分类器的 top-1 分类标签来制作对抗样本。

大多数最先进的基于决策的攻击,如 HSJA 5、qFool 19、GeoDA 26、QEBA 17 和 TA 20,都基于在决策边界上的点处找到法向量,并迭代搜索扰动减小的新边界点。在这些攻击中,HSJA 5、qFool(目标)19、QEBA 17 和 TA 20 使用估计的法向量方向来获取对抗区域内的一个点,然后在获得的对抗点与源点之间进行二分搜索以获得新的边界点。然而,上述方法在制作对抗样本时并未明确考虑边界的几何形状。另一方面,qFool(非目标)19 和 GeoDA 26 将边界近似为超平面,并沿着估计的法向量方向进行二分搜索(BSNV)来寻找新的边界点。如下文进一步讨论,虽然 BSNV 对于线性近似足够准确的低曲率决策边界是有效的,但其有效性随着决策边界曲率和非线性的增加而下降。对于高曲率边界,由于对抗区域狭窄,BSNV 可能根本无法触及边界。SurFree 22 也考虑了超平面边界,并沿着半圆形路径进行边界搜索,但它没有利用法向量信息,而是通过随机试验估计攻击方向。

仔细检查上述基于法向量的攻击,可以发现以下局限性。由于有限的查询预算和边界的非线性,法向量的估计可能不准确。因此,当沿着估计的法向量方向搜索时,预期的扰动减少可能不会发生。此外,如果对抗区域足够狭窄,由于无法在搜索方向上找到对抗区域,搜索过程不会收敛到扰动减少。从根本上说,这些局限性与由估计法向量决定的一维搜索性质有关。另一方面,最先进的非目标攻击 SurFree 沿着半圆形路径查询一个对抗点,但没有使用关键的法向量信息来估计攻击方向。受上述观察的启发,我们在本文中提出了一种新的曲率感知几何黑盒攻击(CGBA),以进一步提高攻击效率。特别是,CGBA 不是在估计的法线方向或沿某个随机方向的半圆形路径上进行边界点搜索,而是在一个受限的二维平面上进行沿半圆形路径的边界搜索(BSSP),该平面由两个向量张成:从源点到边界点的方向(图 1 中的 θ^t\hat{\theta}{t}θ^t)以及该边界点上的估计法线方向(图 1 中的 η^t\hat{\eta}{t}η^t)。如第 4 节和附录 D 进一步说明,所提出的 CGBA 克服了一维边界搜索的局限性,并且是一种针对低曲率边界的查询高效方法。然而,随着边界曲率的增加,它会逐渐失去查询效率。因此,我们将 CGBA 修改为 CGBA-H,它遵循相同的受限二维半圆形路径,但能更迅速地适应决策边界的高曲率。我们的主要贡献总结如下:

我们提出了 CGBA,一种新颖的迭代式基于决策的黑盒攻击,它在受限的二维平面上沿着半圆形路径进行边界搜索,有效克服了现有基于决策边界上估计法向量的一维搜索的局限性。所提出的 CGBA 攻击能有效利用决策边界的低曲率进行非目标攻击。当决策边界呈现高曲率时,我们开发了一个新的变体 CGBA-H,它在目标攻击中取得了更好的性能。此外,我们引入了一种选择更好初始边界点的算法,并证明这种初始化方法能显著提升目标攻击的性能。在 ImageNet 和 CIFAR10 上的实验结果表明了 CGBA 和 CGBA-H 分别在非目标和目标攻击中的有效性。

2. 相关工作

基于决策的黑盒攻击是最具挑战性的对抗样本获取设置,因为执行此类攻击可用的唯一信息是目标分类器的 top-1 分类标签。一些基于决策的黑盒攻击使用随机搜索,而另一些则基于在决策边界上寻找梯度。Boundary Attack 1 算法沿着决策边界进行随机游走以减少扰动,但查询次数仍然很大。为了加速 1 的性能,Biased Boundary Attack 2 提出了三种先验来减少搜索空间,并表明 Perlin 偏差引入了最有利的效果。OPT 7 和 Rays 4 是基于决策的攻击,它们随机搜索最佳方向以减少扰动。然而,Rays 仅适用于非目标攻击 20,并且其性能是针对 ℓ∞\ell_{\infty}ℓ∞-范数展示的。Sign-OPT 8 通过计算方向导数的符号来估计梯度,从而提高了 OPT 7 的查询效率。在 10 中,提出了一种进化攻击方法,在缩小的搜索空间中从具有自定义协方差的正态分布中抽取随机样本。另一方面,AHA 18 利用历史查询的均值从正态分布生成随机样本。Triangle Attack (TriA) 28 利用三角形的几何形状进行基于决策的攻击。SurFree 22 是一种无代理算法,声称绕过法向量估计的查询成本将提高查询效率。然而,我们通过在有法向量引导的受限二维平面上进行边界搜索并取得更好性能来反驳这一说法。此外,SurFree 仅支持非目标攻击 20,而我们的方法则同时处理非目标和目标攻击。

一些现有的攻击依赖于估计边界点上的法向量。HSJA 5 通过估计决策边界上的法向量来获得扰动减小的边界点,提出了查询高效的方法。qFool 19 和 GeoDA 26 基于观察,即对抗样本周围的决策边界曲率较小。为了通过法向量估计提高性能,GeoDA 26(适用于非目标攻击)提出了一种在给定查询预算下将查询优化分配到迭代中的方法。QEBA 17 建立在 HSJA 5 的基础上,使用降维子空间生成查询以估计法向量方向。QEBA 提出了空间、频率和内在组件子空间以更好地估计法向量。TA 20 展示了一种通过获取虚拟半球切平面来最小化 ℓ2\ell_{2}ℓ2-范数扰动的新方法。

3. 问题定义

设一个预训练的 LLL 类分类器建模为 f(x):Rn→RLf(x): \mathbb{R}^n \to \mathbb{R}^Lf(x):Rn→RL。对于给定的输入图像 x∈0,1n\mathbf{x}\in 0,1^nx∈0,1n,f∈RLf\in \mathbb{R}^Lf∈RL 是分类器的置信度分数。在基于决策的黑盒攻击中,分类器仅返回 fff 的 top-1 分类标签。对于给定查询 x\mathbf{x}x,在基于决策的攻击中,分类器 fff 的输出可以表示为 y^(x)=argmaxjf(x)j\hat{y} (x) = \arg \max_{j}f(x){j}y^(x)=argmaxjf(x)j,其中 fjf{j}fj 是第 jjj 类的预测概率,1≤j≤L1\leq j\leq L1≤j≤L。

对于被分类器 fff 正确分类的源图像 xs\mathbf{x}{s}xs,目标是找到一个方向 ζ^\hat{\zeta}ζ^,使得 xs\mathbf{x}{s}xs 可以向该方向移动以获得扰动最小的对抗图像。如果查询 xq=xs+d(ζ^)x_{q} = x_{s} + d(\hat{\zeta})xq=xs+d(ζ^) 位于对抗区域内,则由于添加的扰动,分类器 fff 返回错误的预测,其中 d(ζ^)d(\hat{\zeta})d(ζ^) 表示添加到 xs\mathbf{x}_{s}xs 的扰动。获得对抗图像的最优方向可以表述为:

ζ^∗=argminζ^∈Rn∥d(ζ^)∥2,s.t.ϕ(xq)=1,(1)\hat{\zeta}^{*} = \arg \min_{\hat{\zeta}\in \mathbb{R}^{n}}\| d(\hat{\zeta})\|{2},\quad \mathrm{s.t.}\phi (x{q}) = 1, \quad (1)ζ^∗=argζ^∈Rnmin∥d(ζ^)∥2,s.t.ϕ(xq)=1,(1)

其中 ∥d(ζ^)∥2=d\| d(\hat{\zeta})\|{2} = d∥d(ζ^)∥2=d 是沿方向 ζ^\hat{\zeta}ζ^ 添加的扰动的 ℓ2\ell{2}ℓ2-范数,ϕ(⋅)\phi (\cdot)ϕ(⋅) 表示指示函数,用于确定查询是被正确分类还是错误分类。对于非目标攻击:

ϕ(xq)={1,ify^(xq)≠y^(xs)−1,otherwise,(2)\phi (x_{q}) = \left\{ \begin{array}{ll}1, & \mathrm{if} \hat{y} (x_{q})\neq \hat{y} (x_{s})\\ -1, & \mathrm{otherwise} \end{array} \right., \quad (2)ϕ(xq)={1,−1,ify^(xq)=y^(xs)otherwise,(2)

对于具有预期分类标签 ltl_{t}lt 的目标攻击:

ϕ(xq)={1,ify^(xq)=lt−1,otherwise.(3)\phi (x_{q}) = \left\{ \begin{array}{ll}1, & \mathrm{if} \hat{y} (x_{q}) = l_{t}\\ -1, & \mathrm{otherwise} \end{array} \right.. \quad (3)ϕ(xq)={1,−1,ify^(xq)=ltotherwise.(3)

最优方向 ζ^∗\hat{\zeta}^{*}ζ^∗ 产生最小扰动 d(ζ^∗)d(\hat{\zeta}^{*})d(ζ^∗) 以获得所需的对抗图像 xadv∗=xs+d(ζ^∗)x_{adv}^{*} = x_{s} + d(\hat{\zeta}^{*})xadv∗=xs+d(ζ^∗)。本文提出了用于非目标和目标攻击的获取对抗图像的新方法。

4. 提出的方法

基于几何的攻击,如 qFool(非目标)19、GeoDA 26 和 SurFree 22,将决策边界近似为超平面。然而,SurFree 不使用法向量信息,而 qFool 和 GeoDA 在边界足够弯曲时会失效。相比之下,CGBA 在由估计法向量引导的半圆形路径上进行边界搜索,这对任意决策边界都有效,并在低到中等曲率上显示出显著改进。此外,CGBA 被修改为 CGBA-H 以进一步适应高曲率环境。我们的方法是迭代的,并在每次迭代中估计边界点的法向量,这是其成功的关键组成部分之一。

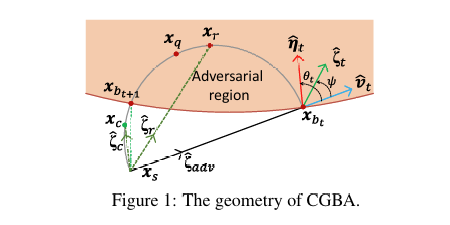

图 1: CGBA 的几何示意图。

决策边界上的法向量近似。 假设 xbt\mathbf{x}{b{t}}xbt 是第 ttt 次迭代的边界点。为了估计决策边界上的法向量,我们生成 NtN_{t}Nt 个从高斯分布 zi∼N(0,σ2)z_{i}\sim \mathcal{N}(0,\sigma^{2})zi∼N(0,σ2) 中抽取的随机样本 {zi}i=1Nt\{z_{i}\}{i = 1}^{N{t}}{zi}i=1Nt。然后,对于每个样本,我们使用 xbt+zix_{b_{t}} + z_{i}xbt+zi(i∈{1,...,Nt}i\in \{1,\dots,N_{t}\}i∈{1,...,Nt})查询分类器,以获得分类器的硬标签预测。利用这些查询及其对应的预测,第 ttt 次迭代边界上的单位法向量可以近似为 26:

η^t=∑i=1Ntϕ(xbt+zi)zi∥∑i=1Ntϕ(xbt+zˉi)zi∥2.(4)\hat{\eta}{t} = \frac{\sum{i = 1}^{N_{t}}\phi(x_{b_{t}} + z_{i})z_{i}}{\| \sum_{i = 1}^{N_{t}}\phi(x_{b_{t}} + \bar{z}{i})z{i}\|_{2}}. \quad (4)η^t=∥∑i=1Ntϕ(xbt+zˉi)zi∥2∑i=1Ntϕ(xbt+zi)zi.(4)

4.1. CGBA

记 υ^t=(xbt−xs)/∥xbt−xs∥2\hat{\upsilon}{t} = (x{b_{t}} - x_{s}) / \| x_{b_{t}} - x_{s}\|{2}υ^t=(xbt−xs)/∥xbt−xs∥2 为从源点 xsx{s}xs 指向边界点 xbtx_{b_{t}}xbt 的方向,η^t\hat{\eta}{t}η^t 是在第 ttt 次迭代 xbtx{b_{t}}xbt 处的估计法线方向。该方法的核心思想是在 (η^t,υ^t)(\hat{\eta}{t},\hat{\upsilon}{t})(η^t,υ^t) 张成的二维平面内,在 η^t\hat{\eta}{t}η^t 所在的一侧进行边界搜索,以获得一个更好的后续边界点 xbt+1x{b_{t + 1}}xbt+1。该半圆形路径在 xsx_{s}xs 和 xbtx_{b_{t}}xbt 之间形成,圆心位于 (xbt+xs)/2(x_{b_{t}} + x_{s}) / 2(xbt+xs)/2,如图 1 所示。在 (η^t,υ^t)(\hat{\eta}{t},\hat{\upsilon}{t})(η^t,υ^t) 张成的平面内进行查询的搜索方向可以表示为:

ζ^t(m)=η^t+mυ^t∥η^t+mυ^t∥2,(5)\hat{\zeta}{t}(m) = \frac{\hat{\eta}{t} + m\hat{\upsilon}{t}}{\| \hat{\eta}{t} + m\hat{\upsilon}{t}\|{2}}, \quad (5)ζ^t(m)=∥η^t+mυ^t∥2η^t+mυ^t,(5)

其中 mmm 是控制搜索方向的乘数因子。对于搜索方向 ζ^t\hat{\zeta}{t}ζ^t,我们可以计算扰动 d(ζ^t)d(\hat{\zeta}{t})d(ζ^t) 以获得半圆形路径上的查询点为:

d(ζ^t)=∥xbt−xs∥2(ζ^t⋅υ^t)ζ^t,(6)d(\hat{\zeta}{t}) = \| x{b_{t}} - x_{s}\|{2}(\hat{\zeta}{t}\cdot \hat{\upsilon}{t})\hat{\zeta}{t}, \quad (6)d(ζ^t)=∥xbt−xs∥2(ζ^t⋅υ^t)ζ^t,(6)

其中 ∥xbt−xs∥2(ζ^t⋅υ^t)=∥xbt−xs∥2cosψ\| x_{b_{t}} - x_{s}\|{2}(\hat{\zeta}{t}\cdot \hat{\upsilon}{t}) = \| x{b_{t}} - x_{s}\|{2}\cos \psi∥xbt−xs∥2(ζ^t⋅υ^t)=∥xbt−xs∥2cosψ 表示沿方向 ζ^t\hat{\zeta}{t}ζ^t 添加的 ℓ2\ell_{2}ℓ2-范数扰动,ψ\psiψ 是 ζ^t\hat{\zeta}{t}ζ^t 和 υ^t\hat{\upsilon}{t}υ^t 之间的角度差。通过改变 ζ^t\hat{\zeta}{t}ζ^t,我们查询目标模型 xq=xs+d(ζ^t)x{q} = x_{s} + d(\hat{\zeta}_{t})xq=xs+d(ζ^t),以在半圆形路径上进行边界搜索。

所提出的 CGBA 首先在半圆上找到一个非对抗点和一个对抗点,然后逐步缩小对抗点与非对抗点之间的范围,以获得边界点 xbt+1x_{b_{t + 1}}xbt+1,这受到二分搜索的启发。如果 ψi\psi_{i}ψi 是 ζ^t\hat{\zeta}{t}ζ^t 相对于 η^t\hat{\eta}{t}η^t 的搜索角,则达到搜索角 ψi\psi_{i}ψi 的乘数因子 mim_{i}mi 可以计算为:

mi=sinθtcotψi−cosθt;∀i∈Z+,(7)m_{i} = \sin \theta_{t}\cot \psi_{i} - \cos \theta_{t};\quad \forall i\in \mathbb{Z}^{+}, \quad (7)mi=sinθtcotψi−cosθt;∀i∈Z+,(7)

其中 θt=cos−1(η^t⋅υ^t)\theta_{t} = \cos^{- 1}(\hat{\eta}{t}\cdot \hat{\upsilon}{t})θt=cos−1(η^t⋅υ^t) 且 ψi=(900−9002i)\psi_{i} = (90^{0} - \frac{90^{0}}{2^{i}})ψi=(900−2i900),∀i∈Z+\forall i\in \mathbb{Z}^{+}∀i∈Z+。随着 iii 的增加,搜索角 ψi\psi_{i}ψi 也增加。因此,对于特定的 mim_{i}mi 值,我们获得扰动 d(ζ^t(mi))\mathbf{d}(\hat{\zeta}{t}(m{i}))d(ζ^t(mi)) 以及半圆上对应的点 xc=xs+d(ζ^t(mi))\mathbf{x}{c} = \mathbf{x}{s} + \mathbf{d}(\hat{\zeta}{t}(m{i}))xc=xs+d(ζ^t(mi)),使得 ϕ(xc)=−1\phi (\mathbf{x}{c}) = -1ϕ(xc)=−1。然后,在非对抗点 xc\mathbf{x}{c}xc 和对抗点 xbt\mathbf{x}{b{t}}xbt 之间,使用 BSSP 沿着半圆形路径进行边界搜索,以找到 xbt+1x_{b_{t + 1}}xbt+1。在第 ttt 次迭代的 BSSP 开始时,考虑 ζ^adv\hat{\zeta}{adv}ζ^adv 和 ζ^c\hat{\zeta}{c}ζ^c 分别是 xbt\mathbf{x}{b{t}}xbt 和 xc\mathbf{x}{c}xc 相对于 xs\mathbf{x}{s}xs 的方向,而 ζ^r=(ζ^adv+ζ^c)/∥ζ^adv+ζ^c∥2\hat{\zeta}{r} = (\hat{\zeta}{adv} + \hat{\zeta}{c}) / \| \hat{\zeta}{adv} + \hat{\zeta}{c}\|{2}ζ^r=(ζ^adv+ζ^c)/∥ζ^adv+ζ^c∥2 是 ζ^adv\hat{\zeta}{adv}ζ^adv 和 ζ^c\hat{\zeta}{c}ζ^c 的合方向,如图 1 所示。BSSP 将搜索方向的范围从 ζ\^adv,ζ\^c\\hat{\\zeta}_{adv},\\hat{\\zeta}_{c}ζ\^adv,ζ\^c 缩小到 ζ\^r,ζ\^c\\hat{\\zeta}_{r},\\hat{\\zeta}_{c}ζ\^r,ζ\^c(如果 ϕ(xr)=1\phi (\mathbf{x}{r}) = 1ϕ(xr)=1,因为 xbt+1\mathbf{x}{b_{t + 1}}xbt+1 位于方向 ζ^r\hat{\zeta}{r}ζ^r 和 ζ^c\hat{\zeta}{c}ζ^c 之间),如果 ϕ(xr)=−1\phi (\mathbf{x}{r}) = -1ϕ(xr)=−1,则范围缩小到 ζ\^adv,ζ\^r\\hat{\\zeta}_{adv},\\hat{\\zeta}_{r}ζ\^adv,ζ\^r,其中 xr=xs+d(ζ^r)\mathbf{x}{r} = \mathbf{x}{s} + \mathbf{d}(\hat{\zeta}{r})xr=xs+d(ζ^r)。这种缩小搜索方向范围的过程会持续进行,直到以一定的精度获得边界点 xbt+1\mathbf{x}{b{t + 1}}xbt+1。BSSP 的一个重要特点是它能确保获得扰动减小的 xbt+1\mathbf{x}{b{t + 1}}xbt+1,因为对于半圆形路径上的任何查询 xq\mathbf{x}{q}xq,有 ∥xq−xs∥2≤∥xbt−xs∥2\| \mathbf{x}{q} - \mathbf{x}{s}\|{2}\leq \| \mathbf{x}{b{t}} - \mathbf{x}{s}\|{2}∥xq−xs∥2≤∥xbt−xs∥2。

为了证明 BSSP 算法的有效性,我们考虑两种边界情况:线性和低曲率边界。设 ζ^bt\hat{\zeta}{b{t}}ζ^bt 为使用 BSSP 方法获得的 xbt+1\mathbf{x}{b{t + 1}}xbt+1 的方向。

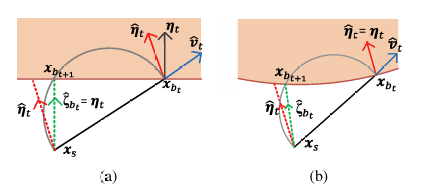

图 2: (a) 线性和 (b) 低曲率边界。

因此,xbt+1\mathbf{x}{b{t + 1}}xbt+1 可以计算为:xbt+1=xs+d(ζ^bt)\mathbf{x}{b{t + 1}} = \mathbf{x}{s} + \mathbf{d}(\hat{\zeta}{b_{t}})xbt+1=xs+d(ζ^bt)。首先,在线性边界的情况下,方向 ζ^bt\hat{\zeta}{b{t}}ζ^bt 与边界成直角,因为半圆上的任何圆周角都是直角,如图 2a 所示。如果 ηt\eta_{t}ηt 表示边界上的真实法向量,那么 ηt\eta_{t}ηt 的方向与 ζ^bt\hat{\zeta}{b{t}}ζ^bt 一致。因此,像 GeoDA26 和 qFool (非目标)19 那样,将 xs\mathbf{x}{s}xs 推向 ηt\eta{t}ηt 应该足以获得最优扰动。然而,ηt\eta_{t}ηt 是一个未知参数,可以通过法向量估计过程来近似。估计的法向量方向 η^t\hat{\eta}{t}η^t 很可能偏离 ηt\eta{t}ηt。从图 2a 可以看出,如果 ηt\eta_{t}ηt 和 η^t\hat{\eta}{t}η^t 存在偏差,将 xs\mathbf{x}{s}xs 推向 η^t\hat{\eta}{t}η^t 不会得到最优的 xbt+1\mathbf{x}{b_{t + 1}}xbt+1。相比之下,在 (v^t,η^t)(\hat{\mathbf{v}}{t},\hat{\eta}{t})(v^t,η^t) 张成的平面内的半圆形路径上进行查询,可以找到该平面内的最优 xbt+1\mathbf{x}{b{t + 1}}xbt+1。其次,如果考虑低曲率决策边界,如图 2b 所示,即使 η^t\hat{\eta}{t}η^t 与 ηt\eta{t}ηt 相同,BSSP 找到的边界点也比使用朝向 η^t\hat{\eta}_{t}η^t 的二分搜索找到的边界点具有更小的扰动。

考虑到上述情况,BSSP 找到了比 BSNV 更好的边界点,这反过来使得所提出的 CGBA 更有效。支持 BSSP 比 BSNV 更有效的实验和理论证据见附录 D。非目标攻击的 CGBA 伪代码如算法 1 所示,它可以很容易地转换为目标攻击。BSSP 算法的伪代码见附录 A。

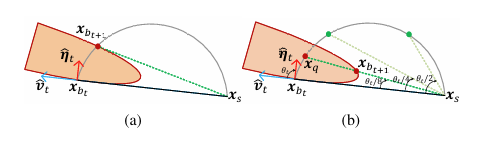

图 3: 高曲率边界。

4.2. CGBA-H

使用 CGBA 进行对抗攻击对于低曲率决策边界是一种有效的方法。然而,如果边界曲率过高,这种方法效果会变差。从图 3a 可以意识到,使用 BSSP 获得边界点 xbt+1\mathbf{x}{b{t + 1}}xbt+1 可能会导致得到的边界点偏离最优解。为了避免这种情况,我们提出了一种更有效的方法,以便在高曲率边界的每次迭代中获得更好的边界点。如果 θt=cos−1(η^t⋅υ^t)\theta_{t} = \cos^{- 1}(\hat{\eta}{t}\cdot \hat{\upsilon}{t})θt=cos−1(η^t⋅υ^t) 是 η^t\hat{\eta}{t}η^t 和 υ^t\hat{\upsilon}{t}υ^t 之间的角度,那么用于估计查询方向的乘数因子可以计算为:

mi=sinθtcot{θt2i}−cosθt;∀i∈Z+,(8)m_{i} = \sin \theta_{t}\cot \left\{\frac{\theta_{t}}{2^{i}}\right\} -\cos \theta_{t};\quad \forall i\in \mathbb{Z}^{+}, \quad (8)mi=sinθtcot{2iθt}−cosθt;∀i∈Z+,(8)

其中 iii 的值确保 cos−1(υ^t⋅ζ^t(mi))=θt/2i\cos^{- 1}(\hat{\upsilon}{t}\cdot \hat{\zeta}{t}(m_{i})) = \theta_{t} / 2^{i}cos−1(υ^t⋅ζ^t(mi))=θt/2i,∀i∈Z+\forall i\in \mathbb{Z}^{+}∀i∈Z+。因此,随着 iii 的增加,υ^t\hat{\upsilon}{t}υ^t 与估计的 ζ^t(mi)\hat{\zeta}{t}(m_{i})ζ^t(mi) 之间的角度差可以减小。因此,在每次迭代中,所提出的 CGBA-H 找到一个乘数因子 mim_{i}mi 以及半圆形轨迹上对应的 xq=xs+dζ^t(mi)x_{q} = x_{s} + d\hat{\zeta}{t}(m{i})xq=xs+dζ^t(mi),使得 ϕ(xq)=1\phi (x_{q}) = 1ϕ(xq)=1,如图 3b 所示。然后,通过在 xsx_{s}xs 和 xqx_{q}xq 之间进行二分搜索,可以获得比 CGBA 更好的边界点 xbt+1x_{b_{t + 1}}xbt+1。目标攻击的 CGBA-H 伪代码如算法 2 所示。

4.3. 初始化

初始边界点 xb1x_{b_{1}}xb1 可能对对抗攻击的性能产生重大影响。在现有的基于法向量的目标攻击中,通常是从源图像 xsx_{s}xs 朝向目标类的随机选择图像的方向进行二分搜索,以获得初始边界点 xb1x_{b_{1}}xb1。我们没有采用在从 xsx_{s}xs 到随机选择的目标样本的方向上寻找 xb1x_{b_{1}}xb1,而是通过使用 KKK 个目标类样本,利用一组 KKK 个指向对抗区域的随机方向 {Θk}k=1K\{\Theta_{k}\}{k = 1}^{K}{Θk}k=1K 来寻找能为目标攻击提供扰动减小的边界点的方向。实验结果表明,仅使用少量目标类样本来获取 xb1x{b_{1}}xb1 就能显著提高基于决策的对抗攻击的性能。获取第一个边界点的初始化方法的伪代码见附录 A。

5. 实验

在本节中,我们进行了一系列全面的实验,并与最先进的算法进行了比较,以证明我们提出的方法在非目标和目标攻击中的有效性。此外,我们还展示了初始化如何影响 CGBA 和 CGBA-H 的性能。

5.1. 实验设置

数据集和目标模型。 我们使用 ImageNet 9 和 CIFAR-10 16 数据集评估 CGBA 和 CGBA-H 的性能。所提出的攻击在 ImageNet 数据集上的性能使用预训练的 ResNet50 13、VGG16 27、ResNet101 13 和 ViT 11 分类器进行评估。我们在 CIFAR10 数据集上使用 PreActResNet18 14 和 WRN40 30 评估我们的方法。

基线和超参数设置。 我们将 CGBA 和 CGBA-H 的性能与现有的最先进非目标和目标攻击进行了比较。我们选择 HSJA 5、GeoDA 26、广义 TA 20、TriA 28、SurFree 22 和 AHA 18 作为比较基线。在基线中,HSJA 和 TA 可用于非目标和目标攻击。然而,GeoDA、TriA 和 SurFree 仅用于非目标攻击 20,而 AHA 可用于目标攻击。我们考虑 GeoDA、SurFree 和 AHA 用于降维子空间,因为这些算法是在此设置下给出的。对于维度为 3×224×2243\times 224\times 2243×224×224 的图像,降维因子 fff 给出的降维后维度为 3×224f×224f3\times \frac{224}{f}\times \frac{224}{f}3×f224×f224。GeoDA 和 Surfree 分别使用降维因子 f=5.17f = 5.17f=5.17 和 f=2f = 2f=2 来获得 DCT 变换系数,作为其默认设置。相比之下,AHA 通过因子 f=4f = 4f=4 在空间子空间中降维作为其最佳设置。对于我们提出的攻击,我们在频率子空间中以因子 f=4f = 4f=4 降维。我们还设置估计初始法向量的查询数为 N0=30N_0 = 30N0=30,从高斯分布生成随机样本的标准差为 σ=0.0002\sigma = 0.0002σ=0.0002 以估计法向量。

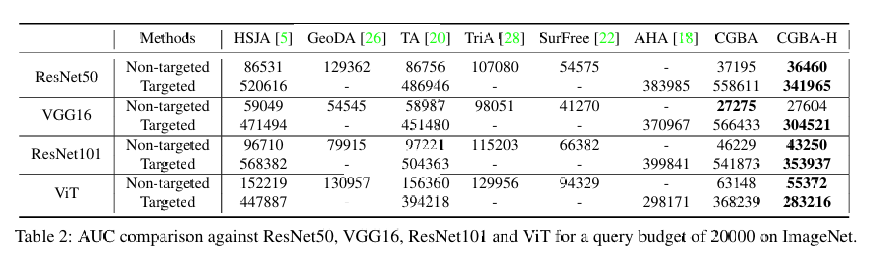

我们使用三个指标------扰动的中位数 ℓ2\ell_2ℓ2-范数、攻击成功率(ASR)和曲线下面积(AUC)------来评估 CGBA 和 CGBA-H 与 SOTA 黑盒攻击的性能。对于给定的查询预算,攻击产生的扰动中位数 ℓ2\ell_2ℓ2-范数决定了攻击的有效性。能够在一组测试图像上更好地减小扰动 ℓ2\ell_2ℓ2-范数的攻击被认为是更有效的攻击。此外,另一个流行指标 ASR 用于确定在给定查询预算和扰动阈值下对抗攻击的成功率。如果特定查询预算下获得的扰动低于扰动阈值,则认为攻击成功。此外,AUC------中位数扰动 ℓ2\ell_2ℓ2-范数与查询次数的曲线下面积------展示了攻击随查询次数收敛到最小扰动的速度。攻击的 AUC 值越低,攻击收敛到最小扰动的速度越快。

5.2. 实验结果

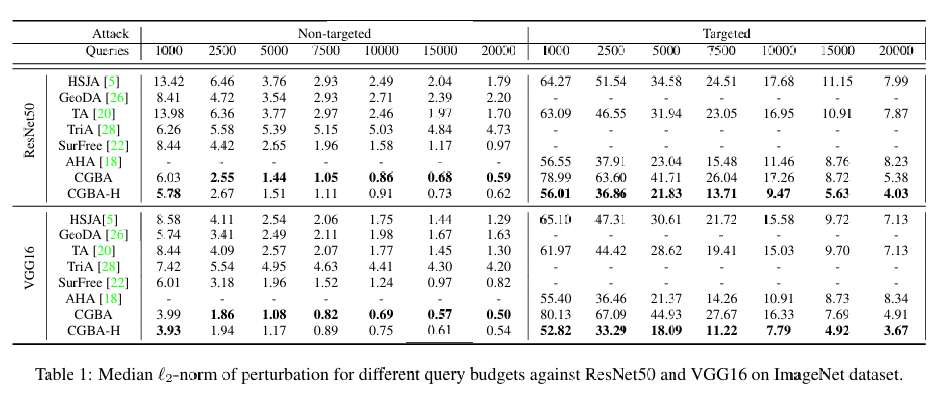

表 1 展示了使用 ImageNet 数据集在 ResNet50 和 VGG16 模型上评估的各种基线和我们的算法在非目标和目标攻击下,不同查询预算对应的扰动中位数 ℓ2\ell_2ℓ2-范数。更多信息,包括针对 ResNet101 和 ViT 模型的扰动中位数 ℓ2\ell_2ℓ2-范数以及所有分类器的相应曲线,可在附录 B 中找到。此外,附录 C 包含在 CIFAR10 上的实验结果。

在非目标攻击的情况下,我们观察到 CGBA 和 CGBA-H 优于所有基线。在大多数情况下,当查询预算充足时,CGBA 实现了最佳性能。当查询预算有限时,CGBA-H 提供更好的性能;直观地说,在有限预算下获得的边界点质量较低,从源图像的角度看边界显得更弯曲。对于目标攻击,CGBA-H 在所有方面都实现了最佳性能,并且随着查询预算的增加,与基线的差距也在扩大。有趣的是,即使 CGBA 在查询预算足够大的情况下也优于目标攻击的基线;直观地说,在这种情况下,从源图像的角度看,边界点质量高时边界显得平坦得多。上述观察符合我们的见解,并验证了我们提出方法的有效性。

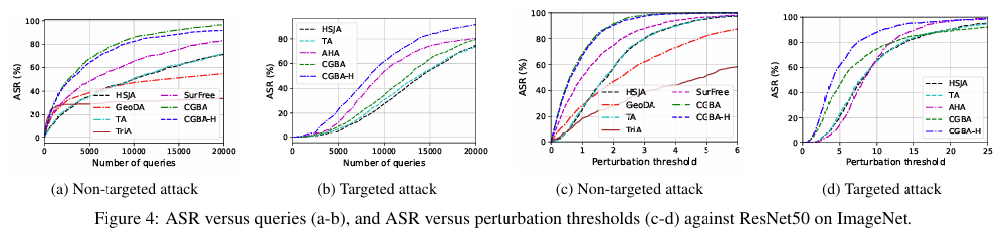

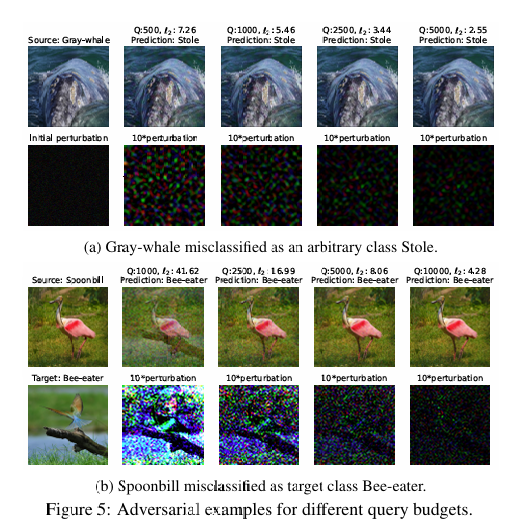

图 4 展示了所提出方法与基线在 ResNet50 上的 ASR 比较,附录 B 包含 ImageNet 上其他分类器的相应曲线。左边两个子图显示了查询次数对 ASR 的影响。为了绘制这些图,我们考虑非目标攻击的扰动阈值为 2.5,目标攻击的扰动阈值为 12。另一方面,右边两个子图显示了在查询预算为 20,000 时,ASR 随不同阈值的变化。这些图进一步证明了 CGBA 和 CGBA-H 分别用于非目标和目标攻击的优越性。从表 2 的 AUC 比较中也可以看出类似的观察结果。此外,我们还获得了使用非目标 CGBA 和目标 CGBA-H 在不同查询预算下的扰动图像,如图 5a 和 5b 所示。在图 5 中,Q 表示查询预算,ℓ2\ell_2ℓ2 表示该查询对应的扰动量。我们描绘了放大的扰动,以观察扰动量如何随着查询预算的增加而减少,从非目标攻击的任意随机噪声开始,以及从目标攻击的目标图像开始。

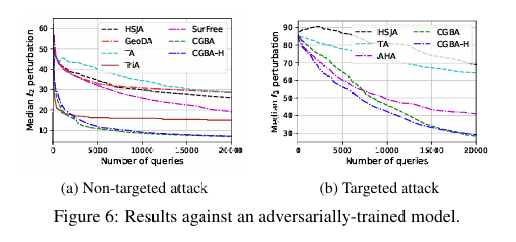

针对对抗训练模型的性能。 对抗攻击最流行的防御方法之一是 adversarial training 21。为了评估所提出的攻击对 adversarial training 模型的性能,我们使用了来自 MardyLab 的 GitHub 仓库的预训练 ResNet50 模型。我们随机选择 200 个样本进行非目标攻击,并选择 200 对样本进行目标攻击。图 6a 显示我们提出的方法比 SOTA 基线表现好得多。一个可能的解释是 adversarial training 使边界更平坦 24,而由法向量引导的 CGBA 充分利用了边界的平坦性。从图 6b 可以看出,所提出的方法在执行针对 adversarial training 模型的目标攻击方面也很有效。

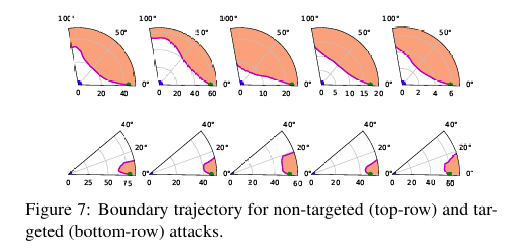

边界轨迹。 我们展示了非目标和目标攻击之间边界轨迹的差异。我们随机选择一组五个图像和另一组五对图像,分别用于非目标和目标攻击。由于所提出的方法基于在决策边界上寻找法向量,为了观察单次迭代的边界轨迹,我们使用 400 次查询来估计 η^1\hat{\eta}1η^1。在图 7 中,每个子图中中心的蓝色虚点和绿色虚点分别表示源点 xs\mathbf{x}{s}xs 和初始边界点 xb1\mathbf{x}{b{1}}xb1。对于特定图像,绿点相对于蓝点的方向记为 v^1\hat{\mathbf{v}}_1v^1,我们将其作为参考方向(0 度)。在获得 η^1\hat{\eta}_1η^1 和 v^1\hat{\mathbf{v}}_1v^1 之后,我们在 (v^1,η^1)(\hat{\mathbf{v}}_1, \hat{\eta}_1)(v^1,η^1) 张成的平面中,通过逐渐将搜索方向转向 η^1\hat{\eta}_1η^1 来搜索边界点。图 7 用红色曲线显示了二维平面中的边界,阴影区域表示对抗区域。我们注意到非目标攻击具有低曲率边界,而目标攻击具有高曲率边界和狭窄的对抗区域。由于边界轨迹的这种差异,CGBA 在非目标攻击中优于 CGBA-H,而 CGBA-H 在目标攻击中优于 CGBA。

降维的影响。 在表 3 中,我们比较了 CGBA 与 SOTA SurFree(非目标攻击)以及 CGBA-H 与 SOTA AHA(目标攻击)在不同降维因子 fff 下的性能。我们随机选取 100 张图像进行两种攻击的比较。对于非目标攻击,SurFree 在 f=2f = 2f=2 时提供最佳性能。然而,随着 fff 的进一步增加,它在降维频率子空间中并未显示出性能提升。相比之下,CGBA 在查询预算较小时在 f=8f = 8f=8 时性能最佳,在查询预算较大时在 f=4f = 4f=4 时性能最佳。在所有情况下,CGBA 在降维频率子空间中都显著优于 SurFree。对于目标攻击,我们观察到在查询预算有限时,AHA 和 CGBA-H 的性能相当,但在查询预算充足时,CGBA-H 的性能显著提高。

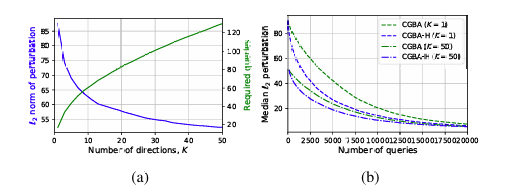

图 8: (a) 随机方向数量 K 对获得 \\mathbf{x}_{b_{1}} 的影响;(b) K = 1 和 K = 50 初始化的性能比较。

初始化的影响。 在上述实验中,为了公平比较,所有方法都使用相同的随机初始化。在本节中,我们将讨论如 4.3 节所述初始化对所提出方法在目标攻击中性能的影响。图 8a 展示了通过使用 KKK 个目标类样本,采用不同数量的随机方向来寻找 xb1\mathbf{x}{b{1}}xb1 所需的扰动量和相应的查询次数。从该图可以看出,随着 KKK 的增加,扰动量显著减少。虽然使用随机初始化(K=1K = 1K=1)时,通过大约 20 次查询获得的扰动量约为 85,但使用 K=50K = 50K=50 时,以大约 110 次额外的查询成本,扰动量减少了 30 以上。图 8b 比较了 CGBA 和 CGBA-H 在两种不同初始化(K=1K = 1K=1 和 K=50K = 50K=50)下的性能。由于通过 K=50K = 50K=50(适当计入额外查询成本)获得了更好的初始边界点,CGBA 和 CGBA-H 都比 K=1K = 1K=1 的初始化更快地收敛到最优扰动。值得注意的是,所提出的初始化方法也可用于提高基线的性能。

6. 结论

在这项工作中,我们提出了两种新颖的基于决策的黑盒攻击:CGBA 和 CGBA-H,它们使用受限二维平面中的半圆形轨迹,确保无论边界曲率如何,都能找到扰动减小的新边界点。CGBA 通过有效利用决策边界的低曲率,优于 SOTA 的非目标攻击,而 CGBA-H 则适应决策边界的高曲率,从而在目标攻击中取得更好的性能。此外,我们引入了一种初始化算法,可用于找到更好的初始边界点,以进一步提高基于决策的目标攻击的性能。我们进行了广泛的实验来验证所提出攻击的有效性。