1.项目背景

📝 前言:为什么我们需要自动化流水线?

在传统的云原生开发中,每次修改代码后,我们都要经历:

本地构建 Docker 镜像 -> 忍受缓慢的网络推送到镜像库 -> 登录服务器 -> 重新拉取部署。这不仅耗时,还极易因为本地环境差异导致"在我的电脑上能跑,上去就崩"。

为了彻底解决这个痛点,本项目将基于 GitOps 理念,利用 GitHub Actions 免费的海外云端算力,搭配阿里云容器镜像服务(ACR) ,打造一条"代码一推,云端全自动构建分发"的极速 CI/CD 流水线。实测单次交付耗时不到 1 分钟!

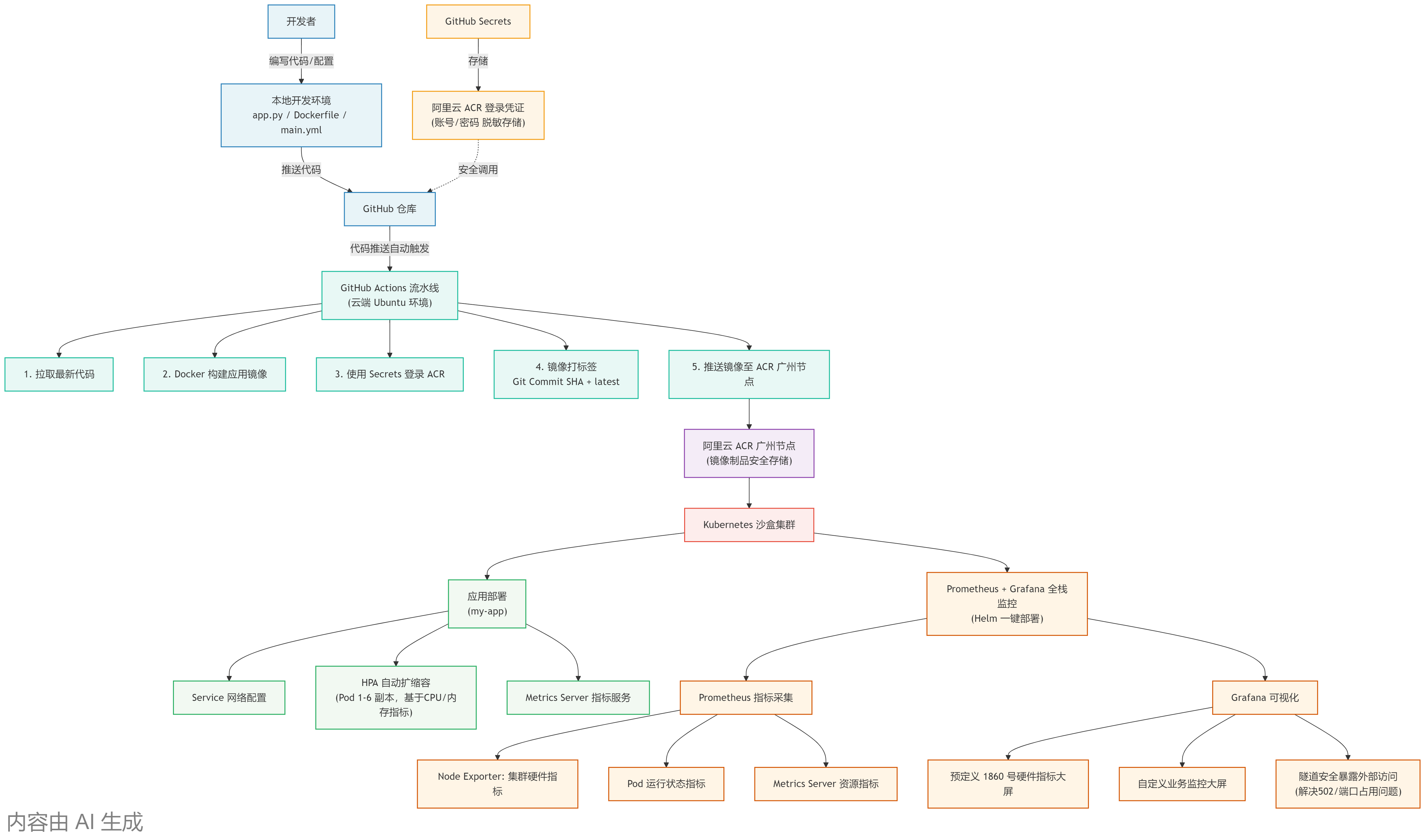

2. 核心架构与数据流向

本项目的运转逻辑如下:

触发: 开发者本地

git push代码到 GitHub。云端 CI: GitHub Actions 监听到 Push 动作,自动在云端启动 Ubuntu 容器。

安全鉴权: 通过 GitHub Secrets 提取脱敏的阿里云凭证进行安全登录。

极速构建与分发: 云端拉取代码、打包 Docker 镜像,并打上基于

Git Commit SHA的唯一版本标签,极速推送到阿里云 ACR 个人版仓库。

| 对比维度 | 传统部署/监控方案(通常) | 项目方案(GitOps + 云原生) |

|---|---|---|

| 交付模式 | 手动、多步骤流程:本地构建 → 手动上传 → 手动更新部署 | GitOps 全自动化:代码推送自动触发完整交付流水线,无需人工介入 |

| 构建速度&一致性 | 本地网络不稳定易超时,环境差异大,存在构建失败、运行不一致的风险 | 云端CI环境:利用免费海外高带宽资源极速构建推送,标准化环境保证构建与运行的一致性 |

| 安全与凭证管理 | 凭证分散存储在不同位置,易出现明文泄露,安全风险高 | GitHub Secrets 集中脱敏管理,全程无明文暴露,符合安全合规要求 |

| 制品版本管理 | 依赖 latest 模糊标签或不规范命名,版本追溯困难,回滚操作复杂易出错 |

精准溯源机制:使用 Git Commit SHA 生成唯一镜像标签,实现版本唯一可追溯,支持秒级回滚 |

| 可观测性(监控) | 仅基础监控能力,多工具分散部署,配置复杂,维护成本高 | 全栈监控体系:Helm 一键部署 Prometheus/Grafana 监控全家桶,实现集群与应用全局统一可观测 |

| 弹性伸缩能力 | 需要手动调整实例副本数,响应滞后,无法快速适配流量突发场景 | HPA 自动扩缩容:基于 CPU/内存指标自动平滑调整 Pod 副本数(1-6个),响应速度快,适配弹性需求 |

| 部署维护成本 | 手动编写与维护 YAML 配置,操作易出错,运维复杂度高,人力成本大 | Helm 标准化打包,一键部署、标准化交付,结合自动化运维能力,大幅降低维护复杂度与人力成本 |

3.完整操作步骤

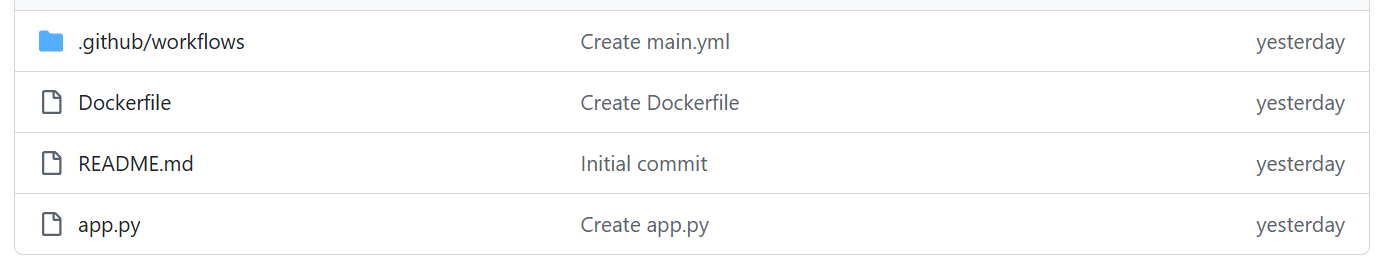

3.1 准备极简应用代码与 Dockerfile

在本地或 GitHub 网页端创建一个新仓库,并在根目录创建以下两个文件:

1.app.py(业务代码)

sql

from flask import Flask

app = Flask(__name__)

@app.route('/')

def hello():

# 测试点:修改此处的版本号,验证流水线是否生效

return "<h1>Hello, GitOps! This is Version 1.0</h1>"

if __name__ == "__main__":

app.run(host='0.0.0.0', port=5000)2.Dockerfile (构建图纸)

sql

FROM python:3.9-slim

RUN pip install flask

COPY app.py /app.py

EXPOSE 5000

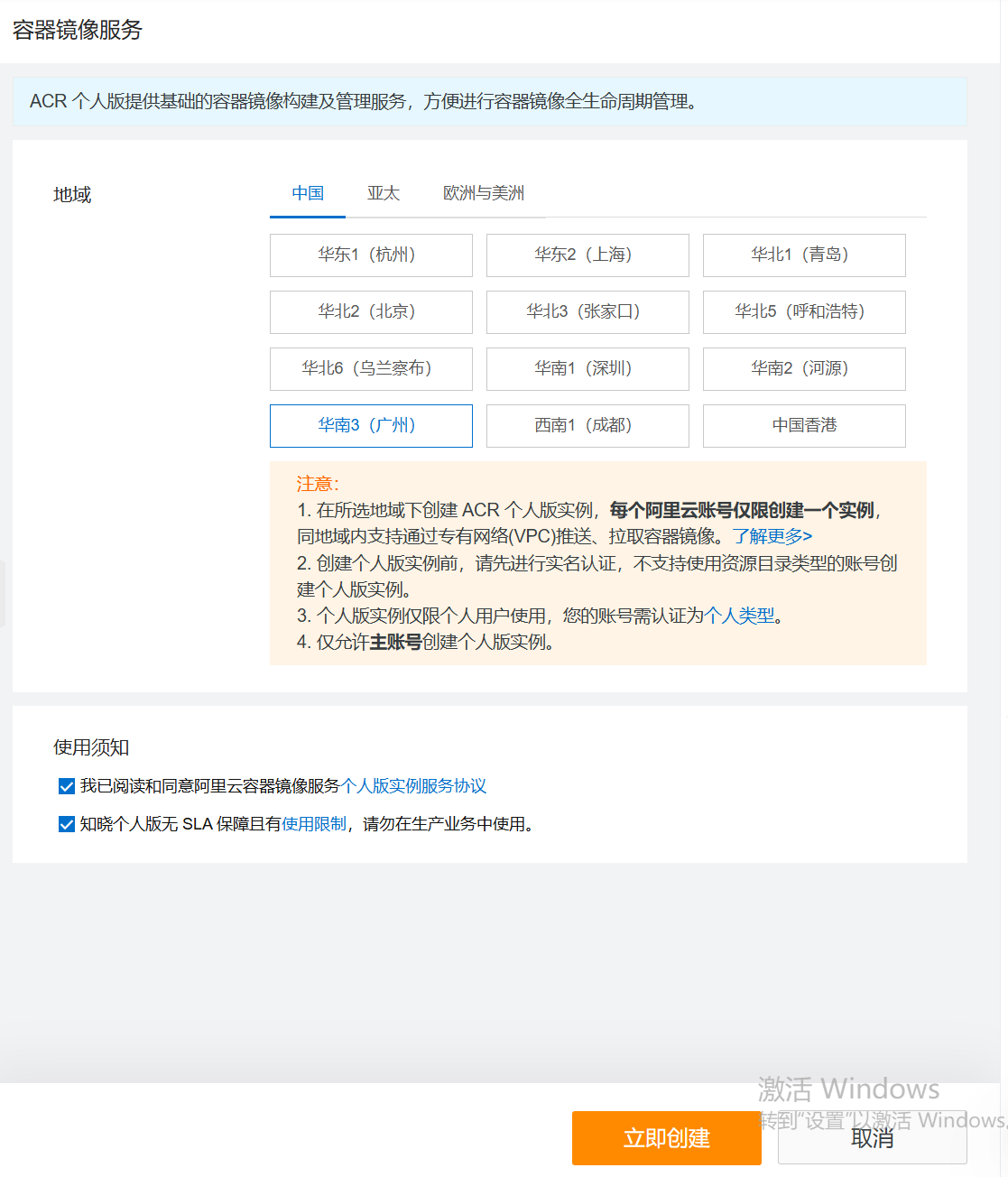

CMD ["python", "/app.py"]3.2 开通阿里云 ACR 并获取公网地址

我们需要一个云端的"制品库"来存放镜像。

登录 阿里云容器镜像服务控制台。

进入 个人版(免费) ,在左侧菜单点击 访问凭证,设置一个固定的访问密码。

创建一个命名空间 (全局唯一),并创建一个镜像仓库(代码源选择"本地交割")。

复制该仓库的 公网地址 (例如:

registry.cn-guangzhou.aliyuncs.com/你的命名空间/你的仓库名)。

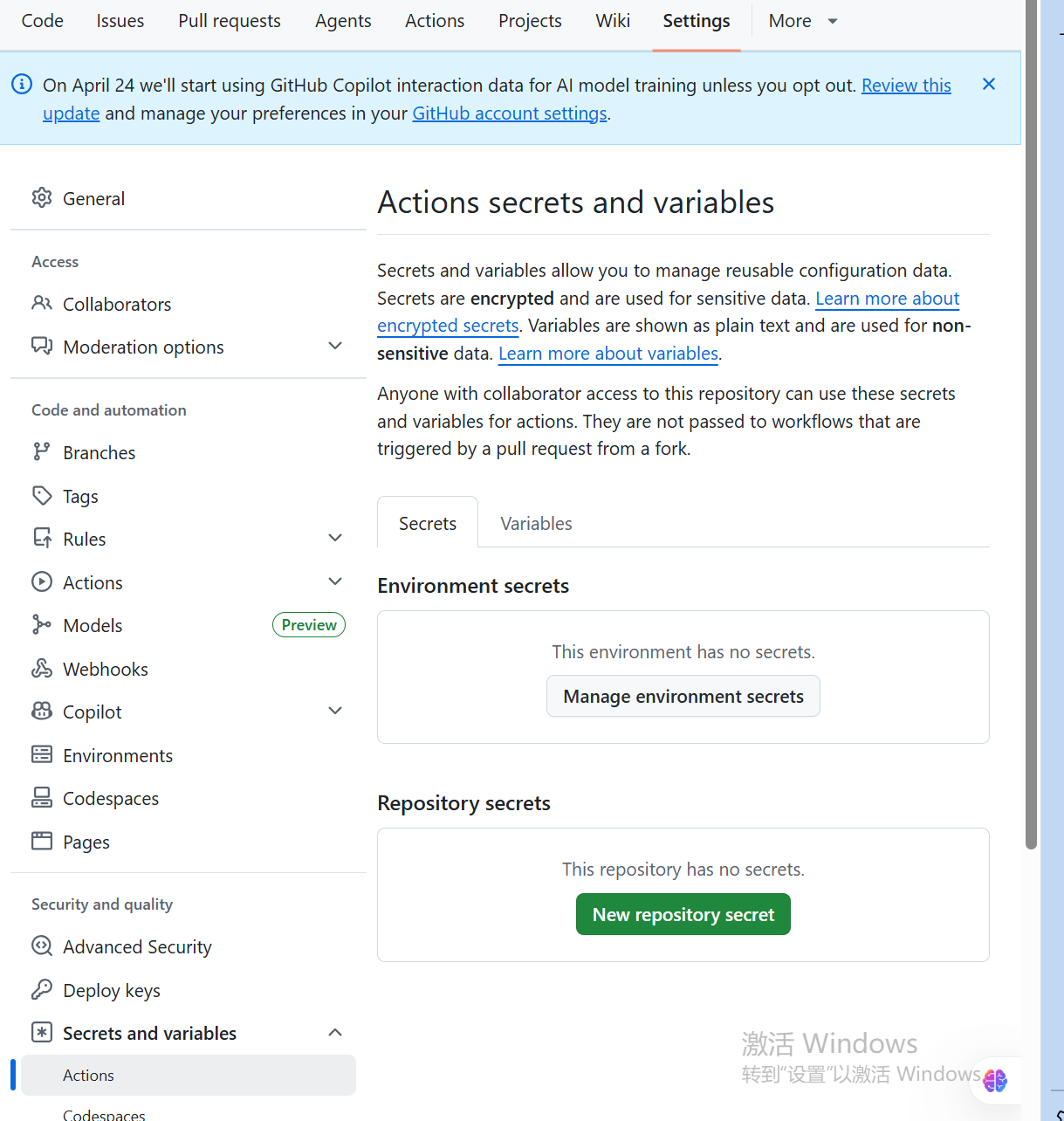

3.3 配置 GitHub Secrets(核心脱敏规范)

企业级规范绝对不允许密码明文上推! 进入你的 GitHub 仓库 -> Settings -> Secrets and variables -> Actions ,点击 New repository secret,依次添加:

ALIYUN_USERNAME:你的阿里云账号全称(非账号 ID)。

ALIYUN_PASSWORD:你在上一步设置的 ACR 固定密码。

⚠️ 避坑指南: 变量名必须完全由大写字母和下划线组成,千万不能包含首尾空格,否则会触发格式报错

3.4 编写 GitHub Actions 流水线剧本

在仓库根目录创建路径及文件:.github/workflows/main.yml。

sql

name: CI/CD Pipeline

on:

push:

branches: [ main ]

jobs:

build-and-push:

runs-on: ubuntu-latest

steps:

- name: Checkout code

uses: actions/checkout@v3

- name: Login to Aliyun ACR

uses: aliyun/acr-login@v1

with:

# 替换为你的 ACR 公网地址前缀

login-server: registry.cn-guangzhou.aliyuncs.com

region-id: cn-guangzhou

username: ${{ secrets.ALIYUN_USERNAME }}

password: ${{ secrets.ALIYUN_PASSWORD }}

- name: Build and Push Docker Image

run: |

# 替换为你的完整镜像公网地址

IMAGE_NAME="registry.cn-guangzhou.aliyuncs.com/你的命名空间/你的仓库名"

# 核心亮点:使用 Git Commit SHA 作为镜像版本 Tag,保证可溯源!

IMAGE_TAG=${{ github.sha }}

echo "开始构建镜像: $IMAGE_NAME:$IMAGE_TAG"

docker build -t $IMAGE_NAME:$IMAGE_TAG .

echo "开始推送镜像到阿里云..."

docker push $IMAGE_NAME:$IMAGE_TAG

docker tag $IMAGE_NAME:$IMAGE_TAG $IMAGE_NAME:latest

docker push $IMAGE_NAME:latest

3.5 K8s 部署端

要实现 K8S 部署端的"完美闭环",你需要将刚才在阿里云 ACR 中生成的"子弹"(镜像)打到你的 K8s 集群中。

3.5.1 拉取私有镜像的"通关文牒" (ImagePullSecrets)

如果你的阿里云镜像仓库设为"私有",K8s 集群默认是没有权限拉取的。你需要先在集群里创建一个"凭证"。

.在 K8s 终端执行以下命令(替换对应内容):

sql

# 1. 删掉刚才创建的错误凭证

kubectl delete secret aliyun-registry-secret

# 2. 重新创建凭证(注意密码前后的单引号)

kubectl create secret docker-registry aliyun-registry-secret \

--docker-server=crpi-eaavxswe2ezmeaqy.cn-guangzhou.personal.cr.aliyuncs.com \

--docker-username=aliyun0833074004 \

--docker-password='你的ACR固定密码' \

--docker-email=你的邮箱3.5.2 编写部署脚本 deployment.yaml

创建一个名为 my-app-deploy.yaml 的文件,将流水线生成的镜像地址填入:

sql

apiVersion: apps/v1

kind: Deployment

metadata:

name: my-app

spec:

replicas: 2 # 开启2个副本,体验高可用

selector:

matchLabels:

app: flask-app

template:

metadata:

labels:

app: flask-app

spec:

containers:

- name: flask-container

# 核心:使用你流水线刚推送到阿里云的地址

image: crpi-eaavxswe2ezmeaqy.cn-guangzhou.personal.cr.aliyuncs.com/koudai-dev/my-app:latest

ports:

- containerPort: 5000

# 核心:指定拉取私有仓库的凭证

imagePullSecrets:

- name: aliyun-registry-secret

---

apiVersion: v1

kind: Service

metadata:

name: my-app-service

spec:

type: NodePort

selector:

app: flask-app

ports:

- protocol: TCP

port: 80

targetPort: 5000

nodePort: 30080 # 映射到宿主机 30080 端口3.5.3 执行部署与闭环验证

应用配置

sql

kubectl apply -f my-app-deploy.yaml检查状态

sql

# 查看 Pod 是否成功拉取镜像并 Running

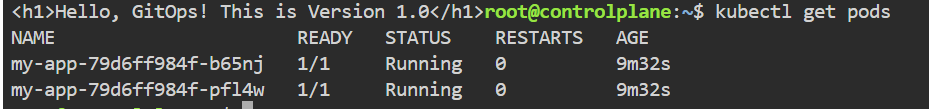

kubectl get pods

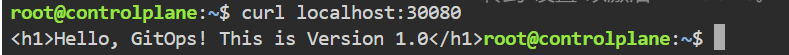

访问测试

sql

curl localhost:30080

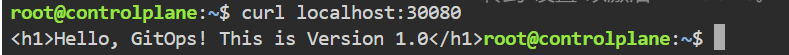

如果你看到屏幕输出:<h1>Hello, GitOps! This is Version 1.0</h1>,恭喜你,整个 CI/CD -> 制品库 -> K8s 部署的闭环彻底打通!

3.6 验收标准

如何验证这条流水线已经完美打通?请对照以下三大标准:

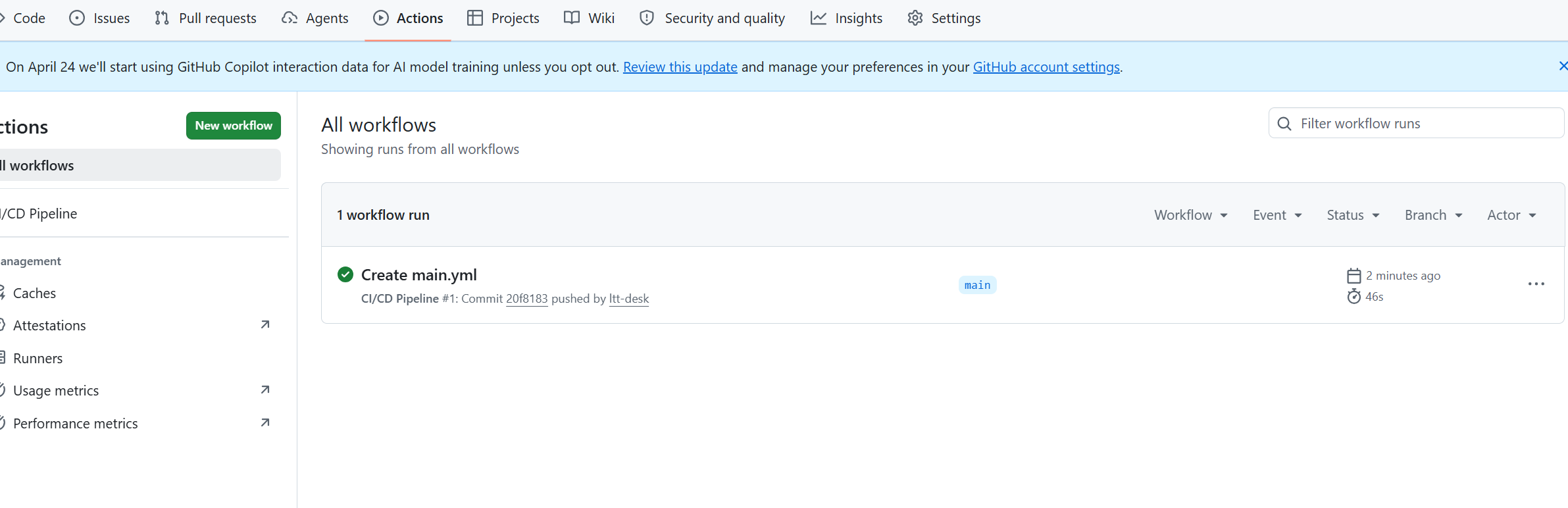

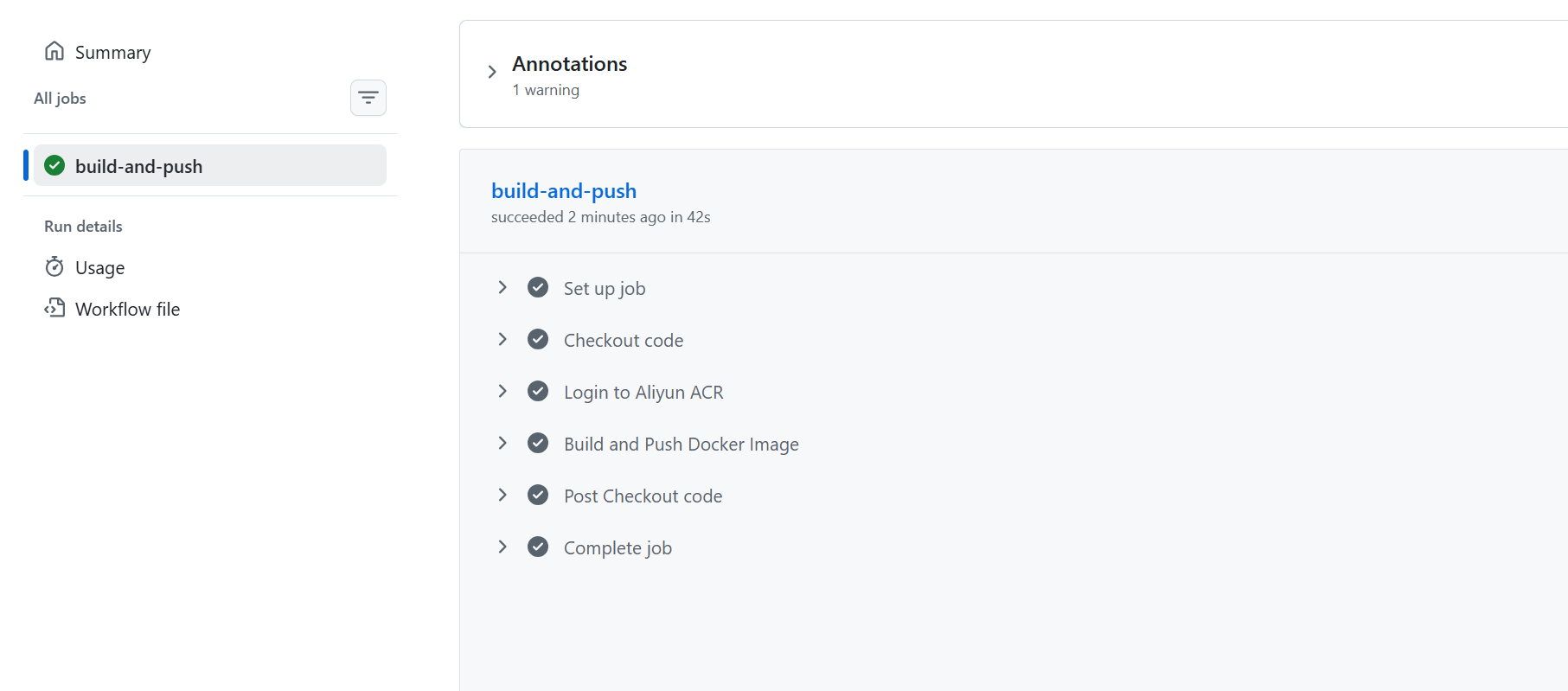

GitHub 端(绿灯同行): * 代码 Push 后,进入 GitHub 的

Actions标签页,流水线自动触发。约 1 分钟内,黄色加载圈变为绿色的对勾 (✅)。(得益于海外节点的超高网速,拉取环境与推送通常在 40~50 秒内即可完成)。

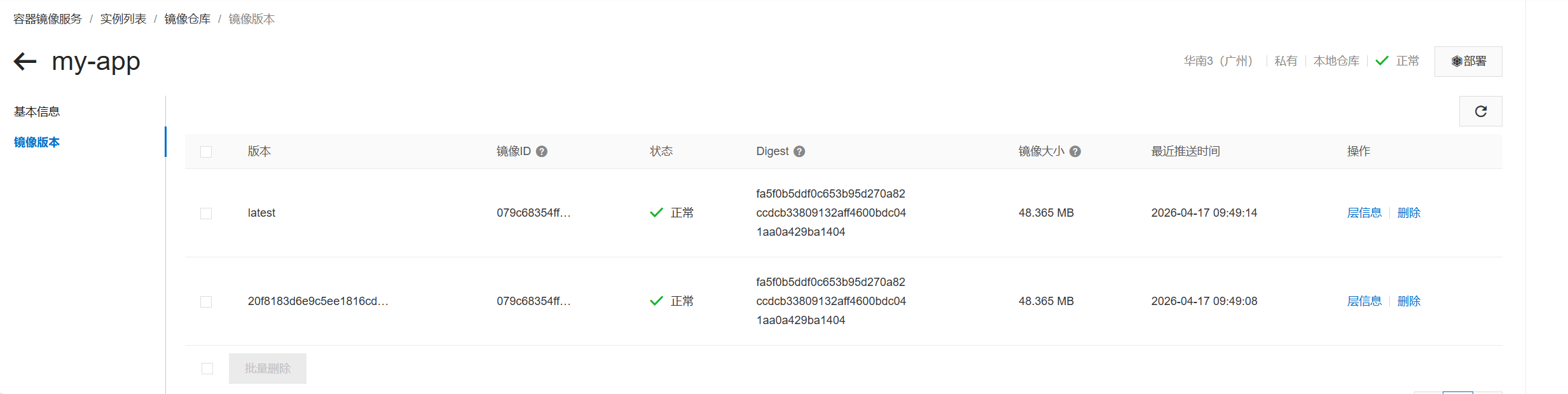

阿里云 ACR 端(云端入库):

登录阿里云 ACR 控制台的"镜像版本"页面。

成功查看到刚刚生成的镜像记录,包含一条带

Git Commit SHA长字符的精准版本,以及一条latest游标版本

K8s 部署端(完美闭环):

- 在 Kubernetes 集群终端中,能够顺利拉取该镜像并运行:

经过实战排障,成功修复了特殊字符导致的鉴权问题,最终 K8s 集群成功拉取阿里云私有镜像。两个 Pod 副本稳定 Running,端到端完整跑通 GitOps 交付链路!