一、引言

密码学是软考信息安全工程师考试的核心考点,占比约 15%-20%,其中密码技术的落地应用是历年案例分析题的高频命题方向。密码技术的发展经历了三个阶段:1976 年 Diffie-Hellman 密钥交换协议的提出标志着公钥密码体系的诞生,20 世纪 90 年代 PKI 体系的标准化实现了公钥信任的规模化落地,2010 年以来国密算法的推广进一步完善了自主可控的密码应用体系。本文将从数字签名、PKI 体系、密钥管理、场景应用四个维度,系统梳理密码技术从理论到实践的完整逻辑,覆盖软考大纲中密码学应用的全部核心知识点。

二、数字签名:网络空间的身份与可信凭证

(一)核心技术原理

- 基本定义

数字签名是附加在数据单元上的一组数据,或是对数据单元所作的密码变换,允许数据单元的接收者确认数据单元的来源和完整性,并保护数据防止被伪造。其核心基于非对称密码的 "私钥签名、公钥验签" 特性,只有私钥持有者才能生成合法签名,所有持有对应公钥的主体都可以验证签名的有效性。 - 标准工作流程

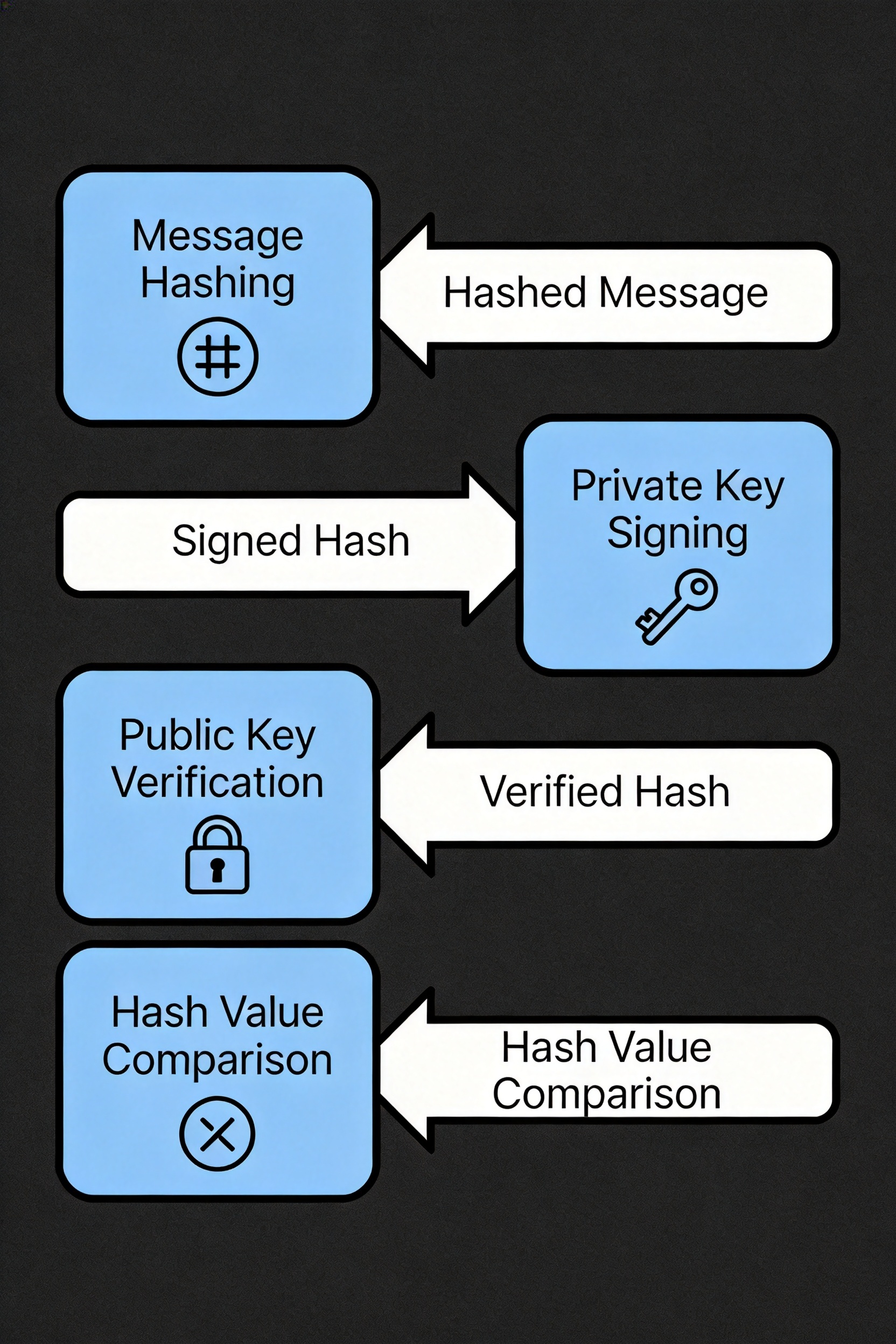

(1)发送方对原始消息进行哈希运算,生成固定长度的消息摘要,常用算法包括 SHA-256、SM3 等;

(2)发送方使用自己的私钥对消息摘要进行加密,生成数字签名,将签名与原始消息一同发送给接收方;

(3)接收方使用发送方的公钥对数字签名进行解密,得到消息摘要 A;

(4)接收方对收到的原始消息执行相同的哈希运算,得到消息摘要 B;

(5)对比 A 与 B,若一致则证明消息未被篡改且确实来自指定发送方,否则消息无效。 - 核心安全属性

- 身份认证:只有持有对应私钥的主体才能生成合法签名,可直接证明消息来源;

- 不可否认性:私钥仅由签名者持有,签名者事后无法否认消息的发送行为;

- 完整性:任何对消息的篡改都会导致哈希值不匹配,直接被验签环节拦截。

(二)关键技术辨析

加密与数字签名的对比

|------|--------------------|--------------------|

| 维度 | 加密 | 数字签名 |

| 核心目标 | 保证数据机密性,防止非授权访问 | 保证身份真实性、完整性、不可否认性 |

| 密钥使用 | 使用接收方的公钥加密,接收方私钥解密 | 使用发送方的私钥签名,发送方公钥验签 |

| 计算效率 | 通常结合对称加密实现大数据量加密 | 仅对固定长度的哈希值运算,计算量小 |

| 适用场景 | 敏感数据传输、存储保护 | 身份认证、交易存证、防抵赖场景 |

哈希与数字签名的对比

- 哈希算法仅能验证数据完整性,无法证明数据来源,存在哈希值被伪造替换的风险;

- 数字签名在完整性验证的基础上,通过非对称密码机制绑定了签名者身份,同时实现了身份认证和不可否认性,安全性更高。

数字签名工作流程示意图,包含消息哈希、私钥签名、公钥验签、哈希对比四个核心环节

数字签名工作流程示意图,包含消息哈希、私钥签名、公钥验签、哈希对比四个核心环节

三、PKI 与数字证书体系:公钥信任的基础架构

(一)核心概念与标准规范

数字证书定义

数字证书是由权威第三方机构(CA)签发的电子凭证,核心作用是将主体的身份信息(个人 / 机构 / 设备标识)与公钥进行绑定,其合法性通过 CA 的私钥签名实现,符合 ITU-T X.509 国际标准和我国《GM/T 0015-2012 基于 SM2 算法的数字证书格式》规范。标准 X.509 v3 证书包含以下核心字段:

- 主体信息:证书持有者的名称、组织机构、统一社会信用代码等身份标识;

- 公钥信息:持有者的公钥值、对应的算法标识(如 RSA2048、SM2);

- 签发信息:CA 机构名称、证书有效期、证书序列号;

- 扩展字段:密钥用途、证书策略、CRL 分发点等;

- CA 签名:CA 对上述所有字段的哈希值使用自身私钥生成的数字签名。

证书分类

- 按主体类型分为个人证书、机构证书、设备证书、代码签名证书;

- 按用途分为签名证书(仅用于数字签名,不可用于加密)、加密证书(仅用于数据加密,不可用于签名)、双证书(同时包含签名和加密两个证书对,符合国密应用要求)。

(二)PKI 体系架构与工作流程

- 标准 PKI 体系组成

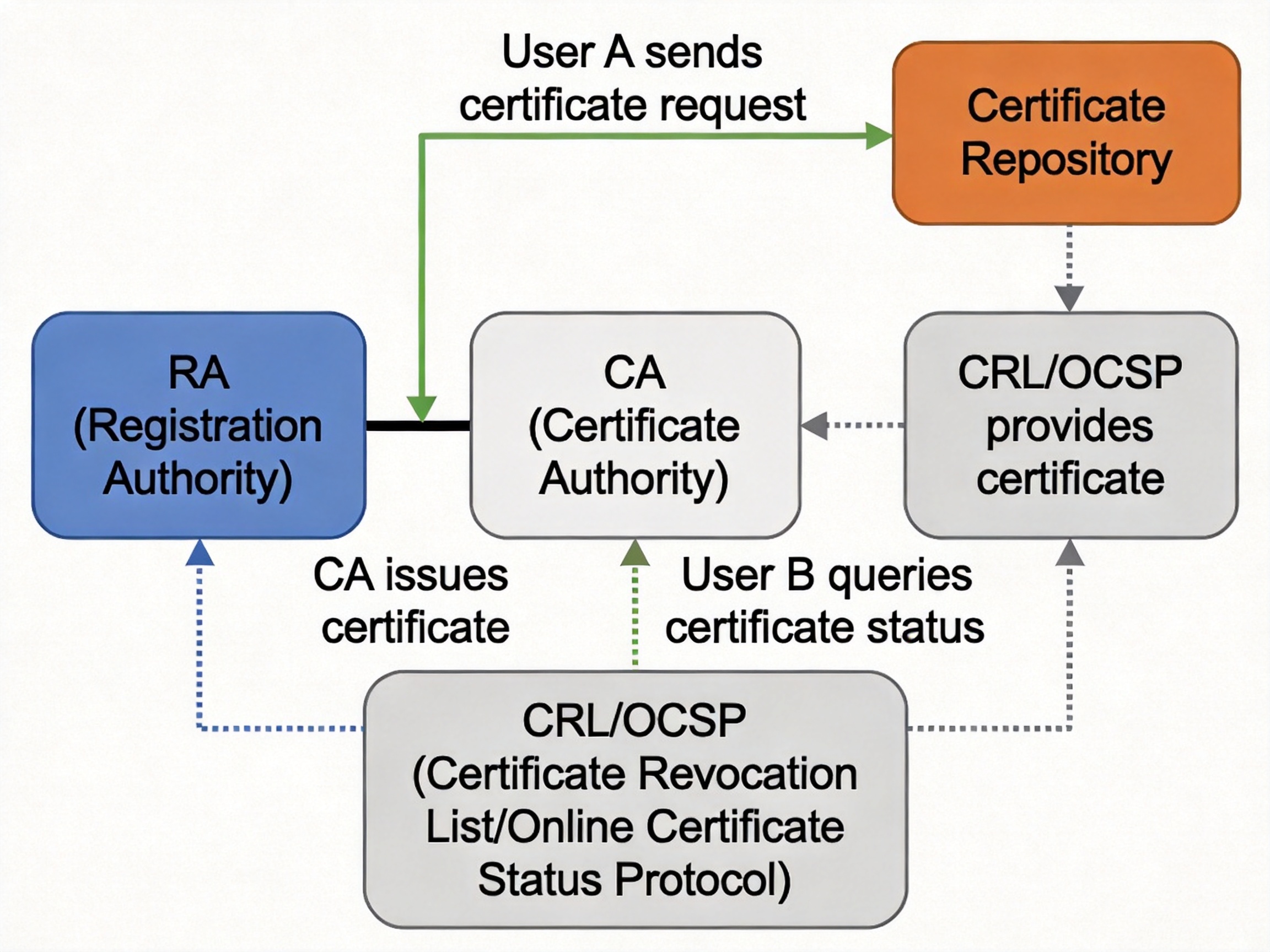

(1)CA(证书颁发机构):PKI 的核心组件,负责证书的签发、更新、吊销、归档全生命周期管理,根 CA 需通过离线冷存储保障私钥安全,下级 CA 通过根 CA 签名获得合法性;

(2)RA(注册机构):作为 CA 的前端受理节点,负责用户身份审核、申请材料校验,审核通过后将请求提交给 CA 签发证书,实现身份审核与证书签发的权限分离;

(3)证书库:遵循 LDAP 协议的分布式存储系统,用于公开发布所有有效证书,供用户查询下载;

(4)证书状态查询组件:包括 CRL(证书吊销列表,定期发布的已吊销证书清单)和 OCSP(在线证书状态协议,提供实时的证书有效性查询服务)。 - 典型应用流程

当 Bob 需要向 Alice 发送加密消息时,完整流程为:

(1)Bob 从证书库获取 Alice 的数字证书;

(2)Bob 使用 CA 的根公钥验证证书上的 CA 签名,确认证书未被篡改且确实由合法 CA 签发;

(3)Bob 从证书中提取 Alice 的公钥,对消息加密后发送;

(4)Alice 使用自己的私钥解密消息,整个过程无需双方事先交换任何秘密信息。

PKI 体系架构图,包含 CA、RA、证书库、CRL/OCSP 组件及交互流程

PKI 体系架构图,包含 CA、RA、证书库、CRL/OCSP 组件及交互流程

四、密钥管理与核心安全协议

(一)密钥全生命周期管理

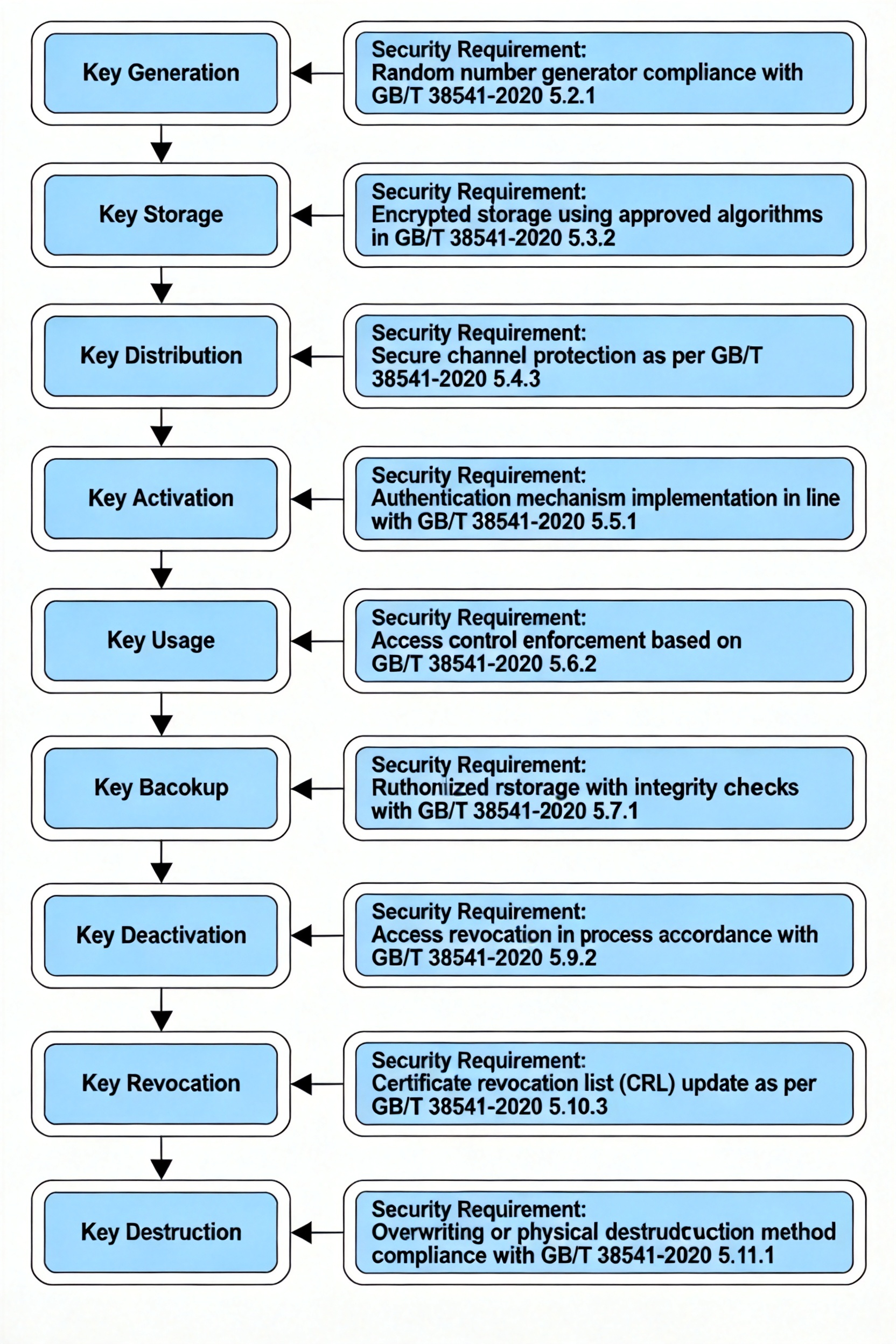

密钥是密码系统的核心,密钥管理的安全性直接决定整个密码体系的安全,符合 GB/T 38541-2020《信息安全技术 密钥管理指南》要求,全生命周期包含十个核心环节:

- 生成:密钥需通过符合国密标准的真随机数生成器产生,对称密钥长度不低于 128 位,非对称密钥 RSA 长度不低于 2048 位、SM2 密钥长度为 256 位;

- 存储:私钥需存储在硬件密码模块(HSM、USBKey、智能卡)中,禁止明文存储在磁盘或内存中;

- 分发:密钥分发需通过安全信道实现,公钥通过数字证书分发,对称密钥可通过非对称加密或预共享方式分发;

- 使用:密钥使用需遵循最小权限原则,签名私钥不可用于加密,加密私钥需支持备份恢复;

- 更新:密钥达到有效期或存在泄露风险时需及时更新,更新过程需保证业务连续性;

- 撤销:密钥泄露或主体权限变更时需及时撤销,吊销信息需同步到 CRL 和 OCSP 系统;

- 备份:加密私钥需采用门限秘密共享方案进行多份备份,备份介质需离线存储在不同安全区域;

- 恢复:密钥恢复需经过多因素授权,恢复过程需全程审计;

- 销毁:密钥过期或废弃时需采用不可恢复的方式销毁,存储介质需消磁或物理粉碎;

- 审计:所有密钥操作都需记录审计日志,日志保存周期不低于 6 个月。

(二)典型安全协议原理与应用

- Diffie-Hellman 密钥交换协议

基于有限域上的离散对数难题,允许通信双方在完全不安全的信道上协商出共享密钥,协商过程中密钥不会在信道中传输。协议流程为:

(1)双方预先协商大素数 p 和生成元 g,公开传输;

(2)Alice 生成私钥 a,计算公钥 A = g^a mod p,发送给 Bob;

(3)Bob 生成私钥 b,计算公钥 B = g^b mod p,发送给 Alice;

(4)Alice 计算共享密钥 K = B^a mod p,Bob 计算共享密钥 K = A^b mod p,双方得到相同的共享密钥,后续用于对称加密。该协议广泛应用于 IPSec 的 IKE 阶段、SSH 密钥协商等场景,需结合数字证书防范中间人攻击。 - SSH(安全外壳协议)

基于 TCP 22 端口,替代不安全的 Telnet、FTP 协议,提供加密的远程登录、命令执行、文件传输服务,工作流程分为四个阶段:

(1)版本协商:双方协商 SSH 协议版本,目前主流为 SSH 2.0;

(2)算法协商:双方协商支持的加密算法、哈希算法、密钥交换算法;

(3)密钥交换:通过 Diffie-Hellman 协议协商会话密钥,同时验证服务器身份;

(4)用户认证:支持口令认证、公钥认证两种方式,认证通过后建立加密的会话通道。

密钥全生命周期管理流程图,标注十个核心环节的安全要求

密钥全生命周期管理流程图,标注十个核心环节的安全要求

五、密码技术的网络安全场景应用

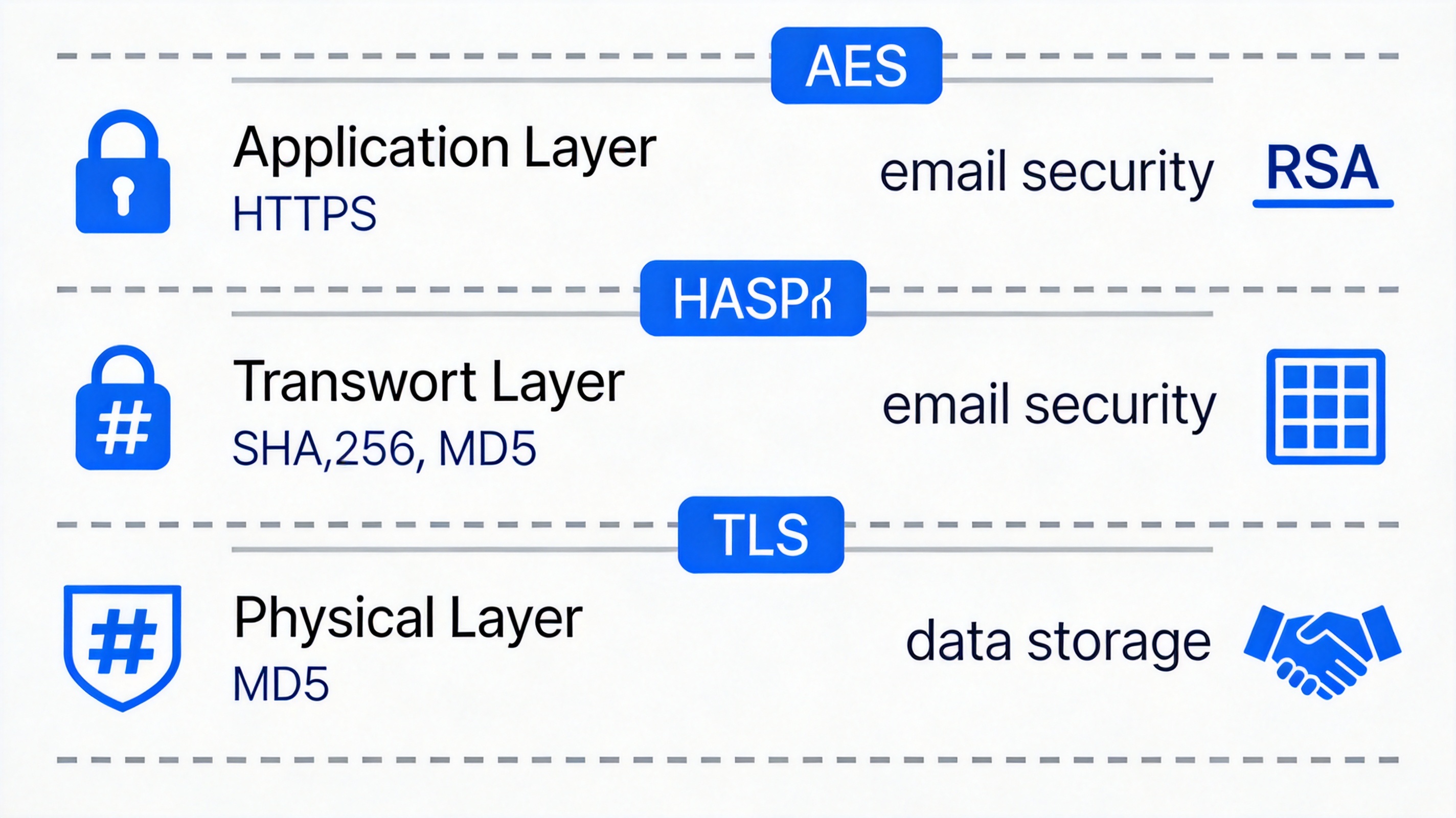

密码技术是网络安全防护的核心基础,覆盖等级保护 2.0 要求的所有安全层面,典型应用场景如下:

(一)网络与通信安全场景

- 网络接入认证:采用 802.1X 协议结合数字证书,实现接入设备和用户的双向身份认证,防止非法设备接入内部网络;

- 通信数据保护:通过 IPSec VPN、SSL VPN 实现跨网络通信的加密保护,采用 SM4、AES 算法保证机密性,HMAC-SHA256 保证完整性;

- 路由协议安全:OSPF、BGP 等路由协议采用 MD5 或 SM3-HMAC 对路由更新报文进行源认证和完整性校验,防止路由欺骗。

(二)设备与计算安全场景

- 设备管理:采用 SSH 替代 Telnet 进行网络设备远程管理,采用 HTTPS 替代 HTTP 进行 Web 管理,防止管理口令泄露;

- 系统安全:操作系统采用哈希算法加密存储用户口令,Linux 采用 SHA-512 加密 shadow 文件,Windows 采用 NTLM 哈希存储口令;

- 可信计算:基于 TPM/TCM 可信芯片,采用数字签名验证 BIOS、操作系统内核、应用程序的完整性,构建可信启动链,防止恶意代码篡改系统。

(三)应用与数据安全场景

- Web 安全:通过 SSL/TLS 协议实现 HTTPS,结合服务器数字证书,保证浏览器与服务器之间通信的机密性、完整性和服务器身份真实性,国密改造需采用 SM2 签名证书、SM4 加密算法、SM3 哈希算法;

- 电子邮件安全:采用 PGP 或 S/MIME 协议,综合运用对称加密、非对称加密和哈希算法,实现邮件内容加密、发件人身份签名、完整性校验,防止邮件内容泄露和伪造;

- 数据存储:敏感数据采用 AES 或 SM4 算法加密存储,数据库敏感字段采用透明加密或应用层加密,存储的哈希口令需添加随机盐值防止彩虹表攻击。

密码技术应用全景图,映射密码技术到各安全层面的具体场景

密码技术应用全景图,映射密码技术到各安全层面的具体场景

六、前沿发展与软考命题趋势

(一)技术发展动态

- 国密算法应用推广:我国已经构建了完整的国密算法体系,包括 SM2 非对称加密、SM3 哈希、SM4 对称加密、SM9 标识密码算法,《密码法》要求关键信息基础设施必须采用国密算法,国密应用已经成为行业强制要求;

- 量子密码技术:量子密钥分发(QKD)基于量子力学基本原理,可实现理论上无条件安全的密钥分发,目前已经在政务、金融等领域开展试点应用;

- 轻量级密码技术:面向物联网、工业互联网等资源受限设备的轻量级密码算法逐步标准化,适应低功耗、低算力场景的安全需求。

(二)软考命题趋势

- 考点占比提升:密码应用部分的分值从往年的 3-5 分提升至近年的 8-10 分,案例分析题多次出现 PKI 应用、密钥管理、HTTPS 协议原理等考点;

- 注重场景结合:命题不再单独考查算法原理,而是结合具体安全场景要求分析采用的密码技术、实现流程和安全风险;

- 国密相关考点增加:国密算法的特点、应用场景、证书体系已经成为高频考点,需重点掌握。

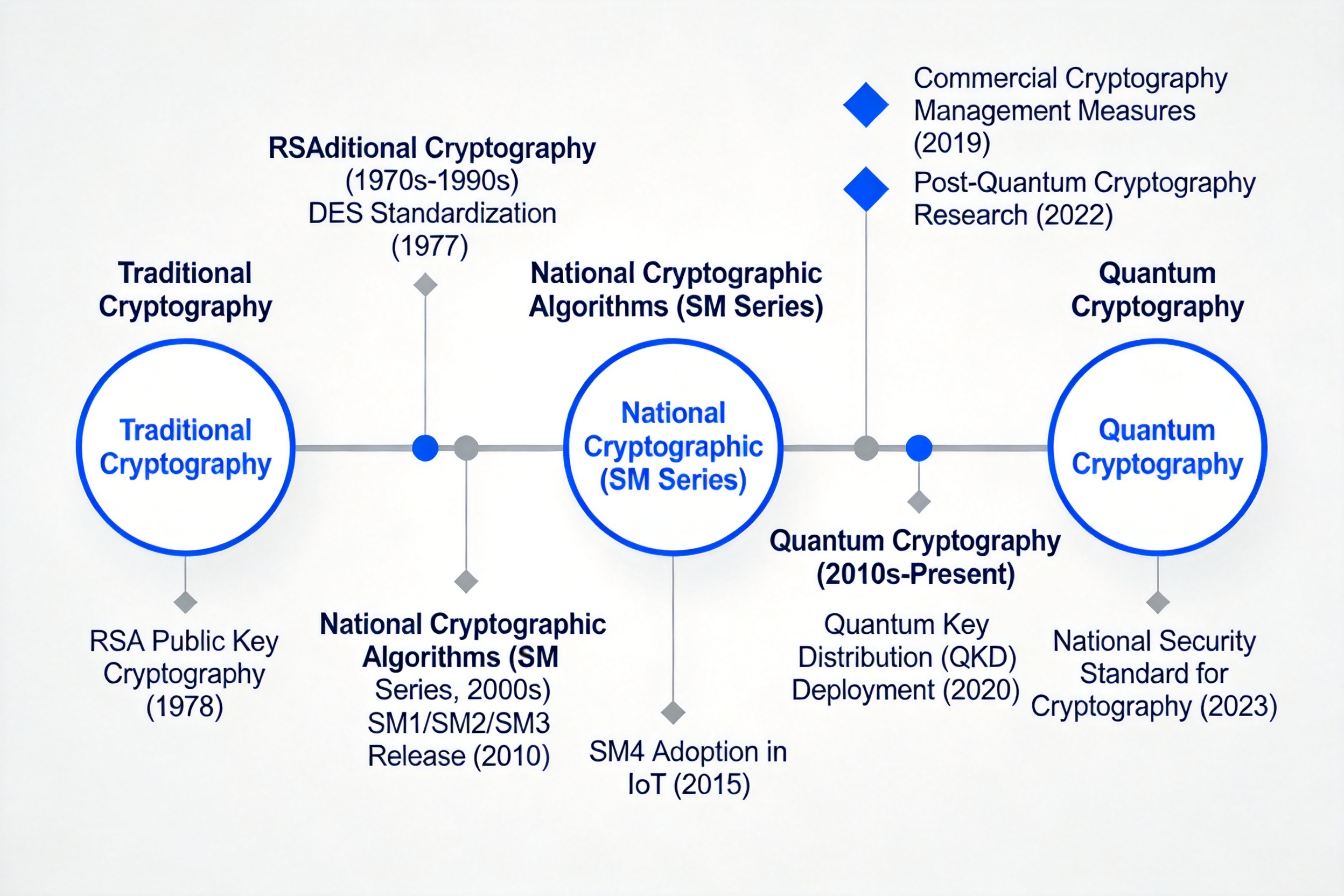

密码技术演进路线图,标注从传统密码到国密、量子密码的发展节点

密码技术演进路线图,标注从传统密码到国密、量子密码的发展节点

七、总结与备考建议

(一)核心知识点提炼

- 数字签名通过私钥签名、公钥验签实现身份认证、不可否认性、完整性三个核心安全属性,需明确加密与签名、哈希与签名的区别;

- PKI 体系通过 CA 签发的数字证书实现公钥与身份的绑定,包含 CA、RA、证书库、CRL/OCSP 四个核心组件,是网络信任体系的基础;

- 密钥管理覆盖生成、存储、分发、使用等十个环节,是密码系统安全的核心保障;

- 密码技术广泛应用于网络、设备、应用、数据等各个安全层面,不同场景需选择合适的密码算法和协议。

(二)软考考试重点提示

- 高频考点:数字签名的流程和作用、PKI 体系的组成、X.509 证书的内容、密钥生命周期管理、SSH/HTTPS/IPSec 的密码应用原理;

- 易错点:加密与签名的密钥使用混淆、PKI 体系中 CA 和 RA 的职责混淆、数字证书的验证流程错误;

- 案例分析考点:需掌握 HTTPS 的完整工作流程、数字签名在电子合同场景的应用、密钥泄露的应急处置流程。

(三)学习与实践建议

- 备考时按照 "算法原理 - 签名 - PKI - 场景应用" 的脉络梳理知识体系,对比记忆不同技术的特点和适用场景;

- 动手配置 HTTPS 证书、SSH 公钥认证等实际环境,加深对原理的理解;

- 结合等级保护 2.0 中密码应用的要求,掌握不同安全等级的密码配置规范。

密码学是信息安全的核心基础,掌握其落地应用不仅是通过软考的必要条件,也是实际安全工作中构建可信网络空间的核心能力。