一、引言

身份认证是信息安全体系中访问控制的前置核心环节,属于软考信息安全工程师考试中身份认证与访问控制模块的必考内容,平均占比约 8-10 分,常以选择题、案例分析题形式出现。身份认证技术的发展经历了三个核心阶段:1960-1990 年的静态口令阶段,以主机系统用户认证为核心场景;1990-2010 年的动态凭证与双因素认证阶段,适配互联网业务的安全需求;2010 年至今的生物特征与持续认证阶段,面向移动化、零信任架构的安全要求。本文将按照软考大纲要求,系统梳理认证的本质、机制构成、分类体系及基础协议原理,帮助考生筑牢理论基础。

二、认证的本质:从标识到鉴别

(一)核心概念定义

认证是确认实体声称身份合法性的完整过程,包含两个不可分割的核心步骤:

- 标识:实体向系统声明自身身份的操作,通过具有全局唯一性的名称或标识符(ID)实现,确保系统中每个实体的身份可区分。例如操作系统用户名、企业员工工号、网络设备的 IP 地址标识,标识本身不具备安全性,仅用于身份的公开声明。

- 鉴别:验证实体所声称身份真实性的过程,需要实体提供对应的认证凭据(认证因素),系统通过预设规则验证凭据的合法性,只有鉴别通过后实体才能获得对应的访问权限。

考点提示:标识与鉴别的区别是高频考点,标识是 "声明身份",鉴别是 "验证身份",二者缺一不可,无法单独完成认证过程。

(二)四大认证因素分类

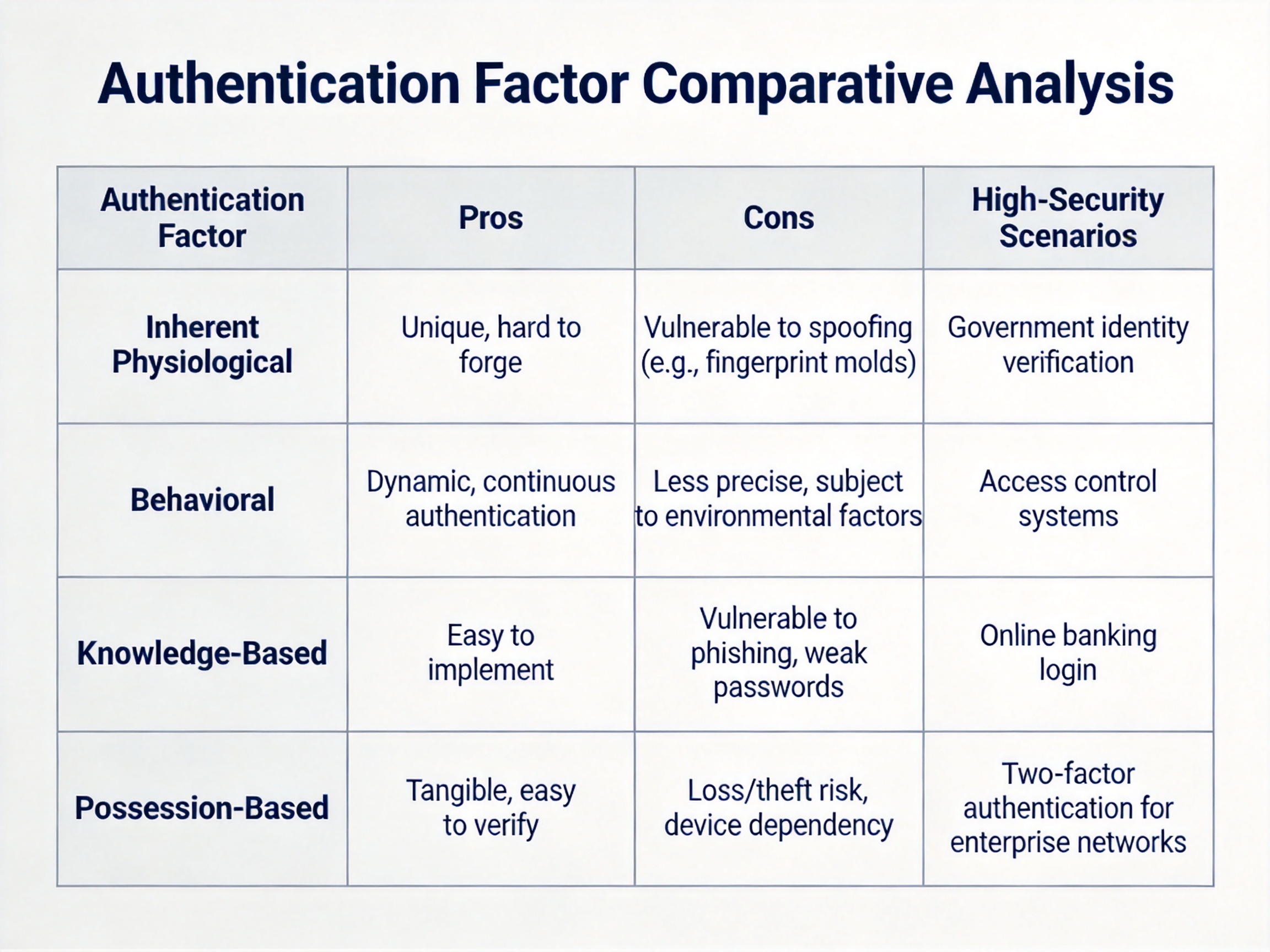

认证凭据按照属性可分为四类,是分析所有认证场景的基础:

- 所知因素:实体所掌握的秘密信息,包括静态口令、PIN 码、密保问题答案、加密私钥口令等。优点是实现简单、成本低,缺点是容易被窃取、暴力破解或社会工程学攻击,适用于安全要求较低的内部系统场景。

- 所有因素:实体所拥有的实物凭证,包括智能 IC 卡、U 盾、动态令牌、可接收验证码的手机、硬件安全模块(HSM)等。优点是安全性高于静态口令,缺点是存在丢失、复制、盗用风险,适用于网银、企业 VPN 等中等安全要求场景。

- 所是因素:实体本身固有的生理特征,包括指纹、人脸、虹膜、视网膜、掌纹、静脉特征、DNA 等。优点是唯一性强、不易伪造,缺点是存在特征泄露后无法更换、识别准确率受环境影响的问题,适用于门禁、政务身份核验等高安全要求场景。

- 所为因素:实体的行为特征,包括打字节奏、鼠标移动习惯、手势滑动轨迹、应用使用模式、签名笔迹等。优点是隐蔽性强、无需用户主动操作,缺点是准确率较低,通常作为辅助认证因素用于持续认证场景。

四大认证因素分类及典型场景对比表

四大认证因素分类及典型场景对比表

三、认证机制的构成与分类体系

(一)认证机制三要素

一个完整的认证机制包含三个核心组成部分:

- 声称者:需要证明自身身份的实体,也称为验证对象,通常为访问系统的用户、终端设备或应用程序。

- 验证者:负责核实身份合法性的实体,通常为系统服务器、认证网关、域控制器等。

- 认证协议:声称者与验证者之间交换认证信息、执行验证逻辑所遵循的规则集合,包括消息格式、交互流程、加密算法、错误处理机制等。

(二)认证的多维度分类

按照不同的技术维度,认证可分为多个类型,考生需掌握每种类型的技术特点和适用场景:

- 按认证凭据数量分类

(1)单因素认证:仅使用一种类型的认证凭据完成身份验证,例如仅输入静态口令登录系统。优点是用户体验好、实现成本低,缺点是安全性低,单一凭据泄露即可导致身份仿冒,仅适用于非敏感系统场景。

(2)双因素 / 多因素认证:结合两种或两种以上不同类型的认证凭据完成验证,例如 "口令 + 短信验证码""U 盾 + PIN 码""指纹 + 人脸"。根据 GB/T 35273《信息安全技术 个人信息安全规范》要求,金融、政务等敏感业务必须采用双因素认证。优点是安全性显著提升,单一凭据泄露不会导致认证被绕过,缺点是实现复杂度高、用户操作步骤增加。 - 按认证方向与角色分类

(1)单向认证:仅验证者对声称者的身份进行鉴别,声称者不验证验证者的身份,是最常见的认证场景,例如普通网站用户登录、门禁系统验证用户身份。优点是流程简单,缺点是无法防范钓鱼网站、伪基站等伪造验证者的攻击。

(2)双向认证:通信双方互相验证对方的身份合法性,常用于需要确认服务端真伪的场景,例如网银客户端验证银行服务器证书、IPSec VPN 隧道两端设备互相认证。优点是可以有效防范中间人攻击、伪造服务端攻击,缺点是交互流程更复杂,需要双方都存储对方的身份凭据。

(3)第三方认证:通过可信第三方(TTP)完成双方身份的相互验证,典型体系包括 Kerberos 认证系统、PKI/CA 体系。优点是无需通信双方预先存储对方的凭据,适合大规模跨域认证场景,缺点是第三方成为单点故障点,需要保证第三方的高安全性和高可用性。 - 按认证依据的时效分类

(1)一次性口令:口令仅在一次认证会话或特定时间窗口内有效,认证后立即失效,包括短信验证码、HOTP(基于事件的动态口令)、TOTP(基于时间的动态口令)等。优点是可以有效防范重放攻击、口令窃听攻击,缺点是存在短信劫持、令牌丢失的风险,适用于远程登录、支付验证等场景。

(2)持续认证:在用户整个会话生命周期内,持续采集用户的行为特征、环境特征进行不间断的身份验证,例如零信任架构中的持续信任评估。优点是可以及时发现会话劫持、身份冒用等异常行为,将认证从 "一次性事件" 转变为 "持续过程",缺点是实现复杂度高,需要大量用户行为数据训练识别模型。

认证分类维度及典型场景示意图

认证分类维度及典型场景示意图

四、基础认证协议原理剖析

基础认证协议是复杂认证体系的核心组成部分,软考中常考察协议的工作流程、安全特性及优缺点对比。

(一)基于共享秘密的认证协议

- 工作原理:声称者与验证者预先共享一个秘密密钥 K_AB,认证时声称者向验证者发送自身标识 ID_A 和共享密钥 K_AB,验证者比对本地存储的密钥确认身份合法性。

- 交互流程:A -> B: (ID_A, K_AB),B 收到后验证 ID_A 对应的密钥是否与 K_AB 一致,一致则认证通过。

- 安全特性:优点是实现极其简单,无需复杂运算;缺点是密钥本身在网络信道中明文传输,极易被窃听获取,仅适用于物理隔绝的可信环境,目前已基本被淘汰。

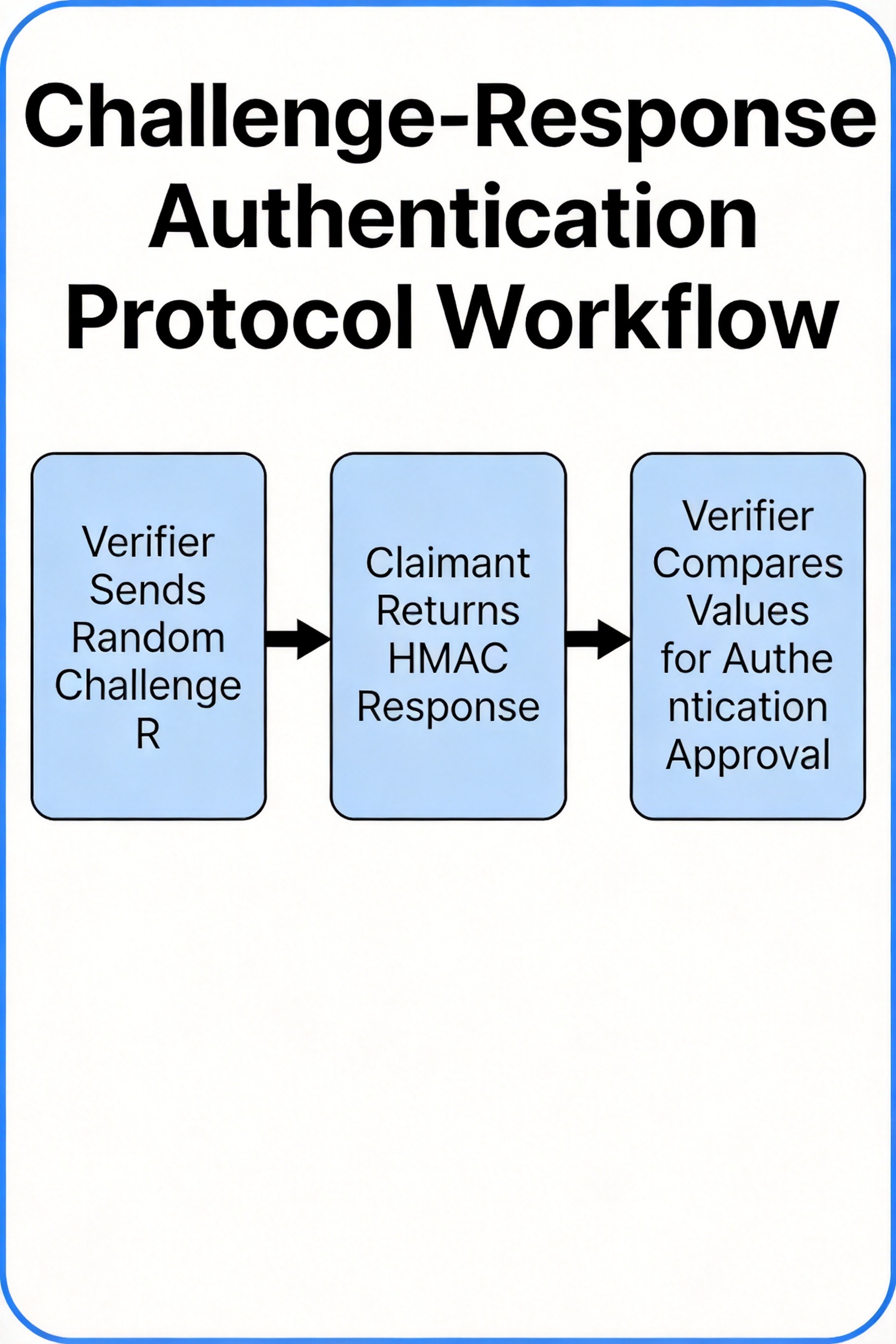

(二)基于挑战 - 响应的认证协议

- 工作原理:验证者生成一个不可预测的随机数(挑战 R)发送给声称者,声称者使用共享密钥 K_AB 对挑战进行加密或哈希运算生成响应值发回,验证者执行相同运算后比对结果确认身份合法性。

- 交互流程:

(1)B -> A: (ID_B, R) (验证者发送挑战随机数 R)

(2)A -> B: (ID_A, HMAC (K_AB, R)) (声称者返回带密钥的哈希响应)

(3)B 本地计算 HMAC (K_AB, R),与收到的响应值比对,一致则认证通过。 - 安全特性:优点是共享密钥本身不在网络中传输,仅传输挑战和响应值,有效防范窃听攻击,挑战随机数的不可重复性可以防范重放攻击;缺点是需要双方预先安全分发共享密钥,存在密钥管理开销。

挑战 - 响应认证协议交互流程图

挑战 - 响应认证协议交互流程图

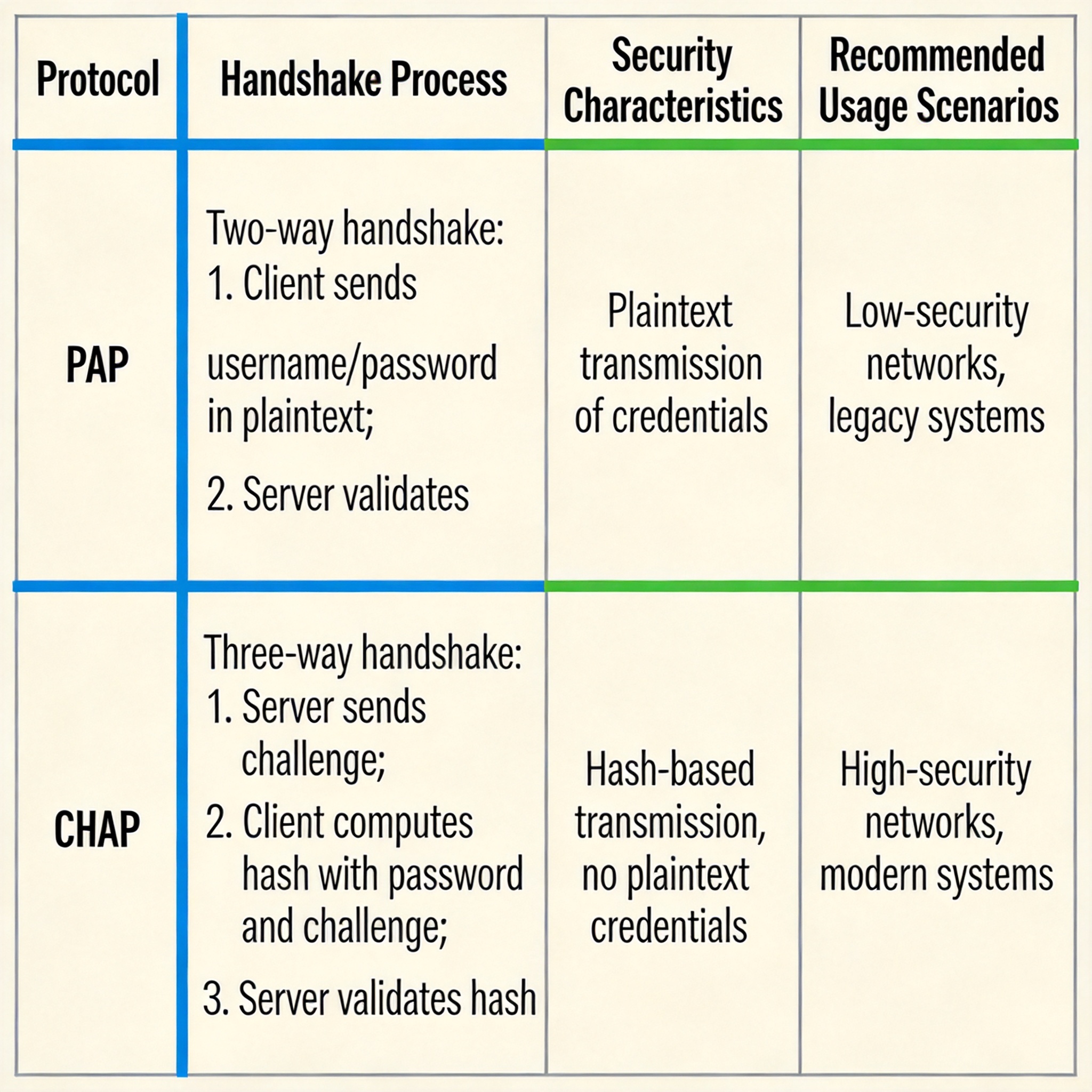

(三)PPP 协议认证机制对比

PPP 协议的两种认证方式是历年高频考点,需重点掌握二者的区别:

- PAP(口令认证协议)

(1)工作流程:两次握手,声称者明文发送用户名和口令,验证者比对后返回认证成功或失败消息。

(2)安全特性:明文传输口令,极易被窃听,安全性极差,仅适用于对安全要求极低的场景,目前已不推荐使用。 - CHAP(挑战握手认证协议)

(1)工作流程:三次握手,验证者首先发送挑战随机数,声称者使用共享密钥对随机数进行哈希运算后返回响应值,验证者比对结果返回认证结果。

(2)安全特性:传输的是哈希值而非明文口令,密钥不在网络中传输,支持周期性重认证,安全性远高于 PAP,是 PPP 协议推荐的认证方式。

PAP 与 CHAP 协议流程及特性对比表

PAP 与 CHAP 协议流程及特性对比表

五、认证技术的前沿发展与考试趋势

(一)前沿技术发展动态

- 无密码认证:通过 FIDO2(快速身份在线认证)协议实现基于生物特征、硬件密钥的无口令认证,避免静态口令的安全风险,目前已被微软、谷歌等企业大规模应用,符合《网络安全等级保护 2.0》中关于身份鉴别增强的要求。

- 零信任架构下的持续认证:结合上下文环境信息、行为特征分析,实现对访问主体的持续信任评估,认证不再是单次准入操作,而是贯穿整个访问生命周期的动态过程,是当前身份安全领域的研究热点。

- 隐私增强认证:采用联邦学习、差分隐私等技术,在不泄露用户生物特征、身份敏感信息的前提下完成身份验证,符合《个人信息保护法》中关于敏感个人信息处理的要求。

(二)软考考试命题趋势

- 考点分布:认证因素分类、认证类型适用场景、CHAP 协议流程、挑战 - 响应机制原理是选择题高频考点,第三方认证体系(Kerberos、PKI)、双因素认证设计常出现在案例分析题中。

- 命题方向:近年考试更侧重结合实际场景考察认证方案的选型,例如给定网银、企业办公系统等场景,要求选择合适的认证方式并说明理由,考生需掌握不同认证技术的优缺点和适用边界。

认证技术演进路线图

认证技术演进路线图

六、总结与备考建议

(一)核心知识点提炼

- 核心概念:明确标识与鉴别的区别,熟记四大认证因素的分类和典型例子。

- 分类体系:掌握三个维度的认证分类,能够根据场景判断合适的认证类型,理解双因素认证、双向认证、第三方认证的适用场景。

- 协议原理:掌握共享秘密认证的安全缺陷,理解挑战 - 响应认证的安全优势,熟记 PAP 与 CHAP 的流程和核心区别,明确 CHAP 三次握手的特性。

(二)软考考试重点提示

- 高频考点:标识与鉴别的区分、四大认证因素的判断、单 / 多因素认证的适用场景、PAP 与 CHAP 的对比、挑战 - 响应协议的防重放原理。

- 易错点:注意多因素认证必须是不同类型的凭据组合,"口令 + 密保问题" 同属所知因素,不属于双因素认证;双向认证需要双方互相验证身份,普通网站登录仅为单向认证。

(三)学习与实践建议

- 理论学习:结合软考教程《信息安全工程师教程(第 2 版)》第 6 章内容,梳理认证技术的知识框架,对比记忆不同认证机制的优缺点。

- 真题练习:重点练习 2018 年以来的考试真题,掌握场景类题目的分析方法,能够根据安全需求选择合理的认证方案。

- 实践验证:可通过配置路由器 PPP 协议的 PAP 和 CHAP 认证,搭建简单的挑战 - 响应认证测试环境,加深对协议流程的理解。

下篇将继续剖析 Kerberos、PKI/CA 等复杂认证体系的原理、流程及应用场景,帮助考生全面掌握身份认证模块的考点内容。