一、简介

Gateway API 是一个官方的 Kubernetes 项目,专注于 Kubernetes 中的 L4 和 L7 路由。该项目代表了 Kubernetes Ingress、负载均衡和 Service Mesh API 的下一代。从一开始,它就被设计为通用的、表达力强的且面向角色的。API的大部分配置都包含在路由层中。这些特定于协议的资源(如HTTPRoute、GRPCRoute等)为Ingress和Service Mesh都提供了高级路由功能。官网地址:https://gateway-api.sigs.k8s.io/

Gateway API是Kubernetes中用于对服务网络流量进行建模的一系列资源。它的目标是建立一套表现力强、易扩展、面向角色的服务网络模型。优势如下。

-

面向角色:资源抽象与使用Kubernetes的团队组织架构保持一致。

-

可移植:与Ingress和Ingress Controller的关系相同,Gateway API也支持多种实现。

-

表现力强:支持结构化表达流量处理的高级能力,例如灰度发布、权重发布等,避免Ingress需要依靠Annotation来指定流量处理能力的情况。

-

可扩展:支持将CR附加到Gateway API各层的资源中,实现细粒度的功能配置。

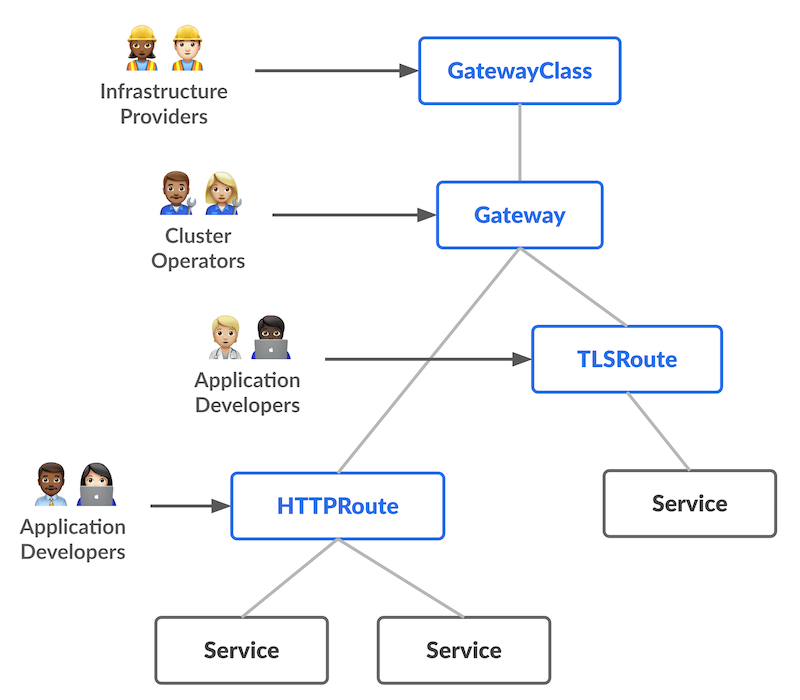

架构图如下所示:

整体资源模型关注 3 个独立的角色(persona)以及相应的资源,这些资源正是由他们负责管理的。

三个核心角色与对应资源:

| 角色名称 | 管理资源 | 权限范围 | 职责说明 |

|---|---|---|---|

| 基础设施提供商(Infrastructure Provider) | GatewayClass | ✅ 创建、更新、删除 ❌ 无权管理 Gateway 或 Route | 定义网关的"模板"或"类别",如指定使用 Envoy、Nginx 或云厂商的网关控制器。该资源为集群范围(Cluster-scoped),通常由平台团队或云服务商维护。 |

| 集群操作员(Cluster Operator) | Gateway | ✅ 创建、更新、绑定 GatewayClass ❌ 无权修改 GatewayClass 或 Route | 负责实例化具体的网关实例,配置监听端口、TLS 证书、IP 地址等网络参数,并将 Gateway 绑定到合适的 GatewayClass。是连接基础设施与应用的桥梁。 |

| 应用程序开发人员(Application Developer) | HTTPRoute、GRPCRoute | ✅ 创建、更新、绑定到指定 Gateway ❌ 无权创建或修改 Gateway 或 GatewayClass | 定义应用层的路由规则,如基于路径、Header、Host 的流量分发策略。仅能将路由绑定到已被授权访问的 Gateway,实现"开发人员自治"与"运维控制"的平衡。 |

1.1 权限控制机制

- 所有角色权限均通过 Kubernetes RBAC(Role-Based Access Control) 实现。

- GatewayClass 通常由 clusterrole 授予平台团队。

- Gateway 和 Route 的权限通过命名空间级 role 控制,确保开发人员仅能在其命名空间内操作。支持通过 ReferenceGrant 资源实现跨命名空间的资源引用(如 Route 引用其他命名空间的 Service)。

1.2 当前实践与演进

- 主流实现:istio、envoyproxy、 Nginx Gateway Fabric、AWS VPC Lattice、阿里云 ASM 均已全面支持 Gateway API。

- 协议扩展:除 HTTPRoute 外,已支持 GRPCRoute、TCPRoute、TLSRoute,覆盖 L4/L7 全场景。

- 安全增强:通过 PolicyAttachment 机制可附加认证、限流、熔断等策略,实现"策略即代码"。

1.3 Ingress 和 Gateway API 的差异

主要原因是 Ingress 资源对象不能很好的满足网络需求,很多场景下 Ingress 控制器都需要通过定义 annotations 或者 crd 来进行功能扩展,这对于使用标准和支持是非常不利的,新推出的 Gateway API 旨在通过可扩展的面向角色的接口来增强服务网络。

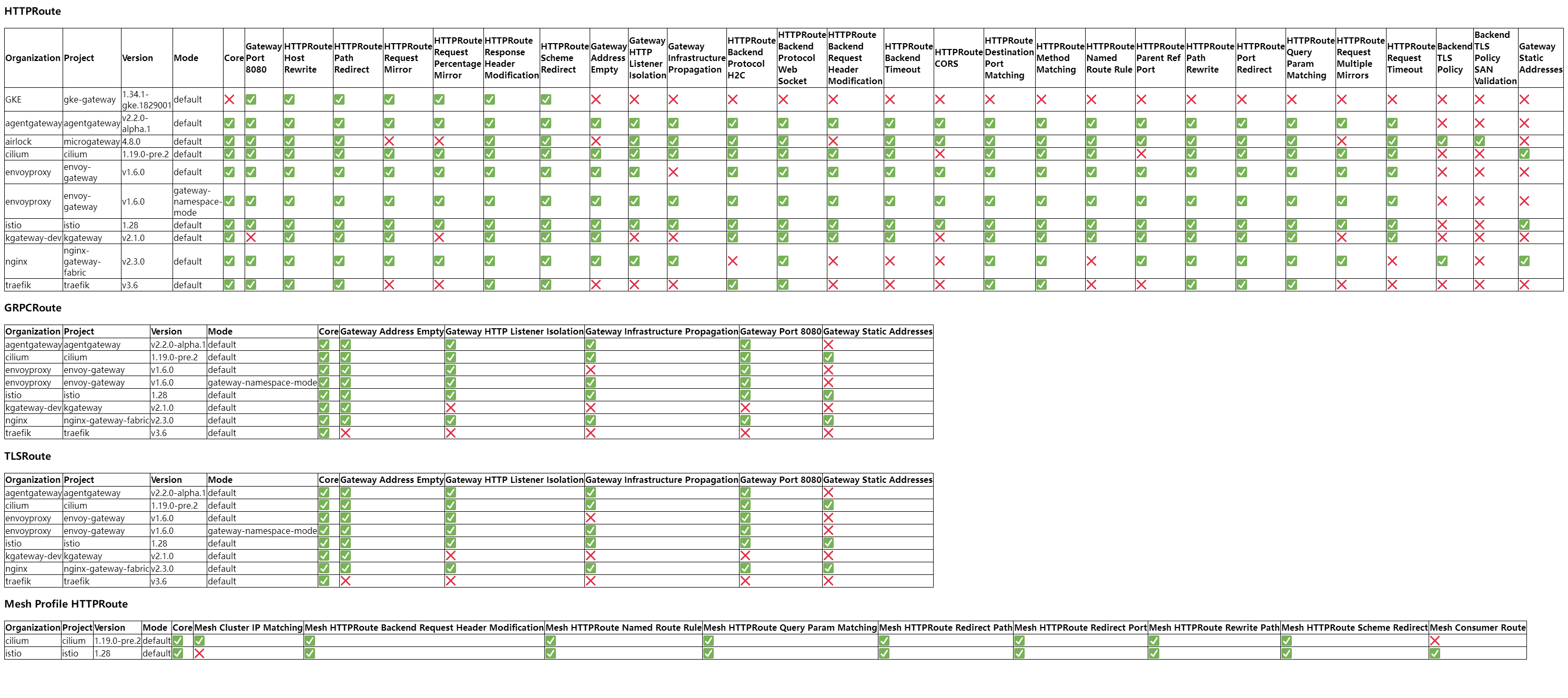

1.4 各网关控制器的功能对比

各种流行的网关控制器(gatewayclass)的功能完善对比图,此图为大图

二、网关的安装部署

2.1 安装网关控制器envoy

kubectl apply --server-side -f https://github.com/envoyproxy/gateway/releases/download/v1.6.2/install.yaml2.2 安装 k8s Gateway API CRDs

安装标准版本

kubectl apply --server-side -f https://github.com/kubernetes-sigs/gateway-api/releases/download/v1.4.1/standard-install.yaml安装试验版本,试验版本在标准版的基础上支持tcproute、udproute

kubectl apply --server-side -f https://github.com/kubernetes-sigs/gateway-api/releases/download/v1.4.1/experimental-install.yaml2.3 安装示例:

Install the GatewayClass, Gateway, HTTPRoute and example app:

kubectl apply -f https://github.com/envoyproxy/gateway/releases/download/v1.6.2/quickstart.yaml -n default删除示例:

kubectl delete -f https://github.com/envoyproxy/gateway/releases/download/latest/quickstart.yaml --ignore-not-found=true三.网关的管理

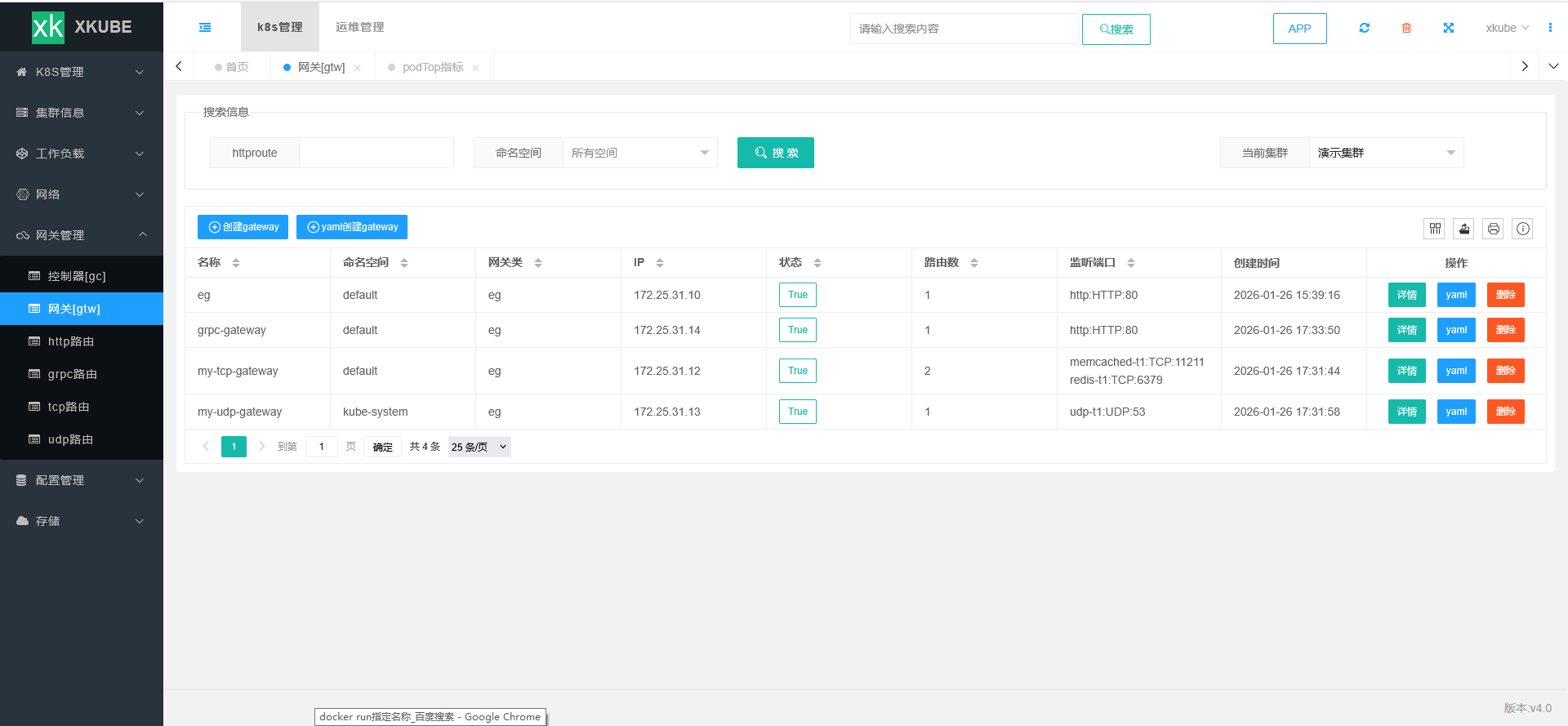

网关可以通过部署xkub来进行管理,xkube的git地址:gitee,xkube部署参考:【k8s-1.34.2安装部署】九.k8s多集群管理平台xkube-v3.9安装部署,功能详情参考下图:

四.网关测试

3.1 k8s环境支持LoadBlancer

GATEWAY_HOST=$(kubectl get gateway/eg -o jsonpath='{.status.addresses[0].value}')

curl --verbose --header "Host: www.example.com" http://$GATEWAY_HOST/get3.2 k8s环境不支持LoadBlancer

export ENVOY_SERVICE=$(kubectl get svc -n envoy-gateway-system --selector=gateway.envoyproxy.io/owning-gateway-namespace=default,gateway.envoyproxy.io/owning-gateway-name=eg -o jsonpath='{.items[0].metadata.name}')

kubectl -n envoy-gateway-system port-forward service/${ENVOY_SERVICE} 8888:80 &

curl --verbose --header "Host: www.example.com" http://localhost:8888/get